Introduktion

De fleste WordPress-hacks skyldes ikke, at nogen er ude efter din hjemmeside. Det er som regel automatiserede bots, der scanner internettet efter almindelige svagheder, såsom et forældet plugin, et svagt login eller en indstilling, der er blevet glemt. Hvis din hjemmeside ser ud til at være let at bryde ind i, kan bots begynde at forsøge inden for få minutter.

Du behøver ikke at være sikkerhedsingeniør for at beskytte den. Du har brug for et par grundlæggende beskyttelsesforanstaltninger, der fungerer godt sammen. Lås vigtige WordPress-indstillinger. Tilføj serverregler. Hold alt opdateret. Gør sikkerhedskopiering og overvågning til en fast del af rutinen. Så opdager du problemer tidligt og kan komme dig hurtigt, i stedet for at opdage skaderne flere uger senere.

Denne guide er praktisk. Vi starter med grundlæggende tiltag med stor effekt og går derefter videre til mere avanceret sikring.

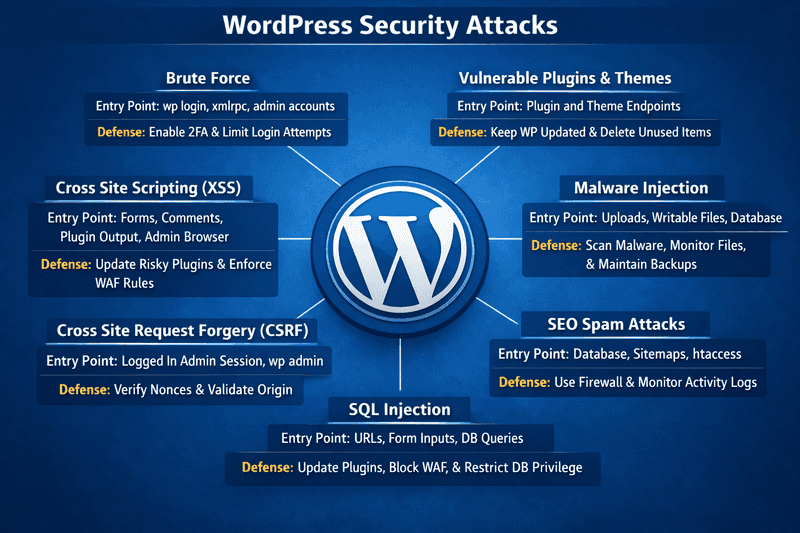

Almindelige sikkerhedsangreb på WordPress-websteder {#common-security-attacks-on-wordpress-sites}

De fleste WordPress-angreb følger et velkendt mønster. Bots undersøger først almindelige indgangspunkter og går derefter videre til det, der er nemmest at udnytte.

Her er de mest almindelige risici, du vil støde på på rigtige WordPress-websteder.

Brute Force {#brute-force}

Brute force virker, fordi det er let at automatisere, og det stadig betaler sig. I stedet for at gætte på én adgangskode prøver bots tusindvis af brugernavne og adgangskoder i minuttet på login-siderne. Credential stuffing er endnu mere effektivt, fordi det bruger lækkede loginoplysninger fra andre sikkerhedsbrud. Hvis de lækkede loginoplysninger passer, er det øjeblikkelig administratoradgang.

Når det sker, vil du se trafikspidser, gentagne omdirigeringer og masser af mislykkede loginforsøg i plugin- eller serverautentificeringslogfilerne. Selv uden et brud belaster det CPU'en, gør dit websted langsommere og oversvømmer dine logfiler.

Sårbare plugins og temaer {#vulnerable-plugins-and-themes}

Der opstår problemer med WordPress-kernen, men plugins og temaer er normalt det egentlige problem. Angribere går efter dem, fordi det er let at opdage versionen, og udnyttelseskoden spredes hurtigt.

Alt-i-en-platformen til effektiv SEO

Bag enhver succesfuld virksomhed ligger en stærk SEO-kampagne. Men med utallige optimeringsværktøjer og -teknikker at vælge imellem kan det være svært at vide, hvor man skal starte. Nå, frygt ikke mere, for jeg har lige det, der kan hjælpe dig. Jeg præsenterer Ranktracker alt-i-en platformen til effektiv SEO

Vi har endelig åbnet for gratis registrering til Ranktracker!

Opret en gratis kontoEller logge ind med dine legitimationsoplysninger

Røde flag omfatter forladte plugins, gratis kopier af premium-værktøjer og forsinkede opdateringer. Konsekvenserne spænder fra fjernkodeudførelse til databasetyveri og SEO-spaminjektioner.

Malware-injektion {#malware-injection}

Malware gemmer sig ofte på steder, der er skrivbare eller overses. Det kan være et ondsindet script, der er placeret i wp-content/uploads/, en plugin-fil, der diskret er ændret med rodet PHP, eller kode, der er injiceret i databasen, så den spredes gennem skabeloner eller indlæg.

Typiske tegn omfatter omdirigeringer kun til mobilen, mystiske admin-brugere, mærkelige cron-jobs, usædvanlige planlagte opgaver, spidsbelastninger i udgående anmodninger samt advarsler om misbrug fra Search Console eller host. Det fører ofte til gentagne infektioner, spam og risiko for at blive sortlistet.

SEO-spamangreb {#seo-spam-attacks}

SEO-spam er ikke altid synligt for mennesker. Angribere tilføjer skjulte links, spam-sider eller indhold, som kun crawlere kan se. De kan indsætte spam i databasen, tilføje uautoriserede sitemaps eller justere .htaccess for at levere andet indhold til bots.

De første tegn viser sig normalt i søgeresultaterne: mærkelige indekserede URL'er og pludselige fald i trafikken. Dit domæne begynder at rangere for spam, og ægte sider mister synlighed. Oprydningen tager længere tid, fordi spammet ofte er spredt over hele databasen.

SQL-injektion {#sql-injection}

SQL-injektion sker, når et plugin eller brugerdefineret kode sender usikre data til databasen. Almindelige tegn inkluderer mærkelige URL-forespørgselsstrenge, SQLi-advarsler i firewall-logfiler og pludselige stigninger i databasebelastningen. Det kan føre til datatyveri, ændringer i indholdet og vedvarende adgang, hvis angribere ændrer brugere eller indstillinger.

Cross-Site Request Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) opstår, når du er logget ind på WordPress, og et plugin ikke udfører de rette sikkerhedskontroller. En angriber kan narre dig til at klikke på et link, der udløser handlinger som oprettelse af brugere, ændring af e-mails eller opdatering af indstillinger.

Et rødt flag er enhver administratorændring, der sker lige efter et klik, som du ikke havde til hensigt at udføre. Logfilerne kan stadig se normale ud, fordi det kører gennem din session, men det kan stille og roligt ændre tilladelser og føre til en overtagelse.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) opstår, når et plugin eller tema viser brugerindhold uden først at rense det. Lagret XSS er værre, fordi den ondsindede kode gemmes og kan køre senere, selv i adminområdet, hvilket giver angribere mulighed for at ændre indstillinger, tilføje brugere eller installere plugins.

Du kan se mærkelige scripts i indlæg eller indstillinger, omdirigeringer, der kun kræver login, eller ændringer, du ikke har foretaget. Det kan føre til kaprede sessioner og en vedvarende infektion gemt i databasen.

Grundlæggende sikkerhedsforanstaltninger {#baseline-security-essentials}

Start med det grundlæggende, der fjerner lette indgangspunkter og gør din opsætning sværere at bryde som standard.

Vælg en sikker WordPress-hosting {#choose-a-secure-wordpress-hosting}

Du kan styrke WordPress og stadig blive ramt af svag hosting. Hosting styrer det miljø, dit websted kører i, og det miljø har stor indflydelse på sikkerheden.

Her er, hvad sikkerhedsfokuseret hosting bør omfatte.

- Isolering og sikre standardindstillinger

Hvis dit websted ligger på en overfyldt server, hvor konti kan påvirke hinanden, starter du med en ekstra risiko. Se efter stærk kontoisolering, fornuftige filrettigheder og en opsætning, der ikke lader risikable tjenester stå åbne som standard.

- Beskyttelse på serverniveau

En solid host håndterer firewall-regler, bot-filtrering, sikkerhedsopdateringer og styrkede konfigurationer. Du bør ikke være nødt til at logge ind på en server og justere indstillingerne bare for at gøre den sikker nok.

- Sikkerhedskopier og hurtig gendannelse

Når noget går galt, er hastighed afgørende. Automatiske sikkerhedskopier og hurtige gendannelser redder din virksomhed.

- Synlighed

Adgangslogfiler, fejllogfiler og præstationsmålinger hjælper dig med at opdage brute force-angreb, PHP-problemer og ressourcepik, før de udvikler sig til nedbrud.

- SSL

SSL-certifikater krypterer logins og sessioner, så data forbliver private under overførsel. Sikker hosting gør det nemt at opsætte certifikater og rotere dem automatisk for at undgå udløbsproblemer.

Alt-i-en-platformen til effektiv SEO

Bag enhver succesfuld virksomhed ligger en stærk SEO-kampagne. Men med utallige optimeringsværktøjer og -teknikker at vælge imellem kan det være svært at vide, hvor man skal starte. Nå, frygt ikke mere, for jeg har lige det, der kan hjælpe dig. Jeg præsenterer Ranktracker alt-i-en platformen til effektiv SEO

Vi har endelig åbnet for gratis registrering til Ranktracker!

Opret en gratis kontoEller logge ind med dine legitimationsoplysninger

På administrerede WordPress-platforme er der allerede mange beskyttelsesforanstaltninger på plads for at stoppe almindelige trusler, før de når WordPress. For eksempel inkluderer Cloudways administreret hosting sikkerhedsfunktioner p�å platformniveau som firewalls, automatiske sikkerhedskopier, valgfri WAF-tilføjelser og SafeUpdates. Selv da er du stadig ansvarlig for opdateringer og adgangskontrol, men du starter fra et mere sikkert fundament.

Cloudways tilbyder også ekspertassisteret websitemigrering, og den første migrering er inkluderet uden ekstra omkostninger.

Installer et SSL-certifikat {#install-an-ssl-certificate}

Har du nogensinde bemærket det lille hængelåsikon ved siden af en hjemmesides URL? Det betyder, at din hjemmeside bruger HTTPS. Det fortæller besøgende, at din hjemmesides forbindelse er sikker, og at deres data er i sikkerhed. Uden det kunne hackere opfange følsomme oplysninger som loginoplysninger eller betalingsdata.

SSL (Secure Sockets Layer) krypterer data mellem din hjemmeside og dens besøgende. Det beskytter den trafik, så adgangskoder og kundedata ikke sendes i klartekst. Uanset om du driver en blog, en butik eller et portfolio, er installation af et SSL-certifikat ikke længere valgfrit; det er afgørende.

Vælg din SSL-løsning

De fleste hostingudbydere tilbyder en gratis SSL-løsning, som du kan aktivere med et par klik. På Cloudways kan du aktivere et gratis Let’s Encrypt-certifikat direkte fra platformen.

Hvis du har brug for et erhvervsorienteret certifikat eller en specifik validering, kan du også købe et fra udbydere som DigiCert eller Sectigo.

Generer en CSR

En Certificate Signing Request (CSR) er den anmodning, din server sender til certifikatudbyderen. Du vil normalt se en Generer CSR-mulighed inde i dit hosting-dashboard.

Indtast de grundlæggende oplysninger såsom dit domæne, organisationsnavn og placering, og generer derefter CSR'en. Din udbyder bruger den til at udstede certifikatet.

Bekræft ejerskab af domænet

Inden et certifikat udstedes, skal du bevise, at du ejer domænet. Afhængigt af udbyderen betyder det normalt en af følgende ting: bekræftelse af en verifikations-e-mail, tilføjelse af en DNS-post eller upload af en lille verifikationsfil. Når denne kontrol er bestået, udstedes certifikatet.

Installer certifikatet

Installer eller upload certifikatet i dit hosting-kontrolpanel. Find et område som SSL-administration eller sikkerhedsindstillinger, og følg derefter vejledningen for at knytte det til det rigtige domæne.

Tving HTTPS

Når SSL er installeret, skal du sikre dig, at al trafik som standard går via HTTPS. Dette sikrer, at besøgende altid kommer til den sikre version af dit websted.

Du kan gøre dette med et plugin som Really Simple SSL, eller du kan tvinge HTTPS til WordPress-administrationspanelet med denne indstilling i wp-config.php:

Opdater interne links

Hvis dit websted stadig henviser til gamle HTTP-URL'er i indstillingerne eller databasen, kan browsere vise advarsler om blandet indhold. Opdater disse interne links, så alt indlæses via HTTPS.

Ud over sikkerhed skaber SSL tillid og kan hjælpe med SEO. Det er en hurtig opgradering, der fortæller besøgende, at du tager privatlivets fred alvorligt.

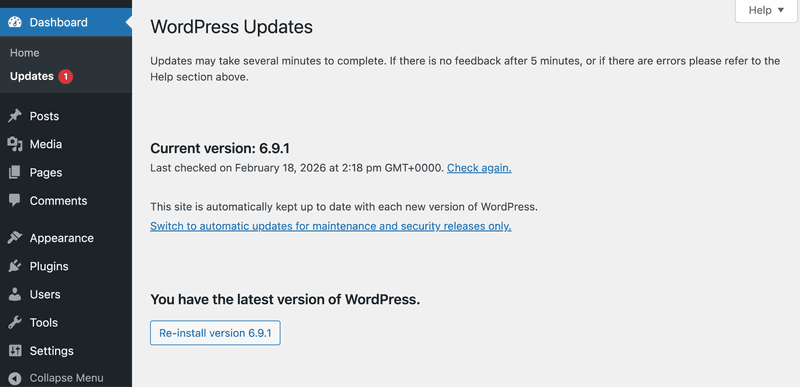

Hold WordPress, temaer og plugins opdateret {#keep-wordpress-themes-and-plugins-updated}

Opdateringer er sikkerhed. De fleste udgivelser retter kendte huller. Når en sårbarhed er offentliggjort, scanner bots efter websteder, der stadig kører den gamle version, og det er her, infektionerne sker.

Opdater WordPress Core

Kerneopdateringer indeholder ofte sikkerhedsrettelser, selv når udgivelsen ser lille ud.

Følg disse trin for at opdatere WordPress-kernen:

- Gå til WordPress-administrationspanelet → Opdateringer.

- Under WordPress skal du klikke på Opdater nu, hvis der er en opdatering tilgængelig.

- Når det er færdigt, skal du åbne dit websted og kontrollere, at det indlæses, og at du kan logge ind.

En praktisk opdateringsrutine

- Aktivér automatiske opdateringer for mindst mindre versioner.

- Brug en testmiljø til større opdateringer.

- Reserver et månedligt vedligeholdelsesvindue til patching og regressionstests.

Hvis du vælger en hostingplatform som Cloudways, planlægger SafeUpdates-funktionen opdateringer af WordPress-kernen, plugins og temaer gennem en backup- og staging-workflow, før ændringerne implementeres i produktionsmiljøet.

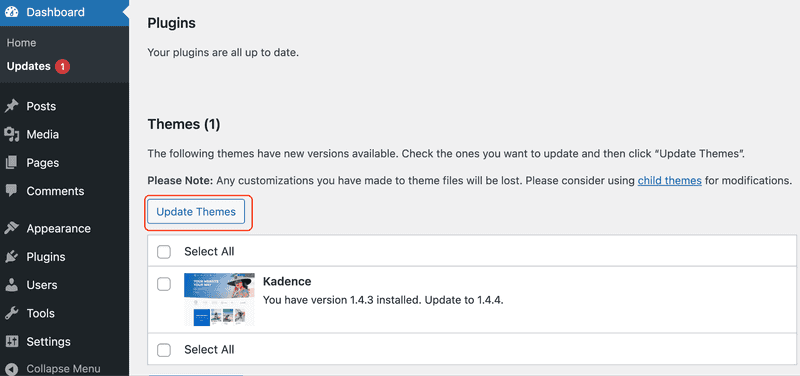

Opdater temaer

Følg disse trin for at opdatere et WordPress-tema:

- Gå til WordPress-administrationspanelet → Opdateringer.

- Hvis der er temaopdateringer på listen, skal du markere afkrydsningsfelterne og derefter klikke på Opdater temaer.

- Når det er færdigt, skal du kontrollere, at hjemmesiden, menuerne og de vigtigste sider indlæses korrekt.

Fjern ubrugte plugins og temaer

Inaktive plugins og temaer forbliver på din server. Slet dem for at mindske sikkerhedsrisici og reducere din angrebsflade.

Tjekliste til oprydning:

- Slet ubrugte plugins og temaer. Deaktivering efterlader filer.

- Test først fjernelser på staging for plugins, der er knyttet til formularer, caching, SEO eller e-handel.

- Behold kun det aktive tema og én sikkerhedskopi.

- Efter oprydningen skal du kontrollere, at login, formularer, kassen og søgningen fungerer.

- Gennemgå dine installerede plugins og temaer hver måned.

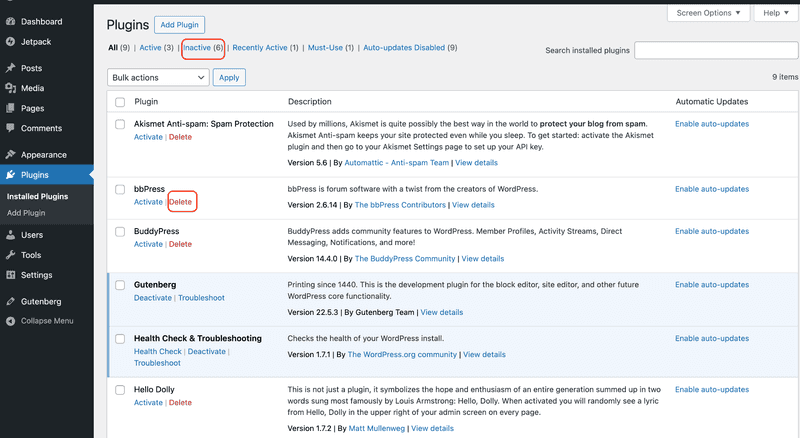

Følg disse trin for at slette et ubrugt WordPress-plugin:

- I WordPress-administrationspanelet skal du gå til Plugins → Installerede plugins.

- Find det plugin, du ikke har brug for.

- Klik på Deaktiver. Herefter vises indstillingen Slet.

- Klik på Slet, og bekræft, hvis du bliver bedt om det.

Følg derefter disse trin for at slette et ubrugt tema:

- I WordPress-administrationspanelet skal du gå til Udseende → Temaer.

- Klik på det tema, du ikke har brug for.

- Klik på Slet, og bekræft, hvis du bliver bedt om det.

Vælg velrenommerede temaer og plugins

Ikke alle plugins er troværdige, selvom funktionerne ser gode ud. Se efter regelmæssige opdateringer, tydelig dokumentation, aktiv support og kompatibilitet med aktuelle WordPress-versioner.

Hurtige tjek før installationen:

- Undgå forladte plugins og temaer.

- Undgå ulovlige plugins og temaer.

- Vær forsigtig med downloads uden for markedspladsen, medmindre du stoler på leverandøren.

- Spring alt over, der ikke er blevet opdateret for nylig, eller som ikke klart understøtter din nuværende WordPress-version.

Praktiske sikkerhedsforanstaltninger {#practical-security-operations}

Dette er de regelmæssige trin, der mindsker den daglige risiko, reducerer bot-støj og hjælper dig med at opdage problemer tidligt.

Angribere går efter login-siden, fordi den er forudsigelig og altid tilgængelig. Lås administratoradgangspunkterne, så bots støder på en mur, og stjålne adgangskoder ikke giver øjeblikkelig adgang.

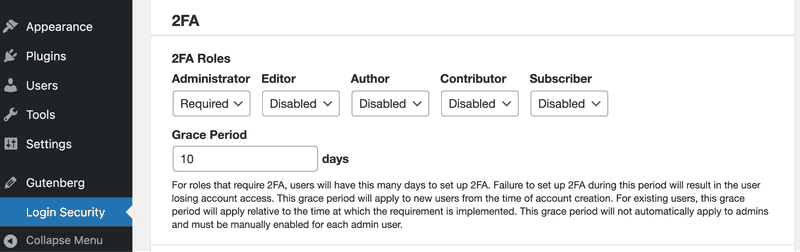

Brug tofaktorautentificering {#use-two-factor-authentication}

To-faktor-autentificering forhindrer de fleste tilfælde af credential stuffing og overtagelse ved genbrug af loginoplysninger. Aktivering af denne funktion for administratorkonti blokerer logins, selv når en adgangskode er blevet stjålet.

For at aktivere 2FA på dit WordPress-websted skal du vælge et velrenommeret 2FA-plugin og en autentificeringsapp på din telefon. Almindelige 2FA-plugin-muligheder inkluderer miniOrange 2FA, WP 2FA, Wordfence Login Security og Two Factor.

Aktivér tofaktorautentificering:

- Gå til Plugins → Tilføj nyt i dit WordPress-kontrolpanel.

- Søg efter et 2FA-plugin, og installer og aktiver det derefter.

- Åbn pluginets menu fra venstre sidepanel, normalt under Sikkerhed eller som et separat punkt.

- Find To-faktor-godkendelse eller 2FA, og vælg derefter Authenticator-appen.

- Scan QR-koden i din autentificeringsapp, eller indtast opsætningsnøglen.

- Indtast engangskoden for at bekræfte, og klik derefter på Aktiver.

- Download gendannelseskoderne, og gem dem i din adgangskodemanager.

Håndhæv 2FA for administratorroller:

- Åbn pluginets indstillinger, som regel under Indstillinger eller Sikkerhed → 2FA.

- Aktivér Kræv 2FA.

- Gør det obligatorisk for administrator- og redaktørroller, og tilføj butikschef, hvis du driver en e-handelsbutik.

- Gem ændringerne, når du har tilmeldt mindst to administratorkonti på separate enheder.

Skift standard-login-URL {#change-the-default-login-url}

De fleste WordPress-sider bruger de samme standard-URL'er: /wp-login.php til login og /wp-admin/ til admin-dashboardet. Bots kender disse URL'er, så de bliver ved med at prøve dem igen og igen.

At ændre login-URL'en vil ikke stoppe en beslutsom angriber, men det kan reducere automatiseret login-spam og brute force-forsøg.

Følg disse trin for at ændre standard-login-URL'en i WordPress:

- Gå til Plugins → Tilføj nyt.

- Installer et plugin til ændring af login-URL, og aktiver det derefter.

- Åbn pluginets indstillinger under Indstillinger eller Sikkerhed.

- Indstil en ny login-URL, og gem ændringerne.

- Log ud, og test den nye URL i et inkognitovindue.

Brug et unikt administratorbrugernavn {#use-a-unique-admin-username}

** **“admin” er det første gæt på enhver brute force-liste. At bruge det giver angribere halvdelen af det, de har brug for.

Følg disse trin for at bruge et unikt administratorbrugernavn i WordPress:

- Gå til Brugere → Tilføj ny.

- Opret en ny bruger med et unikt brugernavn. Brug ikke dit domænenavn, brandnavn eller e-mail-præfiks.

- Indstil rollen til Administrator, og opret derefter kontoen.

- Log ud og log ind igen med den nye administratorbruger.

- Gå til Brugere → Alle brugere.

- Find den gamle administratorkonto, og ændr enten dens rolle til en lavere rolle, eller slet den. Hvis du sletter den, skal du tildele dens indhold til den nye administrator, når WordPress beder dig om det.

Begræns antallet af loginforsøg {#limit-login-attempts}

Lad ikke bots prøve et ubegrænset antal adgangskoder. Blokér IP-adressen i et stykke tid efter et par mislykkede forsøg.

Enkle indstillinger først

- Installer et plugin, der håndterer hastighedsbegrænsning, såsom Wordfence, Limit Login Attempts Reloaded eller Loginizer.

- Aktivér hastighedsbegrænsning i din hosts firewall-dashboard, hvis det er tilgængeligt.

Avanceret serverkonfiguration

Eksempel på hastighedsbegrænsning i Nginx (anbefales, hvis du styrer Nginx-konfigurationen):

Føj dette til din Nginx HTTP-kontekst:

Tilføj derefter en begrænsning for login-endpointet inde i din serverblok:

Tip: Øg "rate" eller "burst", hvis legitime brugere bliver blokeret. Test grundigt.

Brug stærke administratoradgangskoder {#use-strong-admin-passwords}

Administratoradgangskoder behøver ikke at være nemme at huske. De skal være svære at gætte. Brug en adgangskodemanager til at generere lange, tilfældige adgangskoder, og sørg for, at hver administratorkonto har sin egen unikke adgangskode. På den måde går din WordPress-administratoradgang ikke tabt, hvis en tjeneste bliver hacket.

Konfigurationstips:** **

- Deaktiver genbrug af adgangskoder i din organisationspolitik, hvis det er muligt.

- Skift administratoradgangskoder med det samme, når et teammedlem forlader organisationen.

Følg disse trin for at ændre en administratoradgangskode i WordPress:

- Gå til Brugere → Alle brugere.

- Rediger administratorbrugeren.

- Klik på Indstil ny adgangskode og derefter på Opdater bruger.

Brug anbefalede WordPress-sikkerhedsplugins {#use-recommended-wordpress-security-plugins}

Sikkerhedsplugins løser ikke alt, men de kan give dig hurtig beskyttelse og meget bedre overblik. Du er på udkig efter logfiler, du rent faktisk kan bruge, når noget ser forkert ud.

Et godt sikkerhedsplugin indeholder:

- Overvågning af filintegritet for at opdage uventede ændringer

- Loginbeskyttelse og håndhævelse af 2FA

- Malwarescanning med en klar rydnings- og gendannelsesvej

- Advarsler og revisionslogfiler, du rent faktisk kan gennemgå

- Grundlæggende firewall-regler

Når du ved, hvad du leder efter, skal du installere et velrenommeret plugin som Wordfence, Sucuri eller All In One WP Security. Disse værktøjer tilføjer login-beskyttelse, detektering af filændringer og logfiler, og de kan blokere en masse almindelig exploit-støj, herunder brute force-forsøg.

Følg disse trin for at installere et WordPress-sikkerhedsplugin:

- Gå til Plugins → Tilføj nyt.

- Søg efter sikkerhedspluginet.

- Klik på Installer nu og derefter på Aktiver.

- Åbn pluginet fra venstre sidepanel, og kør installationsguiden, hvis den findes.

Tips til opsætning:

- Brug ét primært sikkerhedsplugin for at undgå konflikter og dubletter.

- Deaktiver funktioner, du ikke vil bruge, især omfattende scanninger på travle websteder.

- Hvis din hostingudbyder tilbyder hastighedsbegrænsning eller blokering, bør du benytte disse funktioner til beskyttelse mod brute force-angreb, når det er muligt.

Fejlfinding:

- Hvis du bliver blokeret fra WordPress-administrationspanelet, skal du først tjekke firewall-reglerne og sænke sikkerhedsniveauet.

- Sæt din IP på hvidlisten, så du ikke spærrer dit eget team.

- Gennemgå logfilerne, før du deaktiverer beskyttelsen, så du kan se, hvad der udløste blokeringen.

Brug en firewall og malware-scanning {#use-a-firewall-and-malware-scanning}

Firewalls stopper angreb, før de når WordPress. Malwarescanninger tjekker derefter dine filer og database for manipulation.

Hvis du ikke har kontrol over serverkonfigurationen, skal du bruge din hosts firewall-dashboard eller et sikkerhedsplugin som Wordfence eller Sucuri til at begrænse antallet af logins og drosle eller blokere XML-RPC.**

Opsætning af firewall

Brug flere lag. WAF i yderkanten, serverregler for misbrug af trafik og malware-scanninger til oprydning.

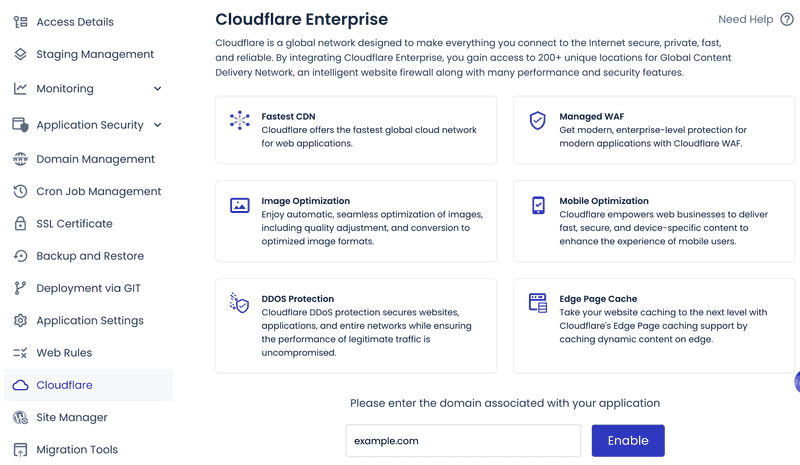

På administrerede platforme kan du aktivere den indbyggede Web Application Firewall med IP- eller landeblokering. Cloudways tilbyder for eksempel et valgfrit Cloudflare Enterprise- tilføjelsesprogram til kantfiltrering og botbeskyttelse.

Malwarescanning

Scan for uventede filændringer og databaseinjektioner (spamlinks, skjulte scripts).

Planlæg regelmæssige kontroller for:

- Filændringer og ukendt PHP i wp-content/uploads

- Databasespam eller indsat kode

- Mistænkelige cron-jobs og udgående forbindelser

Cloudways leverer et Malware Protection -tilvalg drevet af Imunify360 til scanning på serverniveau og automatisk oprydning.

Følg disse trin for at fjerne malware fra WordPress:

- Aktivér vedligeholdelsestilstand.

- Identificer indgangsstedet (sårbart plugin, svage legitimationsoplysninger).

- Skift alle hemmeligheder (admin-/DB-adgangskoder, salts, SSH-nøgler).

- Gendan fra ren backup.

- Rettelse af årsagen før idriftsættelse.

Avanceret teknisk sikring {#advanced-technical-hardening}

Avanceret teknisk sikring er, hvor du strammer din WordPress-opsætning ud over det grundlæggende. Disse trin fokuserer på konfiguration, serverkontrol og adgangspolitikker, der reducerer eksponering og begrænser skader, hvis et login eller et plugin kompromitteres.

Sikr wp-config.php-filen {#secure-the-wp-config-php-file}

Filen wp-config.php indeholder databaseoplysninger og hemmelige nøgler. Behandl den som en nøgleboks.

Indstil strenge tilladelser ved hjælp af følgende kommando:

chmod 400 wp-config.php.

Dette forhindrer andre brugere og processer i at læse eller ændre filen. Brug 440, hvis din webserver har brug for gruppelæseadgang.

Hvis siden ikke fungerer med 400, skal du skifte til 440 og sikre dig, at gruppeejerskabet matcher det, som din webserver kører som.

For ekstra beskyttelse, hvis din opsætning tillader det, skal du flytte wp-config.php et niveau over webroden. WordPress vil stadig indlæse den automatisk.

Begræns brugerroller og tilladelser {#limit-user-roles-and-permissions}

Tildel brugerne kun de rettigheder, de har brug for (princippet om mindst mulig adgang). Dette forhindrer en hacket konto i at overtage hele dit websted.

Følg disse trin for at begrænse brugerroller og tilladelser i WordPress:

- Gå til Brugere → Alle brugere.

- Klik på den bruger, du vil gennemgå.

- I rullemenuen Rolle skal du vælge den laveste rolle, de har brug for, for eksempel Abonnent, Bidragyder, Forfatter eller Redaktør.

- Klik på Opdater bruger.

Gentag for hver konto med administratorrettigheder, og nedgrader alle, der ikke har brug for dem. Fjern eller deaktiver inaktive konti, som ingen bruger længere.

Hvis du har brug for særlig adgang, skal du bruge brugerdefinerede roller og gennemgå funktionerne, før du tildeler dem. Gennemgå roller hvert kvartal og fjern unødvendig administratoradgang. Dette begrænser, hvad en hacker kan gøre med et stjålet login.

Deaktiver filredigering fra kontrolpanelet {#disable-file-editing-from-the-dashboard}

Deaktiver den indbyggede tema- og plugin-editor. På denne måde kan en kompromitteret administratorkonto ikke hurtigt indsætte ondsindet kode i dine webstedsfiler.

Følg disse trin for at deaktivere filredigering fra WordPress-dashboardet:

- Opret forbindelse til dit websted ved hjælp af SFTP eller din hosts filhåndtering.

- Rediger wp-config.php i WordPress-roden og tilføj:

- Gem filen.

- Tjek Udseende i WordPress-administrationen. Temaeditoren forsvinder. Plugin-editoren forsvinder også.

Hvis dit team er afhængigt af redigeringer i kontrolpanelet, skal du flytte den arbejdsgang til Git-baserede implementeringer eller SFTP med begrænsede konti.

Deaktiver XML-RPC {#disable-xml-rpc}

XML-RPC er et almindeligt indgangssted for brute force-angreb og misbrug af pingbacks. Blokér det på WordPress- eller serverniveau.

Mulighed A: Deaktiver i WordPress

- Føj følgende til functions.php eller et brugerdefineret plugin:

- Gem filen.

- Åbn xmlrpc.php-endpointet i din browser ved at gå til https://yourdomain.com/xmlrpc.php Du vil se en generisk XML-RPC-meddelelse, men XML-RPC-anmodninger vil ikke længere fungere.

Dette deaktiverer XML-RPC på WordPress-laget. Endpointet xmlrpc.php kan stadig rammes, så for fuld beskyttelse og for at reducere belastningen skal du blokere det på webserveren eller WAF.

Mulighed B: Blokér på webserverlaget**

At blokere XML-RPC på serveren er den stærkeste løsning, fordi det stopper anmodninger, før PHP kører.

Nginx:

- Åbn dit websteds Nginx-konfigurationsfil for domænet.

- Tilføj en regel for xmlrpc.php i serverblokken.

- Genindlæs Nginx.

Apache:

- Rediger dit websteds Apache-konfiguration eller .htaccess, hvis det er tilladt.

- Tilføj xmlrpc.php-blokreglen.

- Genindlæs Apache.

Dette forhindrer anmodninger i overhovedet at nå WordPress, hvilket reducerer belastningen og afskærer almindelige XML-RPC-angrebsveje.

Bemærk: Hvis Jetpack-pluginet eller WordPress-mobilappen har brug for XML-RPC, skal du ikke blokere det fuldstændigt. Begræns i stedet antallet af anmodninger, og tillad, når det er muligt, kun adgang fra pålidelige IP-adresser.

Sikkerhedskopier og overvågning {#backups-and-monitoring}

Vær forberedt på fejl. Sikkerhedskopier giver dig mulighed for hurtig gendannelse. Overvågning viser, hvad der er ændret.

Sikkerhedskopier din hjemmeside regelmæssigt {#back-up-your-website-regularly}

Sikkerhedskopier er ikke valgfri. De er din nødudgang, når en opdatering ødelægger produktionen, et plugin kompromitteres, eller en dårlig implementering ødelægger databasen.

Det, du ønsker her, er at have en ren kopi af dit websted, som du hurtigt kan gendanne uden at skulle gætte på, hvad der mangler.

Manuel sikkerhedskopiering

Følg disse trin for at tage backup af dit WordPress-websted:

- Installer og aktiver et backup-plugin fra Plugins → Tilføj nyt.

- Åbn plugin'et, og kør " Sikkerhedskopier nu " med de valgte filer og database.

- Gem den på ekstern lagring, hvis det er muligt.

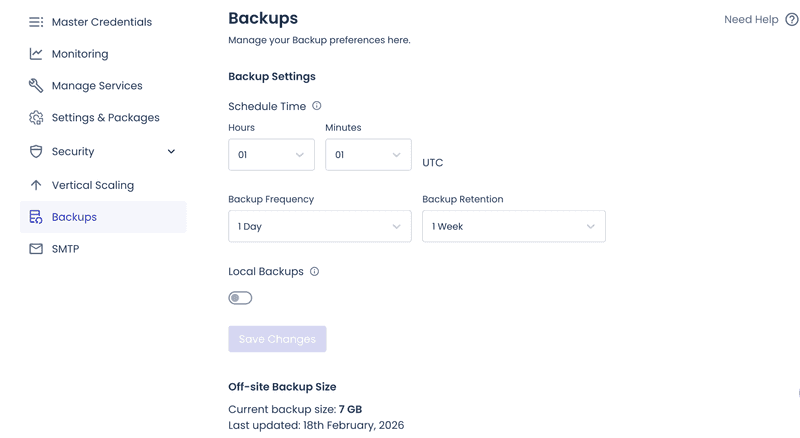

Automatisk sikkerhedskopi

De fleste administrerede WordPress-hosts inkluderer automatiske sikkerhedskopier som standard, som normalt tages dagligt, gemmes i en rullende opbevaringsperiode og er tilgængelige som gendannelsespunkter med et enkelt klik fra hosting-dashboardet.

Vælg en tidsplan baseret på, hvor ofte din hjemmeside ændres.

- Dagligt: Til aktive websteder med hyppige opdateringer, kommentarer eller ordrer.

- Ugentligt: Til marketingwebsteder med få ændringer.

- Månedligt:** **Når indholdet sjældent ændres.

En fuld sikkerhedskopi omfatter din database, wp-content-mappen (især uploads) og konfigurationsfiler, hvis din opsætning ikke genskaber dem automatisk.

Bedste praksis:

- Gem sikkerhedskopier eksternt. En serverfejl vil ikke slette dem.

- Opbevar flere gendannelsespunkter, ikke kun det seneste øjebliksbillede.

- Test gendannelser regelmæssigt. Uafprøvede sikkerhedskopier er ikke pålidelige. Du håber bare, at de virker, når det gælder.

Hvis gendannelser trækker ud eller mislykkes, er sikkerhedskopien normalt for stor. Tjek væksten i sikkerhedskopiens størrelse, som ofte skyldes logfiler eller cache-mapper inde i wp-content. Udelad cache-mapper fra sikkerhedskopier, når din platform kan gendanne dem sikkert.

Overvåg dit websted {#monitor-your-site}

Sikkerhedsforstærkning hjælper, men overvågning fanger det, der slipper igennem. Find problemer tidligt. Hav logfiler klar til at spore, hvad der skete.

Overvågning af oppetid

Driftstjek hjælper dig med at opdage, når hjemmesiden går ned eller ændrer sig på en uheldig måde, f.eks. hvis hjemmesiden er blevet hacket, en opdatering forstyrrer PHP eller et angreb overbelaster serveren.

Uptime-værktøjer som UptimeRobot (generøs gratis version) eller Pingdom håndterer HTTP- og søgeords-tjek på din hjemmeside og vigtige sider.

Praktisk opsætning:

- Overvåg din startside og en vigtig side, der fungerer uden at logge ind, såsom prissiden, kassen eller en hovedlandingsside.

- Brug både HTTP-statustjek og søgeordstjek, så en hacket side, der stadig returnerer et normalt 200-svar, ikke slipper igennem.

Sikkerhedsadvarsler

Indstil alarmer for hændelser, der signalerer kontoovertagelse, manipulation eller afvigelser.

Sikkerhedsplugins som Wordfence eller Sucuri advarer om login-spidsbelastninger, filændringer og nye administratorer.

Følg disse trin for at opsætte advarsler i WordPress:

- Gå til Plugins → Tilføj nyt.

- Installer og aktiver et sikkerhedsplugin, der understøtter alarmer.

- Åbn pluginet fra venstre sidepanel.

- Find Alerts eller Notifications i plugin-indstillingerne.

- Aktivér alarmer for:

- Oprettelse af nye administratorer

- Ændringer i plugin- eller temafiler

- Login-spidsbelastninger eller gentagne fejl

- Tilgængelige kritiske plugin-opdateringer

- Problemer med DNS eller SSL-certifikater

- Videresend kritiske alarmer til Slack eller PagerDuty. Brug e-mail til meddelelser med lav prioritet.

Aktivitetslogfiler

Under en hændelse besvarer logfiler de eneste spørgsmål, der betyder noget: hvad der ændrede sig, hvornår det ændrede sig, hvem der ændrede det, og hvorfra.

Praktisk opsætning:

- Log administratorhandlinger såsom oprettelse af brugere, installation af plugins og ændringer af indstillinger.

- Opbevar logfiler længe nok til at undersøge langsomt udviklende sikkerhedsbrud.

- Kombiner aktivitetslogfiler med serveradgangslogfiler, så du kan sammenholde IP-adresser og brugeragenter.

Følg disse trin for at aktivere aktivitetslogfiler i WordPress:

- Gå til Plugins → Tilføj nyt.

- Installer og aktiver et plugin til aktivitetslog.

- Åbn plugin'et fra venstre sidepanel.

- Aktivér logning af administratorhandlinger, såsom oprettelse af brugere, installation af plugins og ændringer af indstillinger.

- Indstil, hvor længe logfilerne skal opbevares, og gem derefter.

- Hvis det er muligt, skal du aktivere logeksport eller videresendelse til ekstern lagring.

Hvis logfilerne vokser for hurtigt, skal du reducere mængden uden at miste de signaler, du får brug for senere.

- Sænk detaljeringsgraden for ikke-kritiske hændelser.

- Roter logfilerne aggressivt.

- Overfør til ekstern loglagring, når det er tilgængeligt.

Afsluttende bemærkninger {#final-thoughts}

WordPress-sikkerheden bryder normalt sammen af simple årsager. Små huller forbliver åbne for længe: manglende opdateringer, svage adgangskoder eller for meget administratoradgang.

Hvis du kun gør én ting, så sørg for, at det er konsekvens. Opdater WordPress-kernen, temaer og plugins regelmæssigt. Indfør 2FA på konti på administratorniveau. Brug lange, unikke adgangskoder og undgå oplagte brugernavne. Hold HTTPS på alle sider, så logins, sessioner og formdata forbliver krypteret.

Når det grundlæggende er på plads, skal du tilføje ekstra beskyttelse. Brug en firewall til at blokere ondsindet trafik, før den når din hjemmeside. Kør malware-scanninger og overvåg filændringer, så du kan opdage problemer tidligt. Opbevar sikkerhedskopier eksternt, bevar flere gendannelsespunkter, og test gendannelser, så genoprettelsen er forudsigelig.

Når disse foranstaltninger er på plads, er dit WordPress-websted sværere at kompromittere, lettere at overvåge og hurtigt at gendanne, hvis noget går galt.

Ofte stillede spørgsmål {#frequently-asked-questions}

1. Er WordPress sikkert?

Ja, WordPress er sikkert, når du følger de grundlæggende retningslinjer: Hold kerne, temaer og plugins opdateret; brug stærke, unikke adgangskoder og 2FA for administratorer; vælg hosting med isolation og firewalls; kør regelmæssige sikkerhedskopier.

2. Har WordPress indbygget sikkerhed?

Ja. WordPress-kernen leveres med solide grundlæggende funktioner som roller og tilladelser, beskyttelse af administratorhandlinger, sikker adgangskodehashing og regelmæssige sikkerhedsopdateringer. De fleste sikkerhedsbrud i virkeligheden skyldes forældede plugins og temaer, svage adgangskoder eller forkert konfigurerede servere, ikke en standardinstallation af kernen, der holdes opdateret.

Alt-i-en-platformen til effektiv SEO

Bag enhver succesfuld virksomhed ligger en stærk SEO-kampagne. Men med utallige optimeringsværktøjer og -teknikker at vælge imellem kan det være svært at vide, hvor man skal starte. Nå, frygt ikke mere, for jeg har lige det, der kan hjælpe dig. Jeg præsenterer Ranktracker alt-i-en platformen til effektiv SEO

Vi har endelig åbnet for gratis registrering til Ranktracker!

Opret en gratis kontoEller logge ind med dine legitimationsoplysninger

3. Er min WordPress-side blevet hacket?

Vær opmærksom på tydelige advarselssignaler som uventede omdirigeringer, nye administratorer, du ikke har oprettet, tema- eller plugin-filer, der ændres uden en implementering, mærkelige planlagte opgaver og pludselige stigninger i antallet af logins. Tjek dine sikkerhedsplugin-logfiler og serveradgangslogfiler. Hvis du bruger Google Search Console, skal du kigge efter advarsler og ukendte indekserede URL'er.

4. Hvordan gør jeg min WordPress-side HTTPS?

Installer SSL-certifikatet i dit hosting-dashboard. Opdater derefter din WordPress-hjemme-URL og websteds-URL til HTTPS, og tving HTTPS for adminområdet og frontend. Hvis du ser advarsler om blandet indhold, skal du erstatte hardkodede HTTP-links i databasen og tema-aktiver. Hvis du bruger en proxy eller load balancer, skal du sikre dig, at WordPress genkender den oprindelige anmodning som HTTPS for at undgå omdirigeringssløjfer.