Introdução

A maioria dos ataques ao WordPress não é causada por alguém que está atrás do seu site. Geralmente, são bots automatizados que vasculham a internet em busca de pontos fracos comuns, como um plugin desatualizado, um login vulnerável ou uma configuração deixada aberta. Se o seu site parecer fácil de invadir, os bots podem começar a tentar em questão de minutos.

Você não precisa de habilidades de engenheiro de segurança para protegê-lo. Você precisa de algumas proteções básicas que funcionem bem juntas. Bloqueie as principais configurações do WordPress. Adicione regras de servidor. Mantenha tudo atualizado. Torne os backups e o monitoramento inegociáveis. Você detectará problemas logo no início e se recuperará rapidamente, em vez de descobrir os danos semanas depois.

Este guia é prático. Começamos com noções básicas de alto impacto e, em seguida, avançamos para um fortalecimento mais aprofundado.

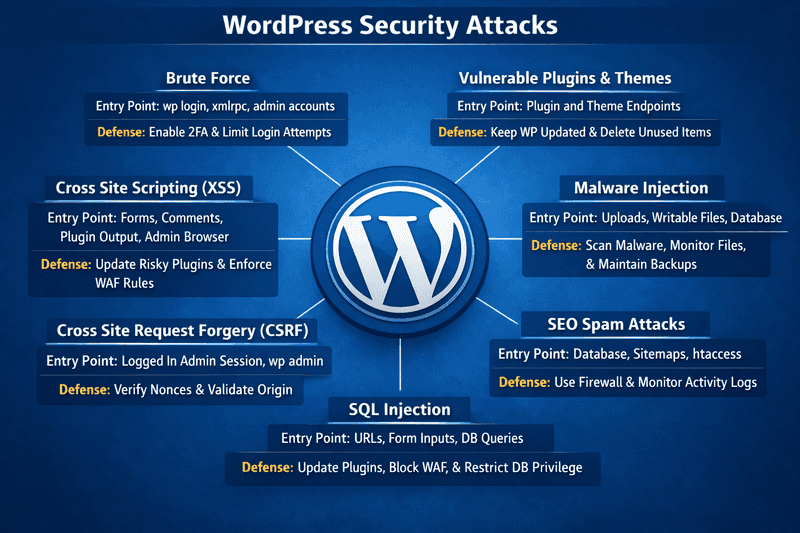

Ataques de segurança comuns em sites WordPress {#common-security-attacks-on-wordpress-sites}

A maioria dos ataques ao WordPress segue um padrão familiar. Os bots testam primeiro os pontos de entrada comuns e, em seguida, passam para o que for mais fácil de explorar.

Aqui estão os riscos mais comuns que você encontrará em sites reais do WordPress.

Força bruta {#brute-force}

A força bruta funciona porque é fácil de automatizar e ainda compensa. Em vez de adivinhar uma senha, os bots tentam milhares de nomes de usuário e senhas por minuto nas páginas de login. O preenchimento de credenciais é ainda mais eficaz porque usa credenciais vazadas de outras violações. Se as credenciais vazadas corresponderem, o acesso de administrador é instantâneo.

Quando isso acontece, você verá picos de tráfego, redirecionamentos repetidos e muitos logins com falha nos logs de autenticação de plugins ou servidores. Mesmo sem uma violação, isso sobrecarrega a CPU, deixa seu site lento e enche seus logs.

Plugins e temas vulneráveis {#vulnerable-plugins-and-themes}

Problemas no núcleo do WordPress acontecem, mas plugins e temas geralmente são o verdadeiro problema. Os invasores os têm como alvo porque a detecção de versão é fácil e o código de exploração se espalha rapidamente.

A plataforma All-in-One para uma SEO eficaz

Por trás de cada negócio de sucesso está uma forte campanha de SEO. Mas com inúmeras ferramentas e técnicas de otimização por aí para escolher, pode ser difícil saber por onde começar. Bem, não tenha mais medo, porque eu tenho exatamente o que ajudar. Apresentando a plataforma multifuncional Ranktracker para uma SEO eficaz

Finalmente abrimos o registro para o Ranktracker absolutamente grátis!

Criar uma conta gratuitaOu faça login usando suas credenciais

Sinais de alerta incluem plugins abandonados, cópias gratuitas de ferramentas premium e atualizações atrasadas. O impacto varia desde a execução remota de código até o roubo de bancos de dados e injeções de spam de SEO.

Injeção de malware {#malware-injection}

O malware geralmente se esconde em locais que são graváveis ou passam despercebidos. Pode ser um script malicioso colocado em wp-content/uploads/, um arquivo de plugin modificado discretamente com código PHP confuso ou código injetado no banco de dados para se espalhar por meio de modelos ou publicações.

Sinais típicos incluem redirecionamentos exclusivos para dispositivos móveis, usuários administradores misteriosos, tarefas cron estranhas, tarefas agendadas incomuns, picos de solicitações de saída e avisos de abuso do Search Console ou do host. Isso frequentemente leva a infecções repetidas, spam e risco de inclusão em listas negras.

Ataques de spam de SEO {#seo-spam-attacks}

O spam de SEO nem sempre é visível para os humanos. Os invasores adicionam links ocultos, páginas de spam ou conteúdo que apenas os rastreadores veem. Eles podem injetar spam no banco de dados, adicionar mapas do site não autorizados ou ajustar o arquivo .htaccess para servir conteúdo diferente aos bots.

As primeiras pistas geralmente aparecem nos resultados de pesquisa: URLs indexadas estranhas e quedas repentinas de tráfego. Seu domínio começa a ser classificado como spam, e as páginas reais perdem visibilidade. A limpeza leva mais tempo porque o spam geralmente está espalhado pelo banco de dados.

Injeção de SQL {#sql-injection}

A injeção de SQL ocorre quando um plugin ou código personalizado envia dados não seguros para o banco de dados. Sinais comuns incluem strings de consulta de URL estranhas, alertas de SQLi nos logs do firewall e picos repentinos de carga no banco de dados. Isso pode levar ao roubo de dados, alterações de conteúdo e acesso persistente se os invasores alterarem usuários ou configurações.

Falsificação de Solicitação entre Sites {#cross-site-request-forgery}

A falsificação de solicitação entre sites (CSRF) ocorre quando você está conectado ao WordPress e um plugin não executa as verificações de segurança corretas. Um invasor pode induzi-lo a clicar em um link que aciona ações como criar usuários, alterar e-mails ou atualizar configurações.

Um sinal de alerta é qualquer alteração administrativa que ocorra logo após um clique que você não pretendia fazer. Os registros ainda podem parecer normais porque a ação ocorre durante sua sessão, mas ela pode alterar permissões discretamente e levar a uma invasão.

Cross-Site Scripting {#cross-site-scripting}

O Cross-Site Scripting (XSS) ocorre quando um plugin ou tema exibe conteúdo do usuário sem limpá-lo primeiro. O XSS armazenado é pior porque o código malicioso é salvo e pode ser executado posteriormente, mesmo na área de administração, permitindo que invasores alterem configurações, adicionem usuários ou instalem plugins.

Você pode ver scripts estranhos em posts ou configurações, redirecionamentos exclusivos para login ou alterações que você não fez. Isso pode levar a sessões sequestradas e a uma infecção persistente armazenada no banco de dados.

Fundamentos básicos de segurança {#baseline-security-essentials}

Comece com o básico para remover pontos de entrada fáceis e tornar sua configuração mais difícil de ser violada por padrão.

Escolha uma hospedagem WordPress segura {#choose-a-secure-wordpress-hosting}

Você pode fortalecer o WordPress e ainda assim ser prejudicado por uma hospedagem fraca. A hospedagem controla o ambiente em que seu site é executado, e esse ambiente afeta a segurança de maneira significativa.

Veja o que uma hospedagem focada em segurança deve incluir.

- Isolamento e configurações padrão seguras

Se o seu site estiver em um servidor lotado, onde as contas podem afetar umas às outras, você já começa com um risco extra. Procure por um forte isolamento de contas, permissões de arquivos sensatas e uma configuração que não deixe serviços de risco abertos por padrão.

- Proteção no nível do servidor

Um provedor de hospedagem confiável lida com regras de firewall, filtragem de bots, aplicação de patches de segurança e configurações reforçadas. Você não deveria precisar fazer login em um servidor e ajustar configurações apenas para torná-lo seguro o suficiente.

- Backups e restaurações rápidas

Quando algo dá errado, a velocidade é fundamental. Backups automáticos e restaurações rápidas salvam sua empresa.

- Visibilidade

Logs de acesso, logs de erros e métricas de desempenho ajudam a detectar ataques de força bruta, problemas de PHP e picos de recursos antes que se transformem em interrupções.

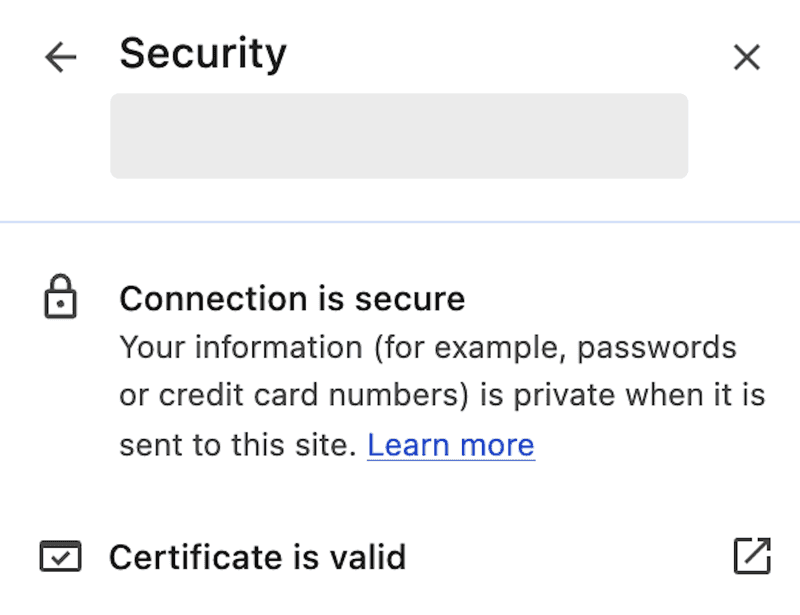

- SSL

Certificados SSL criptografam logins e sessões para que os dados permaneçam privados durante o trânsito. A hospedagem segura facilita a configuração e a rotação automática de certificados para evitar problemas de expiração.

A plataforma All-in-One para uma SEO eficaz

Por trás de cada negócio de sucesso está uma forte campanha de SEO. Mas com inúmeras ferramentas e técnicas de otimização por aí para escolher, pode ser difícil saber por onde começar. Bem, não tenha mais medo, porque eu tenho exatamente o que ajudar. Apresentando a plataforma multifuncional Ranktracker para uma SEO eficaz

Finalmente abrimos o registro para o Ranktracker absolutamente grátis!

Criar uma conta gratuitaOu faça login usando suas credenciais

Em plataformas WordPress gerenciadas, muitas proteções já estão implementadas para impedir ameaças comuns antes que elas cheguem ao WordPress. Por exemplo, a hospedagem gerenciada da Cloudways inclui recursos de segurança no nível da plataforma, como firewalls, backups automatizados, complementos WAF opcionais e SafeUpdates. Mesmo assim, você ainda é responsável pelas atualizações e pelo controle de acesso, mas está partindo de uma base mais segura.

A Cloudways também oferece migração de sites com assistência de especialistas, e a primeira migração está incluída sem custo.

Instale um certificado SSL {#install-an-ssl-certificate}

Já reparou no pequeno ícone de cadeado ao lado da URL de um site? Isso significa que seu site está usando HTTPS. Ele indica aos visitantes que a conexão do seu site é segura e que os dados deles estão protegidos. Sem ele, hackers poderiam interceptar informações confidenciais, como dados de login ou de pagamento.

O SSL (Secure Sockets Layer) criptografa os dados entre o seu site e seus visitantes. Ele protege esse tráfego para que senhas e dados de clientes não sejam transmitidos em texto simples. Seja você dono de um blog, loja ou portfólio, instalar um certificado SSL não é mais opcional; é essencial.

Escolha sua opção de SSL

A maioria dos provedores de hospedagem oferece uma opção de SSL gratuita que você pode ativar com apenas alguns cliques. No Cloudways, você pode ativar um certificado Let’s Encrypt gratuito diretamente da plataforma.

Se você precisar de um certificado voltado para negócios ou de uma validação específica, também pode adquirir um de provedores como DigiCert ou Sectigo.

Gere um CSR

Uma Solicitação de Assinatura de Certificado (CSR) é a solicitação que seu servidor envia ao provedor de certificados. Normalmente, você verá uma opção “Gerar CSR” no painel de controle da sua hospedagem.

Adicione informações básicas como seu domínio, nome da organização e localização, e então gere a CSR. Seu provedor usa isso para emitir o certificado.

Verifique a propriedade do domínio

Antes que um certificado seja emitido, você precisará comprovar que é o proprietário do domínio. Dependendo do provedor, isso geralmente significa uma das seguintes opções: confirmar um e-mail de verificação, adicionar um registro DNS ou fazer upload de um pequeno arquivo de verificação. Assim que essa verificação for aprovada, o certificado será emitido.

Instale o certificado

Instale ou envie o certificado no painel de controle da sua hospedagem. Procure uma seção como “Gerenciamento de SSL” ou “Configurações de segurança” e siga as instruções para associá-lo ao domínio correto.

Forçar HTTPS

Após a instalação do SSL, certifique-se de que todo o tráfego seja direcionado para HTTPS por padrão. Isso garante que os visitantes sempre acessem a versão segura do seu site.

Você pode fazer isso com um plugin como o Really Simple SSL, ou pode forçar o HTTPS para o painel de administração do WordPress com esta configuração no wp-config.php:

Atualize os links internos

Se o seu site ainda fizer referência a URLs HTTP antigas nas configurações ou no banco de dados, os navegadores podem exibir avisos de conteúdo misto. Atualize esses links internos para que tudo seja carregado via HTTPS.

Além da segurança, o SSL gera confiança e pode ajudar no SEO. É uma atualização rápida que mostra aos visitantes que você leva a privacidade a sério.

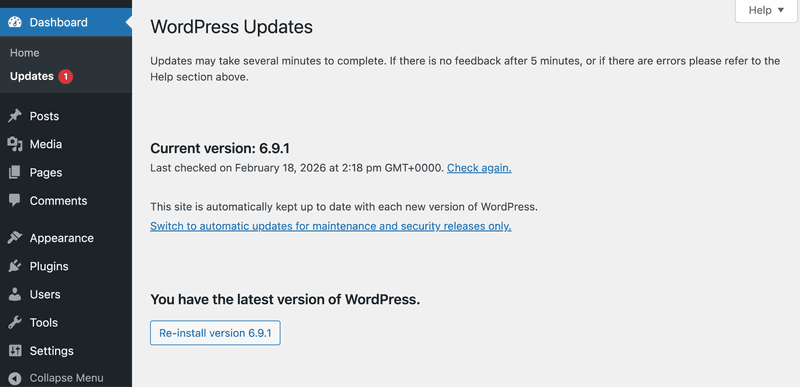

Mantenha o WordPress, os temas e os plugins atualizados {#keep-wordpress-themes-and-plugins-updated}

Atualizações significam segurança. A maioria das versões corrige falhas conhecidas. Assim que uma vulnerabilidade se torna pública, os bots procuram sites que ainda estão na versão antiga, e é nesse momento que as infecções acontecem.

Atualize o núcleo do WordPress

As atualizações do núcleo geralmente incluem correções de segurança, mesmo quando a versão parece pequena.

Siga estas etapas para atualizar o núcleo do WordPress:

- Acesse o painel de administração do WordPress → Atualizações.

- No WordPress, clique em Atualizar agora se houver uma atualização disponível.

- Após a conclusão, abra seu site e confirme se ele carrega e se você consegue fazer login.

Uma rotina prática de atualização

- Habilite as atualizações automáticas, pelo menos para versões secundárias.

- Use um ambiente de teste para atualizações principais.

- Reserve um período mensal para manutenção, destinado a aplicações de patches e verificações de regressão.

Se você escolher uma plataforma de hospedagem como a Cloudways, o recurso SafeUpdates agenda atualizações do núcleo do WordPress, dos plugins e dos temas por meio de um fluxo de trabalho de backup e staging antes de aplicar as alterações à produção.

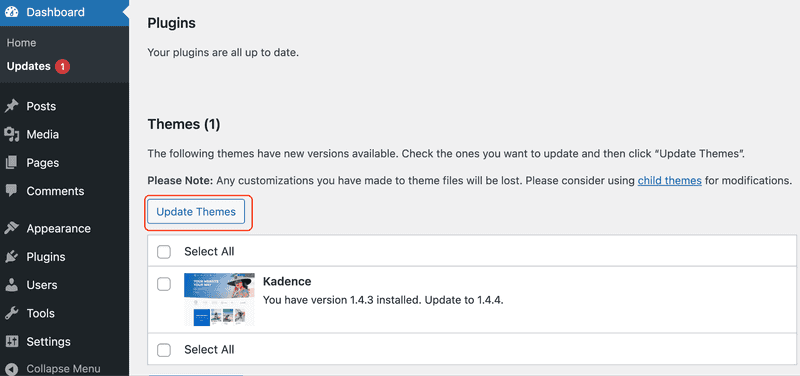

Atualizar temas

Siga estas etapas para atualizar um tema do WordPress:

- Acesse o painel de administração do WordPress → Atualizações.

- Se houver atualizações de temas listadas lá, marque as caixas de seleção e clique em Atualizar temas.

- Após a conclusão, verifique se a página inicial, os menus e as páginas principais carregam corretamente.

Remova plugins e temas não utilizados

Plugins e temas inativos permanecem no seu servidor. Exclua-os para reduzir riscos de segurança e diminuir sua superfície de ataque.

Lista de verificação de limpeza:

- Exclua plugins e temas não utilizados. A desativação deixa arquivos para trás.

- Teste as remoções primeiro no ambiente de teste, para plugins relacionados a formulários, cache, SEO ou comércio eletrônico.

- Mantenha apenas o tema ativo e um backup.

- Após a limpeza, verifique se o login, os formulários, o checkout e a pesquisa funcionam.

- Revise mensalmente seus plugins e temas instalados.

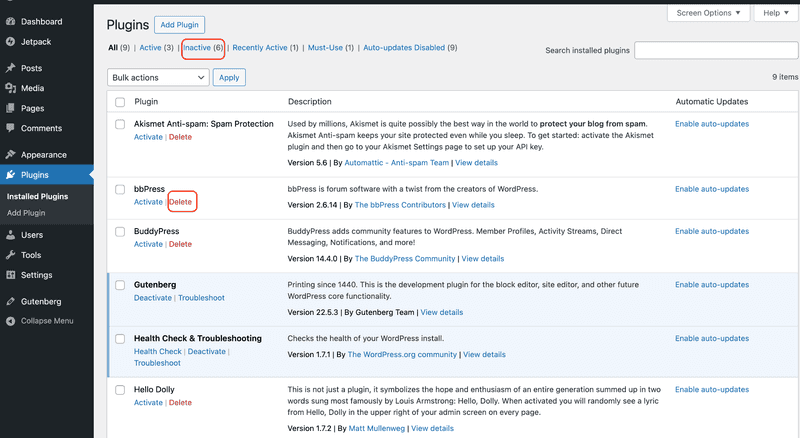

Siga estas etapas para excluir um plugin do WordPress não utilizado:

- No painel de administração do WordPress, vá para Plugins → Plugins instalados.

- Encontre o plugin que você não precisa.

- Clique em Desativar. A opção Excluir aparecerá em seguida.

- Clique em Excluir e confirme se solicitado.

Em seguida, siga estas etapas para excluir um tema não utilizado:

- No painel de administração do WordPress, vá para Aparência → Temas.

- Clique no tema que você não precisa.

- Clique em Excluir e confirme se solicitado.

Escolha temas e plugins de boa reputação

Nem todos os plugins merecem confiança, mesmo que os recursos pareçam ótimos. Procure por atualizações recentes e consistentes, documentação clara, suporte ativo e compatibilidade com as versões atuais do WordPress.

Verificações rápidas antes da instalação:

- Evite plugins e temas abandonados.

- Evite plugins e temas piratas.

- Tenha cuidado com downloads fora do marketplace, a menos que confie no fornecedor.

- Ignore tudo o que não tenha sido atualizado recentemente ou que não seja claramente compatível com a sua versão atual do WordPress.

Operações práticas de segurança {#practical-security-operations}

Essas são as etapas regulares que reduzem os riscos diários, minimizam o ruído dos bots e ajudam a detectar problemas antecipadamente.

Os invasores atacam a página de login porque ela é previsível e está sempre acessível. Bloqueie os pontos de entrada de administração para que os bots encontrem um obstáculo e as senhas roubadas não se transformem em acesso instantâneo.

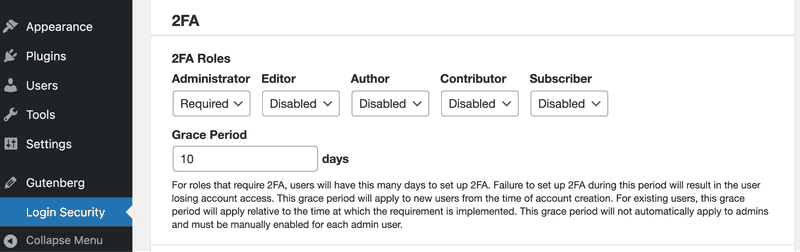

Use a autenticação de dois fatores {#use-two-factor-authentication}

A autenticação de dois fatores impede a maioria dos ataques de preenchimento de credenciais e de apropriação por reutilização de credenciais. Ativá-la para contas de administrador bloqueia os logins mesmo quando uma senha é roubada.

Para habilitar a 2FA no seu site WordPress, escolha um plugin de 2FA confiável e um aplicativo autenticador no seu celular. Opções comuns de plugins de 2FA incluem miniOrange 2FA, WP 2FA, Wordfence Login Security e Two Factor.

Ative a autenticação de dois fatores:

- No painel do WordPress, vá para Plugins → Adicionar novo.

- Procure um plugin de 2FA, instale-o e ative-o.

- Abra o menu do plugin na barra lateral esquerda, geralmente em Segurança ou como um item independente.

- Encontre Autenticação de Dois Fatores ou 2FA e, em seguida, escolha o aplicativo Authenticator.

- Escaneie o código QR no seu aplicativo autenticador ou insira a chave de configuração.

- Digite o código único para confirmar e, em seguida, clique em Ativar.

- Baixe os códigos de recuperação e salve-os no seu gerenciador de senhas.

Exigir 2FA para funções de administrador:

- Abra as configurações do plugin, geralmente em Configurações ou Segurança → 2FA.

- Ative a opção Exigir 2FA.

- Aplique essa exigência para as funções de Administrador e Editor e adicione Gerente da Loja se você administrar uma loja de comércio eletrônico.

- Salve as alterações depois de ter registrado pelo menos duas contas de administrador em dispositivos diferentes.

Altere a URL de login padrão {#change-the-default-login-url}

A maioria dos sites WordPress usa as mesmas URLs padrão: /wp-login.php para login e /wp-admin/ para o painel de administração. Os bots conhecem essas URLs, por isso continuam tentando acessá-las repetidamente.

Alterar a URL de login não impedirá um invasor determinado, mas pode reduzir o spam de login automatizado e as tentativas de força bruta.

Siga estas etapas para alterar a URL de login padrão no WordPress:

- Vá para Plugins → Adicionar novo.

- Instale um plugin para alterar a URL de login e, em seguida, ative-o.

- Abra as configurações do plugin em Configurações ou Segurança.

- Defina uma nova URL de login e salve as alterações.

- Saia da sua conta e teste a nova URL em uma janela anônima.

Use um nome de usuário de administrador exclusivo {#use-a-unique-admin-username}

** **“admin” é a primeira tentativa em todas as listas de força bruta. Usá-lo dá aos invasores metade do que eles precisam.

Siga estas etapas para usar um nome de usuário de administrador exclusivo no WordPress:

- Vá para Usuários → Adicionar novo.

- Crie um novo usuário com um nome de usuário exclusivo. Não use seu nome de domínio, nome da marca ou prefixo de e-mail.

- Defina a função como Administrador e, em seguida, crie a conta.

- Saia da sua conta e faça login novamente com o novo usuário administrador.

- Vá para Usuários → Todos os usuários.

- Encontre a conta de administrador antiga e altere sua função para uma de nível inferior ou exclua-a. Se você excluí-la, atribua seu conteúdo ao novo administrador quando o WordPress solicitar.

Limite as tentativas de login {#limit-login-attempts}

Não permita que bots tentem senhas ilimitadas. Após algumas tentativas malsucedidas, bloqueie o IP por um tempo.

Opções fáceis primeiro

- Instale um plugin que lide com limitação de taxa, como Wordfence, Limit Login Attempts Reloaded ou Loginizer.

- Habilite a limitação de taxa no painel do firewall do seu provedor de hospedagem, se disponível.

Configuração avançada do servidor

Exemplo de limitação de taxa no Nginx (recomendado se você controla a configuração do Nginx):

Adicione isto no seu contexto HTTP do Nginx:

Em seguida, adicione um limite para o endpoint de login dentro do seu bloco de servidor:

Dica: Aumente a “taxa” ou o “pico” se usuários legítimos forem bloqueados. Teste exaustivamente.

Use senhas de administrador fortes {#use-strong-admin-passwords}

Senhas de administrador não precisam ser fáceis de lembrar. Elas precisam ser difíceis de adivinhar. Use um gerenciador de senhas para gerar senhas longas e aleatórias e certifique-se de que cada conta de administrador tenha uma senha única. Dessa forma, se um serviço for invadido, seu acesso de administrador do WordPress não será comprometido.

Dicas de configuração:** **

- Desative a reutilização de senhas na política da sua organização, se possível.

- Altere as senhas de administrador imediatamente quando um membro da equipe sair.

Siga estas etapas para alterar uma senha de administrador no WordPress:

- Vá para Usuários → Todos os usuários.

- Edite o usuário administrador.

- Clique em Definir nova senha e, em seguida, em Atualizar usuário.

Use plugins de segurança recomendados para o WordPress {#use-recommended-wordpress-security-plugins}

Os plugins de segurança não resolvem tudo, mas podem oferecer proteção rápida e visibilidade muito melhor. Você precisa de registros que possam ser realmente usados quando algo parecer errado.

Um bom plugin de segurança inclui:

- Monitoramento da integridade de arquivos para detectar alterações inesperadas

- Proteção de login e aplicação de autenticação de dois fatores

- Verificação de malware com um caminho claro de limpeza e recuperação

- Alertas e registros de auditoria que você pode realmente analisar

- Regras básicas de firewall

Depois de saber o que você está procurando, instale um plugin confiável, como o Wordfence, o Sucuri ou o All In One WP Security. Essas ferramentas oferecem proteção de login, detecção de alterações em arquivos e registros, e podem bloquear muitas tentativas comuns de exploração, incluindo ataques de força bruta.

Siga estas etapas para instalar um plugin de segurança do WordPress:

- Vá para Plugins → Adicionar novo.

- Procure pelo plugin de segurança.

- Clique em Instalar agora e, em seguida, em Ativar.

- Abra o plugin na barra lateral esquerda e execute o assistente de configuração, se houver.

Dicas de configuração:

- Use um único plugin de segurança principal para evitar conflitos e duplicatas.

- Desative os recursos que você não vai usar, especialmente varreduras pesadas em sites com muito tráfego.

- Se o seu provedor de hospedagem oferecer limitação de taxa ou bloqueio, utilize esses recursos para proteção contra ataques de força bruta sempre que possível.

Solução de problemas:

- Se você for bloqueado do painel de administração do WordPress, verifique as regras do firewall e reduza o modo estrito primeiro.

- Coloque seu IP na lista de permissões para não bloquear sua própria equipe.

- Analise os logs antes de desativar a proteção para que você possa ver o que causou o bloqueio.

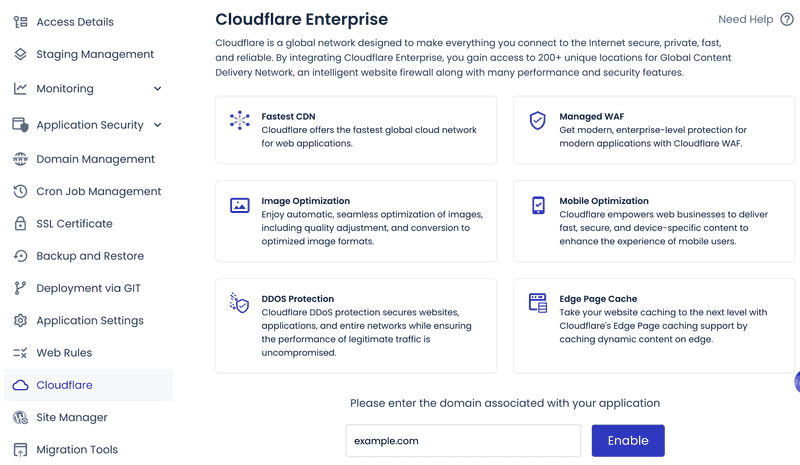

Use um firewall e verificação de malware {#use-a-firewall-and-malware-scanning}

Firewalls bloqueiam ataques antes que eles cheguem ao WordPress. A verificação de malware, por sua vez, verifica se há alterações não autorizadas em seus arquivos e banco de dados.

Se você não controla a configuração do servidor, use o painel de controle do firewall do seu provedor de hospedagem ou um plugin de segurança como o Wordfence ou o Sucuri para limitar a frequência de logins e restringir ou bloquear o XML-RPC.**

Configuração do firewall

Use camadas. WAF na borda, regras de servidor para tráfego abusivo e varreduras de malware para limpeza.

Em plataformas gerenciadas, você pode ativar o Web Application Firewall integrado com bloqueio por IP ou país. Por exemplo, a Cloudways oferece o complemento opcional Cloudflare Enterprise para filtragem na borda e proteção contra bots.

Verificação de malware

Verifique se há alterações inesperadas em arquivos e injeções em bancos de dados (links de spam, scripts ocultos).

Programe verificações regulares para:

- Modificações de arquivos e código PHP desconhecido em wp-content/uploads

- Spam no banco de dados ou código injetado

- Tarefas cron suspeitas e conexões de saída

A Cloudways oferece um complemento de Proteção contra Malware com tecnologia Imunify360 para varredura no nível do servidor e limpeza automatizada.

Siga estas etapas para remover malware do WordPress:

- Ative o modo de manutenção.

- Identifique o ponto de entrada (plugin vulnerável, credenciais fracas).

- Alterne todas as senhas secretas (senhas de administrador/banco de dados, salts, chaves SSH).

- Restaure a partir de um backup limpo.

- Corrija a causa raiz antes de colocar em produção.

Fortalecimento técnico avançado {#advanced-technical-hardening}

O fortalecimento técnico avançado é onde você reforça a configuração do WordPress além do básico. Essas etapas se concentram na configuração, nos controles do servidor e nas políticas de acesso que reduzem a exposição e limitam os danos caso um login ou plugin seja comprometido.

Proteja o arquivo wp-config.php {#secure-the-wp-config-php-file}

O arquivo wp-config.php contém credenciais de banco de dados e chaves secretas. Trate-o como um cofre de chaves.

Defina permissões restritas usando o seguinte comando:

chmod 400 wp-config.php.

Isso impede que outros usuários e processos leiam ou modifiquem o arquivo. Use 440 se o seu servidor web precisar de acesso de leitura para o grupo.

Se o site parar de funcionar com 400, mude para 440 e certifique-se de que a propriedade do grupo corresponda àquela sob a qual seu servidor web é executado.

Para proteção extra, se sua configuração permitir, mova o wp-config.php um nível acima da raiz da web. O WordPress ainda o carregará automaticamente.

Limite funções e permissões de usuários {#limit-user-roles-and-permissions}

Atribua aos usuários apenas as permissões de que precisam (princípio do privilégio mínimo). Isso impede que uma conta hackeada assuma o controle de todo o seu site.

Siga estas etapas para limitar funções e permissões de usuários no WordPress:

- Vá para Usuários → Todos os usuários.

- Clique no usuário que deseja revisar.

- No menu suspenso Função, escolha a função mais baixa necessária, por exemplo, Assinante, Colaborador, Autor ou Editor.

- Clique em Atualizar usuário.

Repita para todas as contas com permissão de Administrador e retire essa permissão de quem não precisar dela. Remova ou desative contas inativas que ninguém mais usa.

Se você precisar de acesso especial, use funções personalizadas e analise os recursos antes de atribuí-los. Faça uma auditoria das funções a cada trimestre e remova acessos de administrador desnecessários. Isso limita o que um invasor pode fazer com um login roubado.

Desative a edição de arquivos no painel {#disable-file-editing-from-the-dashboard}

Desative o editor integrado de temas e plugins. Dessa forma, uma conta de administrador comprometida não poderá inserir rapidamente código malicioso nos arquivos do seu site.

Siga estas etapas para desativar a edição de arquivos no painel do WordPress:

- Conecte-se ao seu site usando SFTP ou o gerenciador de arquivos do seu provedor de hospedagem.

- Edite o arquivo wp-config.php na raiz do WordPress e adicione:

- Salve o arquivo.

- Verifique a seção Aparência no painel de administração do WordPress. O Editor de Temas desaparece. O Editor de Plugins também desaparece.

Se sua equipe depende de edições no painel, transfira esse fluxo de trabalho para implantações baseadas em Git ou SFTP com contas restritas.

Desative o XML-RPC {#disable-xml-rpc}

O XML-RPC é um ponto de entrada comum para ataques de força bruta e abuso de pingbacks. Bloqueie-o no WordPress ou no nível do servidor.

Opção A: Desativar no WordPress

- Adicione o seguinte ao functions.php ou a um plugin personalizado:

- Salve o arquivo.

- Abra o endpoint xmlrpc.php no seu navegador acessando https://yourdomain.com/xmlrpc.php Você verá uma mensagem XML-RPC genérica, mas as solicitações XML-RPC não funcionarão mais.

Isso desativa o XML-RPC na camada do WordPress. O endpoint xmlrpc.php ainda pode ser acessado; portanto, para proteção total e para reduzir a carga, bloqueie-o no servidor web ou no WAF.

Opção B: Bloquear na camada do servidor web**

Bloquear o XML-RPC no servidor é a opção mais eficaz, pois interrompe as solicitações antes que o PHP seja executado.

Nginx:

- Abra o arquivo de configuração do Nginx do seu site para o domínio.

- Adicione uma regra para xmlrpc.php no bloco do servidor.

- Reinicie o Nginx.

Apache:

- Edite a configuração do Apache do seu site ou o arquivo .htaccess, se permitido.

- Adicione a regra de bloqueio para xmlrpc.php.

- Reinicie o Apache.

Isso impede que as solicitações cheguem ao WordPress, o que reduz a carga e bloqueia caminhos comuns de ataque XML-RPC.

Observação: Se o plugin Jetpack ou o aplicativo móvel do WordPress precisarem do XML-RPC, não o bloqueie completamente. Em vez disso, limite a taxa de solicitações e, quando possível, permita o acesso apenas a partir de IPs confiáveis.

Backups e monitoramento {#backups-and-monitoring}

Esteja preparado para falhas. Os backups permitem uma recuperação rápida. O monitoramento mostra o que mudou.

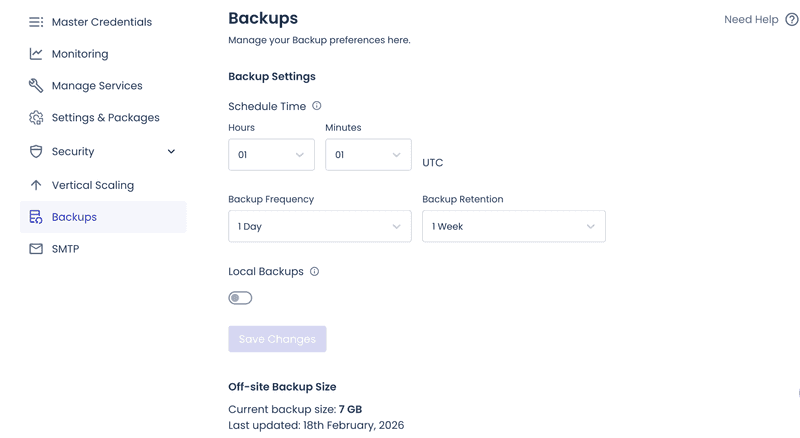

Faça backup do seu site regularmente {#back-up-your-website-regularly}

Backups não são opcionais. Eles são sua saída de emergência quando uma atualização prejudica a produção, um plugin é comprometido ou uma implantação malfeita danifica o banco de dados.

O que você quer aqui é manter uma cópia limpa do seu site que possa ser restaurada rapidamente, sem precisar adivinhar o que está faltando.

Backup manual

Siga estas etapas para fazer backup do seu site WordPress:

- Instale e ative um plugin de backup em Plugins → Adicionar novo.

- Abra o plugin e execute “Fazer backup agora” com os arquivos e o banco de dados selecionados.

- Salve-o em um armazenamento externo, se disponível.

Backup automatizado

A maioria dos hosts gerenciados de WordPress inclui backups automáticos por padrão, geralmente realizados diariamente, armazenados por um período de retenção contínuo e disponíveis como pontos de restauração com um clique no painel de controle do hosting.

Escolha uma programação com base na frequência com que seu site é alterado.

- Diariamente: Para sites ativos com atualizações, comentários ou pedidos frequentes.

- Semanalmente: Para sites de marketing com poucas alterações.

- Mensalmente:** **Quando o conteúdo raramente muda.

Um backup completo inclui seu banco de dados, a pasta wp-content (especialmente os uploads) e os arquivos de configuração, caso sua configuração não os recrie automaticamente.

Melhores práticas:

- Armazene os backups em um local externo. Uma falha no servidor não os apagará também.

- Mantenha vários pontos de restauração, não apenas o snapshot mais recente.

- Teste as restaurações regularmente. Backups não testados não são confiáveis. Você espera que funcionem quando for preciso.

Se as restaurações demorarem ou falharem, o backup geralmente está inchado. Verifique o aumento no tamanho do backup, frequentemente causado por arquivos de log ou diretórios de cache dentro de wp-content. Exclua diretórios de cache dos backups quando sua plataforma puder regenerá-los com segurança.

Monitore seu site {#monitor-your-site}

O fortalecimento ajuda, mas o monitoramento detecta o que passa despercebido. Identifique problemas antecipadamente. Tenha logs prontos para rastrear o que aconteceu.

Monitoramento de tempo de atividade

As verificações de disponibilidade ajudam a detectar quando o site fica fora do ar ou sofre alterações indesejáveis, como uma página inicial invadida, uma atualização que causa falhas no PHP ou um ataque que sobrecarrega o servidor.

Ferramentas de monitoramento de tempo de atividade, como o UptimeRobot (com um plano gratuito generoso) ou o Pingdom, realizam verificações de HTTP e de palavras-chave na sua página inicial e nas páginas principais.

Configuração prática:

- Monitore sua página inicial e uma página importante que funcione sem login, como a de preços, checkout ou a página de destino principal.

- Use verificações de status HTTP e de palavras-chave para que uma página hackeada que ainda retorne uma resposta 200 normal não passe despercebida.

Alertas de segurança

Configure alertas para eventos que indiquem invasão de conta, adulteração ou desvios.

Plugins de segurança como o Wordfence ou o Sucuri alertam sobre picos de login, alterações de arquivos e novos usuários administradores.

Siga estas etapas para configurar alertas no WordPress:

- Vá para Plugins → Adicionar novo.

- Instale e ative um plugin de segurança que suporte alertas.

- Abra o plugin na barra lateral esquerda.

- Encontre Alertas ou Notificações nas configurações do plugin.

- Ative os alertas para:

- Criação de novos usuários administradores

- Alterações nos arquivos do plugin ou do tema

- Picos de login ou falhas repetidas

- Atualizações críticas de plug-ins disponíveis

- Problemas com DNS ou certificados SSL

- Encaminhe alertas críticos para o Slack ou PagerDuty. Reserve o e-mail para notificações de baixa prioridade.

Registros de atividades

Durante um incidente, os registros respondem às únicas perguntas que importam: o que mudou, quando mudou, quem mudou e de onde.

Configuração prática:

- Registre ações administrativas, como criação de usuários, instalações de plug-ins e alterações de configurações.

- Mantenha os registros por tempo suficiente para investigar violações de segurança de evolução lenta.

- Combine os registros de atividade com os registros de acesso ao servidor para que você possa correlacionar IPs e agentes de usuário.

Siga estas etapas para ativar os registros de atividade no WordPress:

- Vá para Plugins → Adicionar novo.

- Instale e ative um plugin de registro de atividades.

- Abra o plugin na barra lateral esquerda.

- Ative o registro de ações de administrador, como criação de usuários, instalações de plugins e alterações de configurações.

- Defina por quanto tempo os registros devem ser mantidos e salve.

- Se disponível, habilite a exportação de registros ou o encaminhamento para armazenamento externo.

Se os registros crescerem muito rápido, reduza o volume sem perder os sinais de que você precisará mais tarde.

- Reduza o nível de detalhamento para eventos não críticos.

- Faça a rotação dos registros de forma agressiva.

- Transfira para um armazenamento externo de registros, quando disponível.

Considerações finais {#final-thoughts}

A segurança do WordPress geralmente falha por motivos simples. Pequenas brechas permanecem abertas por muito tempo: atualizações perdidas, senhas fracas ou acesso administrativo excessivo.

Se você fizer apenas uma coisa, que seja a consistência. Atualize o núcleo do WordPress, os temas e os plugins regularmente. Implemente a autenticação de dois fatores (2FA) nas contas de nível administrativo. Use senhas longas e exclusivas e evite nomes de usuário óbvios. Mantenha o HTTPS em todas as páginas para que logins, sessões e dados de formulários permaneçam criptografados.

Depois de estabelecer o básico, adicione proteção extra. Use um firewall para bloquear tráfego malicioso antes que ele chegue ao seu site. Execute varreduras de malware e monitore alterações de arquivos para detectar problemas antecipadamente. Mantenha backups externos, preserve vários pontos de restauração e teste as restaurações para que a recuperação seja previsível.

Com essas medidas em vigor, seu site WordPress fica mais difícil de ser comprometido, mais fácil de monitorar e rápido de restaurar caso algo dê errado.

Perguntas frequentes {#frequently-asked-questions}

1. O WordPress é seguro?

Sim, o WordPress é seguro quando você segue práticas básicas: mantenha o núcleo, os temas e os plugins atualizados; use senhas fortes e exclusivas e autenticação de dois fatores (2FA) para administradores; escolha uma hospedagem com isolamento e firewalls; faça backups regulares.

2. O WordPress possui segurança integrada?

Sim. O núcleo do WordPress vem com recursos básicos sólidos, como funções e permissões, proteção em torno de ações de administrador, hash de senha seguro e lançamentos de segurança regulares. A maioria das violações no mundo real vem de plugins e temas desatualizados, credenciais fracas ou servidores mal configurados, e não de uma instalação padrão do núcleo que seja mantida atualizada.

A plataforma All-in-One para uma SEO eficaz

Por trás de cada negócio de sucesso está uma forte campanha de SEO. Mas com inúmeras ferramentas e técnicas de otimização por aí para escolher, pode ser difícil saber por onde começar. Bem, não tenha mais medo, porque eu tenho exatamente o que ajudar. Apresentando a plataforma multifuncional Ranktracker para uma SEO eficaz

Finalmente abrimos o registro para o Ranktracker absolutamente grátis!

Criar uma conta gratuitaOu faça login usando suas credenciais

3. Meu site WordPress foi hackeado?

Fique atento a sinais de alerta óbvios, como redirecionamentos inesperados, novos usuários administradores que você não criou, arquivos de tema ou plugin sendo alterados sem uma implantação, tarefas agendadas estranhas e picos repentinos de logins. Verifique os logs do seu plugin de segurança e os logs de acesso ao servidor. Se você usa o Google Search Console, procure por avisos e URLs indexadas desconhecidas.

4. Como faço para tornar meu site WordPress HTTPS?

Instale o certificado SSL no painel de controle da sua hospedagem. Em seguida, atualize a URL inicial do WordPress e a URL do site para HTTPS e force o uso de HTTPS para a área administrativa e o front-end. Se você vir avisos de conteúdo misto, substitua os links HTTP codificados no banco de dados e nos recursos do tema. Se você usa um proxy ou balanceador de carga, certifique-se de que o WordPress reconheça a solicitação original como HTTPS para evitar loops de redirecionamento.