Johdanto

Useimmat WordPress-hakkeroinnit eivät johdu siitä, että joku olisi ottanut sivustosi kohteeksi. Ne ovat yleensä automatisoituja botteja, jotka skannaavat internetiä etsien yleisiä heikkouksia, kuten vanhentuneita laajennuksia, heikkoja kirjautumistietoja tai avoimia asetuksia. Jos sivustosi näyttää helpolta murrettavalta, botit voivat alkaa yrittää sitä muutamassa minuutissa.

Sivuston suojaamiseen ei tarvita tietoturva-insinöörin taitoja. Tarvitset vain muutaman perussuojauksen, jotka toimivat hyvin yhdessä. Lukitse tärkeimmät WordPress-asetukset. Lisää palvelinsäännöt. Pidä kaikki ajan tasalla. Tee varmuuskopioista ja seurannasta ehdottomia. Näin havaitset ongelmat varhain ja palautat sivuston nopeasti, etkä huomaa vahinkoja vasta viikkoja myöhemmin.

Tämä opas on käytännönläheinen. Aloitamme vaikuttavista perusasioista ja siirrymme sitten syvällisempään suojaamiseen.

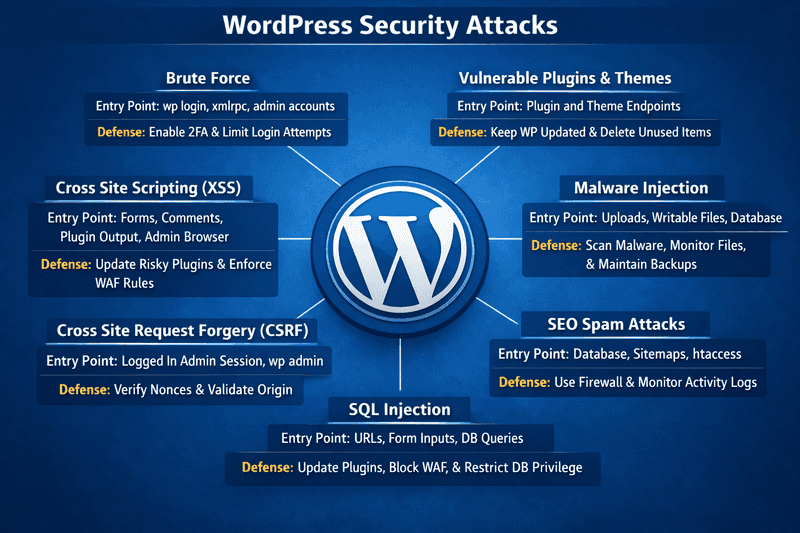

Yleisiä tietoturvahyökkäyksiä WordPress-sivustoihin {#common-security-attacks-on-wordpress-sites}

Useimmat WordPress-hyökkäykset noudattavat tuttua kaavaa. Botit tutkivat ensin yleisiä sisäänpääsypisteitä ja siirtyvät sitten siihen, mitä on helpointa hyödyntää.

Tässä ovat yleisimmät riskit, joihin törmäät todellisilla WordPress-sivustoilla.

Brute Force {#brute-force}

Brute force toimii, koska se on helppo automatisoida ja se tuottaa edelleen tulosta. Sen sijaan, että arvaisivat yhtä salasanaa, botit kokeilevat tuhansia käyttäjätunnuksia ja salasanoja minuutissa kirjautumissivuilla. Credential stuffing on vieläkin tehokkaampaa, koska se käyttää muista tietomurroista vuotaneita tunnistetietoja. Jos vuotaneet tunnistetiedot täsmäävät, pääsy järjestelmänvalvojan oikeuksiin on välitön.

Kun näin tapahtuu, näet liikenteen piikkejä, toistuvia uudelleenohjauksia ja paljon epäonnistuneita kirjautumisia laajennuksen tai palvelimen kirjautumislokeissa. Vaikka tietomurtoa ei olisikaan tapahtunut, se kuluttaa prosessoria, hidastaa sivustoasi ja täyttää lokisi.

Haavoittuvat laajennukset ja teemat {#vulnerable-plugins-and-themes}

WordPressin ytimessä voi esiintyä ongelmia, mutta yleensä todellinen ongelma on laajennuksissa ja teemoissa. Hyökkääjät kohdistavat hyökkäyksensä niihin, koska versioiden tunnistaminen on helppoa ja haavoittuvuuskoodi leviää nopeasti.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Varoitusmerkkejä ovat hylätyt laajennukset, premium-työkalujen ilmaiset kopiot ja viivästyneet päivitykset. Vaikutukset vaihtelevat etäkäytön koodin suorittamisesta tietokannan varkauksiin ja SEO-roskapostin lisäämiseen.

Haittaohjelmien lisääminen {#malware-injection}

Haittaohjelmat piiloutuvat usein paikkoihin, joihin voi kirjoittaa tai jotka jäävät huomaamatta. Se voi olla wp-content/uploads/ -kansioon pudotettu haitallinen skripti, hiljaa sotkuisella PHP-koodilla muokattu laajennustiedosto tai tietokantaan injektoitu koodi, joka leviää mallien tai viestien kautta.

Tyypillisiä merkkejä ovat vain mobiililaitteille tarkoitetut uudelleenohjaukset, mystiset järjestelmänvalvojat, oudot cron-tehtävät, epätavalliset ajoitetut tehtävät, lähtevien pyyntöjen piikit sekä Search Console- tai isäntäpalvelimen väärinkäyttövaroitukset. Tämä johtaa usein toistuviin tartuntoihin, roskapostiin ja mustalle listalle joutumisen riskiin.

SEO-roskapostihyökkäykset {#seo-spam-attacks}

SEO-roskaposti ei ole aina ihmisten nähtävissä. Hyökkääjät lisäävät piilotettuja linkkejä, roskapostisivuja tai sisältöä, jonka vain hakurobotit näkevät. He voivat lisätä roskapostia tietokantaan, lisätä luvattomia sivukarttoja tai muokata .htaccess-tiedostoa tarjoamaan eri sisältöä boteille.

Ensimmäiset vihjeet näkyvät yleensä hakutuloksissa: oudot indeksoidut URL-osoitteet ja äkilliset liikenteen laskut. Verkkotunnuksesi alkaa sijoittua roskapostin perusteella, ja oikeat sivut menettävät näkyvyyttään. Puhdistaminen kestää kauemmin, koska roskaposti on usein hajallaan tietokannassa.

SQL-injektio {#sql-injection}

SQL-injektio tapahtuu, kun laajennus tai mukautettu koodi lähettää vaarallista dataa tietokantaan. Yleisiä merkkejä ovat oudot URL-kyselymerkkijonot, SQLi-hälytykset palomuurilokeissa ja äkilliset tietokannan kuormituksen piikit. Se voi johtaa tietojen varastamiseen, sisällön muutoksiin ja pysyvään pääsyyn, jos hyökkääjät muuttavat käyttäjiä tai asetuksia.

Sivustojen välinen pyyntöjen väärentäminen {#cross-site-request-forgery}

Sivustojen välinen pyyntöjen väärentäminen (CSRF) tapahtuu, kun olet kirjautunut WordPressiin ja laajennus ei suorita oikeita turvatarkistuksia. Hyökkääjä voi huijata sinut klikkaamaan linkkiä, joka laukaisee toimia, kuten käyttäjien luomisen, sähköpostiosoitteiden muuttamisen tai asetusten päivittämisen.

Varoitusmerkki on mikä tahansa järjestelmänvalvojan tekemä muutos, joka tapahtuu heti klikkauksen jälkeen ja jota et ole tarkoittanut tehdä. Lokit voivat silti näyttää normaaleilta, koska se tapahtuu istuntosi aikana, mutta se voi hiljaa muuttaa käyttöoikeuksia ja johtaa hallinnan kaappaamiseen.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) tapahtuu, kun laajennus tai teema näyttää käyttäjän sisältöä puhdistamatta sitä ensin. Tallennettu XSS on pahempi, koska haitallinen koodi tallennetaan ja se voi suorittaa myöhemmin, jopa hallinta-alueella, jolloin hyökkääjät voivat muuttaa asetuksia, lisätä käyttäjiä tai asentaa laajennuksia.

Saatat nähdä outoja skriptejä viesteissä tai asetuksissa, vain kirjautuneille tarkoitettuja uudelleenohjauksia tai muutoksia, joita et ole tehnyt. Se voi johtaa istuntojen kaappaamiseen ja pysyvään tartuntaan, joka tallentuu tietokantaan.

Turvallisuuden perusvaatimukset {#baseline-security-essentials}

Aloita perusasioista, jotka poistavat helpot pääsypisteet ja tekevät järjestelmästäsi oletusarvoisesti vaikeammin murrettavan.

Valitse turvallinen WordPress-isännöinti {#choose-a-secure-wordpress-hosting}

Voit vahvistaa WordPressin suojausta, mutta silti joutua vaikeuksiin heikon hosting-palvelun takia. Hosting hallitsee sivustosi toimintaympäristöä, ja tämä ympäristö vaikuttaa suuresti turvallisuuteen.

Tässä on luettelo siitä, mitä turvallisuuteen keskittyvän hosting-palvelun tulisi sisältää.

- Eristäminen ja turvalliset oletusasetukset

Jos sivustosi sijaitsee ruuhkaisella palvelimella, jossa tilit voivat vaikuttaa toisiinsa, olet jo lähtökohtaisesti alttiina ylimääräiselle riskille. Etsi vahvaa tilien eristystä, järkeviä tiedostojen käyttöoikeuksia ja asetuksia, jotka eivät jätä riskialttiita palveluita oletusarvoisesti auki.

- Palvelintason suojaus

Luotettava hosting-palvelu huolehtii palomuurisäännöistä, bot-suodatuksesta, tietoturvapäivityksistä ja vahvistetuista asetuksista. Sinun ei pitäisi joutua kirjautumaan palvelimelle ja säätämään asetuksia vain saadaksesi sen riittävän turvalliseksi.

- Varmuuskopiot ja nopeat palautukset

Kun jokin menee pieleen, nopeudella on merkitystä. Automaattiset varmuuskopiot ja nopeat palautukset pelastavat yrityksesi.

- Näkyvyys

Käyttölokit, virhelokit ja suorituskykymittarit auttavat havaitsemaan brute force -hyökkäykset, PHP-ongelmat ja resurssien piikit ennen kuin ne aiheuttavat käyttökatkoksia.

- SSL

SSL-varmenteet salaavat kirjautumiset ja istunnot, jotta tiedot pysyvät yksityisinä siirron aikana. Turvallinen hosting helpottaa varmenteiden asennusta ja automaattista kierrätystä, jotta vältetään vanhentumiseen liittyvät ongelmat.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Hallinnoiduilla WordPress-alustoilla on jo käytössä monia suojauksia, jotka pysäyttävät yleiset uhat ennen kuin ne pääsevät WordPressiin. Esimerkiksi Cloudwaysin hallinnoitu hosting sisältää alustatason turvallisuusominaisuuksia, kuten palomuurit, automaattiset varmuuskopiot, valinnaiset WAF-lisäosat ja SafeUpdates. Silloinkin olet edelleen vastuussa päivityksistä ja pääsynhallinnasta, mutta aloitat turvallisemmalta pohjalta.

Cloudways tarjoaa myös asiantuntijoiden avustamaa verkkosivuston siirtoa, ja ensimmäinen siirto sisältyy hintaan ilman lisäkustannuksia.

Asenna SSL-varmenne {#install-an-ssl-certificate}

Oletko koskaan huomannut pienen lukkosymbolin verkkosivuston URL-osoitteen vieressä? Se tarkoittaa, että sivustosi käyttää HTTPS-yhteyttä. Se kertoo kävijöille, että sivustosi yhteys on suojattu ja heidän tietonsa ovat turvassa. Ilman sitä hakkerit voisivat siepata arkaluontoisia tietoja, kuten kirjautumistietoja tai maksutietoja.

SSL (Secure Sockets Layer) salaa tiedot verkkosivustosi ja sen kävijöiden välillä. Se suojaa liikennettä, jotta salasanat ja asiakastiedot eivät kulje selväkielisenä. Olitpa sitten blogin, verkkokaupan tai portfolion ylläpitäjä, SSL-varmenteen asentaminen ei ole enää valinnainen asia, vaan välttämätöntä.

Valitse SSL-vaihtoehto

Useimmat hosting-palveluntarjoajat tarjoavat ilmaisen SSL-vaihtoehdon, jonka voit ottaa käyttöön muutamalla napsautuksella. Cloudwaysissa voit ottaa käyttöön ilmaisen Let’s Encrypt -varmenteen suoraan alustalta.

Jos tarvitset yrityskäyttöön tarkoitetun varmenteen tai erityisen vahvistuksen, voit ostaa sen myös palveluntarjoajilta, kuten DigiCert tai Sectigo.

Luo CSR

Sertifikaatin allekirjoituspyyntö (CSR) on pyyntö, jonka palvelimesi lähettää sertifikaatin tarjoajalle. Yleensä hosting-hallintapaneelissa on vaihtoehto Luo CSR.

Lisää perustiedot, kuten verkkotunnuksesi, organisaatiosi nimi ja sijainti, ja luo sitten CSR. Palveluntarjoajasi käyttää sitä varmenteen myöntämiseen.

Vahvista verkkotunnuksen omistajuus

Ennen kuin varmenne myönnetään, sinun on todistettava, että omistat verkkotunnuksen. Palveluntarjoajasta riippuen tämä tarkoittaa yleensä yhtä seuraavista: vahvistussähköpostin vahvistaminen, DNS-tietueen lisääminen tai pienen vahvistustiedoston lataaminen. Kun tarkistus on suoritettu, varmenne myönnetään.

Asenna varmenne

Asenna tai lataa varmenne hosting-hallintapaneeliin. Etsi kohta, kuten SSL-hallinta tai Turvallisuusasetukset, ja noudata ohjeita liittääksesi varmenteen oikeaan verkkotunnukseen.

Pakota HTTPS

Kun SSL on asennettu, varmista, että kaikki liikenne ohjataan oletuksena HTTPS-protokollan kautta. Tämä varmistaa, että kävijät pääsevät aina sivustosi suojattuun versioon.

Voit tehdä tämän Really Simple SSL-kaltaisella laajennuksella tai pakottaa HTTPS:n WordPress-hallintapaneelissa tällä asetuksella wp-config.php-tiedostossa:

Päivitä sisäiset linkit

Jos sivustosi viittaa edelleen vanhoihin HTTP-URL-osoitteisiin asetuksissa tai tietokannassa, selaimet saattavat näyttää varoituksia sekasisällöstä. Päivitä nämä sisäiset linkit, jotta kaikki latautuu HTTPS-yhteyden kautta.

Turvallisuuden lisäksi SSL rakentaa luottamusta ja voi auttaa hakukoneoptimoinnissa. Se on nopea päivitys, joka kertoo kävijöille, että otat tietosuojan vakavasti.

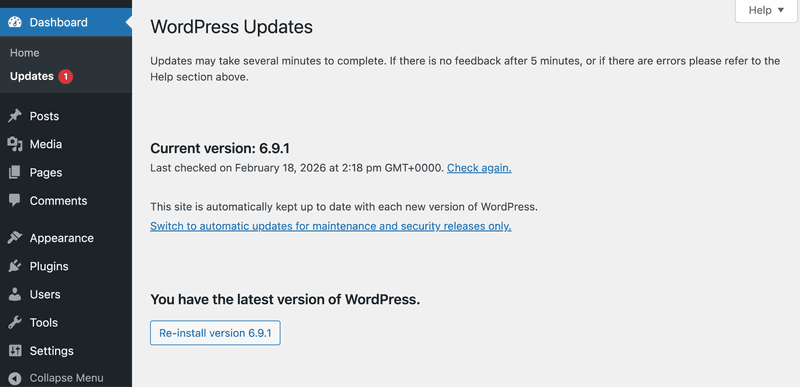

Pidä WordPress, teemat ja laajennukset ajan tasalla {#keep-wordpress-themes-and-plugins-updated}

Päivitykset ovat turvallisuutta. Useimmat julkaisut korjaavat tunnettuja aukkoja. Kun haavoittuvuus on julkistettu, botit etsivät sivustoja, jotka käyttävät edelleen vanhaa versiota, ja juuri siinä vaiheessa tartunnat tapahtuvat.

Päivitä WordPress-ydin

Ytimen päivitykset sisältävät usein tietoturvakorjauksia, vaikka päivitys näyttäisikin pieneltä.

Päivitä WordPress-ydin seuraavasti:

- Siirry WordPressin hallintapaneeliin → Päivitykset.

- Napsauta WordPress-kohdassa Päivitä nyt, jos päivitys on saatavilla.

- Kun päivitys on valmis, avaa sivustosi ja varmista, että se latautuu ja että voit kirjautua sisään.

Käytännöllinen päivitysrutiini

- Ota käyttöön vähintään pienempien versioiden automaattiset päivitykset.

- Käytä staging-ympäristöä suurille päivityksille.

- Varaa kuukausittain aika ylläpitotöille, jotta voit asentaa korjaukset ja suorittaa regressiotestit.

Jos valitset Cloudwaysin kaltaisen hosting-alustan, SafeUpdates-ominaisuus ajoittaa WordPress-ytimen, laajennusten ja teemojen päivitykset varmuuskopiointi- ja testausprosessin kautta ennen muutosten soveltamista tuotantoympäristöön.

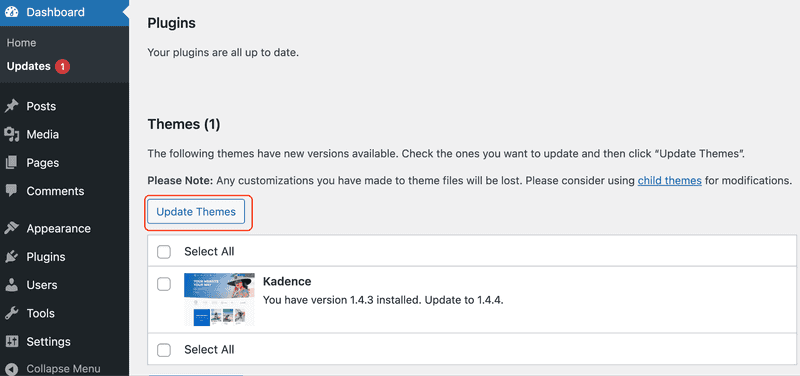

Päivitä teemat

Päivitä WordPress-teema seuraavasti:

- Siirry WordPressin hallintapaneeliin → Päivitykset.

- Jos teemapäivitykset näkyvät luettelossa, valitse valintaruudut ja napsauta Päivitä teemat.

- Kun päivitys on valmis, tarkista, että kotisivu, valikot ja tärkeimmät sivut latautuvat oikein.

Poista käyttämättömät laajennukset ja teemat

Käyttämättömät laajennukset ja teemat jäävät palvelimellesi. Poista ne vähentääksesi turvallisuusriskejä ja pienentääksesi hyökkäyskohteiden määrää.

Siivouslista:

- Poista käyttämättömät laajennukset ja teemat. Deaktivointi jättää tiedostoja jälkeensä.

- Testaa poistot ensin testausympäristössä, jos kyseessä ovat lomakkeisiin, välimuistiin, hakukoneoptimointiin tai verkkokauppaan liittyvät laajennukset.

- Säilytä vain aktiivinen teema ja yksi varmuuskopio.

- Puhdistuksen jälkeen tarkista, että kirjautuminen, lomakkeet, kassalle siirtyminen ja haku toimivat.

- Tarkista asennetut laajennukset ja teemat kuukausittain.

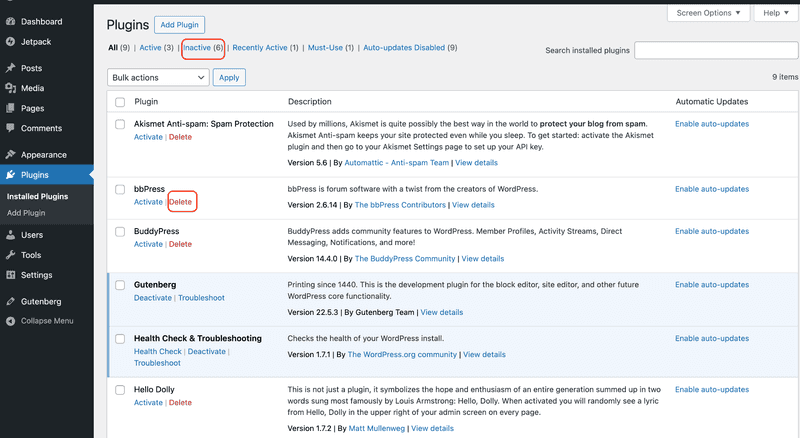

Poista käyttämätön WordPress-laajennus seuraavasti:

- Siirry WordPressin hallintapaneelissa kohtaan Plugins → Installed Plugins.

- Etsi laajennus, jota et tarvitse.

- Napsauta Poista käytöstä. Tämän jälkeen näkyviin tulee Poista -vaihtoehto.

- Napsauta Poista ja vahvista, jos sitä pyydetään.

Seuraavaksi poista käyttämätön teema seuraavasti:

- Siirry WordPress-hallintapaneelissa kohtaan Ulkoasu → Teemat.

- Napsauta teemaa, jota et tarvitse.

- Napsauta Poista ja vahvista, jos sitä pyydetään.

Valitse luotettavia teemoja ja laajennuksia

Kaikki laajennukset eivät ole luotettavia, vaikka niiden ominaisuudet näyttäisivätkin hyviltä. Etsi laajennuksia, joille on julkaistu säännöllisesti päivityksiä viime aikoina, joilla on selkeät ohjeet, aktiivinen tuki ja jotka ovat yhteensopivia nykyisten WordPress-versioiden kanssa.

Nopeat tarkistukset ennen asennusta:

- Vältä hylättyjä laajennuksia ja teemoja.

- Vältä laittomasti kopioituja laajennuksia ja teemoja.

- Ole varovainen markkinapaikan ulkopuolelta ladattavien tiedostojen kanssa, ellet luota myyjään.

- Ohita kaikki, mitä ei ole päivitetty äskettäin tai mikä ei selvästi tue nykyistä WordPress-versiotasi.

Käytännön tietoturvatoimenpiteet {#practical-security-operations}

Nämä ovat säännöllisiä toimenpiteitä, jotka vähentävät päivittäisiä riskejä, vähentävät bot-häiriöitä ja auttavat havaitsemaan ongelmat varhaisessa vaiheessa.

Hyökkääjät kohdistavat hyökkäyksensä kirjautumissivulle, koska se on ennustettavissa ja aina saavutettavissa. Sulje järjestelmänvalvojan pääsytiet, jotta botit törmäävät esteeseen eivätkä varastetut salasanat anna välitöntä pääsyä järjestelmään.

Käytä kaksivaiheista todennusta {#use-two-factor-authentication}

Kaksivaiheinen todennus estää suurimman osan tunnistetietojen täyttämisestä ja tunnistetietojen uudelleenkäytöstä. Sen ottaminen käyttöön järjestelmänvalvojan tileille estää kirjautumisen, vaikka salasana varastettaisiin.

Ota 2FA käyttöön WordPress-sivustollasi valitsemalla luotettava 2FA-laajennus ja todennusohjelma puhelimeesi. Yleisiä 2FA-laajennusvaihtoehtoja ovat miniOrange 2FA, WP 2FA, Wordfence Login Security ja Two Factor.

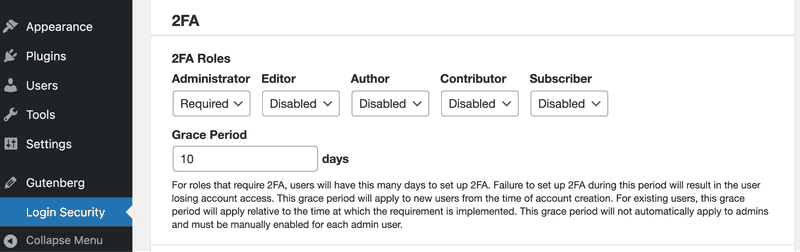

Ota kaksivaiheinen todennus käyttöön:

- Siirry WordPress-hallintapaneelissa kohtaan Plugins → Add New.

- Etsi 2FA-laajennus, asenna ja aktivoi se.

- Avaa laajennuksen valikko vasemmasta sivupalkista, yleensä kohdasta Turvallisuus tai omana erillisenä kohteena.

- Etsi Kaksivaiheinen todennus tai 2FA ja valitse sitten Authenticator-sovellus.

- Skannaa QR-koodi todennusohjelmassasi tai syötä asennusavain.

- Syötä kertakäyttöinen koodi vahvistukseksi ja napsauta sitten Ota käyttöön tai Aktivoi.

- Lataa palautuskoodit ja tallenna ne salasananhallintaohjelmaasi.

Pakota 2FA järjestelmänvalvojan rooleille:

- Avaa laajennuksen asetukset, yleensä kohdasta Asetukset tai Turvallisuus → 2FA.

- Ota käyttöön Vaadi 2FA.

- Pakota se järjestelmänvalvojan ja toimittajan rooleille ja lisää myymäläpäällikkö, jos ylläpidät verkkokauppaa.

- Tallenna muutokset, kun olet rekisteröinyt vähintään kaksi järjestelmänvalvojan tiliä eri laitteille.

Muuta oletusarvoista kirjautumis-URL-osoitetta {#change-the-default-login-url}

Useimmat WordPress-sivustot käyttävät samoja oletus-URL-osoitteita: /wp-login.php kirjautumiseen ja /wp-admin/ järjestelmänvalvojan hallintapaneeliin. Botit tuntevat nämä URL-osoitteet, joten ne yrittävät niitä yhä uudelleen.

Kirjautumis-URL:n muuttaminen ei pysäytä päättäväistä hyökkääjää, mutta se voi vähentää automaattista kirjautumisspämmiä ja brute force -yrityksiä.

Seuraa näitä ohjeita vaihtaaksesi oletusarvoisen kirjautumis-URL:n WordPressissä:

- Siirry kohtaan Laajennukset → Lisää uusi.

- Asenna kirjautumis-URL:n muutoslaajennus ja aktivoi se.

- Avaa laajennuksen asetukset kohdasta Asetukset tai Turvallisuus.

- Määritä uusi kirjautumis-URL ja tallenna muutokset.

- Kirjaudu ulos ja testaa uusi URL-osoite incognito-ikkunassa.

Käytä yksilöllistä järjestelmänvalvojan käyttäjänimeä {#use-a-unique-admin-username}

** **”admin” on ensimmäinen arvaus jokaisessa brute force -luettelossa. Sen käyttö antaa hyökkääjille puolet siitä, mitä he tarvitsevat.

Noudata näitä ohjeita käyttääksesi ainutlaatuista järjestelmänvalvojan käyttäjänimeä WordPressissä:

- Siirry kohtaan Käyttäjät → Lisää uusi.

- Luo uusi käyttäjä, jolla on yksilöllinen käyttäjänimi. Älä käytä verkkotunnustasi, tuotemerkkiäsi tai sähköpostiosoitteesi etuliitettä.

- Aseta rooliksi Järjestelmänvalvoja ja luo sitten tili.

- Kirjaudu ulos ja kirjaudu takaisin sisään uudella järjestelmänvalvojan käyttäjätunnuksella.

- Siirry kohtaan Käyttäjät → Kaikki käyttäjät.

- Etsi vanha järjestelmänvalvojan tili ja muuta sen rooli alemmas tai poista se. Jos poistat sen, siirrä sen sisältö uudelle järjestelmänvalvojalle, kun WordPress pyytää sinua tekemään niin.

Rajoita kirjautumisyrityksiä {#limit-login-attempts}

Älä anna botien kokeilla salasanoja rajattomasti. Estä IP-osoite hetkeksi muutaman epäonnistuneen yrityksen jälkeen.

Helpot vaihtoehdot ensin

- Asenna laajennus, joka hallitsee käyttörajoituksia, kuten Wordfence, Limit Login Attempts Reloaded tai Loginizer.

- Ota käyttörajoitus käyttöön palveluntarjoajan palomuurin hallintapaneelissa, jos se on käytettävissä.

Edistynyt palvelimen konfigurointi

Esimerkki Nginx-nopeuden rajoittamisesta (suositellaan, jos hallitset Nginx-asetuksia):

Lisää tämä Nginx HTTP -kontekstiin:

Lisää sitten rajoitus kirjautumispäätepisteelle palvelinlohkon sisään:

Vinkki: Lisää ”rate” tai ”burst” -arvoa, jos lailliset käyttäjät jäävät estetyiksi. Testaa huolellisesti.

Käytä vahvoja järjestelmänvalvojan salasanoja {#use-strong-admin-passwords}

Järjestelmänvalvojan salasanojen ei tarvitse olla helposti muistettavia. Niiden on oltava vaikeasti arvattavia. Käytä salasananhallintaohjelmaa luodaksesi pitkiä, satunnaisia salasanoja ja varmista, että jokaisella järjestelmänvalvojan tilillä on oma, ainutlaatuinen salasanansa. Näin ollen, jos yksi palvelu murretaan, WordPress-järjestelmänvalvojan käyttöoikeudet eivät vaarannu.

Määritysvinkkejä:** **

- Poista salasanan uudelleenkäyttö käytöstä organisaatiosi käytänteissä, jos mahdollista.

- Vaihda järjestelmänvalvojan salasanat välittömästi, kun tiimin jäsen lähtee.

Noudata näitä ohjeita vaihtaaksesi järjestelmänvalvojan salasanan WordPressissä:

- Siirry kohtaan Käyttäjät → Kaikki käyttäjät.

- Muokkaa järjestelmänvalvojan käyttäjää.

- Napsauta Aseta uusi salasana ja sitten Päivitä käyttäjä.

Käytä suositeltuja WordPress-turvaplugineja {#use-recommended-wordpress-security-plugins}

Turvallisuuslaajennukset eivät ratkaise kaikkea, mutta ne voivat tarjota sinulle nopeaa suojaa ja paljon paremman näkyvyyden. Etsit lokitietoja, joita voit todella käyttää, kun jokin näyttää olevan vialla.

Hyvä tietoturva-laajennus sisältää:

- Tiedostojen eheyden valvonta odottamattomien muutosten havaitsemiseksi

- Kirjautumissuojaus ja kaksivaiheisen todennuksen (2FA) pakollisuus

- Haittaohjelmien skannaus selkeällä puhdistus- ja palautusprosessilla

- Hälytykset ja tarkastuslokit, joita voit todella tarkistaa

- Peruspalomuurisäännöt

Kun tiedät, mitä etsit, asenna yksi hyvämaineinen laajennus, kuten Wordfence, Sucuri tai All In One WP Security. Nämä työkalut lisäävät kirjautumissuojauksen, tiedostojen muutosten havaitsemisen ja lokit, ja ne voivat estää monia yleisiä hyökkäyksiä, mukaan lukien brute force -yritykset.

Asenna WordPress-turvallisuuslaajennus seuraavasti:

- Siirry kohtaan Plugins → Add New.

- Etsi tietoturva-laajennus.

- Napsauta Asenna nyt ja sitten Aktivoi.

- Avaa laajennus vasemmasta sivupalkista ja suorita sen asennusohjeet, jos sellaiset ovat käytettävissä.

Asennusvinkit:

- Käytä yhtä pääasiallista tietoturvalisäosaa, jotta vältät ristiriidat ja päällekkäisyydet.

- Poista käytöstä ominaisuudet, joita et aio käyttää, etenkin raskaat tarkistukset vilkkailla sivustoilla.

- Jos palveluntarjoajasi tarjoaa kaistanleveyden rajoittamista tai estotoimintoja, käytä niitä brute force -hyökkäysten torjumiseen aina kun mahdollista.

Vianmääritys:

- Jos sinut estetään WordPressin hallintapaneelista, tarkista palomuurisäännöt ja vähennä ensin tiukkuustasoa.

- Lisää IP-osoitteesi sallittujen luetteloon, jotta et lukitse omaa tiimiäsi ulos.

- Tarkista lokit ennen suojauksen poistamista, jotta näet, mikä laukaisi eston.

Käytä palomuuria ja haittaohjelmien skannausta {#use-a-firewall-and-malware-scanning}

Palomuurit pysäyttävät hyökkäykset ennen kuin ne ehtivät WordPressiin. Haittaohjelmien skannaus tarkistaa sitten tiedostosi ja tietokantasi mahdollisten muutosten varalta.

Jos et hallitse palvelimen asetuksia, käytä palveluntarjoajan palomuurin hallintapaneelia tai Wordfence- tai Sucuri-kaltaista turvallisuuslaajennusta rajoittaaksesi kirjautumisten määrää ja hillitäksesi tai estääksesi XML-RPC-liikennettä.**

Palomuurin asennus

Käytä useita suojakerroksia. WAF reuna-alueella, palvelinsäännöt väärinkäytöksille ja haittaohjelmien skannaus puhdistusta varten.

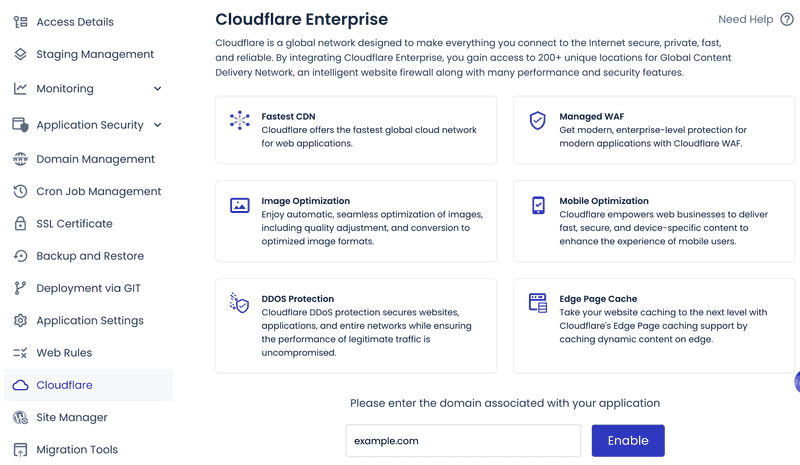

Hallituilla alustoilla voit ottaa käyttöön sisäänrakennetun Web Application Firewallin, joka estää IP-osoitteita tai maita. Esimerkiksi Cloudways tarjoaa valinnaisen Cloudflare Enterprise -lisäosan reunan suodatusta ja bot-suojausta varten.

Haittaohjelmien skannaus

Tarkista odottamattomat tiedostomuutokset ja tietokantainjektio (roskapostilinkit, piilotetut skriptit).

Aikatauluta säännölliset tarkistukset seuraaville:

- Tiedostojen muutokset ja tuntematon PHP wp-content/uploads-kansiossa

- Tietokantaspam tai sisään syötetty koodi

- Epäilyttävät cron-tehtävät ja ulospäin suuntautuvat yhteydet

Cloudways tarjoaa Imunify360-pohjaisen haittaohjelmien torjunnan lisäosan palvelintason skannausta ja automaattista puhdistusta varten.

Noudata näitä ohjeita haittaohjelmien poistamiseksi WordPressistä:

- Ota huoltotila käyttöön.

- Tunnista sisäänpääsypiste (haavoittuva laajennus, heikot tunnistetiedot).

- Vaihda kaikki salasanat (järjestelmänvalvojan/tietokannan salasanat, suolat, SSH-avaimet).

- Palauta puhtaasta varmuuskopiosta.

- Korjaa perimmäinen syy ennen käyttöönottoa.

Edistynyt tekninen suojaus {#advanced-technical-hardening}

Edistyneessä teknisessä suojauksessa tiukennat WordPress-asetuksiasi perusasetusten lisäksi. Nämä vaiheet keskittyvät konfiguraatioon, palvelimen hallintaan ja käyttöoikeuspolitiikkoihin, jotka vähentävät altistumista ja rajoittavat vahinkoja, jos kirjautumistiedot tai laajennus vaarantuvat.

Suojaa wp-config.php-tiedosto {#secure-the-wp-config-php-file}

wp-config.php -tiedosto sisältää tietokannan tunnistetiedot ja salaiset avaimet. Käsittele sitä kuin avainvarastoa.

Aseta tiukat käyttöoikeudet seuraavalla komennolla:

chmod 400 wp-config.php.

Tämä estää muita käyttäjiä ja prosesseja lukemasta tai muokkaamasta tiedostoa. Käytä 440, jos web-palvelimesi tarvitsee ryhmän lukuoikeuden.

Jos sivusto lakkaa toimimasta arvolla 400, vaihda arvoon 440 ja varmista, että ryhmän omistusoikeus vastaa sitä, millä oikeuksilla web-palvelimesi toimii.

Lisäsuojaksi, jos asetuksesi sallivat sen, siirrä wp-config.php-tiedosto yhden tason verran verkkokansion yläpuolelle. WordPress lataa sen silti automaattisesti.

Rajoita käyttäjärooleja ja käyttöoikeuksia {#limit-user-roles-and-permissions}

Määritä käyttäjille vain tarvitsemansa oikeudet (vähimmäisoikeuksien periaate). Tämä estää hakkeroidun tilin ottamasta koko sivustoasi haltuunsa.

Rajoita käyttäjärooleja ja käyttöoikeuksia WordPressissä seuraavasti:

- Siirry kohtaan Käyttäjät → Kaikki käyttäjät.

- Napsauta käyttäjää, jonka tiedot haluat tarkistaa.

- Valitse Rooli- pudotusvalikosta käyttäjän tarvitsema alin rooli, esimerkiksi Tilaaja, Avustaja, Kirjoittaja tai Toimittaja.

- Napsauta Päivitä käyttäjä.

Toista tämä jokaiselle tilille, jolla on järjestelmänvalvojan oikeudet, ja poista oikeudet niiltä, jotka eivät niitä tarvitse. Poista tai poista käytöstä käyttämättömät tilit, joita kukaan ei enää käytä.

Jos tarvitset erityisiä käyttöoikeuksia, käytä mukautettuja rooleja ja tarkista oikeudet ennen niiden myöntämistä. Tarkista roolit neljännesvuosittain ja poista tarpeettomat järjestelmänvalvojan oikeudet. Tämä rajoittaa sitä, mitä hyökkääjä voi tehdä varastetulla kirjautumistunnuksella.

Poista tiedostojen muokkaus käytöstä hallintapaneelista {#disable-file-editing-from-the-dashboard}

Poista käytöstä sisäänrakennettu teema- ja laajennuseditori. Näin vaarantunut järjestelmänvalvojan tili ei voi nopeasti lisätä haitallista koodia sivustosi tiedostoihin.

Poista tiedostojen muokkaus käytöstä WordPress-hallintapaneelista seuraavasti:

- Yhdistä sivustoosi SFTP:n tai palveluntarjoajan tiedostonhallinnan avulla.

- Muokkaa wp-config.php-tiedostoa WordPressin juurikansiossa ja lisää:

- Tallenna tiedosto.

- Tarkista Ulkonäkö WordPressin hallintapaneelissa. Teemojen muokkauskone katoaa. Myös laajennusten muokkauskone katoaa.

Jos tiimisi käyttää hallintapaneelin muokkausominaisuuksia, siirrä kyseinen työnkulku Git-pohjaisiin käyttöönottoihin tai SFTP:hen rajoitetuilla tileillä.

Poista XML-RPC käytöstä {#disable-xml-rpc}

XML-RPC on yleinen hyökkäyskohde brute force -hyökkäyksille ja pingback-väärinkäytöksille. Estä se WordPress- tai palvelintasolla.

Vaihtoehto A: Poista käytöstä WordPressissä

- Lisää seuraava functions.php-tiedostoon tai mukautettuun laajennukseen:

- Tallenna tiedosto.

- Avaa xmlrpc.php-päätetiedosto selaimessasi osoitteessa https://yourdomain.com/xmlrpc.php Näet yleisen XML-RPC-viestin, mutta XML-RPC-pyynnöt eivät enää toimi.

Tämä poistaa XML-RPC:n käytöstä WordPress-tasolla. xmlrpc.php-päätelaitteeseen voidaan edelleen päästä, joten täydellisen suojan ja kuormituksen vähentämiseksi estä se verkkopalvelimella tai WAF:llä.

Vaihtoehto B: Estä web-palvelintasolla**

XML-RPC:n estäminen palvelimella on tehokkain vaihtoehto, koska se pysäyttää pyynnöt ennen PHP:n suorittamista.

Nginx:

- Avaa sivustosi Nginx-määritystiedosto kyseiselle verkkotunnukselle.

- Lisää sääntö xmlrpc.php:lle palvelinlohkoon.

- Lataa Nginx uudelleen.

Apache:

- Muokkaa sivustosi Apache-määritystiedostoa tai .htaccess-tiedostoa, jos se on sallittua.

- Lisää xmlrpc.php-lohkon sääntö.

- Lataa Apache uudelleen.

Tämä estää pyyntöjä pääsemästä WordPressiin, mikä vähentää kuormitusta ja katkaisee yleiset XML-RPC-hyökkäysreitit.

Huomautus: Jos Jetpack-laajennus tai WordPress-mobiilisovellus tarvitsee XML-RPC:tä, älä estä sitä kokonaan. Sen sijaan rajoita pyyntöjen määrää ja salli pääsy vain luotettavilta IP-osoitteilta, jos mahdollista.

Varmuuskopiot ja valvonta {#backups-and-monitoring}

Varaudu vikoihin. Varmuuskopioiden avulla voit palauttaa järjestelmän nopeasti. Valvonta näyttää, mitä on muuttunut.

Varmuuskopioi verkkosivustosi säännöllisesti {#back-up-your-website-regularly}

Varmuuskopiot eivät ole valinnaisia. Ne ovat hätäuloskäyntisi, kun päivitys rikkoo tuotantoympäristön, laajennus vaarantuu tai virheellinen käyttöönotto tuhoaa tietokannan.

Tavoitteena on säilyttää puhdas kopio sivustostasi, jonka voit palauttaa nopeasti ilman, että joudut arvaamaan, mitä puuttuu.

Manuaalinen varmuuskopiointi

Varmuuskopioi WordPress-sivustosi seuraavasti:

- Asenna ja aktivoi varmuuskopiointilaajennus kohdasta Laajennukset → Lisää uusi.

- Avaa laajennus ja suorita Varmuuskopioi nyt -toiminto valitsemalla tiedostot ja tietokanta.

- Tallenna se ulkoiseen tallennustilaan, jos sellainen on käytettävissä.

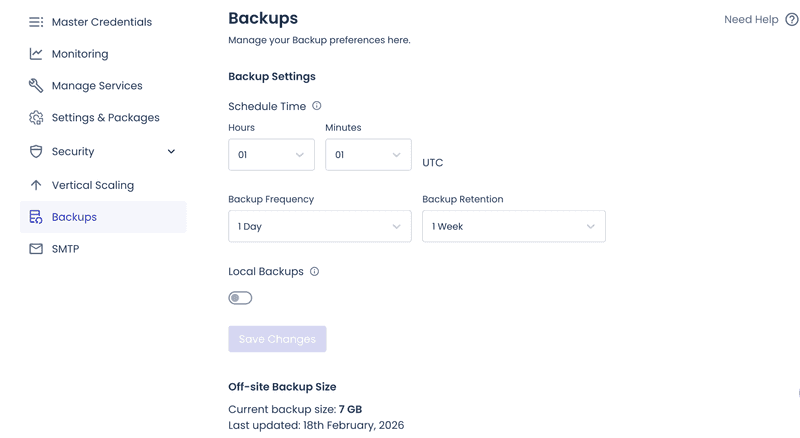

Automaattinen varmuuskopiointi

Useimmat hallinnoidut WordPress-palveluntarjoajat sisältävät oletusarvoisesti automaattiset varmuuskopiot, jotka otetaan yleensä päivittäin, säilytetään tietyn ajan ja ovat käytettävissä yhden napsautuksen palautuspisteinä hosting-hallintapaneelista.

Valitse aikataulu sen mukaan, kuinka usein sivustosi muuttuu.

- Päivittäin: Aktiivisille sivustoille, joilla on usein päivityksiä, kommentteja tai tilauksia.

- Viikoittain: Markkinointisivustoille, joissa muutokset ovat vähäisiä.

- Kuukausittain:** **Kun sisältö muuttuu harvoin.

Täydellinen varmuuskopio sisältää tietokannan, wp-content-kansion (erityisesti uploads-kansion) ja konfiguraatiotiedostot, jos järjestelmäsi ei luo niitä automaattisesti uudelleen.

Parhaat käytännöt:

- Tallenna varmuuskopiot ulkoiseen tallennustilaan. Palvelimen vika ei tuhoa niitä.

- Säilytä useita palautuspisteitä, älä vain viimeisintä tilannekuvaa.

- Testaa palautukset säännöllisesti. Testaamattomat varmuuskopiot eivät ole luotettavia. Toivot vain, että ne toimivat, kun niitä tarvitaan.

Jos palautukset viivästyvät tai epäonnistuvat, varmuuskopio on yleensä liian suuri. Tarkista varmuuskopion koon kasvu, joka johtuu usein wp-content-kansiossa olevista lokitiedostoista tai välimuistikansioista. Jätä välimuistikansiot pois varmuuskopioista, jos alustasi pystyy luomaan ne uudelleen turvallisesti.

Seuraa sivustoasi {#monitor-your-site}

Turvallisuuden parantaminen auttaa, mutta seuranta havaitsee sen, mikä jää huomaamatta. Havaitset ongelmat varhaisessa vaiheessa. Pidä lokit valmiina, jotta voit jäljittää, mitä on tapahtunut.

Käytettävyyden seuranta

Käytettävyystarkistukset auttavat havaitsemaan, kun sivusto kaatuu tai siinä tapahtuu haitallisia muutoksia, kuten kotisivun hakkerointi, PHP:n toiminnan häiritsevä päivitys tai palvelimen ylikuormittava hyökkäys.

Uptime-työkalut, kuten UptimeRobot (runsaasti ilmaisia ominaisuuksia) tai Pingdom, hoitavat HTTP- ja avainsanatarkistukset kotisivullasi ja tärkeimmillä sivuillasi.

Käytännön asennus:

- Seuraa kotisivua ja yhtä tärkeää sivua, joka toimii ilman kirjautumista, kuten hinnoittelu-, kassasivu tai pääsivusto.

- Käytä sekä HTTP-tilatarkistuksia että avainsanatarkistuksia, jotta hakkeroitu sivu, joka palauttaa edelleen normaalin 200-vastauksen, ei pääse läpi.

Turvallisuusilmoitukset

Aseta hälytykset tapahtumille, jotka viittaavat tilin kaappaukseen, väärinkäyttöön tai poikkeaviin muutoksiin.

Wordfence- tai Sucuri-kaltaiset tietoturvaliitännäiset hälyttävät kirjautumisten piikeistä, tiedostomuutoksista ja uusista järjestelmänvalvojista.

Seuraa näitä ohjeita hälytysten määrittämiseksi WordPressissä:

- Siirry kohtaan Plugins → Add New.

- Asenna ja aktivoi turvallisuuslaajennus, joka tukee hälytyksiä.

- Avaa laajennus vasemmasta sivupalkista.

- Etsi laajennuksen asetuksista kohta Hälytykset tai Ilmoitukset.

- Ota hälytykset käyttöön seuraaville:

- Uuden järjestelmänvalvojan luominen

- Laajennuksen tai teeman tiedostojen muutokset

- Kirjautumisten piikit tai toistuvat epäonnistumiset

- Saatavilla olevat kriittiset laajennuspäivitykset

- DNS- tai SSL-varmenneongelmat

- Ohjaa kriittiset hälytykset Slackiin tai PagerDutyyn. Käytä sähköpostia matalan prioriteetin ilmoituksiin.

Toimintalokit

Tapahtuman aikana lokit vastaavat ainoisiin tärkeisiin kysymyksiin: mikä muuttui, milloin se muuttui, kuka sen muutti ja mistä.

Käytännön asetukset:

- Kirjaa järjestelmänvalvojan toimet, kuten käyttäjien luominen, laajennusten asennukset ja asetusten muutokset.

- Säilytä lokit riittävän kauan, jotta voit tutkia hitaasti eteneviä tietomurtoja.

- Yhdistä toimintalokit palvelimen käyttöoikeuslokeihin, jotta voit yhdistää IP-osoitteet ja käyttäjäagentit.

Toimi seuraavasti, kun haluat ottaa toimintalokit käyttöön WordPressissä:

- Siirry kohtaan Plugins → Add New.

- Asenna ja aktivoi toimintalokilaajennus.

- Avaa laajennus vasemmasta sivupalkista.

- Ota käyttöön lokit hallintatoiminnoille, kuten käyttäjien luominen, laajennusten asennukset ja asetusten muutokset.

- Määritä, kuinka kauan lokit säilytetään, ja tallenna.

- Jos mahdollista, ota käyttöön lokien vienti tai siirto ulkoiseen tallennustilaan.

Jos lokit kasvavat liian nopeasti, vähennä niiden määrää menettämättä myöhemmin tarvittavia tietoja.

- Vähennä ei-kriittisten tapahtumien lokitietojen määrää.

- Kierrä lokit aktiivisesti.

- Siirrä lokit ulkoiseen lokitallennustilaan, jos se on käytettävissä.

Lopuksi {#final-thoughts}

WordPressin tietoturva pettää yleensä yksinkertaisista syistä. Pienet aukot jäävät auki liian pitkäksi aikaa: päivitysten laiminlyönti, heikot salasanat tai liian laajat järjestelmänvalvojan oikeudet.

Jos teet vain yhden asian, tee se johdonmukaisesti. Päivitä WordPressin ydin, teemat ja laajennukset säännöllisesti. Ota käyttöön kaksivaiheinen todennus (2FA) järjestelmänvalvojan tason tileillä. Käytä pitkiä, yksilöllisiä salasanoja ja vältä ilmeisiä käyttäjätunnuksia. Pidä HTTPS käytössä jokaisella sivulla, jotta kirjautumiset, istunnot ja lomaketiedot pysyvät salattuina.

Kun perusasiat ovat kunnossa, lisää ylimääräistä suojausta. Käytä palomuuria estämään haitallinen liikenne ennen kuin se saavuttaa sivustosi. Suorita haittaohjelmatarkistuksia ja tiedostojen muutosten seurantaa, jotta voit havaita ongelmat varhaisessa vaiheessa. Säilytä varmuuskopiot ulkoisessa paikassa, säilytä useita palautuspisteitä ja testaa palautuksia, jotta palautus on ennustettavissa.

Kun nämä ovat kunnossa, WordPress-sivustosi on vaikeampi murtaa, helpompi valvoa ja nopea palauttaa, jos jokin menee pieleen.

Usein kysyttyjä kysymyksiä {#frequently-asked-questions}

1. Onko WordPress turvallinen?

Kyllä, WordPress on turvallinen, kun noudatat perusohjeita: pidä ydin, teemat ja laajennukset ajan tasalla; käytä vahvoja, yksilöllisiä salasanoja ja kaksivaiheista todennusta järjestelmänvalvojille; valitse hosting-palvelu, jossa on eristys ja palomuurit; tee säännöllisiä varmuuskopioita.

2. Onko WordPressissa sisäänrakennettuja turvaominaisuuksia?

Kyllä. WordPress-ydin sisältää vankat perusominaisuudet, kuten roolit ja käyttöoikeudet, järjestelmänvalvojan toimien suojauksen, turvallisen salasanan hajautuksen ja säännölliset tietoturvapäivitykset. Useimmat todelliset tietoturvaloukkaukset johtuvat vanhentuneista laajennuksista ja teemoista, heikoista tunnuksista tai väärin konfiguroiduista palvelimista, eivätkä päivitetystä oletusasennuksesta.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

3. Onko WordPress-sivustoni hakkeroitu?

Tarkkaile ilmeisiä varoitusmerkkejä, kuten odottamattomia uudelleenohjauksia, uusia järjestelmänvalvojia, joita et ole luonut, teema- tai laajennustiedostojen muutoksia ilman käyttöönottoa, outoja ajoitettuja tehtäviä ja äkillisiä kirjautumispiikkejä. Tarkista turvallisuuslaajennuksen lokit ja palvelimen käyttöoikeuslokit. Jos käytät Google Search Consolea, etsi varoituksia ja tuntemattomia indeksoituja URL-osoitteita.

4. Miten teen WordPress-sivustostani HTTPS-sivuston?

Asenna SSL-varmenne hosting-hallintapaneelissasi. Päivitä sitten WordPressin kotisivun URL-osoite ja sivuston URL-osoite HTTPS-muotoon ja pakota HTTPS-käyttö hallinta-alueelle ja käyttöliittymään. Jos näet varoituksia sekasisällöstä, korvaa koodiin kirjoitetut HTTP-linkit tietokannassa ja teemaresursseissa. Jos käytät välityspalvelinta tai kuormituksen tasapainottajaa, varmista, että WordPress tunnistaa alkuperäisen pyynnön HTTPS-pyynnöksi, jotta vältät uudelleenohjauskierteet.