Įvadas

Dauguma WordPress įsilaužimų nėra susiję su tuo, kad kas nors tykoja jūsų svetainės. Paprastai tai automatizuoti botai, kurie naršo internete ieškodami dažnų silpnųjų vietų, pavyzdžiui, pasenusių įskiepių, silpno prisijungimo arba atvirų nustatymų. Jei jūsų svetainė atrodo lengvai įsilaužiama, botai gali pradėti bandyti tai padaryti per kelias minutes.

Norint apsaugoti svetainę, nereikia turėti saugumo inžinieriaus įgūdžių. Reikia kelių pagrindinių apsaugos priemonių, kurios gerai veikia kartu. Užrakinkite pagrindinius „WordPress“ nustatymus. Pridėkite serverio taisykles. Viską nuolat atnaujinkite. Atsarginės kopijos ir stebėjimas turi būti privalomi. Taip problemas pastebėsite anksti ir greitai atsigausite, o ne po kelių savaičių atrasite padarytą žalą.

Šis vadovas yra praktiškas. Pradėsime nuo svarbiausių pagrindų, o tada pereisime prie gilesnio saugumo stiprinimo.

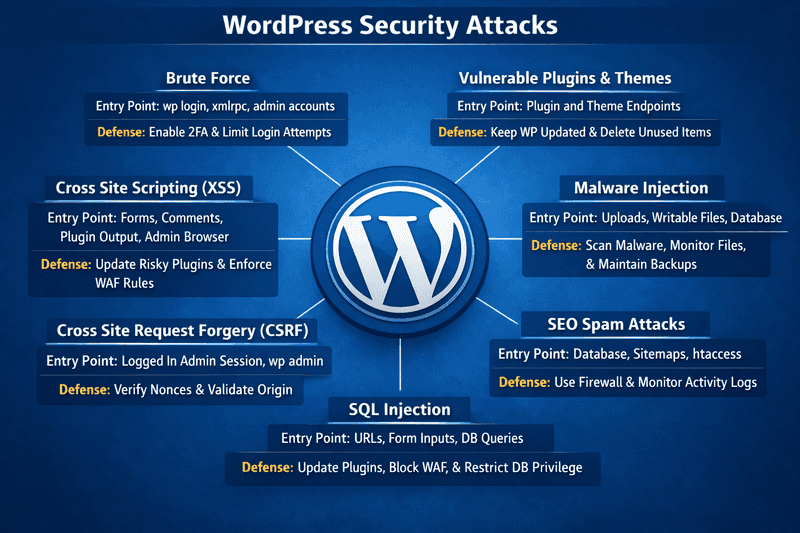

Dažni saugumo išpuoliai prieš „WordPress“ svetaines {#common-security-attacks-on-wordpress-sites}

Dauguma WordPress atakų vyksta pagal žinomą schemą. Botai pirmiausia tikrina įprastus įėjimo taškus, tada pereina prie to, ką lengviausia išnaudoti.

Čia pateikiami dažniausi pavojai, su kuriais susidursite realiose WordPress svetainėse.

Brute Force {#brute-force}

Brute force veikia, nes jį lengva automatizuoti ir jis vis dar duoda naudos. Vietoj to, kad spėliotų vieną slaptažodį, botai per minutę išbando tūkstančius vartotojų vardų ir slaptažodžių prisijungimo puslapiuose. Credential stuffing yra dar efektyvesnis, nes naudoja nutekėjusius prisijungimo duomenis iš kitų pažeidimų. Jei nutekėję prisijungimo duomenys sutampa, tai reiškia momentinį administratoriaus prieigą.

Kai tai vyksta, pastebėsite srauto šuolius, pakartotinius nukreipimus ir daug nesėkmingų prisijungimų įskiepių ar serverio autentiškumo žurnaluose. Net ir be pažeidimo tai eikvoja procesoriaus resursus, lėtina jūsų svetainę ir užtvindo jūsų žurnalus.

Pažeidžiamos įskiepiai ir temos {#vulnerable-plugins-and-themes}

WordPress branduolio problemos pasitaiko, tačiau paprastai tikroji problema yra įskiepiai ir temos. Piktadariai juos pasirenka, nes versijos nustatymas yra lengvas, o išnaudojimo kodas plinta greitai.

Efektyvaus SEO "viskas viename" platforma

Už kiekvieno sėkmingo verslo slypi stipri SEO kampanija. Tačiau turint daugybę optimizavimo priemonių ir metodų, iš kurių galima rinktis, gali būti sunku žinoti, nuo ko pradėti. Na, nebijokite, nes turiu ką padėti. Pristatome "Ranktracker" "viskas viename" platformą, skirtą efektyviam SEO

Pagaliau pradėjome registruotis į "Ranktracker" visiškai nemokamai!

Sukurti nemokamą paskyrąArba Prisijunkite naudodami savo įgaliojimus

Įspėjamieji ženklai yra nebevartojami įskiepiai, nemokamos premium įrankių kopijos ir vėluojantys atnaujinimai. Pasekmės svyruoja nuo nuotolinio kodo vykdymo iki duomenų bazių vagystės ir SEO šlamšto įterpimo.

Kenkėjiškų programų įterpimas {#malware-injection}

Kenkėjiškos programos dažnai slepiasi vietose, kurias galima įrašyti arba kurios yra nepastebimos. Tai gali būti kenkėjiškas skriptas, įdėtas į wp-content/uploads/, įskiepio failas, tyliai pakeistas netvarkingu PHP, arba kodas, įterptas į duomenų bazę, kad jis plistų per šablonus ar įrašus.

Tipiniai požymiai: nukreipimai tik į mobiliuosius įrenginius, paslaptingi administratoriai, keisti cron uždaviniai, neįprasti suplanuoti uždaviniai, išeinančių užklausų šuoliai ir „Search Console“ arba prieglobos piktnaudžiavimo įspėjimai. Tai dažnai veda prie pakartotinių užkrėtimų, šlamšto ir įtraukimo į juodąjį sąrašą rizikos.

SEO šlamšto atakos {#seo-spam-attacks}

SEO šlamštas ne visada matomas žmonėms. Piktadariai įterpia paslėptas nuorodas, šlamšto puslapius arba turinį, kurį mato tik paieškos robotai. Jie gali įterpti šlamštą į duomenų bazę, pridėti neleistinus svetainių žemėlapius arba pakoreguoti .htaccess failą, kad robotams būtų pateikiamas kitoks turinys.

Pirmieji požymiai paprastai pasirodo paieškos rezultatuose: keisti indeksuoti URL ir staigūs srauto kritimai. Jūsų domenas pradeda reitinguotis pagal šlamštą, o tikrosios puslapiai praranda matomumą. Valymas trunka ilgiau, nes šlamštas dažnai yra išsibarstęs po visą duomenų bazę.

SQL įterpimas {#sql-injection}

SQL injekcija įvyksta, kai įskiepis ar pasirinktinis kodas siunčia nesaugius duomenis į duomenų bazę. Dažni požymiai yra keisti URL užklausų stygos, SQLi įspėjimai ugniasienės žurnaluose ir staigūs duomenų bazės apkrovos šuoliai. Tai gali sukelti duomenų vagystę, turinio pakeitimus ir nuolatinę prieigą, jei užpuolikai pakeičia vartotojus ar nustatymus.

Tarpusavio užklausų klastojimas {#cross-site-request-forgery}

Tarpusavio užklausų klastojimas (CSRF) įvyksta, kai esate prisijungę prie „WordPress“, o įskiepis neatlieka tinkamų saugumo patikrinimų. Piktadarys gali apgauti jus, kad paspausite nuorodą, kuri sukelia tokius veiksmus kaip vartotojų kūrimas, el. pašto adresų keitimas ar nustatymų atnaujinimas.

Įspėjamasis ženklas yra bet koks administratoriaus pakeitimas, kuris įvyksta iškart po paspaudimo, o jūs to nenorėjote daryti. Žurnalai vis dar gali atrodyti normalūs, nes tai vyksta per jūsų sesiją, tačiau tai gali tyliai pakeisti leidimus ir sukelti perėmimą.

Tarpusavio skriptavimas {#cross-site-scripting}

Tarpusavio skriptavimas (XSS) įvyksta, kai įskiepis ar tema rodo vartotojo turinį jo iš anksto nepatikrinus. Saugomas XSS yra pavojingesnis, nes kenkėjiškas kodas išsaugomas ir gali būti paleistas vėliau, net administratoriaus srityje, leidžiant įsilaužėliams keisti nustatymus, pridėti vartotojus ar įdiegti įskiepius.

Jūs galite pastebėti keistus skriptus įrašuose ar nustatymuose, nukreipimus, prieinamus tik prisijungus, arba pakeitimus, kurių nepadarėte. Tai gali sukelti sesijų perėmimą ir nuolatinę infekciją, saugomą duomenų bazėje.

Pagrindiniai saugumo reikalavimai {#baseline-security-essentials}

Pradėkite nuo pagrindų, kurie pašalina lengvas įsilaužimo vietas ir padaro jūsų sistemą sunkiau įsilaužiamą pagal numatytuosius nustatymus.

Pasirinkite saugų WordPress hostingo paslaugų teikėją {#choose-a-secure-wordpress-hosting}

Galite sustiprinti „WordPress“, bet vis tiek nukentėti dėl silpno hostingo. Hostingas kontroliuoja aplinką, kurioje veikia jūsų svetainė, o ta aplinka labai veikia saugumą.

Štai ką turėtų apimti saugumu orientuota priegloba.

- Izoliacija ir saugūs numatyti nustatymai

Jei jūsų svetainė veikia perkrautu serveryje, kuriame paskyros gali daryti įtaką viena kitai, jūs pradedate su papildoma rizika. Ieškokite stiprios paskyrų izoliacijos, protingų failų teisių ir konfigūracijos, kuri pagal numatytuosius nustatymus nepalieka atvirų rizikingų paslaugų.

- Apsauga serverio lygiu

Patikimas hostingo paslaugų teikėjas tvarko ugniasienės taisykles, botų filtravimą, saugumo pataisas ir sustiprintas konfigūracijas. Jums neturėtų tekti prisijungti prie serverio ir keisti nustatymus vien tam, kad jis būtų pakankamai saugus.

- Atsarginės kopijos ir greitas atkūrimas

Kai kas nors nepavyksta, greitis yra svarbus. Automatinės atsarginės kopijos ir greitas atkūrimas išgelbėja jūsų verslą.

- Matomumas

Prieigos žurnalai, klaidų žurnalai ir našumo rodikliai padeda aptikti brute force atakas, PHP problemas ir išteklių srautus, kol jie nesukelia veiklos sutrikimų.

- SSL

SSL sertifikatai šifruoja prisijungimus ir sesijas, todėl duomenys perduodami išlieka konfidencialūs. Saugus hostingo paslaugų teikėjas leidžia lengvai nustatyti sertifikatus ir juos automatiškai atnaujinti, kad būtų išvengta galiojimo pabaigos problemų.

Efektyvaus SEO "viskas viename" platforma

Už kiekvieno sėkmingo verslo slypi stipri SEO kampanija. Tačiau turint daugybę optimizavimo priemonių ir metodų, iš kurių galima rinktis, gali būti sunku žinoti, nuo ko pradėti. Na, nebijokite, nes turiu k�ą padėti. Pristatome "Ranktracker" "viskas viename" platformą, skirtą efektyviam SEO

Pagaliau pradėjome registruotis į "Ranktracker" visiškai nemokamai!

Sukurti nemokamą paskyrąArba Prisijunkite naudodami savo įgaliojimus

Valdomose „WordPress“ platformose jau yra įdiegtos daugybė apsaugos priemonių, skirtų sustabdyti įprastas grėsmes, kol jos pasiekia „WordPress“. Pavyzdžiui, „Cloudways“ valdomas hostingo paslaugas apima platformos lygio saugumo funkcijas, tokias kaip ugniasienės, automatiniai atsarginiai kopijavimai, pasirinktiniai WAF papildiniai ir „SafeUpdates“. Net ir tuomet jūs vis dar esate atsakingi už atnaujinimus ir prieigos kontrolę, tačiau pradedate nuo saugesnio pagrindo.

„Cloudways“ taip pat siūlo ekspertų pagalbą perkeliant svetainę, o pirmasis perkėlimas yra nemokamas.

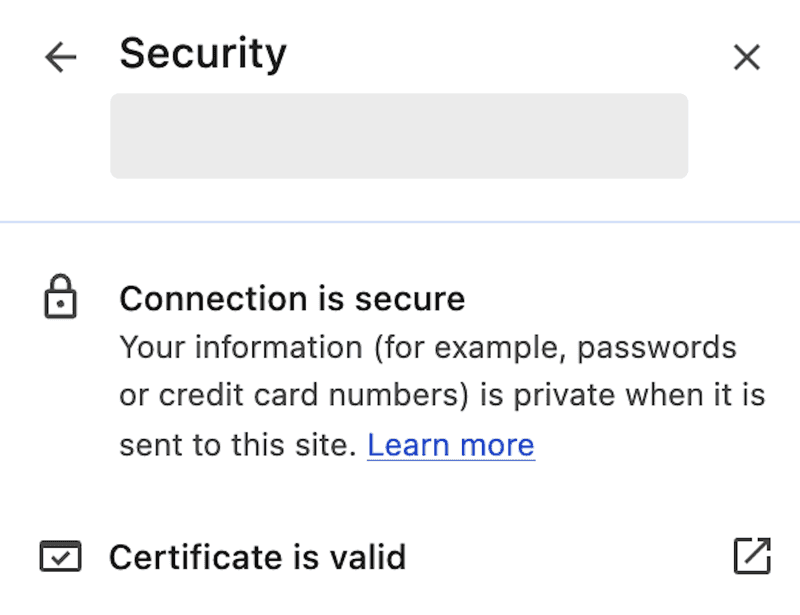

Įdiekite SSL sertifikatą {#install-an-ssl-certificate}

Ar kada nors pastebėjote mažą spynelės piktogramą šalia svetainės URL? Tai reiškia, kad jūsų svetainė naudoja HTTPS. Tai rodo lankytojams, kad jūsų svetainės ryšys yra saugus ir jų duomenys yra apsaugoti. Be to, įsilaužėliai galėtų perimti konfidencialią informaciją, pavyzdžiui, prisijungimo duomenis ar mokėjimo informaciją.

SSL (Secure Sockets Layer) šifruoja duomenis tarp jūsų svetainės ir jos lankytojų. Jis apsaugo tą srautą, kad slaptažodžiai ir klientų duomenys nebūtų perduodami paprastu tekstu. Nesvarbu, ar turite tinklaraštį, parduotuvę ar portfolio, SSL sertifikato įdiegimas nebėra pasirinktinis dalykas – tai būtina.

Pasirinkite SSL variant�ą

Dauguma hostingo teikėjų siūlo nemokamą SSL variantą, kurį galite įjungti keliais paspaudimais. „Cloudways“ platformoje galite įjungti nemokamą „Let’s Encrypt“ sertifikatą tiesiai iš platformos.

Jei jums reikalingas verslui skirtas sertifikatas arba specifinis patvirtinimas, jį taip pat galite įsigyti iš tokių teikėjų kaip „DigiCert“ ar „Sectigo“.

Sukurkite CSR

Sertifikato pasirašymo prašymas (CSR) yra prašymas, kurį jūsų serveris siunčia sertifikato teikėjui. Paprastai savo hostingo valdymo skydelyje rasite parinktį „Sukurti CSR“.

Įveskite pagrindinius duomenis, pvz., domeną, organizacijos pavadinimą ir vietovę, tada sukurkite CSR. Jūsų teikėjas jį naudoja sertifikatui išduoti.

Patvirtinkite domeno nuosavybę

Prieš išduodant sertifikatą, turėsite įrodyti, kad esate domeno savininkas. Priklausomai nuo teikėjo, tai paprastai reiškia vieną iš šių veiksmų: patvirtinimo el. laiško patvirtinimą, DNS įrašo pridėjimą arba nedidelio patvirtinimo failo įkėlimą. Kai patikrinimas bus sėkmingas, sertifikatas bus išduotas.

Įdiekite sertifikatą

Įdiekite arba įkelkite sertifikatą savo hostingo valdymo skydelyje. Suraskite skyrių „SSL valdymas“ arba „Saugumo nustatymai“, tada sekite nurodymus, kad jį priskirtumėte tinkamam domenui.

Priversti naudoti HTTPS

Įdiegus SSL, įsitikinkite, kad visas srautas pagal numatytuosius nustatymus nukreipiamas į HTTPS. Tai užtikrina, kad lankytojai visada pateks į saugią jūsų svetainės versiją.

Tai galite padaryti naudodami tokį įskiepį kaip „Really Simple SSL“ arba priversti naudoti HTTPS „WordPress“ administratoriaus valdymo skydelyje, wp-config.php failą nustatydami taip:

Atnaujinkite vidinius nuorodas

Jei jūsų svetainė nustatymuose ar duomenų bazėje vis dar nurodo senus HTTP URL, naršyklės gali rodyti įspėjimus apie mišrų turinį. Atnaujinkite šias vidines nuorodas, kad viskas būtų įkeliama per HTTPS.

Be saugumo, SSL stiprina pasitikėjimą ir gali padėti SEO. Tai greitas atnaujinimas, kuris lankytojams parodo, kad jūs rimtai žiūrite į privatumą.

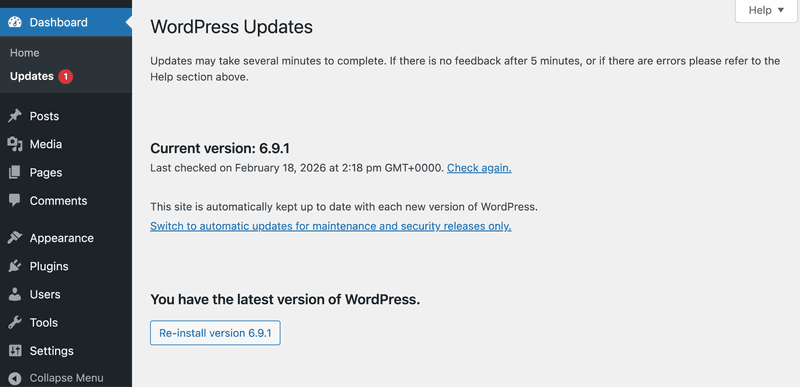

Atnaujinkite „WordPress“, temas ir įskiepius {#keep-wordpress-themes-and-plugins-updated}

Atnaujinimai užtikrina saugumą. Dauguma išleidimų ištaiso žinomas spragas. Kai pažeidžiamumas tampa viešai žinomas, botai nuskaito svetaines, kurios vis dar naudoja seną versiją, ir būtent tuo metu įvyksta užkrėtimas.

Atnaujinkite „WordPress“ branduolį

Pagrindinės versijos atnaujinimai dažnai apima saugumo pataisas, net jei atnaujinimas atrodo nedidelis.

Atlikite šiuos veiksmus, kad atnaujintumėte „WordPress“ branduolį:

- Eikite į WordPress administratoriaus skydą → Atnaujinimai.

- WordPress skyriuje spustelėkite „Atnaujinti dabar“, jei atnaujinimas yra prieinamas.

- Kai atnaujinimas bus baigtas, atidarykite savo svetainę ir įsitikinkite, kad ji įkeliama ir galite prisijungti.

Praktinė atnaujinimo tvarka

- Įjunkite automatinius atnaujinimus bent jau mažoms versijoms.

- Dideliams atnaujinimams naudokite testavimo aplinką.

- Skirkite mėnesinį laikotarpį techninei priežiūrai, skirtą pataisų diegimui ir regresijos patikrinimams.

Jei pasirinksite tokią prieglobos platformą kaip „Cloudways“, funkcija „SafeUpdates“ suplanuos „WordPress“ branduolio, įskiepių ir temų atnaujinimus per atsarginių kopijų kūrimo ir testavimo procesą, prieš pritaikydama pakeitimus gamybinėje aplinkoje.

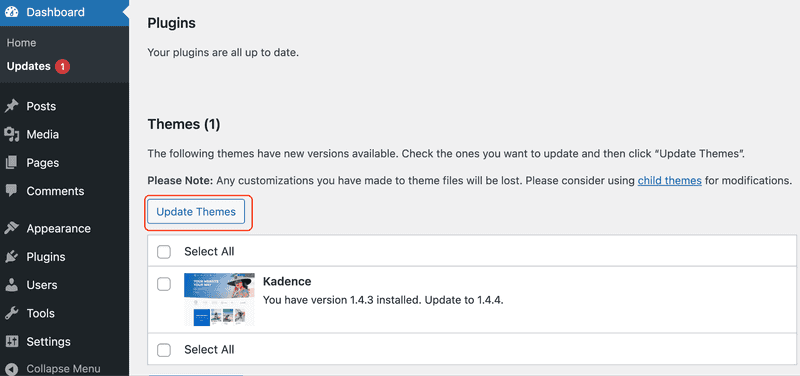

Atnaujinkite temas

Atlikite šiuos veiksmus, kad atnaujintumėte „WordPress“ temą:

- Eikite į „WordPress“ administratoriaus skydą → „Atnaujinimai“.

- Jei ten yra išvardyti temos atnaujinimai, pažymėkite langelius, tada spustelėkite „Atnaujinti temas“.

- Kai procesas bus baigtas, patikrinkite, ar tinklalapio pagrindinis puslapis, meniu ir pagrindiniai puslapiai įkeliami teisingai.

Pašalinkite nenaudojamus įskiepius ir temas

Neaktyvūs įskiepiai ir temos lieka jūsų serveryje. Ištrinkite juos, kad sumažintumėte saugumo riziką ir sumažintumėte atakų paviršių.

Valymo kontrolinis sąrašas:

- Ištrinkite nenaudojamus įskiepius ir temas. Deaktyvavus lieka failai.

- Pirmiausia išbandykite pašalinimą testinėje aplinkoje, jei įskiepiai susiję su formomis, talpyklavimu, SEO ar elektronine prekyba.

- Palikite tik aktyvią temą ir vieną atsarginę kopiją.

- Po valymo patikrinkite, ar veikia prisijungimas, formos, atsiskaitymas ir paieška.

- Kas mėnesį peržiūrėkite įdiegtus įskiepius ir temas.

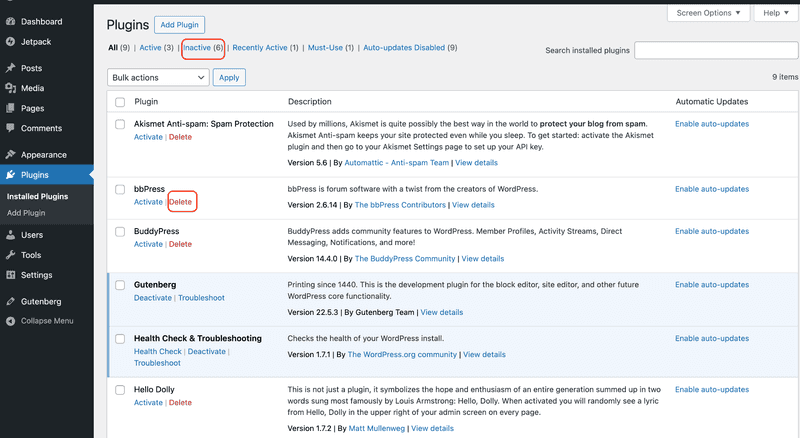

Atlikite šiuos veiksmus, kad pašalintumėte nenaudojamą „WordPress“ įskiepį:

- WordPress administratoriaus skydelyje eikite į Įskiepiai → Įdiegti įskiepiai.

- Raskite įskiepį, kurio jums nereikia.

- Spustelėkite „Deaktyvuoti“. Po to pasirodys parinktis „Naikinti “.

- Spustelėkite „Ištrinti“ ir patvirtinkite, jei bus paprašyta.

Toliau atlikite šiuos veiksmus, kad pašalintumėte nenaudojamą temą:

- „WordPress“ administratoriaus skydelyje eikite į „Išvaizda “ → „Temos“.

- Spustelėkite temą, kurios jums nereikia.

- Spustelėkite „Naikinti“ ir, jei bus paprašyta, patvirtinkite.

Rinkitės patikimas temas ir įskiepius

Ne visi įskiepiai yra patikimi, net jei jų funkcijos atrodo puikios. Ieškokite nuolat atnaujinamų, aiškios dokumentacijos, aktyvios pagalbos ir suderinamumo su dabartinėmis „WordPress“ versijomis.

Greiti patikrinimai prieš diegimą:

- Venkite nebevartojamų įskiepių ir temų.

- Venkite nulinių įskiepių ir temų.

- Būkite atsargūs su atsisiuntimais ne iš rinkos, nebent pasitikite pardavėju.

- Atsisakykite visko, kas nebuvo neseniai atnaujinta arba aiškiai nepalaiko jūsų dabartinės „WordPress“ versijos.

Praktiniai saugumo veiksmai {#practical-security-operations}

Tai yra įprasti veiksmai, kurie sumažina kasdienę riziką, sumažina botų triukšmą ir padeda anksti aptikti problemas.

Piktadariai puola prisijungimo puslapį, nes jis yra nuspėjamas ir visada pasiekiamas. Užrakinkite administratoriaus įėjimo taškus, kad botai susidurtų su kliūtimi, o pavogti slaptažodžiai nesuteiktų greito prieigos.

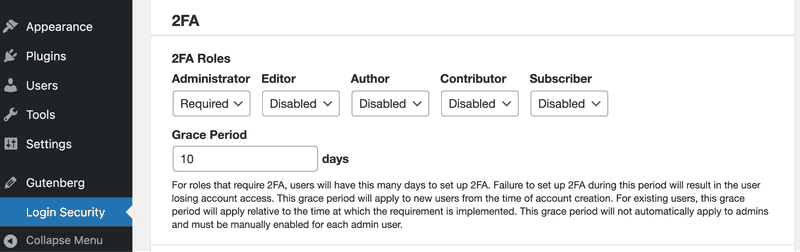

Naudokite dviejų veiksnių autentifikavimą {#use-two-factor-authentication}

Dviejų veiksnių autentifikavimas užkerta kelią daugumai prisijungimo duomenų įvedimo ir pakartotinio naudojimo atakų. Įjungus šią funkciją administratoriaus paskyroms, prisijungimas bus blokuojamas net ir tada, kai slaptažodis bus pavogtas.

Norėdami įjungti 2FA savo „WordPress“ svetainėje, pasirinkite patikimą 2FA įskiepį ir autentiškumo patvirtinimo programėlę savo telefone. Populiariausi 2FA įskiepiai yra „miniOrange 2FA“, „WP 2FA“, „Wordfence Login Security“ ir „Two Factor“.

Įjunkite dviejų veiksnių autentifikavimą:

- „WordPress“ valdymo skydelyje eikite į „Įskiepiai“ → „Pridėti naują“.

- Ieškokite 2FA įskiepio, tada jį įdiekite ir aktyvuokite.

- Atidarykite įskiepio meniu kairėje šoninėje juostoje, paprastai jis yra skyriuje „Saugumas“ arba kaip atskiras elementas.

- Raskite „Dviejų veiksnių autentifikavimas “ arba „2FA“, tada pasirinkite „Autentifikatoriaus programa“.

- Nuskaitykite QR kodą savo autentifikatoriaus programėlėje arba įveskite nustatymo raktą.

- Įveskite vienkartinį kodą patvirtinimui, tada spustelėkite „Įjungti “ arba „Aktyvuoti“.

- Atsisiųskite atkūrimo kodus ir išsaugokite juos savo slaptažodžių tvarkyklėje.

Priverstinis 2FA taikymas administratorių vaidmenims:

- Atidarykite įskiepio nustatymus, paprastai esančius skyriuje „Nustatymai “ arba „Saugumas “ → „2FA“.

- Įjunkite „Reikalauti 2FA“.

- Privalomai taikykite šią funkciją administratoriaus ir redaktoriaus vaidmenims, o jei turite elektroninės prekybos parduotuvę, pridėkite ir parduotuvės vadybininko vaidmenį.

- Išsaugokite pakeitimus, kai įregistruosite bent dvi administratoriaus paskyras skirtinguose įrenginiuose.

Pakeiskite numatytąjį prisijungimo URL {#change-the-default-login-url}

Dauguma „WordPress“ svetainių naudoja tuos pačius numatytuosius URL: /wp-login.php prisijungimui ir /wp-admin/ administratoriaus valdymo skydeliui. Botai žino šiuos URL, todėl jie nuolat juos bando.

Prisijungimo URL pakeitimas nesustabdys ryžtingo užpuoliko, tačiau gali sumažinti automatizuotą prisijungimo šlamštą ir bandymus įsilaužti jėga.

Atlikite šiuos veiksmus, kad pakeistumėte numatytąjį prisijungimo URL adresą WordPress:

- Eikite į „Įskiepiai“ → „Pridėti naują“.

- Įdiekite įskiepį, skirtą prisijungimo URL keitimui, tada jį aktyvuokite.

- Atidarykite įskiepio nustatymus skyriuje „Nustatymai “ arba „Saugumas“.

- Nustatykite naują prisijungimo URL adresą ir išsaugokite pakeitimus.

- Atsijunkite ir išbandykite naują URL adresą inkognito lange.

Naudokite unikalų administratoriaus vardą {#use-a-unique-admin-username}

** **„admin“ yra pirmasis spėjimas kiekviename „brute force“ sąraše. Jo naudojimas suteikia įsilaužėliams pusę to, ko jiems reikia.

Atlikite šiuos veiksmus, kad WordPress sistemoje naudotumėte unikalų administratoriaus vardą:

- Eikite į „Vartotojai“ → „Pridėti naują“.

- Sukurkite naują vartotoją su unikaliu vartotojo vardu. Nenaudokite savo domeno vardo, prekės ženklo pavadinimo ar el. pašto prefiksų.

- Nustatykite vaidmenį „Administratorius“, tada sukurkite paskyrą.

- Atsijunkite ir vėl prisijunkite naudodami naują administratoriaus vartotoją.

- Eikite į „Vartotojai “ → „Visi vartotojai“.

- Raskite seną administratoriaus paskyrą ir pakeiskite jos vaidmenį į žemesnį arba ją ištrinkite. Jei ją ištrinsite, WordPress paprašius priskirkite jos turinį naujam administratoriui.

Apribokite prisijungimo bandymų skaičių {#limit-login-attempts}

Neleiskite botams bandyti neribotą skaičių slaptažodžių. Po kelių nesėkmingų bandymų laikinai užblokuokite IP adresą.

Pirmiausia paprastos parinktys

- Įdiekite įskiepį, kuris tvarko greičio apribojimus, pvz., „Wordfence“, „Limit Login Attempts Reloaded“ arba „Loginizer“.

- Jei įmanoma, įjunkite greičio ribojimą savo prieglobos paslaugų teikėjo ugniasienės valdymo skydelyje.

Išplėstinė serverio konfigūracija

„Nginx“ greičio ribojimo pavyzdys (rekomenduojama, jei valdote „Nginx“ konfigūraciją):

Įtraukite tai į savo Nginx HTTP kontekstą:

Tada pridėkite apribojimą prisijungimo galiniam taškui savo serverio bloke:

Patarimas: padidinkite „rate“ arba „burst“, jei blokuojami teisėti vartotojai. Atlikite išsamius bandymus.

Naudokite stiprius administratoriaus slaptažodžius {#use-strong-admin-passwords}

Administratoriaus slaptažodžiai neturi būti lengvai įsimenami. Jie turi būti sunkiai atspėjami. Naudokite slaptažodžių tvarkyklę, kad sukurtumėte ilgus, atsitiktinius slaptažodžius, ir užtikrinkite, kad kiekviena administratoriaus paskyra turėtų savo unikalų slaptažodį. Tokiu būdu, jei viena paslauga bus įsilaužta, jūsų WordPress administratoriaus prieiga nebus pavogta.

Konfigūracijos patarimai:** **

- Jei įmanoma, organizacijos politikoje išjunkite slaptažodžių pakartotinį naudojimą.

- Kai komandos narys išeina iš darbo, nedelsdami pakeiskite administratoriaus slaptažodžius.

Atlikite šiuos veiksmus, kad pakeistumėte administratoriaus slaptažodį WordPress:

- Eikite į „Vartotojai “ → „Visi vartotojai“.

- Redaguokite administratoriaus vartotoją.

- Spustelėkite „Nustatyti naują slaptažodį“, tada „Atnaujinti vartotoją“.

Naudokite rekomenduojamus „WordPress“ saugumo įskiepius {#use-recommended-wordpress-security-plugins}

Saugumo įskiepiai neišspręs visų problemų, bet jie gali suteikti greitą apsaugą ir daug geresnį matomumą. Jums reikia žurnalų, kuriuos galėtumėte iš tikrųjų panaudoti, kai kažkas atrodo ne taip.

Geras saugumo įskiepis apima:

- Failų vientisumo stebėjimas, siekiant aptikti netikėtus pokyčius

- Prisijungimo apsauga ir 2FA privalomas taikymas

- Kenkėjiškų programų nuskaitymas su aiškiu valymo ir atkūrimo procesu

- Įspėjimai ir audito žurnalai, kuriuos iš tiesų galite peržiūrėti

- Pagrindinės užkardos taisyklės

Kai žinosite, ko ieškote, įdiekite vieną patikimą įskiepį, pvz., „Wordfence“, „Sucuri“ arba „All In One WP Security“. Šios priemonės užtikrina prisijungimo apsaugą, failų pakeitimų aptikimą ir žurnalus, be to, jos gali blokuoti daugelį įprastų išpuolių, įskaitant bandymus įsilaužti jėga.

Atlikite šiuos veiksmus, kad įdiegtumėte „WordPress“ saugumo įskiepį:

- Eikite į „Plugins “ → „Add New“.

- Ieškokite saugumo įskiepio.

- Spustelėkite „Įdiegti dabar“, tada „Aktyvuoti“.

- Atidarykite įskiepį kairiajame šoniniame meniu ir paleiskite jo nustatymo vedlį, jei toks yra.

Sąrankos patarimai:

- Naudokite vieną pagrindinį saugumo įskiepį, kad išvengtumėte konfliktų ir dubliavimosi.

- Išjunkite funkcijas, kurių nenaudosite, ypač intensyvius nuskaitymus užimtuose tinklalapiuose.

- Jei jūsų prieglobos paslaugų teikėjas siūlo srauto ribojimo ar blokavimo funkciją, kai įmanoma, naudokite ją apsaugai nuo „brute force“ atakų.

Problemų sprendimas:

- Jei jums užblokuotas WordPress administratoriaus prieiga, pirmiausia patikrinkite ugniasienės taisykles ir sumažinkite griežto režimo nustatymus.

- Įtraukite savo IP adresą �į baltąjį sąrašą, kad neužblokuotumėte savo komandos.

- Prieš išjungdami apsaugą peržiūrėkite žurnalus, kad galėtumėte pamatyti, kas sukėlė blokavimą.

Naudokite ugniasienę ir kenkėjiškų programų skenavimą {#use-a-firewall-and-malware-scanning}

Ugniasienės sustabdo atakas, kol jos pasiekia „WordPress“. Kenkėjiškų programų skenavimas patikrina jūsų failus ir duomenų bazę, ar jie nebuvo sugadinti.

Jei nekontroliuojate serverio konfigūracijos, naudokite savo prieglobos paslaugų teikėjo ugniasienės valdymo skydą arba saugumo įskiepį, pvz., „Wordfence“ ar „Sucuri“, kad apribotumėte prisijungimų skaičių ir sulėtintumėte arba blokuotumėte XML-RPC.**

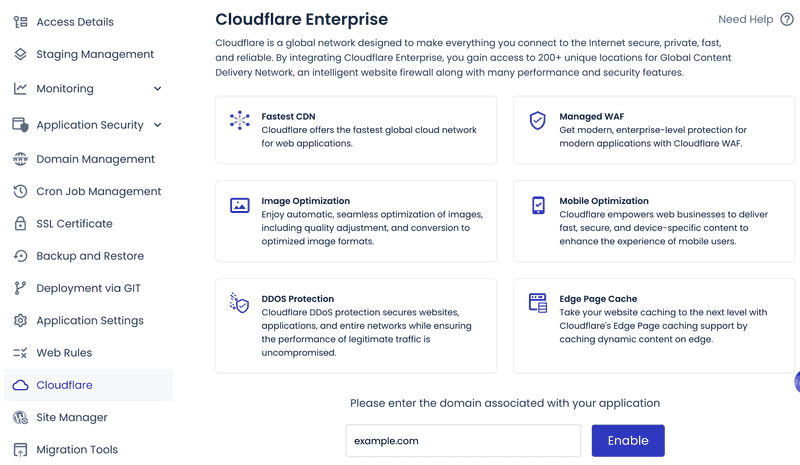

Ugniasienės nustatymas

Naudokite sluoksnius. WAF krašte, serverio taisyklės piktnaudžiavimo atveju ir kenkėjiškų programų skenavimas valymui.

Valdomose platformose galite įjungti įdiegtą žiniatinklio programų užkardą su IP arba šalies blokavimu. Pavyzdžiui, „Cloudways“ siūlo papildomą „Cloudflare Enterprise“ priedą, skirtą ribiniam filtravimui ir apsaugai nuo botų.

Kenkėjiškų programų nuskaitymas

Nuskaitykite dėl netikėtų failų pakeitimų ir duomenų bazių įterpimų (šlamšto nuorodos, paslėpti skriptai).

Nustatykite reguliarius patikrinimus:

- Failų pakeitimai ir nežinomas PHP wp-content/uploads

- Duomenų bazės šlamštas arba įterptas kodas

- Įtartini cron uždaviniai ir išeinantys ryšiai

„Cloudways“ siūlo „Malware Protection“ papildinį, kurį palaiko „Imunify360“, skirtą nuskaitymui serverio lygiu ir automatiniam valymui.

Atlikite šiuos veiksmus, kad pašalintumėte kenkėjišką programinę įrangą iš „WordPress“:

- Įjunkite priežiūros režimą.

- Nustatykite įsilaužimo tašką (pažeidžiamas įskiepis, silpni prisijungimo duomenys).

- Pakeiskite visus slaptažodžius (administratoriaus/duomenų bazės slaptažodžius, druskas, SSH raktus).

- Atkurkite iš švarios atsarginės kopijos.

- Ištaisykite pagrindinę priežastį prieš paleidžiant sistemą.

Išplėstinis techninis saugumo stiprinimas {#advanced-technical-hardening}

Išplėstinis techninis saugumo stiprinimas – tai WordPress nustatymų sugriežtinimas, peržengiantis pagrindinius reikalavimus. Šie veiksmai skirti konfigūracijai, serverio valdymui ir prieigos politikai, kurie sumažina pažeidžiamumą ir apriboja žalą, jei prisijungimo duomenys ar įskiepis tampa nesaugūs.

Apsaugokite wp-config.php failą {#secure-the-wp-config-php-file}

Failas „wp-config.php“ yra duomenų bazės prisijungimo duomenys ir slapti raktai. Laikykite jį kaip raktų saugyklą.

Nustatykite griežtas teises naudodami šią komandą:

chmod 400 wp-config.php.

Tai neleidžia kitiems vartotojams ir procesams skaityti ar keisti failą. Naudokite 440, jei jūsų žiniatinklio serveriui reikalinga grupės skaitymo prieiga.

Jei svetainė neveikia su 400, perjunkite į 440 ir įsitikinkite, kad grupės nuosavybės teisės atitinka jūsų žiniatinklio serverio veikimo nustatymus.

Dėl papildomos apsaugos, jei jūsų konfigūracija tai leidžia, perkelkite wp-config.php vienu lygiu aukščiau už žiniatinklio šaknį. WordPress vis tiek jį įkels automatiškai.

Apribokite vartotojų vaidmenis ir teises {#limit-user-roles-and-permissions}

Vartotojams suteikite tik tas teises, kurių jiems reikia (mažiausių teisių principas). Tai neleis įsilaužusiam į paskyrą perimti visos svetainės kontrolės.

Atlikite šiuos veiksmus, kad apribotumėte vartotojų vaidmenis ir teises „WordPress“:

- Eikite į Vartotojai → Visi vartotojai.

- Spustelėkite vartotoją, kurį norite peržiūrėti.

- Išskleidžiamajame meniu „Vaidmuo“ pasirinkite mažiausią reikalingą vaidmenį, pavyzdžiui, „Prenumeratorius“, „Bendradarbis“, „Autorius“ arba „Redaktorius“.

- Spustelėkite „Atnaujinti vartotoją“.

Pakartokite šiuos veiksmus kiekvienai paskyrai su administratoriaus teisėmis ir atimkite jas iš tų, kuriems jos nereikalingos. Pašalinkite arba išjunkite neaktyvias paskyras, kurių niekas nebenaudoja.

Jei jums reikalinga speciali prieiga, naudokite pasirinktinius vaidmenis ir peržiūrėkite galimybes prieš juos priskirdami. Kas ketvirtį tikrinkite vaidmenis ir pašalinkite nereikalingą administratoriaus prieigą. Tai apribos, ką užpuolikas gali padaryti su pavogtu prisijungimu.

Išjunkite failų redagavimą iš valdymo skydo {#disable-file-editing-from-the-dashboard}

Išjunkite įdiegtą temų ir įskiepių redaktorių. Taip užgrobta administratoriaus paskyra negalės greitai įterpti kenkėjiško kodo į jūsų svetainės failus.

Atlikite šiuos veiksmus, kad išjungtumėte failų redagavimą iš „WordPress“ valdymo skydo:

- Prisijunkite prie savo svetainės naudodami SFTP arba savo prieglobos paslaugų teikėjo failų tvarkyklę.

- Redaguokite wp-config.php WordPress šakninėje aplinkoje ir pridėkite:

- Išsaugokite failą.

- WordPress administratoriaus skyriuje patikrinkite „Išvaizda“. Temos redaktorius išnyks. Įskiepių redaktorius taip pat išnyks.

Jei jūsų komanda naudoja valdymo skydo redagavimo funkciją, perkelkite šį darbo srautą į „Git“ pagrįstus diegimus arba SFTP su ribotomis paskyromis.

Išjunkite XML-RPC {#disable-xml-rpc}

XML-RPC yra dažnas įsilaužimo bandymų ir pingback piktnaudžiavimo taškas. Užblokuokite jį WordPress arba serverio lygiu.

A variantas: išjunkite WordPress

- Į „functions.php“ arba pasirinktinį įskiepį įtraukite šią eilutę:

- Išsaugokite failą.

- Atidarykite xmlrpc.php galinį tašką naršyklėje, apsilankydami https://yourdomain.com/xmlrpc.php Pamatysite bendrą XML-RPC pranešimą, bet XML-RPC užklausos nebeveiks.

Tai išjungia XML-RPC „WordPress“ lygmenyje. Galutinis taškas xmlrpc.php vis dar gali būti pasiekiamas, todėl norint užtikrinti visišką apsaugą ir sumažinti apkrovą, užblokuokite jį žiniatinklio serveryje arba WAF.

Variantas B: Užblokuokite žiniatinklio serverio lygmenyje**

XML-RPC blokavimas serveryje yra stipriausias variantas, nes jis sustabdo užklausas prieš PHP paleidimą.

Nginx:

- Atidarykite savo svetainės Nginx konfigūracijos failą, skirtą domenui.

- Serverio bloke pridėkite taisyklę xmlrpc.php.

- Perkraukite Nginx.

Apache:

- Jei leidžiama, redaguokite savo svetainės „Apache“ konfigūraciją arba „.htaccess“.

- Pridėkite xmlrpc.php bloko taisyklę.

- Perkraukite „Apache“.

Tai neleidžia užklausoms pasiekti WordPress, o tai sumažina apkrovą ir užkerta kelią įprastiems XML-RPC atakų būdams.

Pastaba: Jei „Jetpack“ įskiepiui arba „WordPress“ mobiliajai programai reikalingas XML-RPC, jo visiškai neblokuokite. Vietoj to, apribokite užklausų skaičių ir, jei įmanoma, leiskite prieigą tik iš patikimų IP adresų.

Atsarginės kopijos ir stebėjimas {#backups-and-monitoring}

Pasiruoškite gedimams. Atsarginės kopijos leidžia greitai atkurti duomenis. Stebėjimas parodo, kas pasikeitė.

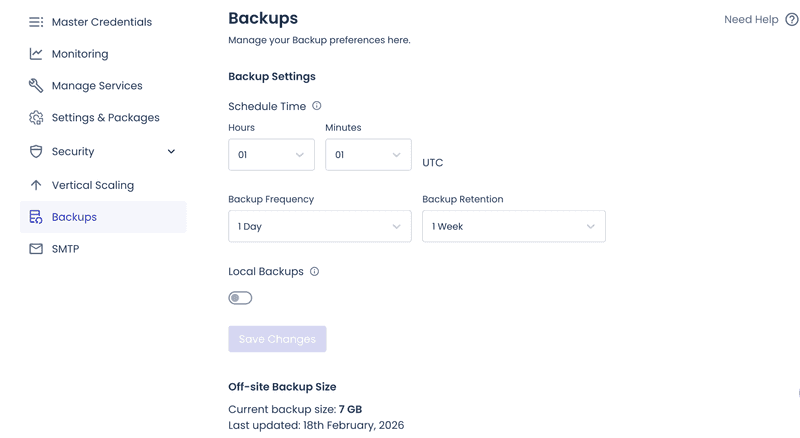

Reguliariai kurkite savo svetainės atsargines kopijas {#back-up-your-website-regularly}

Atsarginės kopijos nėra pasirinktinis dalykas. Jos yra jūsų avarinis išėjimas, kai atnaujinimas sugadina gamybą, įskiepis tampa pažeidžiamas arba netinkamas diegimas sugadina duomenų bazę.

Jums reikia turėti švarią svetainės kopiją, kurią galėtumėte greitai atkurti, nesvarstydami, ko trūksta.

Rankinė atsarginė kopija

Atlikite šiuos veiksmus, kad sukurtumėte savo „WordPress“ svetainės atsarginę kopiją:

- Įdiekite ir aktyvuokite atsarginės kopijos įskiepį iš „Įskiepiai“ → „Pridėti naują“.

- Atidarykite įskiepį ir paleiskite „Atsarginė kopija dabar“, pasirinkę failus ir duomenų bazę.

- Išsaugokite ją išorinėje saugykloje, jei tokia yra.

Automatinė atsarginė kopija

Dauguma valdomų „WordPress“ prieglobos paslaugų teikėjų pagal numatytuosius nustatymus siūlo automatines atsargines kopijas, kurios paprastai daromos kasdien, saugomos tam tikrą laikotarpį ir yra prieinamos kaip atkūrimo taškai, kuriuos galima pasiekti vienu paspaudimu iš prieglobos valdymo skydo.

Pasirinkite tvarkaraštį pagal tai, kaip dažnai keičiasi jūsų svetainė.

- Kasdien: Aktyvioms svetainėms, kuriose dažnai atnaujinama informacija, komentuojama ar pateikiami užsakymai.

- Kas savaitę: skirtas retai keičiamoms rinkodaros svetainėms.

- Kas mėnesį:** **Kai turinys keičiasi retai.

Pilnas atsarginis kopijavimas apima jūsų duomenų bazę, „wp-content“ aplanką (ypač įkeltus failus) ir konfigūracijos failus, jei jūsų nustatymas jų automatiškai neatkuria.

Geriausia praktika:

- Saugokite atsargines kopijas ne vietoje. Jei sugrius serveris, jos taip pat nebus ištrintos.

- Išsaugokite kelis atkūrimo taškus, o ne tik naujausią momentinę kopiją.

- Reguliariai tikrinkite atkūrimą. Netikrintos atsarginės kopijos nėra patikimos. Tikėkitės, kad jos veiks, kai to labiausiai reikės.

Jei atkūrimas trunka ilgai arba nepavyksta, paprastai tai reiškia, kad atsarginė kopija yra pernelyg didelė. Patikrinkite atsarginės kopijos dydžio augimą, kurį dažnai sukelia „wp-content“ aplanke esantys žurnalo failai arba talpyklos katalogai. Išskirkite talpyklos katalogus iš atsarginių kopijų, jei jūsų platforma gali juos saugiai atkurti.

Stebėkite savo svetainę {#monitor-your-site}

Saugumo stiprinimas padeda, bet stebėjimas leidžia pastebėti tai, kas praslysta pro akis. Laiku pastebėkite problemas. Turėkite paruoštus žurnalus, kad galėtumėte atsekti, kas įvyko.

Veikimo laiko stebėjimas

Veikimo patikrinimai padeda nustatyti, kada svetainė neveikia arba kai joje įvyksta nepageidaujami pokyčiai, pavyzdžiui, įsilaužimas į pagrindinį puslapį, atnaujinimas, dėl kurio neveikia PHP, arba ataka, dėl kurios serveris yra perkrautas.

Veikimo laiko tikrinimo įrankiai, tokie kaip „UptimeRobot“ (siūlo dosnią nemokamą versiją) arba „Pingdom“, atlieka HTTP ir raktažodžių patikrinimus jūsų pagrindiniame puslapyje ir svarbiausiuose puslapiuose.

Praktinis nustatymas:

- Stebėkite savo pagrindinį puslapį ir vieną svarbų puslapį, kuris veikia be prisijungimo, pvz., kainų, atsiskaitymo ar pagrindinį nukreipimo puslapį.

- Naudokite tiek HTTP būsenos patikrinimus, tiek raktažodžių patikrinimus, kad nesusiprastų įsilaužta puslapis, kuris vis dar grąžina įprastą 200 atsakymą.

Saugumo įspėjimai

Nustatykite įspėjimus apie įvykius, kurie signalizuoja apie paskyros perėmimą, klastojimą ar nukrypimą.

Saugumo įskiepiai, tokie kaip „Wordfence“ ar „Sucuri“, įspėja apie prisijungimų srauto padidėjimą, failų pakeitimus ir naujus administratorius.

Atlikite šiuos veiksmus, kad nustatytumėte įspėjimus „WordPress“:

- Eikite į „Plugins “ → „Add New“.

- Įdiekite ir aktyvuokite saugumo įskiepį, kuris palaiko įspėjimus.

- Atidarykite įskiepį iš kairės šoninės juostos.

- Įskiepio nustatymuose raskite „Įspėjimai “ arba „Pranešimai “.

- Įjunkite įspėjimus dėl:

- Naujo administratoriaus vartotojo sukūrimą

- Įskiepio ar temos failų pakeitimus

- Prisijungimų srauto padidėjimus arba pakartotinius nesėkmingus prisijungimus

- Svarbius įskiepio atnaujinimus

- DNS arba SSL sertifikato problemas

- Kritinius įspėjimus nukreipkite į „Slack“ arba „PagerDuty“. Elektroninį paštą palikite mažesnės svarbos pranešimams.

Veiklos žurnalai

Įvykio metu žurnalai atsako į vienintelius svarbius klausimus: kas pasikeitė, kada pasikeitė, kas tai pakeitė ir iš kur.

Praktinis nustatymas:

- Registruokite administratoriaus veiksmus, pvz., vartotojų kūrimą, įskiepių diegimą ir nustatymų keitimą.

- Saugokite žurnalus pakankamai ilgai, kad galėtumėte ištirti lėtai vykstančius pažeidimus.

- Suderinkite veiklos žurnalus su serverio prieigos žurnalais, kad galėtumėte susieti IP adresus ir vartotojų agentus.

Atlikite šiuos veiksmus, kad įjungtumėte veiklos žurnalus „WordPress“:

- Eikite į „Plugins “ → „Add New“.

- Įdiekite ir aktyvuokite veiklos žurnalo įskiepį.

- Atidarykite įskiepį iš kairės šoninės juostos.

- Įjunkite administratoriaus veiksmų, pvz., vartotojų kūrimo, įskiepių įdiegimo ir nustatymų keitimo, žurnalavimą.

- Nustatykite, kiek laiko saugoti žurnalus, tada išsaugokite.

- Jei įmanoma, įjunkite žurnalų eksportavimą arba persiuntimą į išorinę saugyklą.

Jei žurnalų apimtis auga per greitai, sumažinkite ją, neprarandant signalų, kurių prireiks vėliau.

- Sumažinkite išsamumą neesminiams įvykiams.

- Aktyviai keiskite žurnalus.

- Jei įmanoma, perkėkite į išorinę žurnalų saugyklą.

Paskutinės mintys {#final-thoughts}

„WordPress“ saugumas paprastai sutrinka dėl paprastų priežasčių. Mažos spragos lieka atviros pernelyg ilgai: praleisti atnaujinimai, silpni slaptažodžiai arba pernelyg didelės administratoriaus teisės.

Jei darote tik vieną dalyką, tai tegul tai bus nuoseklumas. Reguliariai atnaujinkite „WordPress“ branduolį, temas ir įskiepius. Įjunkite dviejų veiksnių autentifikavimą (2FA) administratoriaus lygio paskyrose. Naudokite ilgus, unikalius slaptažodžius ir vengkite akivaizdžių vartotojo vardų. Kiekviename puslapyje naudokite HTTPS, kad prisijungimai, sesijos ir formų duomenys liktų šifruoti.

Kai pagrindai bus sutvarkyti, pridėkite papildomą apsaugą. Naudokite ugniasienę, kad blokuotumėte kenkėjišką srautą, kol jis pasieks jūsų svetainę. Vykdykite kenkėjiškų programų skenavimą ir failų pakeitimų stebėjimą, kad galėtumėte anksti pastebėti problemas. Laikykite atsargines kopijas ne vietoje, išsaugokite kelis atkūrimo taškus ir išbandykite atkūrimą, kad atkūrimas būtų nuspėjamas.

Įdiegus šias priemones, jūsų „WordPress“ svetainė bus sunkiau pažeidžiama, lengviau stebima ir greitai atkurta, jei kas nors nutiktų.

Dažnai užduodami klausimai {#frequently-asked-questions}

1. Ar „WordPress“ yra saugus?

Taip, „WordPress“ yra saugus, jei laikotės pagrindinių praktikos principų: atnaujinkite pagrindinę programą, temas ir papildinius; naudokite stiprius unikalius slaptažodžius ir dviejų veiksnių autentifikavimą (2FA) administratoriams; rinkitės hostingo paslaugas su izoliacija ir ugniasienėmis; reguliariai darykite atsargines kopijas.

2. Ar „WordPress“ turi integruotą saugumą?

Taip. „WordPress“ branduolys turi tvirtus pagrindus, pvz., vaidmenis ir leidimus, administratorių veiksmų apsaugą, saugų slaptažodžių maišymą ir reguliarias saugumo versijas. Dauguma realių pažeidimų kyla dėl pasenusių įskiepių ir temų, silpnų prisijungimo duomenų arba netinkamai sukonfigūruotų serverių, o ne dėl numatytosios branduolio versijos, kuri yra nuolat atnaujinama.

Efektyvaus SEO "viskas viename" platforma

Už kiekvieno sėkmingo verslo slypi stipri SEO kampanija. Tačiau turint daugybę optimizavimo priemonių ir metodų, iš kurių galima rinktis, gali būti sunku žinoti, nuo ko pradėti. Na, nebijokite, nes turiu ką padėti. Pristatome "Ranktracker" "viskas viename" platformą, skirtą efektyviam SEO

Pagaliau pradėjome registruotis į "Ranktracker" visiškai nemokamai!

Sukurti nemokamą paskyrąArba Prisijunkite naudodami savo įgaliojimus

3. Ar mano „WordPress“ svetainė buvo įsilaužta?

Atkreipkite dėmesį į akivaizdžius pavojaus ženklus, pvz., netikėtus nukreipimus, naujus administratorių vartotojus, kurių nesukūrėte, temų ar įskiepių failų pakeitimus be diegimo, keistus suplanuotus uždavinius ir staigius prisijungimų šuolius. Patikrinkite savo saugumo įskiepio žurnalus ir serverio prieigos žurnalus. Jei naudojate „Google Search Console“, ieškokite įspėjimų ir nepažįstamų indeksuotų URL adresų.

4. Kaip padaryti, kad mano „WordPress“ svetainė veiktų HTTPS?

Įdiekite SSL sertifikatą savo hostingo valdymo skydelyje. Tada atnaujinkite savo „WordPress“ pagrindinį URL ir svetainės URL į HTTPS ir priverstinai nustatykite HTTPS administravimo sričiai ir vartotojo sąsajai. Jei matote įspėjimus apie mišrų turinį, pakeiskite duomenų bazėje ir temos ištekliuose įrašytus HTTP nuorodas. Jei naudojate proxy ar apkrovos balansatorių, įsitikinkite, kad „WordPress“ atpažįsta pradinį užklausimą kaip HTTPS, kad išvengtumėte nukreipimo kilpų.