Ievads

Lielākā daļa WordPress uzlaušanas gadījumu nav saistīti ar to, ka kāds mērķtiecīgi uzbrūk jūsu vietnei. Parasti tie ir automatizēti roboti, kas pārskata internetu, meklējot izplatītus vājos punktus, piemēram, novecojušu spraudni, vāju pieteikšanos vai atvērtu iestatījumu. Ja jūsu vietne izskatās viegli uzlaužama, roboti var sākt mēģināt to uzlauzt jau pēc dažām minūtēm.

Lai to aizsargātu, jums nav nepieciešamas drošības inženiera prasmes. Jums ir nepieciešami daži pamata aizsardzības pasākumi, kas labi darbojas kopā. Bloķējiet galvenos WordPress iestatījumus. Pievienojiet servera noteikumus. Uzturiet visu atjauninātu. Veiciet dublējumus un uzraudzību bez izņēmumiem. Jūs savlaicīgi pamanīsiet problēmas un ātri atgūsieties, nevis atklāsiet bojājumus pēc vairākām nedēļām.

Šī rokasgrāmata ir praktiska. Mēs sākam ar ietekmīgākajiem pamatiem, tad pārejam uz padziļinātu drošības pastiprināšanu.

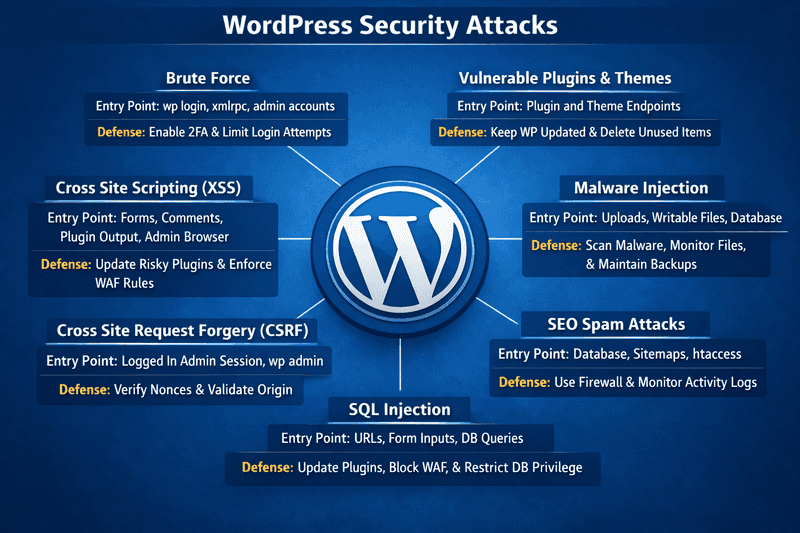

Bieži sastopami drošības uzbrukumi WordPress vietnēm {#common-security-attacks-on-wordpress-sites}

Lielākā daļa WordPress uzbrukumu notiek pēc pazīstama modeļa. Roboti vispirms pārbauda izplatītākos ieejas punktus, tad pāriet uz to, ko visvieglāk izmantot.

Šeit ir visbiežāk sastopamie riski, ar kuriem saskarsies reālās WordPress vietnēs.

Brute Force {#brute-force}

Brute force darbojas, jo to ir viegli automatizēt un tas joprojām atmaksājas. Tā vietā, lai minētu vienu paroli, roboti mēģina tūkstošiem lietotājvārdu un paroli minūtē pieteikšanās lapās. Credential stuffing ir vēl efektīvāks, jo izmanto noplūdušus autentifikācijas datus no citiem uzlaukumiem. Ja noplūdušie autentifikācijas dati saskan, tiek iegūta tūlītēja administratora piekļuve.

Kad tas notiek, jūs redzēsiet satiksmes pīķus, atkārtotas pāradresācijas un daudz neveiksmīgu pieteikšanos spraudņu vai servera autentifikācijas žurnālos. Pat bez datu noplūdes tas apgrūtina procesoru, palēnina jūsu vietni un pārpludina jūsu žurnālus.

Neaizsargāti spraudņi un tēmas {#vulnerable-plugins-and-themes}

WordPress kodā rodas problēmas, bet parasti īstā problēma ir spraudņi un tēmas. Uzbrucēji tos izvēlas par mērķi, jo versijas noteikšana ir vienkārša un ļaunprātīgā koda izplatīšanās notiek ātri.

"Viss vienā" platforma efektīvai SEO optimizācijai

Katra veiksmīga uzņēmuma pamatā ir spēcīga SEO kampaņa. Taču, ņemot vērā neskaitāmos optimizācijas rīkus un paņēmienus, var būt grūti saprast, ar ko sākt. Nu, nebaidieties, jo man ir tieši tas, kas jums palīdzēs. Iepazīstinu ar Ranktracker "viss vienā" platformu efektīvai SEO optimizācijai.

Mēs beidzot esam atvēruši reģistrāciju Ranktracker pilnīgi bez maksas!

Izveidot bezmaksas kontuVai Pierakstīties, izmantojot savus akreditācijas datus

Brīdinājuma signāli ir pamesti spraudņi, bezmaksas premium rīku kopijas un novēloti atjauninājumi. Ietekme svārstās no attālās koda izpildes līdz datu bāzes zādzībai un SEO spama ievietošanai.

Ļaunprogrammatūras ievadīšana {#malware-injection}

Ļaunprogrammatūra bieži slēpjas vietās, kuras ir rakstāmas vai tiek pārredzētas. Tas var būt ļaunprātīgs skripts, kas ievietots wp-content/uploads/ mapē, spraudņa fails, kas klusi modificēts ar nekārtīgu PHP, vai kods, kas ievadīts datu bāzē, lai izplatītos caur šabloniem vai ierakstiem.

Tipiskas pazīmes ir pāradresācija tikai uz mobilajām ierīcēm, noslēpumaini administratora lietotāji, dīvaini cron uzdevumi, neparasti plānotie uzdevumi, izejošo pieprasījumu pīķi un Search Console vai hostinga ļaunprātīgas izmantošanas brīdinājumi. Tas bieži noved pie atkārtotām inficēšanām, spama un iekļaušanas melnajā sarakstā.

SEO surogātpasta uzbrukumi {#seo-spam-attacks}

SEO spams cilvēkiem ne vienmēr ir redzams. Uzbrucēji pievieno slēptas saites, spama lapas vai saturu, ko redz tikai indeksētāji. Viņi var ievadīt spamu datu bāzē, pievienot neatļautas vietņu kartes vai mainīt .htaccess, lai robotiem rādītu atšķirīgu saturu.

Pirmās pazīmes parasti parādās meklēšanas rezultātos: dīvainas indeksētas URL un pēkšņi satiksmes kritumi. Jūsu domēns sāk ieņemt vietu spama reitingā, un reālās lapas zaudē redzamību. Tīrīšana aizņem vairāk laika, jo spams bieži ir izkaisīts pa visu datu bāzi.

SQL injekcija {#sql-injection}

SQL injekcija notiek, kad spraudnis vai pielāgots kods nosūta nedrošus datus uz datu bāzi. Tipiskas pazīmes ir dīvainas URL vaicājumu virknes, SQLi brīdinājumi ugunsmūra žurnālos un pēkšņi datu bāzes slodzes pieaugumi. Tas var novest pie datu zādzības, satura izmaiņām un pastāvīgas piekļuves, ja uzbrucēji maina lietotājus vai iestatījumus.

Vairāku vietņu pieprasījumu viltošana {#cross-site-request-forgery}

Vairāku vietņu pieprasījumu viltošana (CSRF) notiek, ja esat pieteicies WordPress un spraudnis neveic pareizās drošības pārbaudes. Uzbrucējs var maldināt jūs, lai jūs noklikšķinātu uz saites, kas izraisa darbības, piemēram, lietotāju izveidi, e-pasta adreses maiņu vai iestatījumu atjaunināšanu.

Brīdinājuma signāls ir jebkura administratora izmaiņa, kas notiek tieši pēc klikšķa, bet kuru jūs nebijāt plānojis veikt. Žurnāli joprojām var izskatīties normāli, jo tas notiek jūsu sesijas laikā, bet tas var nemanāmi mainīt atļaujas un novest pie pārņemšanas.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) notiek, ja spraudnis vai tēma parāda lietotāja saturu, to iepriekš neattīrot. Saglabātais XSS ir bīstamāks, jo ļaunprātīgais kods tiek saglabāts un var tikt izpildīts vēlāk, pat administratora zonā, ļaujot uzbrucējiem mainīt iestatījumus, pievienot lietotājus vai instalēt spraudņus.

Jūs varat pamanīt dīvainus skriptus ziņojumos vai iestatījumos, pāradresācijas, kas pieejamas tikai pēc pieteikšanās, vai izmaiņas, kuras neesat veikuši. Tas var novest pie sesiju pārņemšanas un pastāvīgas infekcijas, kas tiek saglabāta datu bāzē.

Drošības pamati {#baseline-security-essentials}

Sāciet ar pamatiem, kas novērš vieglas iekļūšanas vietas un padara jūsu konfigurāciju grūtāk uzlaužamu pēc noklusējuma.

Izvēlieties drošu WordPress hostingu {#choose-a-secure-wordpress-hosting}

Jūs varat nostiprināt WordPress, bet joprojām ciest no vājas hostinga. Hostings kontrolē vidi, kurā darbojas jūsu vietne, un šī vide lielā mērā ietekmē drošību.

Šeit ir uzskaitīts, kas būtu jāiekļauj drošībai veltītā hostingā.

- Izolācija un droši noklusējumi

Ja jūsu vietne atrodas pārblīvētā serverī, kur konti var ietekmēt cits citu, jūs sākat ar papildu risku. Meklējiet spēcīgu kontu izolāciju, saprātīgas failu atļaujas un konfigurāciju, kas pēc noklusējuma neatstāj atvērtus riskantus pakalpojumus.

- Aizsardzība servera līmenī

Uzticams hostinga pakalpojumu sniedzējs nodrošina ugunsmūra noteikumus, botu filtrēšanu, drošības labojumus un pastiprinātas konfigurācijas. Jums nevajadzētu būt nepieciešamībai pieteikties serverī un mainīt iestatījumus tikai tāpēc, lai padarītu to pietiekami drošu.

- Dublējumi un ātra atjaunošana

Kad kaut kas noiet greizi, ātrums ir svarīgs. Automātiskās dublējumu kopijas un ātra atjaunošana glābj jūsu uzņēmumu.

- Pārskatāmība

Piekļuves žurnāli, kļūdu žurnāli un veiktspējas rādītāji palīdz jums pamanīt brute force uzbrukumus, PHP problēmas un resursu pīķus, pirms tie izraisa darbības pārtraukumus.

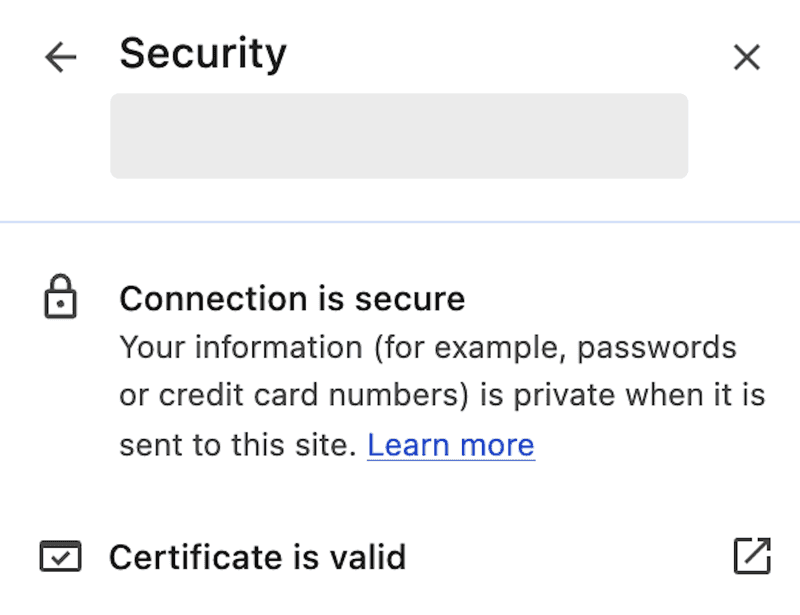

- SSL

SSL sertifikāti šifrē pieteikumus un sesijas, lai dati paliktu konfidenciāli pārraides laikā. Drošs hostinga pakalpojums atvieglo sertifikātu iestatīšanu un automātisko rotāciju, lai izvairītos no derīguma termiņa beigšanās problēmām.

"Viss vienā" platforma efektīvai SEO optimizācijai

Katra veiksmīga uzņēmuma pamatā ir spēcīga SEO kampaņa. Taču, ņemot vērā neskaitāmos optimizācijas rīkus un paņēmienus, var būt grūti saprast, ar ko sākt. Nu, nebaidieties, jo man ir tieši tas, kas jums palīdzēs. Iepazīstinu ar Ranktracker "viss vienā" platformu efektīvai SEO optimizācijai.

Mēs beidzot esam atvēruši reģistrāciju Ranktracker pilnīgi bez maksas!

Izveidot bezmaksas kontuVai Pierakstīties, izmantojot savus akreditācijas datus

Pārvaldītās WordPress platformās jau ir ieviestas daudzas aizsardzības funkcijas, lai apturētu izplatītākos draudus, pirms tie sasniedz WordPress. Piemēram, Cloudways pārvaldītajā hostingu ir iekļautas platformas līmeņa drošības funkcijas, piemēram, ugunsmūri, automātiskās dublējumu kopijas, papildu WAF papildinājumi un SafeUpdates. Pat tad jūs joprojām esat atbildīgs par atjauninājumiem un piekļuves kontroli, bet jūs sākat no drošāka pamata.

Cloudways piedāvā arī ekspertu palīdzību tīmekļa vietnes migrācijā, un pirmā migrācija ir iekļauta bez maksas.

Instalējiet SSL sertifikātu {#install-an-ssl-certificate}

Vai esat kādreiz pamanījuši mazo atslēgas ikonu blakus tīmekļa vietnes URL? Tas nozīmē, ka jūsu vietne izmanto HTTPS. Tas apmeklētājiem norāda, ka jūsu vietnes savienojums ir drošs un viņu dati ir aizsargāti. Bez tā hakeri varētu pārtvert konfidenciālu informāciju, piemēram, pieteikšanās datus vai maksājumu informāciju.

SSL (Secure Sockets Layer) šifrē datus starp jūsu tīmekļa vietni un tās apmeklētājiem. Tas aizsargā datu plūsmu, lai paroles un klientu dati netiktu pārraidīti nešifrētā veidā. Neatkarīgi no tā, vai jūs vadāt blogu, veikalu vai portfeli, SSL sertifikāta instalēšana vairs nav fakultatīva, bet gan obligāta.

Izvēlieties savu SSL opciju

Lielākā daļa hostinga pakalpojumu sniedzēju piedāvā bezmaksas SSL opciju, ko varat aktivizēt ar pāris klikšķiem. Cloudways platformā varat aktivizēt bezmaksas Let’s Encrypt sertifikātu tieši no platformas.

Ja jums nepieciešams uz uzņēmējdarbību orientēts sertifikāts vai īpaša validācija, to varat iegādāties arī no tādiem pakalpojumu sniedzējiem kā DigiCert vai Sectigo.

Izveidojiet CSR

Sertifikāta parakstīšanas pieprasījums (CSR) ir pieprasījums, ko jūsu serveris nosūta sertifikāta pakalpojumu sniedzējam. Parasti hostinga vadības panelī ir redzama opcija „Izveidot CSR”.

Ievadiet pamatinformāciju, piemēram, savu domēnu, organizācijas nosaukumu un atrašanās vietu, pēc tam ģenerējiet CSR. Jūsu pakalpojumu sniedzējs to izmanto, lai izsniegtu sertifikātu.

Pārbaudiet domēna īpašumtiesības

Pirms sertifikāta izsniegšanas jums būs jāpierāda, ka domēns pieder jums. Atkarībā no pakalpojuma sniedzēja tas parasti nozīmē vienu no šiem soļiem: apstiprināt pārbaudes e-pastu, pievienot DNS ierakstu vai augšupielādēt nelielu pārbaudes failu. Pēc pārbaudes sertifikāts tiek izsniegts.

Instalējiet sertifikātu

Instalējiet vai augšupielādējiet sertifikātu savā hostinga vadības panelī. Meklējiet sadaļu, piemēram, „SSL pārvaldība” vai „Drošības iestatījumi”, un pēc tam izpildiet norādījumus, lai to pievienotu pareizajam domēnam.

Piespiediet HTTPS

Pēc SSL instalēšanas pārliecinieties, ka visa datplūsma pēc noklusējuma tiek novirzīta uz HTTPS. Tas nodrošina, ka apmeklētāji vienmēr nonāk pie drošas jūsu vietnes versijas.

To var izdarīt ar tādu spraudni kā Really Simple SSL, vai arī varat piespiest HTTPS lietošanu WordPress administratora paneļā, izmantojot šo iestatījumu wp-config.php:

Atjauniniet iekšējās saites

Ja jūsu vietne iestatījumos vai datu bāzē joprojām atsaucas uz vecajām HTTP URL adresēm, pārlūkprogrammas var parādīt brīdinājumus par jaukto saturu. Atjauniniet šīs iekšējās saites, lai viss tiktu ielādēts, izmantojot HTTPS.

Papildus drošībai SSL veido uzticību un var palīdzēt ar SEO. Tas ir ātrs uzlabojums, kas apmeklētājiem parāda, ka jūs nopietni uztverat privātumu.

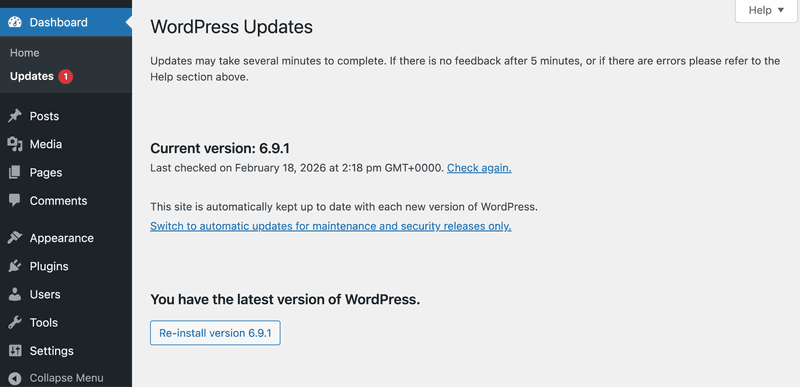

Uzturiet WordPress, tēmas un spraudņus atjauninātus {#keep-wordpress-themes-and-plugins-updated}

Atjauninājumi nodrošina drošību. Lielākā daļa izlaidumu novērš zināmas nepilnības. Tiklīdz ievainojamība kļūst publiski zināma, roboti skenē vietnes, kas joprojām izmanto veco versiju, un tieši šajā brīdī notiek inficēšanās.

Atjauniniet WordPress kodolu

Kodola atjauninājumi bieži ietver drošības labojumus, pat ja izlaide šķiet neliela.

Veiciet šos soļus, lai atjauninātu WordPress kodolu:

- Atveriet WordPress administratora paneli → Atjauninājumi.

- WordPress sadaļā noklikšķiniet uz Atjaunināt tagad, ja ir pieejams atjauninājums.

- Kad tas ir pabeigts, atveriet savu vietni un pārliecinieties, ka tā ielādējas un varat ieiet.

Praktiska atjaunināšanas kārtība

- Iespējot vismaz automātiskos atjauninājumus mazākām versijām.

- Izmantojiet testēšanas vidi lieliem atjauninājumiem.

- Atvēliet ikmēneša laiku, lai veiktu labojumus un regresijas pārbaudes.

Ja izvēlaties tādu hostinga platformu kā Cloudways, funkcija SafeUpdates plāno WordPress kodola, spraudņu un tēmu atjauninājumus, izmantojot dublējuma un testēšanas darba plūsmu, pirms izmaiņas tiek piemērotas ražošanas vidē.

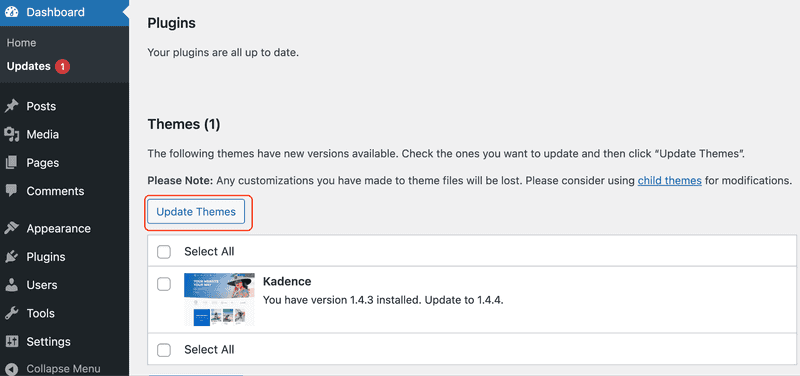

Tēmu atjaunināšana

Veiciet šos soļus, lai atjauninātu WordPress tēmu:

- Atveriet WordPress administratora paneli → Atjauninājumi.

- Ja tur ir uzskaitīti tēmu atjauninājumi, atzīmējiet izvēles rūtiņas, tad noklikšķiniet uz Atjaunināt tēmas.

- Kad process ir pabeigts, pārbaudiet, vai sākumlapas, izvēlnes un galvenās lapas tiek ielādētas pareizi.

Neizmantoto spraudņu un tēmu noņemšana

Neaktīvie spraudņi un tēmas paliek jūsu serverī. Dzēsiet tos, lai samazinātu drošības riskus un ierobežotu uzbrukumu iespējas.

Tīrīšanas pārbaudes saraksts:

- Dzēsiet neizmantotos spraudņus un tēmas. Deaktivizācija atstāj failus.

- Vispirms izmēģiniet noņemt spraudņus, kas saistīti ar veidlapām, kešēšanu, SEO vai e-komerciju, izmantojot testēšanas vidi.

- Saglabājiet tikai aktīvo tēmu un vienu dublējumu.

- Pēc tīrīšanas pārbaudiet, vai darbojas pieteikšanās, veidlapas, norēķini un meklēšana.

- Reizi mēnesī pārskatiet savus instalētos spraudņus un tēmas.

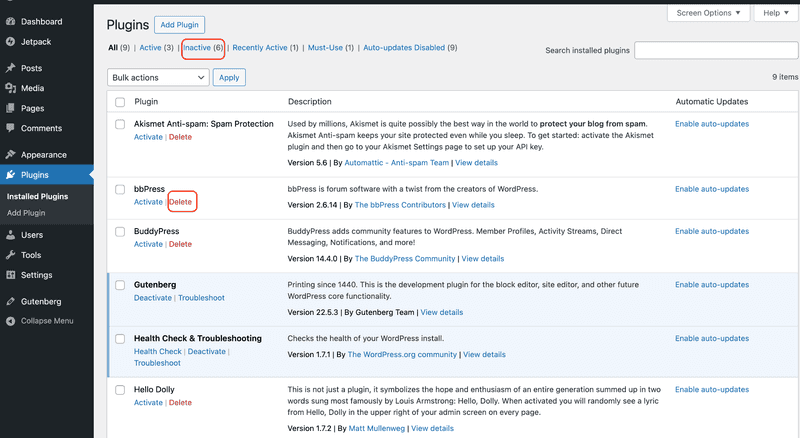

Lai dzēstu neizmantotu WordPress spraudni, rīkojieties šādi:

- WordPress administratora paneļā dodieties uz Plugins → Installed Plugins.

- Atrodiet spraudni, kas jums nav vajadzīga.

- Noklikšķiniet uz Deaktivizēt. Pēc tam parādīsies opcija Dzēst.

- Noklikšķiniet uz Dzēst un apstipriniet, ja tiek lūgts.

Tālāk izpildiet šos soļus, lai dzēstu neizmantotu tēmu:

- WordPress administratora paneļā dodieties uz Izskats → Tēmas.

- Noklikšķiniet uz tēmas, kas jums nav vajadzīga.

- Noklikšķiniet uz „Dzēst” un apstipriniet, ja tiek lūgts.

Izvēlieties uzticamas tēmas un spraudņus

Ne visi spraudņi ir uzticami, pat ja to funkcijas izskatās lieliski. Meklējiet regulāras jaunākās atjauninājumu versijas, skaidru dokumentāciju, aktīvu atbalstu un saderību ar pašreizējām WordPress versijām.

Ātrās pārbaudes pirms instalēšanas:

- Izvairieties no pamestiem spraudņiem un tēmām.

- Izvairieties no nelegāliem spraudņiem un tēmām.

- Esiet piesardzīgi ar lejupielādēm ārpus tirgus, ja vien neuzticaties pārdevējam.

- Ignorējiet visu, kas nav nesen atjaunināts vai skaidri neatbalsta jūsu pašreizējo WordPress versiju.

Praktiskas drošības darbības {#practical-security-operations}

Šie ir regulāri soļi, kas samazina ikdienas risku, samazina botu troksni un palīdz savlaicīgi atklāt problēmas.

Uzbrucēji mērķē uz pieteikšanās lapu, jo tā ir paredzama un vienmēr pieejama. Bloķējiet administratora piekļuves punktus, lai boti saskartos ar šķērsli un nozagti paroles neļautu uzreiz iegūt piekļuvi.

Izmantojiet divpakāpju autentifikāciju {#use-two-factor-authentication}

Divpakāpju autentifikācija novērš lielāko daļu uzbrukumu, kuros tiek izmantotas nozagtas paroles un atkārtoti izmantotas piekļuves dati. Tās aktivizēšana administratora kontiem bloķē pieteikšanos pat tad, ja parole ir nozagta.

Lai aktivizētu 2FA savā WordPress vietnē, izvēlieties uzticamu 2FA spraudni un autentifikatora lietotni savā tālrunī. Populāras 2FA spraudņu opcijas ir miniOrange 2FA, WP 2FA, Wordfence Login Security un Two Factor.

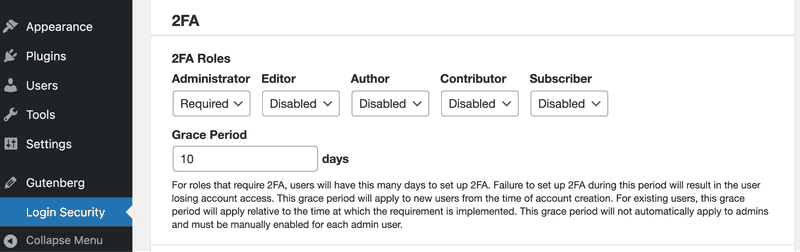

Iespējojiet divpakāpju autentifikāciju:

- WordPress paneļā dodieties uz Plugins → Add New.

- Meklējiet 2FA spraudni, pēc tam to instalējiet un aktivizējiet.

- Atveriet spraudņa izvēlni kreisajā sānjoslā, parasti sadaļā Drošība vai kā atsevišķu punktu.

- Atrodiet Two-Factor Authentication vai 2FA, tad izvēlieties Authenticator app.

- Noskenējiet QR kodu savā autentifikatora lietotnē vai ievadiet konfigurācijas atslēgu.

- Ievadiet vienreizējo kodu, lai apstiprinātu, pēc tam noklikšķiniet uz Enable vai Activate.

- Lejupielādējiet atjaunošanas kodus un saglabājiet tos savā paroles pārvaldniekā.

Piemērojiet 2FA administratora lomām:

- Atveriet spraudņa iestatījumus, kas parasti atrodas sadaļā „Iestatījumi ” vai „Drošība ” → „2FA”.

- Ieslēdziet „Prasīt 2FA”.

- Piemērojiet to administratora un redaktora lomām, un pievienojiet veikala vadītāju, ja vadāt e-komercijas veikalu.

- Saglabājiet izmaiņas, kad esat reģistrējis vismaz divus administratora kontus atsevišķās ierīcēs.

Mainiet noklusējuma pieteikšanās URL {#change-the-default-login-url}

Lielākā daļa WordPress vietņu izmanto vienus un tos pašus noklusējuma URL: /wp-login.php pieteikšanās un /wp-admin/ administratora paneļa atvēršanai. Roboti zina šos URL, tāpēc viņi tos mēģina atkal un atkal.

Pieslēgšanās URL maiņa neapturēs apņēmīgu uzbrucēju, bet tā var samazināt automatizēto pieslēgšanās spamu un brute force mēģinājumus.

Veiciet šos soļus, lai mainītu noklusējuma pieteikšanās URL WordPress:

- Dodieties uz Plugins → Add New.

- Instalējiet spraudni, kas maina pieteikšanās URL, un pēc tam to aktivizējiet.

- Atveriet spraudņa iestatījumus sadaļā „Iestatījumi ” vai „Drošība”.

- Iestatiet jaunu pieteikšanās URL un saglabājiet izmaiņas.

- Izieties un pārbaudiet jauno URL inkognito logā.

Izmantojiet unikālu administratora lietotājvārdu {#use-a-unique-admin-username}

** **“admin” ir pirmais mēģinājums katrā brute force sarakstā. Tā izmantošana dod uzbrucējiem pusi no nepieciešamā.

Izpildiet šos soļus, lai izmantotu unikālu administratora lietotājvārdu WordPress:

- Dodieties uz Lietotāji → Pievienot jaunu.

- Izveidojiet jaunu lietotāju ar unikālu lietotājvārdu. Nelietojiet savu domēna vārdu, zīmola nosaukumu vai e-pasta prefiksu.

- Iestatiet lomu kā „Administrators”, tad izveidojiet kontu.

- Izieties un atkal ieieties ar jauno administratora lietotāju.

- Dodieties uz Lietotāji → Visi lietotāji.

- Atrodiet veco administratora kontu un vai nu mainiet tā lomu uz zemāku, vai arī izdzēsiet to. Ja to izdzēsīsiet, piešķiriet tā saturu jaunajam administratoram, kad WordPress to lūgs.

Ierobežojiet pieteikšanās mēģinājumus {#limit-login-attempts}

Neļaujiet robotiem izmēģināt neierobežotu skaitu paroles. Pēc dažiem neveiksmīgiem mēģinājumiem uz laiku bloķējiet IP adresi.

Vispirms vienkāršās opcijas

- Instalējiet spraudni, kas nodrošina ātruma ierobežošanu, piemēram, Wordfence, Limit Login Attempts Reloaded vai Loginizer.

- Ja iespējams, aktivizējiet ātruma ierobežošanu jūsu hostinga ugunsmūra vadības panelī.

Papildu servera konfigurācija

Nginx ātruma ierobežošanas piemērs (ieteicams, ja jūs kontrolējat Nginx konfigurāciju):

Pievienojiet to savā Nginx HTTP kontekstā:

Tad pievienojiet ierobežojumu pieteikšanās galapunktam savā servera blokā:

Padoms: palieliniet “rate” vai “burst”, ja tiek bloķēti likumīgi lietotāji. Veiciet rūpīgu testēšanu.

Izmantojiet drošas administratora paroles {#use-strong-admin-passwords}

Administratora parolēm nav jābūt viegli atceramām. Tām ir jābūt grūti uzminamām. Izmantojiet paroles pārvaldnieku, lai ģenerētu garas, nejaušas paroles, un pārliecinieties, ka katram administratora kontam ir sava unikāla parole. Tādējādi, ja tiek uzlauzts viens pakalpojums, jūsu WordPress administratora piekļuve netiks ietekmēta.

Konfigurācijas padomi:** **

- Ja iespējams, atspējojiet paroles atkārtotu izmantošanu savas organizācijas politikā.

- Mainiet administratora paroles nekavējoties, kad kāds komandas loceklis pamet organizāciju.

Veiciet šos soļus, lai mainītu administratora paroli WordPress:

- Dodieties uz Lietotāji → Visi lietotāji.

- Rediģējiet administratora lietotāju.

- Noklikšķiniet uz Iestatīt jaunu paroli, pēc tam uz Atjaunināt lietotāju.

Izmantojiet ieteicamos WordPress drošības spraudņus {#use-recommended-wordpress-security-plugins}

Drošības spraudņi neatrisinās visas problēmas, bet tie var nodrošināt ātru aizsardzību un daudz labāku pārskatāmību. Jums ir nepieciešami žurnāli, kurus varat izmantot, ja kaut kas šķiet aizdomīgs.

Labs drošības spraudnis ietver:

- Failu integritātes uzraudzība, lai atklātu negaidītas izmaiņas

- Pieslēgšanās aizsardzība un divpakāpju autentifikācijas (2FA) piemērošana

- Ļaunprogrammatūru skenēšana ar skaidru tīrīšanas un atjaunošanas ceļu

- Brīdinājumi un revīzijas žurnāli, kurus varat faktiski pārskatīt

- Pamata ugunsmūra noteikumi

Kad zināt, ko meklējat, instalējiet kādu uzticamu spraudni, piemēram, Wordfence, Sucuri vai All In One WP Security. Šie rīki pievieno pieteikšanās aizsardzību, failu izmaiņu noteikšanu un žurnālus, un tie var bloķēt daudzus izplatītus uzbrukumus, tostarp brute force mēģinājumus.

Lai instalētu WordPress drošības spraudni, izpildiet šos soļus:

- Dodieties uz Plugins → Add New.

- Meklējiet drošības spraudni.

- Noklikšķiniet uz Instalēt tagad, pēc tam Aktivizēt.

- Atveriet spraudni kreisajā sānjoslā un palaidiet tās uzstādīšanas vedni, ja tāds ir.

Uzstādīšanas padomi:

- Izmantojiet vienu galveno drošības spraudni, lai izvairītos no konfliktiem un dublējumiem.

- Atvienojiet funkcijas, kuras neizmantosiet, īpaši intensīvus skenēšanas procesus noslogotās vietnēs.

- Ja jūsu hostinga pakalpojumu sniedzējs piedāvā datu plūsmas ierobežošanu vai bloķēšanu, pēc iespējas izmantojiet to, lai aizsargātos pret bruto spēka uzbrukumiem.

Problēmu novēršana:

- Ja jums tiek bloķēta piekļuve WordPress administratora panelim, vispirms pārbaudiet ugunsmūra noteikumus un samaziniet stingrā režīma iestatījumus.

- Iekļaujiet savu IP adresi baltajā sarakstā, lai nebloķētu savu komandu.

- Pirms aizsardzības atspējošanas pārskatiet žurnālus, lai redzētu, kas izraisīja bloķēšanu.

Izmantojiet ugunsmūri un ļaunprogrammatūru skenēšanu {#use-a-firewall-and-malware-scanning}

Ugunsmūri aptur uzbrukumus, pirms tie sasniedz WordPress. Ļaunprogrammatūru skenēšana pārbauda jūsu failus un datu bāzi, lai atklātu manipulācijas.

Ja jūs nekontrolējat servera konfigurāciju, izmantojiet sava hostinga ugunsmūra vadības paneli vai drošības spraudni, piemēram, Wordfence vai Sucuri, lai ierobežotu pieteikšanās mēģinājumu skaitu un ierobežotu vai bloķētu XML-RPC.**

Ugunsmūra uzstādīšana

Izmantojiet vairākus aizsardzības slāņus. WAF malā, servera noteikumi ļaunprātīgai datplūsmai un ļaunprogrammatūru skenēšana tīrīšanai.

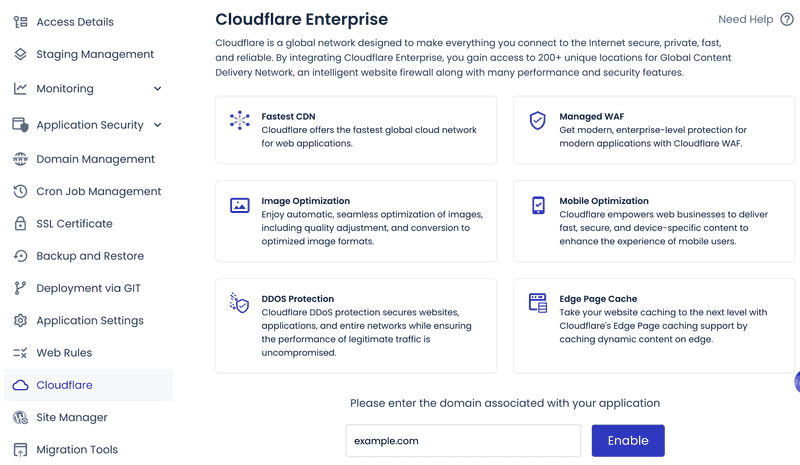

Pārvaldītās platformās varat aktivizēt iebūvētu tīmekļa lietojumprogrammu ugunsmūri ar IP vai valsts bloķēšanu. Piemēram, Cloudways piedāvā papildu Cloudflare Enterprise papildinājumu malu filtrēšanai un aizsardzībai pret botiem.

Ļaunprogrammatūru skenēšana

Pārbaudiet, vai nav notikušas negaidītas failu izmaiņas un datubāzes injekcijas (spama saites, slēptie skripti).

Plānojiet regulāras pārbaudes:

- Failu izmaiņas un nezināms PHP wp-content/uploads

- Datubāzes spams vai ievietots kods

- Aizdomīgi cron uzdevumi un izejošie savienojumi

Cloudways piedāvā ļaunprogrammatūru aizsardzības paplašinājumu, ko nodrošina Imunify360, servera līmeņa skenēšanai un automatizētai tīrīšanai.

Veiciet šos soļus, lai attīrītu WordPress no ļaunprogrammatūrām:

- Ieslēdziet uzturēšanas režīmu.

- Identificējiet ieejas punktu (neaizsargāts spraudnis, vājas paroles).

- Mainiet visus slepenos datus (administratora/datubāzes paroles, sāļus, SSH atslēgas).

- Atjaunojiet no tīras rezerves kopijas.

- Novēršiet galveno cēloni, pirms sistēma tiek nodota ekspluatācijā.

Papildu tehniskā drošības pastiprināšana {#advanced-technical-hardening}

Papildu tehniskā drošības pastiprināšana nozīmē, ka jūs pastiprināt savu WordPress konfigurāciju, pārsniedzot pamata prasības. Šie soļi ir vērsti uz konfigurāciju, servera kontroli un piekļuves politiku, kas samazina risku un ierobežo kaitējumu, ja tiek kompromitēta pieteikšanās vai spraudnis.

Aizsargājiet wp-config.php failu {#secure-the-wp-config-php-file}

Fails wp-config.php satur datu bāzes autentifikācijas datus un slepenos atslēgas kodus. Izturieties pret to kā pret atslēgu seifu.

Iestatiet stingras atļaujas, izmantojot šādu komandu:

chmod 400 wp-config.php.

Tas neļauj citiem lietotājiem un procesiem lasīt vai mainīt failu. Izmantojiet 440, ja jūsu tīmekļa serverim ir nepieciešama grupas lasīšanas piekļuve.

Ja vietne nedarbojas ar 400, pārejiet uz 440 un pārliecinieties, ka grupas īpašumtiesības atbilst tam, kā darbojas jūsu tīmekļa serveris.

Papildu aizsardzībai, ja jūsu konfigurācija to atļauj, pārvietojiet wp-config.php vienu līmeni augstāk par tīmekļa sakni. WordPress to joprojām ielādēs automātiski.

Ierobežojiet lietotāju lomas un atļaujas {#limit-user-roles-and-permissions}

Piešķiriet lietotājiem tikai tās atļaujas, kas viņiem nepieciešamas (minimālo privilēģiju princips). Tas neļauj uzlauztam kontam pārņemt visu jūsu vietni.

Veiciet šos soļus, lai ierobežotu lietotāju lomas un atļaujas WordPress:

- Dodieties uz Lietotāji → Visi lietotāji.

- Noklikšķiniet uz lietotāja, kuru vēlaties pārskatīt.

- Nolaižamajā izvēlnē Loma izvēlieties zemāko nepieciešamo lomu, piemēram, Abonents, Līdzdalībnieks, Autors vai Redaktors.

- Noklikšķiniet uz Atjaunot lietotāju.

Atkārtojiet šo darbību katram kontam ar administratora tiesībām un pazeminiet statusu visiem, kam tās nav nepieciešamas. Dzēsiet vai atspējojiet neaktīvos kontus, kurus vairs neviens neizmanto.

Ja jums ir nepieciešama īpaša piekļuve, izmantojiet pielāgotas lomas un pārskatiet iespējas, pirms tās piešķirat. Katru ceturksni pārbaudiet lomas un noņemiet nevajadzīgo administratora piekļuvi. Tas ierobežo to, ko uzbrucējs var izdarīt ar nozagto lietotājvārdu.

Atspējojiet failu rediģēšanu no vadības paneļa {#disable-file-editing-from-the-dashboard}

Atspējojiet iebūvēto tēmu un spraudņu redaktoru. Tādējādi kompromitēts administratora konts nevar ātri ievietot ļaunprātīgu kodu jūsu vietnes failos.

Veiciet šos soļus, lai atspēkotu failu rediģēšanu no WordPress paneļa:

- Izveidojiet savienojumu ar savu vietni, izmantojot SFTP vai sava hostinga failu pārvaldnieku.

- Rediģējiet wp-config.php WordPress saknes direktorijā un pievienojiet:

- Saglabājiet failu.

- Pārbaudiet „Izskats” WordPress administrācijas panelī. Tēmas redaktors pazudīs. Plugina redaktors arī pazudīs.

Ja jūsu komanda izmanto paneļa rediģēšanas funkcijas, pārnesiet šo darba plūsmu uz Git balstītu izvietošanu vai SFTP ar ierobežotiem kontiem.

Atspējojiet XML-RPC {#disable-xml-rpc}

XML‑RPC ir izplatīts ieejas punkts brute force uzbrukumiem un pingback ļaunprātīgai izmantošanai. Bloķējiet to WordPress vai servera līmenī.

Variants A: Atspējot WordPress

- Pievienojiet šo kodu failam functions.php vai pielāgotajam spraudnim:

- Saglabājiet failu.

- Atveriet xmlrpc.php galapunktu savā pārlūkprogrammā, apmeklējot https://yourdomain.com/xmlrpc.php Jūs redzēsiet vispārīgu XML-RPC ziņojumu, bet XML-RPC pieprasījumi vairs nedarbosies.

Tas atspējo XML-RPC WordPress slānī. xmlrpc.php galapunkts joprojām var tikt sasniegts, tāpēc, lai nodrošinātu pilnīgu aizsardzību un samazinātu slodzi, bloķējiet to tīmekļa serverī vai WAF.

Variants B: bloķēšana tīmekļa servera līmenī**

XML-RPC bloķēšana serverī ir visdrošākā iespēja, jo tā aptur pieprasījumus, pirms tiek palaists PHP.

Nginx:

- Atveriet savas vietnes Nginx konfigurācijas failu attiecīgajam domēnam.

- Pievienojiet noteikumu xmlrpc.php servera blokā.

- Pārlādējiet Nginx.

Apache:

- Rediģējiet savas vietnes Apache konfigurāciju vai .htaccess, ja tas ir atļauts.

- Pievienojiet xmlrpc.php bloka noteikumu.

- Pārlādējiet Apache.

Tas neļauj pieprasījumiem sasniegt WordPress, kas samazina slodzi un pārtrauc izplatītus XML-RPC uzbrukumu ceļus.

Piezīme: Ja Jetpack spraudnim vai WordPress mobilajai lietotnei ir nepieciešams XML-RPC, to nedrīkst bloķēt pilnībā. Tā vietā ierobežojiet pieprasījumu skaitu un, ja iespējams, atļaujiet piekļuvi tikai no uzticamiem IP adresēm.

Dublējumi un uzraudzība {#backups-and-monitoring}

Sagatavojieties neveiksmes gadījumam. Datu dublējumi ļauj ātri atjaunot sistēmu. Uzraudzība parāda, kas ir mainījies.

Regulāri veiciet savas vietnes dublējumus {#back-up-your-website-regularly}

Dublējumi nav fakultatīvi. Tie ir jūsu avārijas izeja, ja atjauninājums sabojā darbību, spraudnis tiek kompromitēts vai neveiksmīga ieviešana iznīcina datu bāzi.

Jūsu mērķis ir saglabāt tīru vietnes kopiju, kuru varat ātri atjaunot, neuzminot, kas trūkst.

Manuālā dublējuma izveide

Veiciet šos soļus, lai izveidotu WordPress vietnes dublējumu:

- Instalējiet un aktivizējiet dublējuma spraudni no Plugins → Add New.

- Atveriet spraudni un palaidiet Back up now, izvēloties failus un datubāzi.

- Saglabājiet to ārējā krātuves vietā, ja tāda ir pieejama.

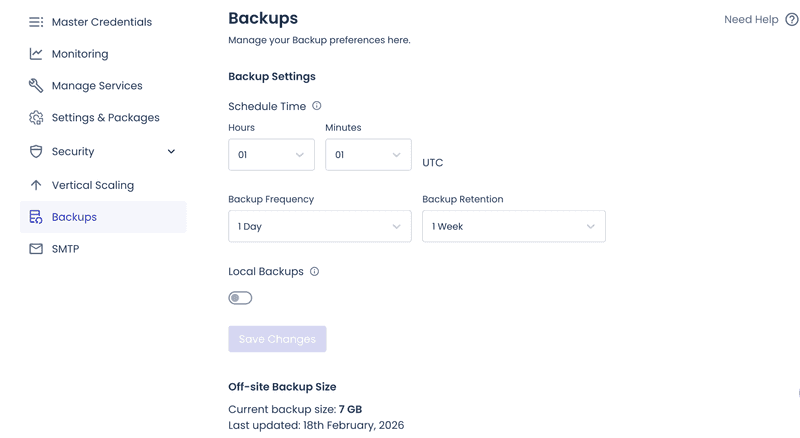

Automātiskā dublējuma izveide

Lielākā daļa pārvaldīto WordPress hostingu pēc noklusējuma piedāvā automātiskas dublējumu izveides funkcijas, kuras parasti tiek veiktas katru dienu, saglabātas uz noteiktu laiku un ir pieejamas kā atjaunošanas punkti ar vienu klikšķi no hostinga vadības paneļa.

Izvēlieties grafiku atkarībā no tā, cik bieži mainās jūsu vietne.

- Ik dienas: aktīvām vietnēm ar biežām atjauninājumiem, komentāriem vai pasūtījumiem.

- Reizi nedēļā: vietnēm ar nelielām izmaiņām.

- Reizi mēnesī:** **Ja saturs mainās reti.

Pilnā dublējuma kopija ietver datu bāzi, wp-content mapi (īpaši augšupielādētos failus) un konfigurācijas failus, ja jūsu iestatījumi tos neizveido automātiski.

Labākā prakse:

- Saglabājiet dublējumus ārpus vietnes. Servera kļūme tos arī neizdzēsīs.

- Saglabājiet vairākus atjaunošanas punktus, nevis tikai pēdējo momentuzņēmumu.

- Regulāri pārbaudiet atjaunošanu. Nepārbaudītas dublējumu kopijas nav pārbaudītas. Jūs cerat, ka tās darbosies, kad tas būs nepieciešams.

Ja atjaunošana ieilgst vai neizdodas, parasti tas nozīmē, ka dublējums ir pārāk liels. Pārbaudiet dublējuma izmēra pieaugumu, ko bieži izraisa log faili vai cache direktorijas wp-content mapē. Izslēdziet cache direktorijas no dublējumiem, ja jūsu platforma var tās droši atjaunot.

Uzraugiet savu vietni {#monitor-your-site}

Drošības pastiprināšana palīdz, bet uzraudzība ļauj pamanīt to, kas paliek nepamanīts. Atklājiet problēmas savlaicīgi. Sagatavojiet žurnālus, lai varētu izsekot notikušajam.

Darbības laika uzraudzība

Darbības pārbaudes palīdz pamanīt, kad vietne pārstāj darboties vai notiek nelabvēlīgas izmaiņas, piemēram, uzlauzta sākumlapas lapa, atjauninājums, kas traucē PHP darbību, vai uzbrukums, kas pārslodzina serveri.

Darbības laika rīki, piemēram, UptimeRobot (ar plašu bezmaksas pakalpojumu klāstu) vai Pingdom, veic HTTP un atslēgvārdu pārbaudes jūsu sākumlapā un galvenajās lapās.

Praktiska konfigurācija:

- Uzraugiet savu mājaslapu un vienu svarīgu lapu, kas darbojas bez pieteikšanās, piemēram, cenu lapu, norēķinu lapu vai galveno mērķlapu.

- Izmantojiet gan HTTP statusa pārbaudes, gan atslēgvārdu pārbaudes, lai neizslīdētu garām uzlauzta lapa, kas joprojām atgriež normālu 200 atbildi.

Drošības brīdinājumi

Iestatiet brīdinājumus par notikumiem, kas liecina par konta pārņemšanu, manipulācijām vai novirzēm.

Drošības spraudņi, piemēram, Wordfence vai Sucuri, brīdina par pieteikšanās pieaugumu, failu izmaiņām un jauniem administratora lietotājiem.

Veiciet šos soļus, lai iestatītu brīdinājumus WordPress:

- Dodieties uz Plugins → Add New.

- Instalējiet un aktivizējiet drošības spraudni, kas atbalsta brīdinājumus.

- Atveriet spraudni no kreisās sānu joslas.

- Plugina iestatījumos atrodiet sadaļu Brīdinājumi vai Paziņojumi.

- Ieslēdziet brīdinājumus par:

- Jauna administratora lietotāja izveide

- Plugina vai tēmas failu izmaiņām

- Pieslēgšanās pīķiem vai atkārtotām kļūdām

- Pieejamām kritiskām spraudņa atjauninājumiem

- DNS vai SSL sertifikātu problēmām

- Nosūtiet kritiskos brīdinājumus uz Slack vai PagerDuty. E-pastu saglabājiet zemas prioritātes paziņojumiem.

Darbību žurnāli

Incidenta laikā žurnāli atbild uz vienīgajiem svarīgajiem jautājumiem: kas mainījās, kad tas mainījās, kas to mainīja un no kurienes.

Praktiska konfigurācija:

- Reģistrējiet administratora darbības, piemēram, lietotāju izveidi, spraudņu instalēšanu un iestatījumu izmaiņas.

- Saglabājiet žurnālus pietiekami ilgi, lai varētu izmeklēt lēni attīstītas drošības pārkāpumus.

- Savienojiet darbības žurnālus ar servera piekļuves žurnāliem, lai varētu salīdzināt IP adreses un lietotāju aģentus.

Veiciet šos soļus, lai aktivizētu darbības žurnālus WordPress:

- Atveriet Plugins → Add New.

- Instalējiet un aktivizējiet darbību žurnāla spraudni.

- Atveriet spraudni no kreisās sānu joslas.

- Ieslēdziet žurnālu reģistrēšanu administratora darbībām, piemēram, lietotāju izveidei, spraudņu instalēšanai un iestatījumu izmaiņām.

- Noteikt, cik ilgi saglabāt žurnālus, un saglabāt.

- Ja iespējams, aktivizējiet žurnāla eksportēšanu vai pārsūtīšanu uz ārējo krātuvi.

Ja žurnāli pieaug pārāk ātri, samaziniet to apjomu, nezaudējot signālus, kas jums būs nepieciešami vēlāk.

- Samaziniet detalizācijas pakāpi nekritiskām darbībām.

- Aktīvi veiciet žurnālu rotāciju.

- Ja iespējams, pārvietojiet uz ārējo žurnālu uzglabāšanas vietu.

Nobeiguma domas {#final-thoughts}

WordPress drošība parasti tiek apdraudēta vienkāršu iemeslu dēļ. Nelielas nepilnības paliek atklātas pārāk ilgi: neizdarīti atjauninājumi, vāji paroles vai pārāk plašas administratora piekļuves tiesības.

Ja darāt tikai vienu lietu, lai tā būtu konsekvence. Regulāri atjauniniet WordPress kodolu, tēmas un spraudņus. Ieviesiet divpakāpju autentifikāciju (2FA) administratora līmeņa kontiem. Izmantojiet garas, unikālas paroles un izvairieties no acīmredzamām lietotājvārdiem. Saglabājiet HTTPS katrā lapā, lai pieteikšanās, sesijas un veidlapu dati paliktu šifrēti.

Kad pamati ir izveidoti, pievienojiet papildu aizsardzību. Izmantojiet ugunsmūri, lai bloķētu ļaunprātīgu datplūsmu, pirms tā sasniedz jūsu vietni. Veiciet ļaunprogrammatūru skenēšanu un failu izmaiņu uzraudzību, lai varētu savlaicīgi atklāt problēmas. Glabājiet dublējumus ārpus vietnes, saglabājiet vairākus atjaunošanas punktus un pārbaudiet atjaunošanu, lai atgūšana būtu paredzama.

Ja šie pasākumi ir ieviesti, jūsu WordPress vietni ir grūtāk kompromitēt, to ir vieglāk uzraudzīt un ātri atjaunot, ja kaut kas noiet greizi.

Bieži uzdotie jautājumi {#frequently-asked-questions}

1. Vai WordPress ir drošs?

Jā, WordPress ir drošs, ja ievērojat pamatpraksi: atjauniniet kodolu, tēmas un spraudņus; izmantojiet spēcīgas, unikālas paroles un divpakāpju autentifikāciju (2FA) administratoriem; izvēlieties hostingu ar izolāciju un ugunsmūriem; veiciet regulāras dublējumu kopijas.

2. Vai WordPress ir iebūvēta drošība?

Jā. WordPress kodols tiek piegādāts ar stabilām pamata funkcijām, piemēram, lomām un atļaujām, administratora darbību aizsardzību, drošu paroles hašēšanu un regulāriem drošības atjauninājumiem. Lielākā daļa reālo drošības pārkāpumu rodas no novecojušiem spraudņiem un tēmām, vājām piekļuves datiem vai nepareizi konfigurētiem serveriem, nevis no noklusējuma kodola instalācijas, kas tiek regulāri atjaunināta.

"Viss vienā" platforma efektīvai SEO optimizācijai

Katra veiksmīga uzņēmuma pamatā ir spēcīga SEO kampaņa. Taču, ņemot vērā neskaitāmos optimizācijas rīkus un paņēmienus, var būt grūti saprast, ar ko sākt. Nu, nebaidieties, jo man ir tieši tas, kas jums palīdzēs. Iepazīstinu ar Ranktracker "viss vienā" platformu efektīvai SEO optimizācijai.

Mēs beidzot esam atvēruši reģistrāciju Ranktracker pilnīgi bez maksas!

Izveidot bezmaksas kontuVai Pierakstīties, izmantojot savus akreditācijas datus

3. Vai mana WordPress vietne ir uzlauzta?

Pievērsiet uzmanību acīmredzamām brīdinājuma pazīmēm, piemēram, negaidītām pāradresācijām, jauniem administratora lietotājiem, kurus neesat izveidojis, tēmu vai spraudņu failu izmaiņām bez to ieviešanas, dīvainām plānotajām darbībām un pēkšņiem pieteikšanās pieaugumiem. Pārbaudiet savas drošības spraudņu žurnālus un servera piekļuves žurnālus. Ja izmantojat Google Search Console, meklējiet brīdinājumus un nepazīstamas indeksētas URL adreses.

4. Kā padarīt savu WordPress vietni par HTTPS?

Instalējiet SSL sertifikātu savā hostinga vadības panelī. Pēc tam atjauniniet savu WordPress sākuma URL un vietnes URL uz HTTPS un piespiediet HTTPS administratora zonai un lietotāja interfeisam. Ja redzat brīdinājumus par jauktu saturu, aizstājiet datu bāzē un tēmas resursos ieprogrammētās HTTP saites. Ja izmantojat starpniekserveri vai slodzes izlīdzinātāju, pārliecinieties, ka WordPress atpazīst sākotnējo pieprasījumu kā HTTPS, lai izvairītos no pāradresācijas cilpām.