Uvod

Večina vdorov v WordPress ni posledica tega, da bi nekdo namerno napadel vašo spletno stran. Običajno gre za avtomatizirane robote, ki preiskujejo internet v iskanju pogostih šibkih točk, kot so zastareli vtičniki, šibka prijava ali odprta nastavitev. Če vaša spletna stran izgleda, kot da je enostavno vdreti vanjo, bodo roboti to poskušali že v nekaj minutah.

Za zaščito spletne strani ne potrebujete znanja varnostnega inženirja. Potrebujete le nekaj osnovnih zaščitnih ukrepov, ki dobro delujejo skupaj. Zavarujte ključne nastavitve WordPressa. Dodajte pravila za strežnik. Poskrbite, da je vse posodobljeno. Varnostno kopiranje in spremljanje naj bosta obvezna. Tako boste težave odkrili zgodaj in se hitro opomogli, namesto da bi škodo odkrili šele čez nekaj tednov.

Ta vodnik je praktičen. Začnemo z osnovami, ki imajo velik vpliv, nato pa preidemo k poglobljenemu utrjevanju.

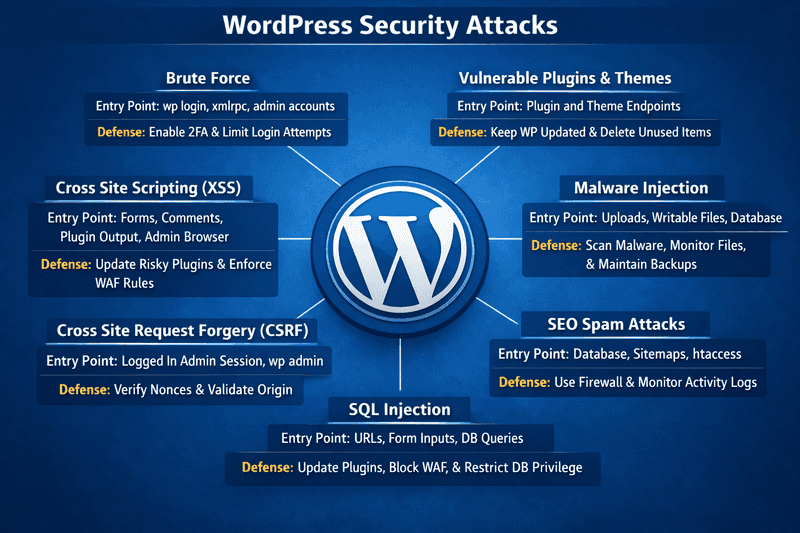

Pogosti varnostni napadi na spletne strani WordPress {#common-security-attacks-on-wordpress-sites}

Večina napadov na WordPress sledi znanemu vzorcu. Botovi najprej preizkušajo običajne vstopne točke, nato pa preidejo na tisto, kar je najlažje izkoristiti.

Tukaj so najpogostejša tveganja, s katerimi se boste srečali na resničnih spletnih straneh WordPress.

Brute Force {#brute-force}

Brute force deluje, ker ga je enostavno avtomatizirati in se še vedno izplača. Namesto da bi ugibali eno geslo, boti na prijavnih straneh na minuto preizkusijo tisoče uporabniških imen in gesel. Credential stuffing je še učinkovitejši, ker uporablja izpostavljene poverilnice iz drugih vdorov. Če se izpostavljene poverilnice ujemajo, je dostop do administracije takojšen.

Ko se to zgodi, boste opazili skoke v prometu, ponavljajoča se preusmerjanja in veliko neuspešnih prijav v dnevnikih avtentifikacije vtičnikov ali strežnika. Tudi brez vdora to preobremenjuje procesor, upočasni vašo spletno stran in preplavi vaše dnevnike.

Ranljivi vtičniki in teme {#vulnerable-plugins-and-themes}

V jedru WordPressa se pojavljajo težave, vendar so vtičniki in teme ponavadi pravi problem. Napadalci jih izberejo za cilj, ker je prepoznavanje različic enostavno in se izkoriščevalski kod hitro širi.

Platforma "vse v enem" za učinkovito SEO

Za vsakim uspešnim podjetjem stoji močna kampanja SEO. Vendar je ob neštetih orodjih in tehnikah optimizacije težko vedeti, kje začeti. Ne bojte se več, ker imam za vas prav to, kar vam lahko pomaga. Predstavljam platformo Ranktracker vse-v-enem za učinkovito SEO

Končno smo odprli registracijo za Ranktracker popolnoma brezplačno!

Ustvarite brezplačen računAli se prijavite s svojimi poverilnicami

Med rdeče zastavice spadajo opuščeni vtičniki, brezplačne kopije premium orodij in zamujene posodobitve. Posledice segajo od oddaljenega izvajanja kode do kraje podatkovnih baz in vstavljanja SEO-spama.

Vstavljanje zlonamerne programske opreme {#malware-injection}

Zlonamerna programska oprema se pogosto skriva na mestih, ki so zapisljiva ali spregledana. To je lahko zlonameren skript, ki je bil odložen v wp-content/uploads/, datoteka vtičnika, ki je bila tiho spremenjena z neurejenim PHP, ali koda, vbrizgana v bazo podatkov, da se širi prek predlog ali objav.

Tipični znaki vključujejo preusmeritve, namenjene izključno mobilnim napravam, skrivnostne uporabnike admin, nenavadne cron naloge, neobičajne načrtovane naloge, skoke v številu odhodnih zahtevkov ter opozorila Search Console ali opozorila o zlorabi gostitelja. To pogosto vodi do ponavljajočih se okužb, spama in tveganja uvrstitve na črno listo.

Napadi SEO-spama {#seo-spam-attacks}

SEO spam ni vedno viden za ljudi. Napadalci dodajajo skrite povezave, spam strani ali vsebino, ki jo vidijo le iskalni pajki. V bazo podatkov lahko vstavijo spam, dodajo nepooblaščene sitemape ali spremenijo datoteko .htaccess, da botom prikažejo drugačno vsebino.

Prvi znaki se običajno pojavijo v rezultatih iskanja: čudne indeksirane URL-je in nenadni upadi prometa. Vaša domena se začne uvrščati med spam, prave strani pa izgubijo vidnost. Čiščenje traja dlje, ker je spam pogosto razpršen po celotni bazi podatkov.

SQL-injekcija {#sql-injection}

Do SQL-injekcije pride, ko vtičnik ali prilagojena koda pošlje nevarne podatke v bazo podatkov. Pogosti znaki so nenavadni nizi poizvedb v URL-jih, opozorila o SQLi v dnevnikih požarnega zidu in nenadni skoki obremenitve baze podatkov. To lahko vodi do kraje podatkov, sprememb vsebine in trajnega dostopa, če napadalci spremenijo uporabnike ali nastavitve.

Ponarejanje medmrežnih zahtevkov {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) se zgodi, ko ste prijavljeni v WordPress in vtičnik ne izvede pravilnih varnostnih pregledov. Napadalec vas lahko zvabi, da kliknete povezavo, ki sproži dejanja, kot so ustvarjanje uporabnikov, spreminjanje e-poštnih naslovov ali posodabljanje nastavitev.

Rdeča zastavica je vsaka sprememba v nastavitvah, ki se zgodi takoj po kliku, čeprav tega niste nameravali storiti. Dnevniki lahko še vedno izgledajo normalno, ker poteka skozi vašo sejo, vendar lahko tiho spremeni dovoljenja in vodi do prevzema nadzora.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) se zgodi, ko vtičnik ali tema prikaže vsebino uporabnika, ne da bi jo najprej očistil. Shranjeni XSS je hujši, ker se zlonameren kod shrani in se lahko izvede kasneje, celo v administrativnem delu, kar napadalcem omogoča spreminjanje nastavitev, dodajanje uporabnikov ali namestitev vtičnikov.

V objavah ali nastavitvah lahko opazite čudne skripte, preusmeritve, ki so dostopne le po prijavi, ali spremembe, ki jih niste naredili vi. To lahko vodi do prevzetih sej in trajne okužbe, shranjene v bazi podatkov.

Osnovni varnostni elementi {#baseline-security-essentials}

Začnite z osnovami, ki odstranijo enostavne vstopne točke in po privzetku otežijo vdor v vašo namestitev.

Izberite varno gostovanje WordPress {#choose-a-secure-wordpress-hosting}

Lahko okrepite WordPress, a vas še vedno lahko prizadene šibko gostovanje. Gostovanje nadzira okolje, v katerem deluje vaša spletna stran, to okolje pa močno vpliva na varnost.

Tukaj je, kaj bi moral vključevati gostovanje, usmerjeno v varnost.

- Izolacija in varne privzete nastavitve

Če vaša spletna stran deluje na prenatrpanem strežniku, kjer se računi med seboj vplivajo, že na začetku tvegate dodatno tveganje. Iščite močno izolacijo računov, razumna dovoljenja za datoteke in nastavitev, ki privzeto ne pušča odprtih tveganih storitev.

- Zaščita na ravni strežnika

Kakovosten gostitelj skrbi za pravila požarnega zidu, filtriranje botov, varnostne popravke in okrepljene konfiguracije. Ne bi smeli biti prisiljeni vstopiti v strežnik in prilagajati nastavitev samo zato, da bi zagotovili zadostno varnost.

- Varnostne kopije in hitro obnovitev

Ko pride do težav, je hitrost pomembna. Avtomatske varnostne kopije in hitra obnovitev rešijo vaše podjetje.

- Preglednost

Dnevniki dostopa, dnevniki napak in kazalniki zmogljivosti vam pomagajo zaznati brute force napade, težave s PHP in skoke v porabi virov, preden pride do izpadov.

- SSL

SSL-potrdila šifrirajo prijave in sej, tako da podatki med prenosom ostanejo zasebni. Varnostno gostovanje omogoča enostavno nastavitev potrdil in njihovo samodejno menjavanje, da se izogne težavam z iztekom veljavnosti.

Platforma "vse v enem" za učinkovito SEO

Za vsakim uspešnim podjetjem stoji močna kampanja SEO. Vendar je ob neštetih orodjih in tehnikah optimizacije težko vedeti, kje začeti. Ne bojte se več, ker imam za vas prav to, kar vam lahko pomaga. Predstavljam platformo Ranktracker vse-v-enem za učinkovito SEO

Končno smo odprli registracijo za Ranktracker popolnoma brezplačno!

Ustvarite brezplačen računAli se prijavite s svojimi poverilnicami

Na upravljanih platformah WordPress so že vzpostavljene številne zaščite, ki ustavijo pogoste grožnje, preden dosežejo WordPress. Na primer, upravljano gostovanje Cloudways vključuje varnostne funkcije na ravni platforme, kot so požarni zidovi, avtomatske varnostne kopije, izbirni dodatki WAF in SafeUpdates. Tudi takrat ste še vedno odgovorni za posodobitve in nadzor dostopa, vendar začnete z varnejšimi temelji.

Cloudways ponuja tudi migracijo spletnih strani s pomočjo strokovnjakov, prva migracija pa je vključena brezplačno.

Namestite SSL-potrdilo {#install-an-ssl-certificate}

Ste kdaj opazili majhno ikono ključavnice ob URL-ju spletne strani? To pomeni, da vaša stran uporablja HTTPS. Obiskovalcem sporoča, da je povezava z vašo stranjo varna in da so njihovi podatki zaščiteni. Brez tega bi hekerji lahko prestregli občutljive podatke, kot so podatki za prijavo ali plačilni podatki.

SSL (Secure Sockets Layer) šifrira podatke med vašo spletno stranjo in njenimi obiskovalci. Ščiti ta promet, tako da gesla in podatki strank ne potujejo v obliki navadnega besedila. Ne glede na to, ali vodite blog, trgovino ali portfelj, namestitev SSL-potrdila ni več neobvezna; je nujna.

Izberite svojo možnost SSL

Večina ponudnikov gostovanja ponuja brezplačno možnost SSL, ki jo lahko omogočite z nekaj kliki. Na Cloudways lahko brezplačni certifikat Let’s Encrypt omogočite neposredno s platforme.

Če potrebujete certifikat za poslovne namene ali posebno potrditev, ga lahko kupite tudi pri ponudnikih, kot sta DigiCert ali Sectigo.

Ustvarite CSR

Zahteva za podpis certifikata (CSR) je zahteva, ki jo vaš strežnik pošlje ponudniku certifikatov. Običajno boste v nadzorni plošči gostovanja videli možnost Ustvari CSR.

Dodajte osnovne podatke, kot so vaša domena, ime organizacije in lokacija, nato pa ustvarite CSR. Vaš ponudnik ga uporabi za izdajo certifikata.

Preverite lastništvo domene

Preden se certifikat izda, morate dokazati, da ste lastnik domene. Odvisno od ponudnika to običajno pomeni eno od naslednjih: potrditev e-poštnega sporočila za preverjanje, dodajanje zapisa DNS ali naložitev majhne datoteke za preverjanje. Ko je preverjanje uspešno, se certifikat izda.

Namestite certifikat

Namestite ali naložite certifikat v nadzorno ploščo gostovanja. Poiščite področje, kot je Upravljanje SSL ali Varnostne nastavitve, nato sledite navodilom, da ga dodate pravi domeni.

Prisilite HTTPS

Po namestitvi SSL-ja poskrbite, da ves promet privzeto poteka prek HTTPS. S tem zagotovite, da obiskovalci vedno dostopajo do varne različice vaše spletne strani.

To lahko storite s pomočjo vtičnika, kot je Really Simple SSL, ali pa HTTPS prisilite za nadzorno ploščo WordPress z naslednjo nastavitvijo v datoteki wp-config.php:

Posodobite notranje povezave

Če vaša spletna stran v nastavitvah ali bazi podatkov še vedno navaja stare HTTP-URL-je, lahko brskalniki prikazujejo opozorila o mešanem vsebinu. Posodobite te notranje povezave, da se vse nalaga prek HTTPS.

Poleg varnosti SSL gradi zaupanje in lahko pomaga pri optimizaciji za iskalnike (SEO). Gre za hitro nadgradnjo, ki obiskovalcem sporoča, da jemljete zasebnost resno.

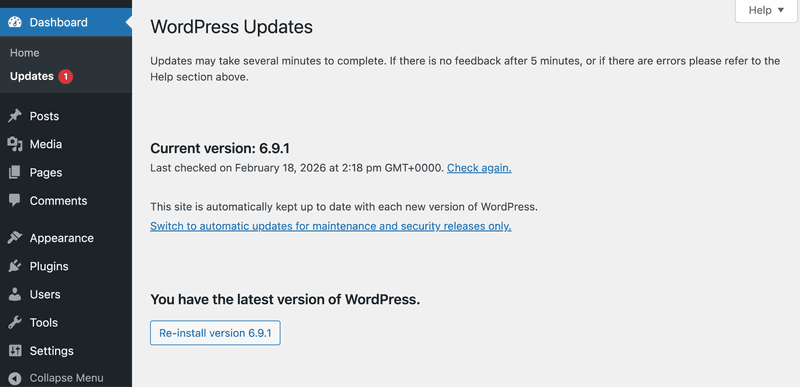

Posodabljajte WordPress, teme in vtičnike {#keep-wordpress-themes-and-plugins-updated}

Posodobitve pomenijo varnost. Večina izdaj odpravlja znane varnostne luknje. Ko je ranljivost javno znana, boti skenirajo spletne strani, ki še vedno uporabljajo staro različico, in prav v tem oknu pride do okužb.

Posodobite jedro WordPressa

Posodobitve jedra pogosto vključujejo varnostne popravke, tudi če se izdaja zdi majhna.

Za posodobitev jedra WordPressa sledite tem korakom:

- Pojdite na upraviteljski nadzorni plošči WordPressa → Posodobitve.

- V WordPressu kliknite Posodobi zdaj, če je posodobitev na voljo.

- Ko se posodobitev konča, odprite svojo spletno stran in preverite, ali se pravilno naloži in ali se lahko prijavite.

Praktična rutina posodabljanja

- Omogočite vsaj samodejne posodobitve za manjše različice.

- Za večje posodobitve uporabite testno okolje.

- Rezervirajte si mesečno obdobje za vzdrževanje za nameščanje popravkov in preverjanje regresije.

Če izberete gostiteljsko platformo, kot je Cloudways, funkcija SafeUpdates načrtuje posodobitve jedra WordPressa, vtičnikov in tem prek postopka varnostnega kopiranja in testiranja, preden se spremembe uporabijo v produkcijskem okolju.

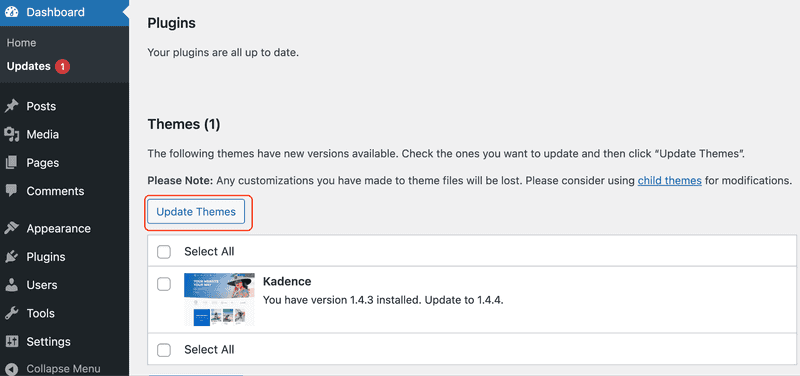

Posodobitev tem

Sledite tem korakom za posodobitev WordPress teme:

- Pojdite na upraviteljski nadzorni plošči WordPressa → Posodobitve.

- Če so tam navedene posodobitve tem, označite polja in kliknite Posodobi teme.

- Ko se posodobitev konča, preverite, ali se domača stran, meniji in ključne strani pravilno nalagajo.

Odstranite neuporabljene vtičnike in teme

Neaktivni vtičniki in teme ostanejo na vašem strežniku. Izbrišite jih, da zmanjšate varnostna tveganja in zmanjšate površino za napade.

Seznam za čiščenje:

- Izbrišite neuporabljene vtičnike in teme. Deaktivacija pusti za seboj datoteke.

- Najprej preizkusite odstranitev na testnem okolju za vtičnike, povezane z obrazci, predpomnjenjem, optimizacijo za iskalnike ali e-trgovino.

- Ohranite le aktivno temo in eno varnostno kopijo.

- Po čiščenju preverite, ali delujejo prijava, obrazci, plačilo in iskanje.

- Vsak mesec preglejte nameščene vtičnike in teme.

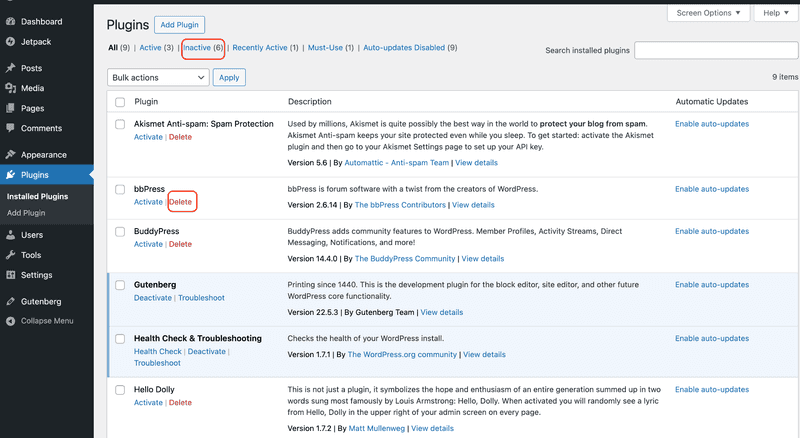

Sledite tem korakom za izbris neuporabljanega vtičnika WordPress:

- V nadzornem panelu WordPressa pojdite na Vtičniki → Nameščeni vtičniki.

- Poiščite vtičnik, ki ga ne potrebujete.

- Kliknite Deaktiviraj. Po tem se prikaže možnost Izbriši.

- Kliknite Izbriši in potrdite, če vas sistem k temu pozove.

Nato sledite tem korakom za izbris neuporabljane teme:

- V nadzornem panelu WordPressa pojdite na Videz → Teme.

- Kliknite temo, ki je ne potrebujete.

- Kliknite Izbriši in potrdite, če vas sistem k temu pozove.

Izberite ugledne teme in vtičnike

Vsi vtičniki niso vredni zaupanja, čeprav njihove funkcije izgledajo odlično. Preverite, ali so bili v zadnjem času redno posodobljeni, ali imajo jasno dokumentacijo, aktivno podporo in ali so združljivi s trenutnimi različicami WordPressa.

Hitri pregledi pred namestitvijo:

- Izogibajte se opuščenim vtičnikom in temam.

- Izogibajte se neveljavnim vtičnikom in temam.

- Bodite previdni pri prenosih zunaj tržnice, razen če zaupate prodajalcu.

- Preskočite vse, kar ni bilo nedavno posodobljeno ali jasno ne podpira vaše trenutne različice WordPressa.

Praktične varnostne operacije {#practical-security-operations}

To so redni ukrepi, ki zmanjšujejo vsakodnevna tveganja, omejujejo motnje, ki jih povzročajo boti, in vam pomagajo pravočasno odkriti težave.

Napadalci se osredotočajo na stran za prijavo, ker je predvidljiva in vedno dostopna. Zaprite dostopne točke za administratorje, da se boti zaletijo v zid in da ukradena gesla ne omogočajo takojšnjega dostopa.

Uporabite dvofaktorsko avtentifikacijo {#use-two-factor-authentication}

Dvostopenjska avtentifikacija prepreči večino prevzemov z vnosom ukradenih gesel in ponovno uporabo gesel. Njena omogočitev za administratorske račune blokira prijave, tudi če je geslo ukradeno.

Če želite omogočiti 2FA na svoji spletni strani WordPress, izberite ugleden vtičnik 2FA in aplikacijo za avtentifikacijo na svojem telefonu. Pogoste možnosti vtičnikov 2FA vključujejo miniOrange 2FA, WP 2FA, Wordfence Login Security in Two Factor.

Omogočite dvofaktorsko avtentifikacijo:

- V nadzorni plošči WordPressa pojdite na Vtičniki → Dodaj novega.

- Poiščite vtičnik 2FA, ga namestite in aktivirajte.

- Odprite meni vtičnika v levem stranskem meniju, običajno pod Varnost ali kot samostojno postavko.

- Poiš�čite Dvostopenjsko preverjanje pristnosti ali 2FA, nato izberite aplikacijo Authenticator.

- Poskenirajte QR-kodo v svoji aplikaciji za avtentifikacijo ali vnesite ključ za nastavitev.

- Vnesite enkratno kodo za potrditev, nato kliknite Omogoči ali Aktiviraj.

- Prenesite kode za obnovitev in jih shranite v upravitelju gesel.

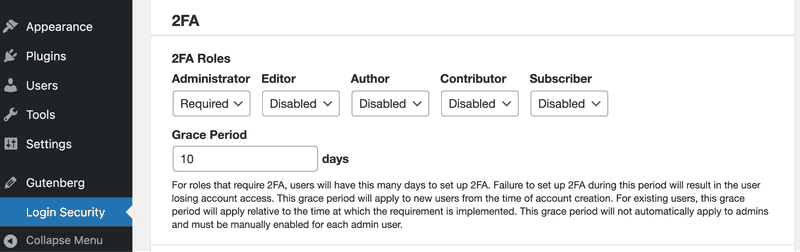

Uveljavite 2FA za vloge administratorjev:

- Odprite nastavitve vtičnika, običajno pod Nastavitve ali Varnost → 2FA.

- Vklopite Zahteva 2FA.

- To zahtevo uveljavite za vlogi Administrator in Urednik ter dodajte Upravitelja trgovine, če upravljate spletno trgovino.

- Shranite spremembe, potem ko ste registrirali vsaj dva administratorska računa na ločenih napravah.

Spremenite privzeti URL za prijavo {#change-the-default-login-url}

Večina spletnih mest WordPress uporablja iste privzete URL-je: /wp-login.php za prijavo in /wp-admin/ za upraviteljski nadzorni plošči. Botom so ti URL-ji znani, zato jih neprestano poskušajo.

Sprememba URL-ja za prijavo ne bo ustavila odločnega napadalca, lahko pa zmanjša avtomatizirano spamovanje pri prijavi in poskuse brute force.

Sledite tem korakom, da spremenite privzeti URL za prijavo v WordPressu:

- Pojdite na Vtičniki → Dodaj novega.

- Namestite vtičnik za spremembo URL-ja za prijavo, nato pa ga aktivirajte.

- Odprite nastavitve vtičnika v meniju Nastavitve ali Varnost.

- Nastavite nov URL za prijavo in shranite spremembe.

- Odjavite se in preizkusite nov URL v oknu za brskanje v inkognito načinu.

Uporabite edinstveno uporabniško ime administratorja {#use-a-unique-admin-username}

** **„admin“ je prva domneva na vsakem seznamu brute force. Njegova uporaba napadalcem ponudi polovico tega, kar potrebujejo.

Sledite tem navodilom, da v WordPressu uporabite edinstveno uporabniško ime administratorja:

- Pojdite na Uporabniki → Dodaj novo.

- Ustvarite novega uporabnika z edinstvenim uporabniškim imenom. Ne uporabljajte imena svoje domene, blagovne znamke ali predpone e-poštnega naslova.

- Vlogo nastavite na Administrator, nato ustvarite račun.

- Odjavite se in se ponovno prijavite z novim uporabniškim imenom administratorja.

- Pojdite na Uporabniki → Vsi uporabniki.

- Poiščite star račun administratorja in spremenite njegovo vlogo na nižjo ali ga izbrišite. Če ga izbrišete, dodelite njegovo vsebino novemu administratorju, ko vas WordPress k temu pozove.

Omejite poskuse prijave {#limit-login-attempts}

Ne dopustite, da bi roboti poskušali z neomejenim številom gesel. Po nekaj neuspešnih poskusih za nekaj časa blokirajte IP naslov.

Najprej enostavne možnosti

- Namestite vtičnik, ki upravlja z omejevanjem hitrosti, kot so Wordfence, Limit Login Attempts Reloaded ali Loginizer.

- Omogočite omejevanje hitrosti v nadzorni plošči požarnega zidu vašega gostitelja, če je na voljo.

Napredna konfiguracija strežnika

Primer omejevanja hitrosti v Nginx (priporočljivo, če nadzorujete konfiguracijo Nginx):

To dodajte v svoj Nginx HTTP kontekst:

Nato dodajte omejitev za končno točko prijave znotraj strežniškega bloka:

Nasvet: Povečajte „rate“ ali „burst“, če se legitimni uporabniki blokirajo. Temeljito preizkusite.

Uporabljajte močna gesla za administratorje {#use-strong-admin-passwords}

Upraviteljska gesla ni treba, da so lahko zapomnljiva. Morajo biti težko uganljiva. Uporabite upravitelja gesel za ustvarjanje dolgih, naključnih gesel in poskrbite, da ima vsak upraviteljski račun svoje edinstveno geslo. Na ta način, če pride do vdora v eno storitev, vaš dostop do WordPressa ne bo ogrožen.

Nasveti za konfiguracijo:** **

- Če je mogoče, v pravilnikih vaše organizacije onemogočite ponovno uporabo gesel.

- Takoj spremenite gesla administratorjev, ko član ekipe zapusti podjetje.

Sledite tem korakom, da spremenite geslo za administratorja v WordPressu:

- Pojdite na Uporabniki → Vsi uporabniki.

- Uredite uporabnika administratorja.

- Kliknite Nastavi novo geslo, nato pa Posodobi uporabnika.

Uporabite priporočene varnostne vtičnike za WordPress {#use-recommended-wordpress-security-plugins}

Varnostni vtičniki ne bodo rešili vsega, vendar vam lahko zagotovijo hitro zaščito in veliko boljšo preglednost. Iščete dnevnike, ki jih lahko dejansko uporabite, ko se nekaj zdi sumljivo.

Dober varnostni vtičnik vključuje:

- Spremljanje integritete datotek za odkrivanje nepričakovanih sprememb

- Zaščita pri prijavi in uveljavljanje 2FA

- Pregledovanje zlonamerne programske opreme z jasno potjo čiščenja in obnovitve

- Opozorila in revizijski dnevniki, ki jih lahko dejansko pregledate

- Osnovna pravila požarnega zidu

Ko veste, kaj iščete, namestite enega od uglednih vtičnikov, kot so Wordfence, Sucuri ali All In One WP Security. Ta orodja dodajajo zaščito pri prijavi, zaznavanje sprememb datotek in dnevnike ter lahko blokirajo veliko pogostih zlorab, vključno s poskusi brute force.

Za namestitev varnostnega vtičnika za WordPress sledite tem korakom:

- Pojdite na Plugins → Add New.

- Poiščite varnostni vtičnik.

- Kliknite Namesti zdaj, nato pa Aktiviraj.

- Odprite vtičnik v levem stranskem meniju in zaženite njegov čarovnik za nastavitev, če ga ima.

Nasveti za nastavitev:

- Uporabite en glavni varnostni vtičnik, da se izognete konfliktom in podvajanjem.

- Izklopite funkcije, ki jih ne boste uporabljali, zlasti obsežna skeniranja na obremenjenih spletnih mestih.

- Če vaš gostitelj ponuja omejevanje hitrosti ali blokiranje, to po možnosti uporabite za zaščito pred brute-force napadi.

Odpravljanje težav:

- Če vas blokira WordPress admin, najprej preverite pravila požarnega zidu in zmanjšajte strogi način.

- Dodajte svoj IP na belo listo, da ne boste blokirali lastnega tima.

- Preden onemogočite zaščito, preglejte dnevnike, da boste videli, kaj je sprožilo blokado.

Uporabite požarni zid in skeniranje zlonamerne programske opreme {#use-a-firewall-and-malware-scanning}

Požarni zidovi ustavijo napade, preden dosežejo WordPress. Skeniranje zlonamerne programske opreme nato preveri vaše datoteke in bazo podatkov za morebitne spremembe.

Če ne nadzorujete konfiguracije strežnika, uporabite nadzorno ploščo požarnega zidu vašega gostitelja ali varnostni vtičnik, kot sta Wordfence ali Sucuri, da omejite število prijav in zmanjšate ali blokirate XML-RPC.**

Nastavitev požarnega zidu

Uporabite več plasti. WAF na robu, pravila strežnika za zlorabo prometa in skeniranje zlonamerne programske opreme za čiščenje.

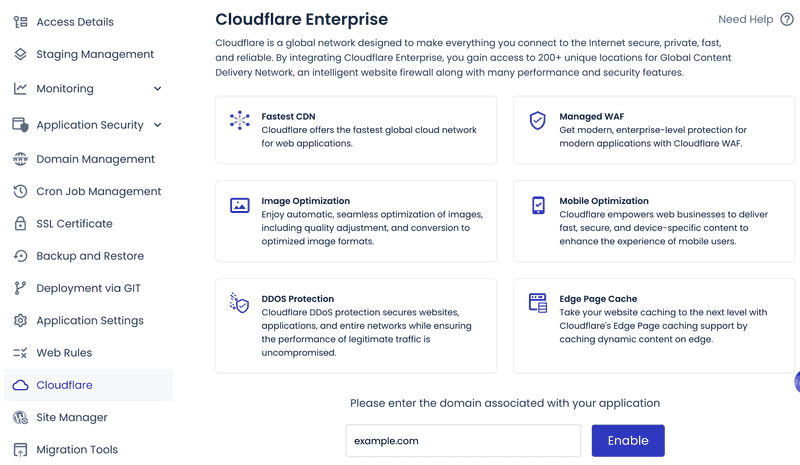

Na upravljanih platformah lahko omogočite vgrajeni požarni zid za spletne aplikacije z blokiranjem IP-naslovov ali držav. Cloudways na primer ponuja izbirni dodatek Cloudflare Enterprise za filtriranje na robu omrežja in zaščito pred boti.

Pregledovanje zlonamerne programske opreme

Preverite, ali so bile v datotekah in bazah podatkov izvedene nepričakovane spremembe (spam povezave, skriti skripti).

Načrtujte redna preverjanja za:

- Spremembe datotek in neznani PHP v wp-content/uploads

- Spam v bazi podatkov ali vbrizgana koda

- Sumljive cron naloge in odhodne povezave

Cloudways ponuja dodatek Malware Protection, ki ga poganja Imunify360, za skeniranje na ravni strežnika in avtomatsko čiščenje.

Sledite tem korakom za odstranitev zlonamerne programske opreme iz WordPressa:

- Vklopite način vzdrževanja.

- Ugotovite vstopno točko (ranljiv vtičnik, šibka gesla).

- Zamenjajte vse skrivne podatke (gesla za admin/bazo podatkov, soli, SSH ključe).

- Obnovite iz čiste varnostne kopije.

- Odpravite vzrok težave, preden sistem ponovno zagnate.

Napredno tehnično utrjevanje {#advanced-technical-hardening}

Napredno tehnično utrjevanje pomeni, da svojo WordPress nastavitev poostrite nad osnovno raven. Ti koraki se osredotočajo na konfiguracijo, nadzor strežnika in politike dostopa, ki zmanjšujejo izpostavljenost in omejujejo škodo, če pride do vdora v prijavne podatke ali vtičnik.

Zavarujte datoteko wp-config.php {#secure-the-wp-config-php-file}

Datoteka wp-config.php vsebuje poverilnice za bazo podatkov in skrivne ključe. Obravnavajte jo kot trezor za ključe.

Nastavite stroga dovoljenja z naslednjim ukazom:

chmod 400 wp-config.php.

To prepreči drugim uporabnikom in procesom branje ali spreminjanje datoteke. Uporabite 440, če vaš spletni strežnik potrebuje skupinski dostop za branje.

Če spletna stran z 400 ne deluje, preklopite na 440 in se prepričajte, da lastništvo skupine ustreza tistemu, pod katerim deluje vaš spletni strežnik.

Za dodatno zaščito, če vaša nastavitev to omogoča, premaknite wp-config.php eno stopnjo nad korensko mapo spletnega mesta. WordPress jo bo še vedno samodejno naložil.

Omejite vloge in dovoljenja uporabnikov {#limit-user-roles-and-permissions}

Uporabnikom dodelite le tista dovoljenja, ki jih potrebujejo (načelo najmanjših privilegijev). To prepreči, da bi hekerski račun prevzel nadzor nad celotno spletno stranjo.

Sledite tem korakom, da omejite vloge in dovoljenja uporabnikov v WordPressu:

- Pojdite na Uporabniki → Vsi uporabniki.

- Kliknite uporabnika, ki ga želite pregledati.

- V spustnem meniju Vloga izberite najnižjo vlogo, ki jo potrebujejo, na primer Naročnik, Sodelavec, Avtor ali Urednik.

- Kliknite Posodobi uporabnika.

Ponovite za vsak račun z upraviteljskimi pravicami in odvzemite pravice vsem, ki jih ne potrebujejo. Odstranite ali onemogočite neaktivne račune, ki jih nihče več ne uporablja.

Če potrebujete posebni dostop, uporabite prilagojene vloge in preglejte pooblastila, preden jih dodelite. Vsako četrtletje preglejte vloge in odstranite nepotrebni administrativni dostop. To omeji, kaj lahko napadalec stori z ukradenimi prijavnimi podatki.

Onemogočite urejanje datotek iz nadzorne plošče {#disable-file-editing-from-the-dashboard}

Onemogočite vgrajeni urejevalnik tem in vtičnikov. Na ta način ogroženi administratorski račun ne more hitro vstaviti zlonamernega kode v datoteke vaše spletne strani.

Sledite tem korakom, da onemogočite urejanje datotek iz nadzorne plošče WordPress:

- Povežite se s svojo spletno stranjo prek SFTP ali upravitelja datotek vašega gostitelja.

- Uredite datoteko wp-config.php v korenskem imeniku WordPressa in dodajte:

- Shranite datoteko.

- V WordPressu preverite »Videz«. Urejevalnik tem izgine. Izgine tudi urejevalnik vtičnikov.

Če se vaša ekipa zanaša na urejanje prek nadzorne plošče, prenesite ta delovni tok na razporeditve na podlagi Git ali SFTP z omejenimi računi.

Onemogočite XML-RPC {#disable-xml-rpc}

XML-RPC je pogosta vstopna točka za brute force napade in zlorabo pingbackov. Blokirajte ga na ravni WordPressa ali strežnika.

Možnost A: Onemogočite v WordPressu

- V datoteko functions.php ali v lastni vtičnik dodajte naslednje:

- Shranite datoteko.

- Odprite končno točko xmlrpc.php v brskalniku tako, da obiščete https://yourdomain.com/xmlrpc.php Prikazalo se bo splošno sporočilo XML-RPC, vendar zahtevki XML-RPC ne bodo več delovali.

S tem onemogočite XML-RPC na ravni WordPressa. Končna točka xmlrpc.php je še vedno dostopna, zato jo za popolno zaščito in zmanjšanje obremenitve blokirajte na spletnem strežniku ali WAF.

Možnost B: Blokirajte na ravni spletnega strežnika**

Blokiranje XML-RPC na strežniku je najmočnejša možnost, saj ustavi zahteve, preden se zažene PHP.

Nginx:

- Odprite konfiguracijsko datoteko Nginx za domeno vaše spletne strani.

- V blok strežnika dodajte pravilo za xmlrpc.php.

- Ponovno zaženite Nginx.

Apache:

- Uredite konfiguracijsko datoteko Apache ali .htaccess vaše spletne strani, če je to dovoljeno.

- Dodajte pravilo za blok xmlrpc.php.

- Ponovno zaženite Apache.

To prepreči, da bi zahtevki sploh dosegli WordPress, kar zmanjša obremenitev in prekine pogoste poti napadov XML-RPC.

Opomba: Če vtičnik Jetpack ali mobilna aplikacija WordPress potrebuje XML-RPC, ga ne blokirajte v celoti. Namesto tega omejite število zahtevkov in, če je mogoče, dovolite dostop le z zaupanja vrednih IP-naslovov.

Varnostne kopije in spremljanje {#backups-and-monitoring}

Pripravite se na okvare. Varnostne kopije vam omogočajo hitro obnovitev. Spremljanje pokaže, kaj se je spremenilo.

Redno varnostno kopirajte svojo spletno stran {#back-up-your-website-regularly}

Varnostne kopije niso neobvezne. So vaš izhod v sili, ko posodobitev prekine delovanje, vtičnik postane ogrožen ali pa slaba namestitev uniči bazo podatkov.

Tukaj želite ohraniti čisto kopijo vaše spletne strani, ki jo lahko hitro obnovite, ne da bi ugibali, kaj manjka.

Ročno varnostno kopiranje

Za varnostno kopiranje vaše spletne strani WordPress sledite tem korakom:

- Namestite in aktivirajte vtičnik za varnostno kopiranje v meniju Vtičniki → Dodaj novo.

- Odprite vtičnik in izvedite Varnostno kopiranje zdaj z izbranimi datotekami in bazo podatkov.

- Shranite ga v zunanji pomnilnik, če je na voljo.

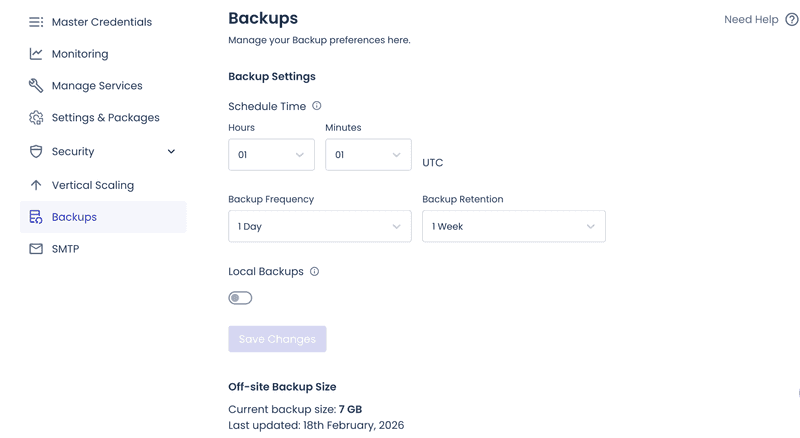

Avtomatsko varnostno kopiranje

Večina upravljanih gostiteljev WordPressa privzeto vključuje avtomatske varnostne kopije, ki se običajno izdelujejo dnevno, shranjujejo za določeno obdobje in so na voljo kot točke obnovitve z enim klikom na nadzorni plošči gostitelja.

Izberite urnik glede na to, kako pogosto se vaša spletna stran spreminja.

- Dnevno: Za aktivne spletne strani s pogostimi posodobitvami, komentarji ali naročili.

- Tedensko: Za spletne strani s področja trženja, kjer se vsebina redko spreminja.

- Mesečno:** **Ko se vsebina redko spreminja.

Popolno varnostno kopiranje vključuje vašo zbirko podatkov, mapo wp-content (zlasti naložene datoteke) in konfiguracijske datoteke, če jih vaša nastavitev ne ustvari samodejno.

Najboljše prakse:

- Varnostne kopije shranite zunaj lokacije. Tudi v primeru okvare strežnika se ne bodo izgubile.

- Hranite več točk za obnovitev, ne le najnovejšega posnetka.

- Redno preizkušajte obnovitve. Nepreizkušene varnostne kopije niso zanesljive. Upate, da bodo delovale, ko bo to najbolj potrebno.

Če se obnovitve zavlečejo ali ne uspejo, je varnostna kopija običajno prevelika. Preverite rast velikosti varnostne kopije, ki jo pogosto povzročajo datoteke dnevnika ali imeniki predpomnilnika znotraj wp-content. Izključite imenike predpomnilnika iz varnostnih kopij, če jih vaša platforma lahko varno ponovno ustvari.

Spremljajte svojo spletno stran {#monitor-your-site}

Okrepitev varnosti pomaga, vendar spremljanje odkrije tisto, kar uide. Zgodaj odkrijte težave. Pripravite dnevnike, da boste lahko sledili, kaj se je zgodilo.

Spremljanje razpoložljivosti

Preverjanje razpoložljivosti vam pomaga ugotoviti, kdaj spletna stran ne deluje ali se pojavijo neželene spremembe, na primer vdrta domača stran, posodobitev, ki povzroči napake v PHP, ali napad, ki preobremeni strežnik.

Orodja za preverjanje delovanja, kot sta UptimeRobot (z obsežno brezplačno ponudbo) ali Pingdom, opravljajo preverjanje HTTP in ključnih besed na vaši domači strani in ključnih straneh.

Praktična nastavitev:

- Spremljajte svojo domačo stran in eno pomembno stran, ki deluje brez prijave, na primer stran s cenami, stran za plačilo ali glavno ciljno stran.

- Uporabite tako preverjanje statusa HTTP kot tudi preverjanje ključnih besed, da ne bo ušla hekana stran, ki še vedno vrača normalen odziv 200.

Varnostna opozorila

Nastavite opozorila za dogodke, ki nakazujejo prevzem računa, nedovoljeno poseganje ali odstopanje.

Varnostni vtičniki, kot sta Wordfence ali Sucuri, opozarjajo na povečano število prijav, spremembe datotek in nove skrbniške uporabnike.

Sledite tem korakom za nastavitev opozoril v WordPressu:

- Pojdite na Plugins → Add New.

- Namestite in aktivirajte varnostni vtičnik, ki podpira opozorila.

- Odprite vtičnik v levem stranskem meniju.

- V nastavitvah vtičnika poiščite Opozorila ali Obvestila.

- Vklopite opozorila za:

- Ustvarjanje novega skrbniškega uporabnika

- Spremembe datotek vtičnika ali teme

- Vrhunce pri prijavi ali ponavljajoče se napake

- Na voljo so kritične posodobitve vtičnika

- Težave z DNS ali SSL certifikatom

- Usmerite kritična opozorila v Slack ali PagerDuty. E-pošto uporabite za obvestila z nizko prioriteto.

Dnevniki dejavnosti

Med incidentom dnevniki odgovorijo na edina vprašanja, ki so pomembna: kaj se je spremenilo, kdaj se je spremenilo, kdo je to spremenil in od kod.

Praktična nastavitev:

- Zabeležite administrativne ukrepe, kot so ustvarjanje uporabnikov, namestitve vtičnikov in spremembe nastavitev.

- Dnevnike hranite dovolj dolgo, da lahko preiskate počasne varnostne kršitve.

- Dnevnike dejavnosti povežite z dnevniki dostopa do strežnika, da lahko povežete IP-naslove in uporabniške agente.

Sledite tem korakom za omogočanje dnevnikov dejavnosti v WordPressu:

- Pojdite na Vtičniki → Dodaj novo.

- Namestite in aktivirajte vtičnik za dnevnik dejavnosti.

- Odprite vtičnik v levem stranskem meniju.

- Vklopite beleženje za administrativne ukrepe, kot so ustvarjanje uporabnikov, namestitve vtičnikov in spremembe nastavitev.

- Nastavite, kako dolgo naj se dnevniki hranijo, nato shranite.

- Če je na voljo, omogočite izvoz dnevnika ali posredovanje v zunanji pomnilnik.

Če se dnevniki prehitro polnijo, zmanjšajte njihov obseg, ne da bi izgubili signale, ki jih boste potrebovali kasneje.

- Zmanjšajte podrobnost za nekritične dogodke.

- Dnevnike redno izmenjujte.

- Prenesite dnevnike v zunanji pomnilnik, če je na voljo.

Zaključne misli {#final-thoughts}

Varnost WordPressa se običajno pokvari zaradi preprostih razlogov. Majhne varnostne luknje ostanejo odprte predolgo: zamujene posodobitve, šibka gesla ali preveč administrativnih pravic.

Če storite le eno stvar, naj bo to doslednost. Redno posodabljajte jedro WordPressa, teme in vtičnike. Uvedite dvofaktorsko avtentifikacijo (2FA) za račune na ravni administratorja. Uporabljajte dolga, edinstvena gesla in se izogibajte očitnim uporabniškim imenom. Na vsaki strani ohranite HTTPS, da ostanejo prijave, sej in podatki iz obrazcev šifrirani.

Ko so osnovni ukrepi vzpostavljeni, dodajte dodatno zaščito. Uporabite požarni zid, da blokirate zlonameren promet, preden doseže vašo spletno stran. Izvajajte skeniranje zlonamerne programske opreme in spremljanje sprememb datotek, da lahko težave odkrijete zgodaj. Varnostne kopije hranite zunaj lokacije, ohranite več točk za obnovitev in preizkusite obnovitve, da bo obnovitev predvidljiva.

Ko bo vse to vzpostavljeno, bo vaša spletna stran WordPress težje ogrožena, lažje nadzorovana in hitro obnovljiva, če se kaj pokvari.

Pogosta vprašanja {#frequently-asked-questions}

1. Ali je WordPress varen?

Da, WordPress je varen, če upoštevate osnovna pravila: posodabljajte jedro, teme in vtičnike; uporabljajte močna, edinstvena gesla in 2FA za administratorje; izberite gostovanje z izolacijo in požarnimi zidovi; redno izvajajte varnostne kopije.

2. Ali ima WordPress vgrajeno varnost?

Da. Jedro WordPressa vključuje trdne osnove, kot so vloge in dovoljenja, zaščita administrativnih dejanj, varno hashiranje gesel in redne varnostne izdaje. Večina dejanskih vdorov izhaja iz zastarelih vtičnikov in tem, šibkih poverilnic ali napačno konfiguriranih strežnikov, ne pa iz privzete namestitve jedra, ki se redno posodablja.

Platforma "vse v enem" za učinkovito SEO

Za vsakim uspešnim podjetjem stoji močna kampanja SEO. Vendar je ob neštetih orodjih in tehnikah optimizacije težko vedeti, kje začeti. Ne bojte se več, ker imam za vas prav to, kar vam lahko pomaga. Predstavljam platformo Ranktracker vse-v-enem za učinkovito SEO

Končno smo odprli registracijo za Ranktracker popolnoma brezplačno!

Ustvarite brezplačen računAli se prijavite s svojimi poverilnicami

3. Je bila moja spletna stran WordPress žrtev hekerskega napada?

Bodite pozorni na očitne rdeče zastavice, kot so nepričakovana preusmerjanja, novi skrbniški uporabniki, ki jih niste ustvarili, spremembe datotek tem ali vtičnikov brez namestitve, nenavadne načrtovane naloge in nenadni porasti prijav. Preverite dnevnike varnostnih vtičnikov in dnevnike dostopa do strežnika. Če uporabljate Google Search Console, poiščite opozorila in neznane indeksirane URL-je.

4. Kako lahko svojo spletno stran WordPress spremenim v HTTPS?

Namestite SSL-potrdilo v nadzornem panelu gostovanja. Nato posodobite domači URL in URL spletne strani WordPress na HTTPS ter prisilite HTTPS za administrativni del in uporabniški vmesnik. Če vidite opozorila o mešani vsebini, zamenjajte trdno kodirane povezave HTTP v bazi podatkov in datotekah teme. Če uporabljate proxy ali porazdeljevalnik obremenitve, poskrbite, da WordPress prepozna prvotno zahtevo kot HTTPS, da se izognete zankam preusmeritev.