Giriş

Çoğu WordPress saldırısı, sitenizi hedef alan bir kişi tarafından gerçekleştirilmez. Genellikle, eski bir eklenti, zayıf bir oturum açma bilgisi veya açık bırakılmış bir ayar gibi yaygın zayıf noktaları bulmak için interneti tarayan otomatik botlardır. Siteniz kolayca ele geçirilebilir görünüyorsa, botlar dakikalar içinde saldırıya geçebilir.

Sitenizi korumak için güvenlik mühendisi becerilerine sahip olmanız gerekmez. Birbiriyle uyumlu çalışan birkaç temel koruma önlemi alman�ız yeterlidir. Önemli WordPress ayarlarını kilitleyin. Sunucu kuralları ekleyin. Her şeyi güncel tutun. Yedekleme ve izlemeyi zorunlu hale getirin. Böylece sorunları erken tespit edip hızlı bir şekilde düzeltirsiniz; haftalar sonra hasarı fark etmezsiniz.

Bu kılavuz pratik bir yaklaşım sergiliyor. Etkisi büyük olan temel bilgilerle başlayıp, daha sonra daha derinlemesine güvenlik önlemlerine geçiyoruz.

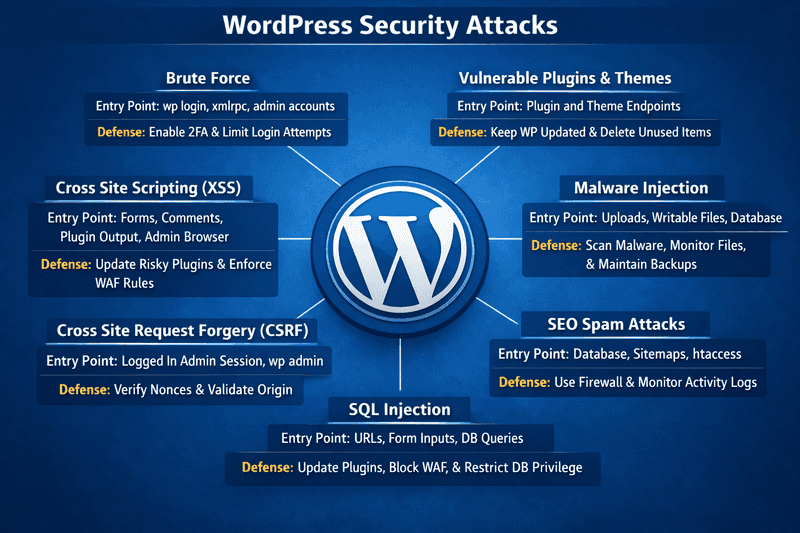

WordPress Sitelerine Yönelik Yaygın Güvenlik Saldırıları {#common-security-attacks-on-wordpress-sites}

Çoğu WordPress saldırısı tanıdık bir model izler. Botlar önce yaygın giriş noktalarını tarar, ardından istismar edilmesi en kolay olanlara geçer.

İşte gerçek WordPress sitelerinde karşılaşabileceğiniz en yaygın riskler.

Kaba Kuvvet {#brute-force}

Kaba kuvvet, otomatikleştirilmesi kolay olduğu ve hala sonuç verdiği için işe yarar. Botlar, tek bir şifreyi tahmin etmek yerine, giriş sayfalarında dakikada binlerce kullanıcı adı ve şifre dener. Kimlik bilgisi doldurma, diğer ihlallerden sızan kimlik bilgilerini kullandığı için daha da etkilidir. Sızan kimlik bilgileri eşleşirse, anında yönetici erişimi sağlanır.

Bu durumda, trafikte ani artışlar, tekrarlanan yönlendirmeler ve eklenti veya sunucu kimlik doğrulama günlüklerinde çok sayıda başarısız oturum açma girişimi görürsünüz. Bir güvenlik ihlali olmasa bile, bu durum CPU'yu zorlar, sitenizi yavaşlatır ve günlüklerinizi doldurur.

Güvenlik Açığı Olan Eklentiler ve Temalar {#vulnerable-plugins-and-themes}

WordPress çekirdeğinde sorunlar yaşanabilir, ancak asıl sorun genellikle eklentiler ve temalardır. Saldırganlar, sürüm tespiti kolay olduğu ve istismar kodu hızla yayıldığı için bunları hedef alır.

Etkili SEO için Hepsi Bir Arada Platform

Her başarılı işletmenin arkasında güçlü bir SEO kampanyası vardır. Ancak sayısız optimizasyon aracı ve tekniği arasından seçim yapmak, nereden başlayacağınızı bilmek zor olabilir. Artık korkmayın, çünkü size yardımcı olacak bir şeyim var. Etkili SEO için Ranktracker hepsi bir arada platformunu sunuyoruz

Sonunda Ranktracker'a kaydı tamamen ücretsiz olarak açtık!

Ücretsiz bir hesap oluşturunVeya kimlik bilgilerinizi kullanarak oturum açın

Tehlikeli işaretler arasında terk edilmiş eklentiler, premium araçların ücretsiz kopyaları ve gecikmiş güncellemeler bulunur. Etkileri, uzaktan kod yürütmeden veritabanı hırsızlığına ve SEO spam enjeksiyonlarına kadar uzanır.

Kötü Amaçlı Yazılım Enjeksiyonu {#malware-injection}

Kötü amaçlı yazılımlar genellikle yazılabilir veya gözden kaçan yerlerde saklanır. Bu, wp-content/uploads/ klasörüne bırakılmış kötü amaçlı bir komut dosyası, dağınık PHP ile sessizce değiştirilmiş bir eklenti dosyası veya şablonlar veya gönderiler aracılığıyla yayılması için veritabanına enjekte edilmiş kod olabilir.

Tipik işaretler arasında yalnızca mobil cihazlara yönlendirmeler, gizemli yönetici kullanıcıları, garip cron işleri, olağandışı zamanlanmış görevler, giden istek artışları ve Search Console veya barındırıcı kötüye kullanım uyarıları bulunur. Bu durum genellikle tekrarlanan enfeksiyonlara, spam'e ve kara listeye alınma riskine yol açar.

SEO Spam Saldırıları {#seo-spam-attacks}

SEO spam'i insanlar tarafından her zaman görülemez. Saldırganlar, yalnızca tarayıcıların görebileceği gizli bağlantılar, spam sayfaları veya içerik ekler. Veritabanına spam enjekte edebilir, yetkisiz site haritaları ekleyebilir veya botlara farklı içerik sunmak için .htaccess dosyasını değiştirebilirler.

İlk ipuçları genellikle arama sonuçlarında ortaya çıkar: garip indekslenmiş URL'ler ve ani trafik düşüşleri. Etki alanınız spam için sıralamaya girmeye başlar ve gerçek sayfalar görünürlüğünü kaybeder. Spam genellikle veritabanının her yerine dağılmış olduğundan temizleme işlemi daha uzun sürer.

SQL Enjeksiyonu {#sql-injection}

SQL enjeksiyonu, bir eklenti veya özel kodun veritabanına güvenli olmayan veriler göndermesi durumunda gerçekleşir. Yaygın belirtiler arasında garip URL sorgu dizeleri, güvenlik duvarı günlüklerinde SQLi uyarıları ve ani veritabanı yükü artışları bulunur. Saldırganlar kullanıcıları veya ayarları değiştirirse, bu durum veri hırsızlığına, içerik değişikliklerine ve kalıcı erişime yol açabilir.

Siteler Arası İstek Sahteciliği {#cross-site-request-forgery}

Siteler Arası İstek Sahteciliği (CSRF), WordPress'e giriş yaptığınızda ve bir eklenti doğru güvenlik kontrollerini yapmadığında meydana gelir. Bir saldırgan, sizi kullanıcı oluşturma, e-postaları değiştirme veya ayarları güncelleme gibi eylemleri tetikleyen bir bağlantıya tıklamaya ikna edebilir.

Bir tıklamadan hemen sonra gerçekleşen ve sizin istemediğiniz herhangi bir yönetici değişikliği, bir tehlike işaretidir. Oturumunuz üzerinden çalıştığı için günlükler hala normal görünebilir, ancak izinleri sessizce değiştirebilir ve kontrolün ele geçirilmesine yol açabilir.

Siteler Arası Komut Dosyası {#cross-site-scripting}

Çapraz Site Komut Dosyası (XSS), bir eklenti veya tema, kullanıcı içeriğini önceden temizlemeden gösterdiğinde ortaya çıkar. Depolanan XSS daha kötüdür çünkü kötü kod kaydedilir ve daha sonra, hatta yönetici alanında bile çalıştırılabilir, bu da saldırganların ayarları değiştirmesine, kullanıcı eklemesine veya eklenti yüklemesine olanak tanır.

Gönderilerde veya ayarlarda garip komut dosyaları, yalnızca oturum açma yönlendirmeleri veya sizin yapmadığınız değişiklikler görebilirsiniz. Bu, oturumların ele geçirilmesine ve veritabanında kalıcı bir enfeksiyona yol açabilir.

Temel Güvenlik Gereklilikleri {#baseline-security-essentials}

Kolay giriş noktalarını ortadan kaldıran ve kurulumunuzu varsayılan olarak kırılması zor hale getiren temel önlemlerle başlayın.

Güvenli Bir WordPress Barındırma Hizmeti Seçin {#choose-a-secure-wordpress-hosting}

WordPress'i güçlendirebilir, ancak zayıf bir barındırma hizmeti nedeniyle yine de zarar görebilirsiniz. Barındırma, sitenizin çalıştığı ortamı kontrol eder ve bu ortam güvenliği büyük ölçüde etkiler.

Güvenlik odaklı barındırma hizmetinin içermesi gerekenler şunlardır.

- İzolasyon ve güvenli varsayılanlar

Siteniz, hesapların birbirini etkileyebileceği kalabalık bir sunucuda barınıyorsa, ekstra riskle başlıyorsunuz demektir. Güçlü hesap izolasyonu, mantıklı dosya izinleri ve varsayılan olarak riskli hizmetleri açık bırakmayan bir kurulum arayın.

- Sunucu düzeyinde koruma

Güvenilir bir barındırma hizmeti, güvenlik duvarı kuralları, bot filtreleme, güvenlik yamaları ve güçlendirilmiş yapılandırmaları yönetir. Yeterince güvenli hale getirmek için sunucuya giriş yapıp ayarları değiştirmenize gerek olmamalıdır.

- Yedeklemeler ve hızlı geri yüklemeler

Bir sorun olduğunda hız önemlidir. Otomatik yedeklemeler ve hızlı geri yüklemeler işinizi kurtarır.

- Görünürlük

Erişim günlükleri, hata günlükleri ve performans ölçümleri, brute force saldırıları, PHP sorunları ve kaynak ani artışlarını kesintilere dönüşmeden yakalamanıza yardımcı olur.

- SSL

SSL sertifikaları, oturum açma işlemlerini ve oturumları şifreleyerek verilerin aktarım sırasında gizli kalmasını sağlar. Güvenli barındırma, sertifikaların kurulmasını kolaylaştırır ve süre dolumu sorunlarını önlemek için otomatik olarak yenilenmesini sağlar.

Etkili SEO için Hepsi Bir Arada Platform

Her başarılı işletmenin arkasında güçlü bir SEO kampanyası vardır. Ancak sayısız optimizasyon aracı ve tekniği arasından seçim yapmak, nereden başlayacağınızı bilmek zor olabilir. Artık korkmayın, çünkü size yardımcı olacak bir şeyim var. Etkili SEO için Ranktracker hepsi bir arada platformunu sunuyoruz

Sonunda Ranktracker'a kaydı tamamen ücretsiz olarak açtık!

Ücretsiz bir hesap oluşturunVeya kimlik bilgilerinizi kullanarak oturum açın

Yönetilen WordPress platformlarında, yaygın tehditleri WordPress'e ulaşmadan durdurmak için birçok koruma önlemi zaten mevcuttur. Örneğin, Cloudways yönetilen barındırma hizmeti, güvenlik duvarları, otomatik yedeklemeler, isteğe bağlı WAF eklentileri ve SafeUpdates gibi platform düzeyinde güvenlik özellikleri içerir. Bu durumda bile, güncellemeler ve erişim kontrolünden hala siz sorumlusunuz, ancak daha güvenli bir temelden başlıyorsunuz.

Cloudways ayrıca uzman destekli web sitesi taşıma hizmeti sunar ve ilk taşıma işlemi ücretsizdir.

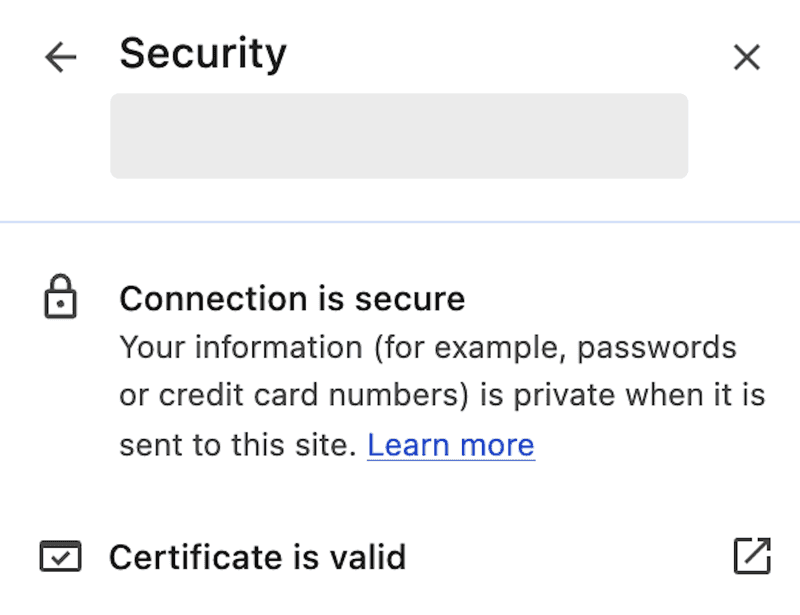

SSL Sertifikası Yükleyin {#install-an-ssl-certificate}

Bir web sitesinin URL'sinin yanında bulunan küçük asma kilit simgesini hiç fark ettiniz mi? Bu, sitenizin HTTPS kullandığını gösterir. Ziyaretçilere, sitenizin bağlantısının güvenli olduğunu ve verilerinin güvende olduğunu bildirir. Bu olmadan, bilgisayar korsanları giriş bilgileri veya ödeme verileri gibi hassas bilgileri ele geçirebilir.

SSL (Secure Sockets Layer), web siteniz ile ziyaretçileri arasındaki verileri şifreler. Bu trafiği korur, böylece şifreler ve müşteri verileri düz metin olarak aktarılmaz. İster bir blog, ister bir mağaza veya portföy işletiyor olun, SSL sertifikası yüklemek artık isteğe bağlı değil; zorunludur.

SSL seçeneğinizi seçin

Çoğu barındırma sağlayıcısı, birkaç tıklamayla etkinleştirebileceğiniz ücretsiz bir SSL seçeneği sunar. Cloudways'te, platformdan doğrudan ücretsiz bir Let’s Encrypt sertifikasını etkinleştirebilirsiniz.

İş odaklı bir sertifikaya veya belirli bir doğrulamaya ihtiyacınız varsa, DigiCert veya Sectigo gibi sağlayıcılardan da satın alabilirsiniz.

CSR oluşturun

Sertifika İmzalama İsteği (CSR), sunucunuzun sertifika sağlayıcısına gönderdiği istektir. Genellikle barındırma panonuzda CSR Oluştur seçeneğini görürsünüz.

Etki alanınız, kuruluş adınız ve konumunuz gibi temel bilgileri ekleyin, ardından CSR'yi oluşturun. Sağlayıcınız sertifikayı düzenlemek için bunu kullanır.

Etki alanı sahipliğini doğrulayın

Sertifika düzenlenmeden önce, alan adının sahibi olduğunuzu kanıtlamanız gerekir. Sağlayıcıya bağlı olarak, bu genellikle şunlardan birini gerektirir: doğrulama e-postasını onaylamak, bir DNS kaydı eklemek veya küçük bir doğrulama dosyası yüklemek. Bu kontrol geçildiğinde, sertifika düzenlenir.

Sertifikayı yükleyin

Sertifikayı barındırma panonuzda yükleyin veya ekleyin. SSL Yönetimi veya Güvenlik Ayarları gibi bir alan arayın, ardından talimatları izleyerek sertifikayı doğru etki alanına ekleyin.

HTTPS'yi zorla

SSL kurulduktan sonra, tüm trafiğin varsayılan olarak HTTPS'ye yönlendirildiğinden emin olun. Bu, ziyaretçilerin her zaman sitenizin güvenli sürümüne ulaşmasını sağlar.

Bunu Really Simple SSL gibi bir eklenti ile yapabilir veya wp-config.php dosyasındaki şu ayar ile WordPress yönetici paneli için HTTPS'yi zorunlu kılabilirsiniz:

Dahili bağlantıları güncelleyin

Siteniz ayarlarda veya veritabanında hala eski HTTP URL'lerine başvuruyorsa, tarayıcılar karışık içerik uyarıları gösterebilir. Her şeyin HTTPS üzerinden yüklenmesi için bu iç bağlantıları güncelleyin.

Güvenliğin ötesinde, SSL güven oluşturur ve SEO'ya yardımcı olabilir. Bu, ziyaretçilere gizliliği ciddiye aldığınızı gösteren hızlı bir yükseltmedir.

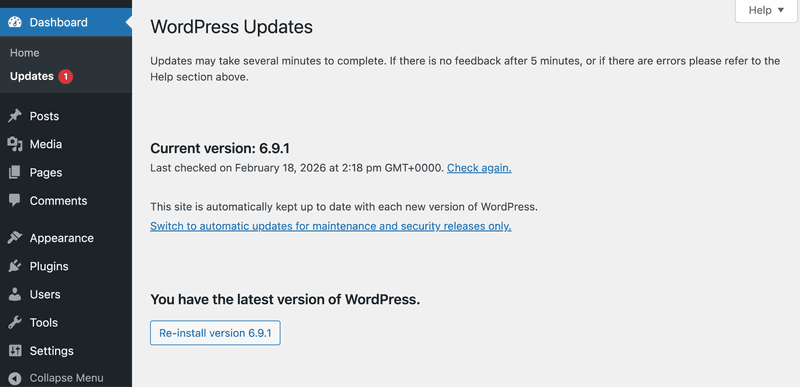

WordPress, Temaları ve Eklentileri Güncel Tutun {#keep-wordpress-themes-and-plugins-updated}

Güncellemeler güvenlik demektir. Çoğu sürüm, bilinen güvenlik açıklarını giderir. Bir güvenlik açığı kamuya açıklandığında, botlar hala eski sürümü kullanan siteleri tarar ve bu pencere, enfeksiyonların meydana geldiği yerdir.

WordPress Çekirdeğini Güncelleyin

Çekirdek güncellemeleri, sürüm küçük görünse bile genellikle güvenlik düzeltmeleri içerir.

WordPress çekirdeğini güncellemek için şu adımları izleyin:

- WordPress yönetici panosuna gidin → Güncellemeler.

- WordPress altında, bir güncelleme varsa Şimdi Güncelle'yi tıklayın.

- İşlem tamamlandıktan sonra sitenizi açın ve sitenin yüklendiğini ve giriş yapabildiğinizi doğrulayın.

Pratik bir güncelleme rutini

- En azından küçük sürümler için otomatik güncellemeleri etkinleştirin.

- Büyük güncellemeler için staging kullanın.

- Yama ve regresyon kontrolleri için aylık bir bakım aralığı ayırın.

Cloudways gibi bir barındırma platformu seçerseniz, SafeUpdates özelliği, değişiklikleri üretim ortamına uygulamadan önce bir yedekleme ve hazırlık iş akışı aracılığıyla WordPress çekirdeği, eklenti ve tema güncellemelerini planlar.

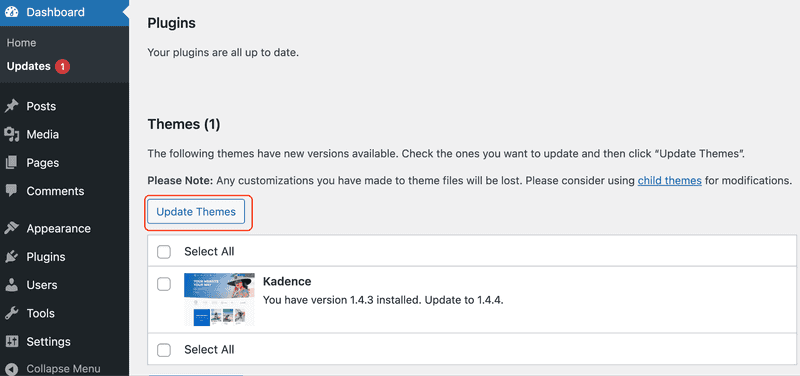

Temaları Güncelle

Bir WordPress temasını güncellemek için şu adımları izleyin:

- WordPress yönetici panosuna → Güncellemeler'e gidin.

- Tema güncellemeleri listeleniyorsa, onay kutularını seçin ve ardından Temaları Güncelle'ye tıklayın.

- İşlem tamamlandıktan sonra, ana sayfanın, menülerin ve önemli sayfaların doğru şekilde yüklendiğini kontrol edin.

Kullanılmayan eklentileri ve temaları kaldırın

Etkin olmayan eklentiler ve temalar sunucunuzda kalır. Güvenlik risklerini azaltmak ve saldırı yüzeyini küçültmek için bunları silin.

Temizleme kontrol listesi:

- Kullanılmayan eklentileri ve temaları silin. Devre dışı bırakma işlemi dosyaları geride bırakır.

- Formlar, önbellekleme, SEO veya e-ticaret ile ilgili eklentiler için kaldırma işlemlerini önce test ortamında deneyin.

- Yalnızca aktif temayı ve bir yedeği saklayın.

- Temizleme işleminden sonra, giriş, formlar, ödeme ve arama işlemlerinin çalıştığını doğrulayın.

- Yüklü eklentilerinizi ve temalarınızı aylık olarak gözden geçirin.

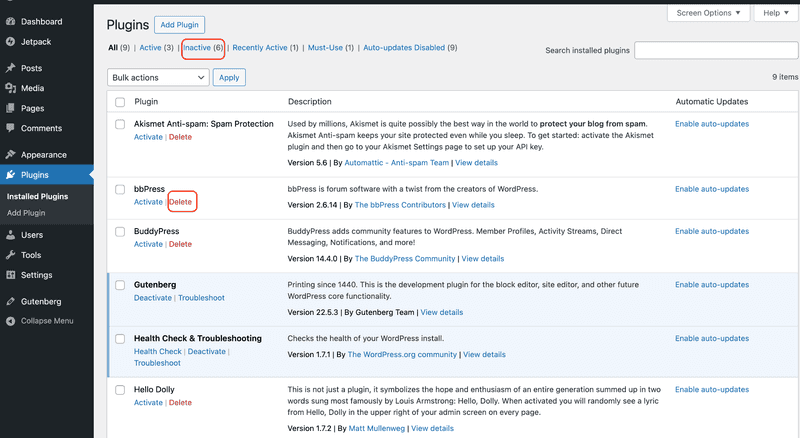

Kullanılmayan bir WordPress eklentisini silmek için şu adımları izleyin:

- WordPress yönetici panelinde Eklentiler → Yüklü Eklentiler bölümüne gidin.

- İhtiyacınız olmayan eklentiyi bulun.

- Devre Dışı Bırak'ı tıklayın. Bundan sonra Sil seçeneği görünür.

- Sil'i tıklayın ve istenirse onaylayın.

Ardından, kullanılmayan bir temayı silmek için şu adımları izleyin:

- WordPress yönetici panelinde Görünüm → Temalar'a gidin.

- İhtiyacınız olmayan temayı tıklayın.

- Sil'i tıklayın ve istenirse onaylayın.

Saygın temalar ve eklentiler seçin

Özellikleri harika görünse bile, tüm eklentiler güvenilir değildir. Düzenli olarak yapılan güncel güncellemeler, anlaşılır belgeler, aktif destek ve mevcut WordPress sürümleriyle uyumluluk olup olmadığına bakın.

Kurulumdan önce hızlı kontroller:

- Kullanılmayan eklentileri ve temaları kullanmaktan kaçının.

- Geçersiz eklentilerden ve temalardan kaçının.

- Satıcıya güvenmiyorsanız, pazar yeri dışındaki indirmelere karşı dikkatli olun.

- Son zamanlarda güncellenmemiş veya mevcut WordPress sürümünüzü açıkça desteklemeyen her şeyi atlayın.

Pratik Güvenlik İşlemleri {#practical-security-operations}

Bunlar, günlük riski azaltan, bot gürültüsünü azaltan ve sorunları erken tespit etmenize yardımcı olan düzenli adımlardır.

Saldırganlar, giriş sayfasını hedef alırlar çünkü bu sayfa tahmin edilebilir ve her zaman erişilebilir durumdadır. Yönetici giriş noktalarını kilitleyin, böylece botlar engellenir ve çalınan şifreler anında erişime dönüşmez.

İki Faktörlü Kimlik Doğrulama Kullanın {#use-two-factor-authentication}

İki faktörlü kimlik doğrulama, kimlik bilgisi doldurma ve kimlik bilgisi yeniden kullanımı yoluyla yapılan ele geçirmelerin çoğunu engeller. Yönetici hesapları için bu özelliği etkinleştirmek, şifre çalınsa bile oturum açılmasını engeller.

WordPress sitenizde 2FA'yı etkinleştirmek için, saygın bir 2FA eklentisi ve telefonunuzda bir kimlik doğrulama uygulaması seçin. Yaygın 2FA eklenti seçenekleri arasında miniOrange 2FA, WP 2FA, Wordfence Login Security ve Two Factor bulunur.

İki faktörlü kimlik doğrulamayı etkinleştirin:

- WordPress kontrol panelinizde Eklentiler → Yeni Ekle seçeneğine gidin.

- Bir 2FA eklentisi arayın, ardından Yükle ve Etkinleştir seçeneğini seçin.

- Sol kenar çubuğundan eklentinin menüsünü açın; bu menü genellikle Güvenlik altında veya ayrı bir öğe olarak bulunur.

- İki Faktörlü Kimlik Doğrulama veya 2FA'yı bulun, ardından Authenticator uygulamasını seçin.

- Doğrulayıcı uygulamanızdaki QR kodunu tarayın veya kurulum anahtarını girin.

- Onaylamak için tek kullanımlık kodu girin, ardından Etkinleştir veya Aktifleştir'i tıklayın.

- Kurtarma kodlarını indirin ve şifre yöneticinizde saklayın.

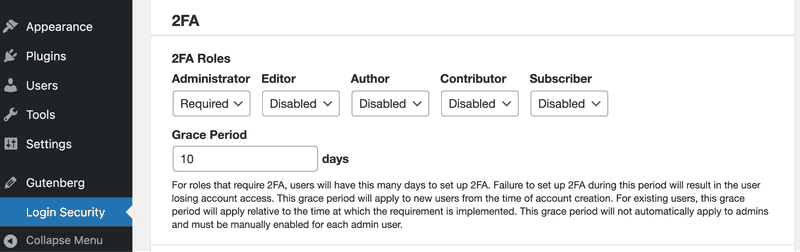

Yönetici rolleri için 2FA'yı zorunlu kılın:

- Eklentinin ayarlarını açın; bu genellikle Ayarlar veya Güvenlik → 2FA altında bulunur.

- 2FA'yı Zorla seçeneğini etkinleştirin.

- Bunu Yönetici ve Editör rolleri için zorunlu kılın ve bir e-ticaret mağazası işletiyorsanız Mağaza Yöneticisi'ni de ekleyin.

- Ayrı cihazlarda en az iki yönetici hesabı kaydettikten sonra değişiklikleri kaydedin.

Varsayılan Giriş URL'sini Değiştirin {#change-the-default-login-url}

Çoğu WordPress sitesi aynı varsayılan URL'leri kullanır: oturum açma için /wp-login.php ve yönetici paneli için /wp-admin/. Botlar bu URL'leri bilir, bu yüzden bunları tekrar tekrar denerler.

Giriş URL'sini değiştirmek kararlı bir saldırganı durdurmayacaktır, ancak otomatik giriş spam'larını ve kaba kuvvet saldırılarını azaltabilir.

WordPress'te varsayılan giriş URL'sini değiştirmek için şu adımları izleyin:

- Eklentiler → Yeni Ekle'ye gidin.

- Bir oturum açma URL'si değiştirme eklentisi yükleyin, ardından etkinleştirin.

- Ayarlar veya Güvenlik altındaki eklentinin ayarlarını açın.

- Yeni bir Giriş URL'si belirleyin ve Değişiklikleri Kaydedin.

- Oturumu kapatın ve yeni URL'yi gizli pencerede test edin.

Benzersiz bir yönetici kullanıcı adı kullanın {#use-a-unique-admin-username}

** **“admin”, her brute force listesindeki ilk tahminidir. Bunu kullanmak, saldırganlara ihtiyaç duydukları bilginin yarısını vermiş olur.

WordPress'te benzersiz bir yönetici kullanıcı adı kullanmak için aşağıdakileri izleyin:

- Kullanıcılar → Yeni Ekle'ye gidin.

- Benzersiz bir kullanıcı adı ile yeni bir kullanıcı oluşturun. Alan adınızı, marka adınızı veya e-posta ön ekini kullanmayın.

- Rolü Yönetici olarak ayarlayın, ardından hesabı oluşturun.

- Oturumu kapatın ve yeni yönetici kullanıcısıyla tekrar oturum açın.

- Kullanıcılar → Tüm Kullanıcılar'a gidin.

- Eski yönetici hesabını bulun ve rolünü daha düşük bir role değiştirin veya silin. Silerseniz, WordPress sizden istediğinde içeriğini yeni yöneticiye atayın.

Giriş Denemelerini Sınırlayın {#limit-login-attempts}

Botların sınırsız sayıda şifre denemesine izin vermeyin. Birkaç başarısız denemeden sonra, IP adresini bir süreliğine engelleyin.

Önce kolay seçenekler

- Wordfence, Limit Login Attempts Reloaded veya Loginizer gibi hız sınırlamasını yöneten bir eklenti yükleyin.

- Mümkünse, barındırıcınızın güvenlik duvarı panosunda hız sınırlamasını etkinleştirin.

Gelişmiş sunucu yapılandırması

Nginx hız sınırlama örneği (Nginx yapılandırmasını kontrol ediyorsanız önerilir):

Bunu Nginx HTTP bağlamınıza ekleyin:

Ardından, sunucu bloğunuzun içindeki oturum açma uç noktasına bir sınır ekleyin:

İpucu: Meşru kullanıcılar engellenirse "rate" veya "burst" değerini artırın. Kapsamlı bir şekilde test edin.

Güçlü Yönetici Şifreleri Kullanın {#use-strong-admin-passwords}

Yönetici şifrelerinin akılda kalıcı olması gerekmez. Tahmin edilmesi zor olmaları gerekir. Şifre yöneticisi kullanarak uzun, rastgele şifreler oluşturun ve her yönetici hesabının kendine özgü bir şifreye sahip olduğundan emin olun. Böylelikle, bir hizmetin güvenliği ihlal edilse bile WordPress yönetici erişiminiz etkilenmez.

Yapılandırma ipuçları:** **

- Mümkünse, kuruluş politikanızda şifrelerin tekrar kullanılmasını devre dışı bırakın.

- Bir ekip üyesi ayrıldığında yönetici şifrelerini hemen değiştirin.

WordPress'te yönetici şifresini değiştirmek için şu adımları izleyin:

- Kullanıcılar → Tüm Kullanıcılar'a gidin.

- Yönetici kullanıcısını düzenleyin.

- Yeni Şifre Ayarla'yı, ardından Kullanıcıyı Güncelle'yi tıklayın.

Önerilen WordPress Güvenlik Eklentilerini Kullanın {#use-recommended-wordpress-security-plugins}

Güvenlik eklentileri her şeyi çözmez, ancak size hızlı koruma ve çok daha iyi görünürlük sağlayabilir. Bir sorun olduğunda gerçekten kullanabileceğiniz günlükleri arıyorsunuz.

İyi bir güvenlik eklentisi şunları içerir:

- Beklenmedik değişiklikleri tespit etmek için dosya bütünlüğü izleme

- Giriş koruması ve 2FA zorunluluğu

- Net bir temizleme ve kurtarma yolu sunan kötü amaçlı yazılım taraması

- Gerçekten inceleyebileceğiniz uyarılar ve denetim günlükleri

- Temel güvenlik duvarı kuralları

Ne aradığınızı öğrendikten sonra, Wordfence, Sucuri veya All In One WP Security gibi saygın bir eklenti yükleyin. Bu araçlar, oturum açma koruması, dosya değişikliği algılama ve günlükler ekler ve kaba kuvvet saldırıları da dahil olmak üzere birçok yaygın istismar girişimini engelleyebilir.

WordPress güvenlik eklentisini yüklemek için şu adımları izleyin:

- Eklentiler → Yeni Ekle'ye gidin.

- Güvenlik eklentisini arayın.

- Şimdi Yükle'yi, ardından Etkinleştir'i tıklayın.

- Sol kenar çubuğundan eklentiyi açın ve varsa kurulum sihirbazını çalıştırın.

Kurulum ipuçları:

- Çakışmaları ve yinelemeleri önlemek için tek bir ana güvenlik eklentisi kullanın.

- Kullanmayacağınız özellikleri, özellikle yoğun sitelerde yapılan ağır taramaları devre dışı bırakın.

- Barındırma sağlayıcınız hız sınırlama veya engelleme özelliği sunuyorsa, mümkün olduğunda kaba kuvvet saldırılarına karşı koruma sağlamak için bu özelliği kullanın.

Sorun giderme:

- WordPress yönetici panelinden engellenirseniz, önce güvenlik duvarı kurallarını kontrol edin ve sıkı modu azaltın.

- Kendi ekibinizin erişimini engellememek için IP adresinizi beyaz listeye ekleyin.

- Korumayı devre dışı bırakmadan önce günlükleri inceleyin, böylece engellemeyi neyin tetiklediğini görebilirsiniz.

Güvenlik Duvarı ve Kötü Amaçlı Yazılım Taraması Kullanın {#use-a-firewall-and-malware-scanning}

Güvenlik duvarları, saldırıları WordPress'e ulaşmadan durdurur. Kötü amaçlı yazılım taramaları ise dosyalarınızı ve veritabanınızı tahrifat açısından kontrol eder.

Sunucu yapılandırmasını kontrol etmiyorsanız, barındırıcınızın güvenlik duvarı panosunu veya Wordfence ya da Sucuri gibi bir güvenlik eklentisini kullanarak oturum açma işlemlerini sınırlayın ve XML-RPC'yi kısıtlayın veya engelleyin.**

Güvenlik duvarı kurulumu

Katmanlar kullanın. Kenarda WAF, kötü niyetli trafik için sunucu kuralları ve temizlik için kötü amaçlı yazılım taramaları.

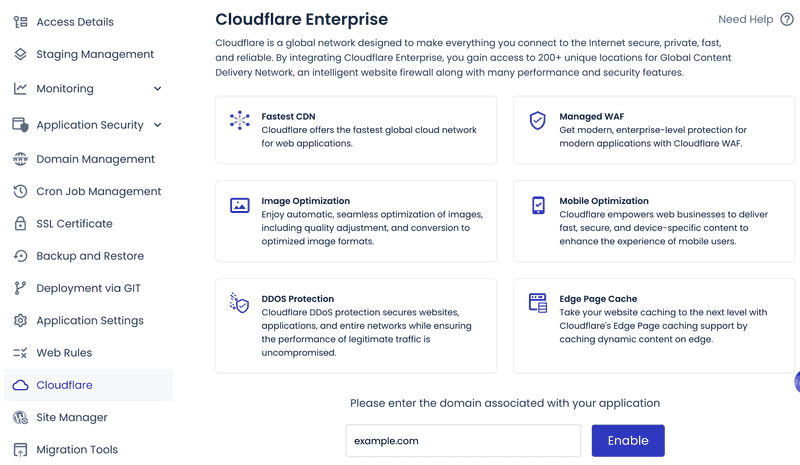

Yönetilen platformlarda, IP veya ülke engelleme özelliğine sahip yerleşik Web Uygulaması Güvenlik Duvarı'nı etkinleştirebilirsiniz. Örneğin, Cloudways, uç filtreleme ve bot koruması için isteğe bağlı Cloudflare Enterprise eklentisi sunar.

Kötü amaçlı yazılım taraması

Beklenmedik dosya değişiklikleri ve veritabanı enjeksiyonları (spam bağlantıları, gizli komut dosyaları) için tarama yapın.

Aşağıdakiler için düzenli kontroller planlayın:

- wp-content/uploads içindeki dosya değişiklikleri ve bilinmeyen PHP

- Veritabanı spam'ı veya enjekte edilmiş kod

- Şüpheli cron işleri ve giden bağlantılar

Cloudways, sunucu düzeyinde tarama ve otomatik temizleme için Imunify360 tarafından desteklenen bir Kötü Amaçlı Yazılım Koruması eklentisi sunar.

WordPress'ten kötü amaçlı yazılımları temizlemek için şu adımları izleyin:

- Bakım modunu etkinleştirin.

- Giriş noktasını belirleyin (güvenlik açığı bulunan eklenti, zayıf kimlik bilgileri).

- Tüm gizli bilgileri (yönetici/veritabanı şifreleri, tuzlar, SSH anahtarları) değiştirin.

- Temiz yedekten geri yükleyin.

- Canlıya geçmeden önce temel nedeni düzeltin.

Gelişmiş Teknik Güçlendirme {#advanced-technical-hardening}

Gelişmiş teknik güçlendirme, WordPress kurulumunuzu temel özelliklerin ötesine taşıyarak daha da sağlamlaştırmanızı sağlar. Bu adımlar, bir oturum açma bilgisi veya eklenti ele geçirildiğinde maruz kalma riskini azaltan ve hasarı sınırlayan yapılandırma, sunucu kontrolleri ve erişim politikalarına odaklanır.

wp-config.php dosyasını güvenli hale getirin {#secure-the-wp-config-php-file}

wp-config.php dosyası, veritabanı kimlik bilgilerini ve gizli anahtarları içerir. Bu dosyayı bir anahtar kasası gibi değerlendirin.

Aşağıdaki komutu kullanarak sıkı izinler ayarlayın:

chmod 400 wp-config.php.

Bu, diğer kullanıcıların ve işlemlerin dosyayı okumasını veya değiştirmesini engeller. Web sunucunuzun grup okuma erişimine ihtiyacı varsa 440'ı kullanın.

Site 400 ile çalışmazsa, 440'a geçin ve grup sahipliğinin web sunucunuzun çalıştığıyla eşleştiğinden emin olun.

Ekstra koruma için, kurulumunuz izin veriyorsa, wp-config.php dosyasını web kök dizininden bir üst seviyeye taşıyın. WordPress dosyayı yine de otomatik olarak yükleyecektir.

Kullanıcı rollerini ve izinlerini sınırlayın {#limit-user-roles-and-permissions}

Kullanıcılara yalnızca ihtiyaç duydukları izinleri verin (en az ayrıcalık ilkesi). Bu, ele geçirilmiş bir hesabın tüm sitenizi ele geçirmesini engeller.

WordPress'te kullanıcı rollerini ve izinlerini sınırlamak için şu adımları izleyin:

- Kullanıcılar → Tüm Kullanıcılar'a gidin.

- İncelemek istediğiniz kullanıcıya tıklayın.

- Rol açılır menüsünden, kullanıcının ihtiyaç duyduğu en düşük rolü seçin; örneğin Abone, Katkıcı, Yazar veya Editör.

- Kullanıcıyı Güncelle'yi tıklayın.

Yönetici rolüne sahip her hesap için bu işlemi tekrarlayın ve bu role ihtiyaç duymayanların rolünü düşürün. Artık kimsenin kullanmadığı atıl hesapları kaldırın veya devre dışı bırakın.

Özel erişim gerekiyorsa, özel roller kullanın ve atamadan önce yetkileri gözden geçirin. Her üç ayda bir rolleri denetleyin ve gereksiz yönetici erişimini kaldırın. Bu, bir saldırganın çalınan bir giriş bilgisiyle yapabileceklerini sınırlar.

Kontrol panelinden dosya düzenlemeyi devre dışı bırakın {#disable-file-editing-from-the-dashboard}

Yerleşik tema ve eklenti düzenleyicisini devre dışı bırakın. Bu şekilde, ele geçirilmiş bir yönetici hesabı, site dosyalarınıza hızlı bir şekilde kötü amaçlı kod ekleyemez.

WordPress kontrol panelinden dosya düzenlemeyi devre dışı bırakmak için şu adımları izleyin:

- SFTP veya barındırıcınızın dosya yöneticisini kullanarak sitenize bağlanın.

- WordPress kök dizinindeki wp-config.php dosyasını düzenleyin ve şunu ekleyin:

- Dosyayı kaydedin.

- WordPress yönetici panelinde Görünüm'ü kontrol edin. Tema Düzenleyici kaybolur. Eklenti Düzenleyici de kaybolur.

Ekibiniz kontrol paneli düzenlemelerine güveniyorsa, bu iş akışını Git tabanlı dağıtımlara veya kısıtlı hesaplarla SFTP'ye taşıyın.

XML-RPC'yi devre dışı bırakın {#disable-xml-rpc}

XML‑RPC, kaba kuvvet saldırıları ve pingback suistimali için yaygın bir giriş noktasıdır. Bunu WordPress veya sunucu düzeyinde engelleyin.

Seçenek A: WordPress'te devre dışı bırakın

- Aşağıdakileri functions.php dosyasına veya özel eklentiye ekleyin:

- Dosyayı kaydedin.

- https://yourdomain.com/xmlrpc.php adresini ziyaret ederek tarayıcınızda xmlrpc.php uç noktasını açın. Genel bir XML-RPC mesajı göreceksiniz, ancak XML-RPC istekleri artık çalışmayacaktır.

Bu, XML-RPC'yi WordPress katmanında devre dışı bırakır. xmlrpc.php uç noktası hala erişilebilir olabilir, bu nedenle tam koruma sağlamak ve yükü azaltmak için bunu web sunucusunda veya WAF'ta engelleyin.

Seçenek B: Web sunucusu katmanında engelleme**

XML-RPC'yi sunucuda engellemek, PHP çalışmadan önce istekleri durdurduğu için en güçlü seçenektir.

Nginx:

- Sitenizin etki alanı için Nginx yapılandırma dosyasını açın.

- Sunucu bloğuna xmlrpc.php için bir kural ekleyin.

- Nginx'i yeniden yükleyin.

Apache:

- İzin veriliyorsa, sitenizin Apache yapılandırmasını veya .htaccess dosyasını düzenleyin.

- xmlrpc.php blok kuralını ekleyin.

- Apache'yi yeniden yükleyin.

Bu, isteklerin WordPress'e ulaşmasını engeller, böylece yükü azaltır ve yaygın XML-RPC saldırı yollarını keser.

Not: Jetpack eklentisi veya WordPress mobil uygulaması XML-RPC'ye ihtiyaç duyuyorsa, bunu tamamen engellemeyin. Bunun yerine, istekleri hız sınırlamasına tabi tutun ve mümkünse yalnızca güvenilir IP'lerden erişime izin verin.

Yedeklemeler ve İzleme {#backups-and-monitoring}

Arızalara karşı hazırlıklı olun. Yedeklemeler, hızlı bir şekilde kurtarma yapmanızı sağlar. İzleme, nelerin değiştiğini gösterir.

Web Sitenizi Düzenli Olarak Yedekleyin {#back-up-your-website-regularly}

Yedeklemeler isteğe bağlı değildir. Bir güncelleme üretim sürecini bozduğunda, bir eklenti tehlikeye girdiğinde veya hatalı bir dağıtım veritabanını mahvettiğinde yedeklemeler acil çıkış kapınızdır.

Burada istediğiniz şey, neyin eksik olduğunu tahmin etmek zorunda kalmadan, hızlı bir şekilde geri yükleyebileceğiniz temiz bir site kopyasını saklamaktır.

Manuel yedekleme

WordPress sitenizi yedeklemek için şu adımları izleyin:

- Eklentiler → Yeni Ekle'den bir yedekleme eklentisi yükleyin ve etkinleştirin.

- Eklentiyi açın ve Dosyalar ve veritabanı seçiliyken Şimdi yedekle seçeneğini çalıştırın.

- Mümkünse, yedeklemeyi site dışındaki bir depolama alanına kaydedin.

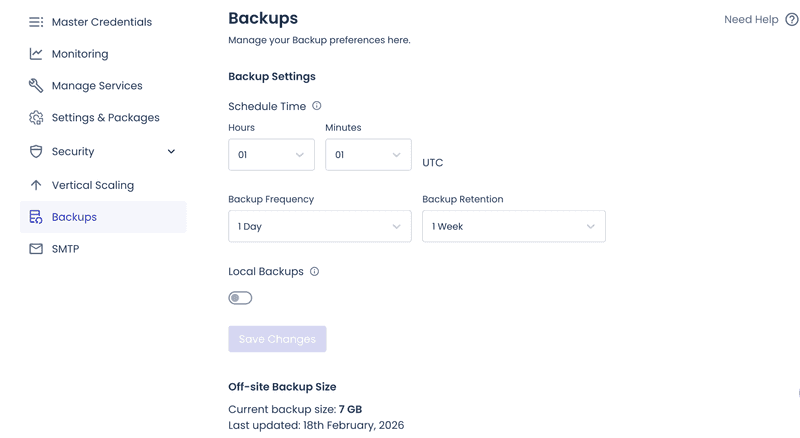

Otomatik yedekleme

Çoğu yönetilen WordPress barındırma hizmeti, varsayılan olarak otomatik yedeklemeler içerir. Bu yedeklemeler genellikle günlük olarak alınır, belirli bir süre saklanır ve barındırma panosundan tek tıklamayla geri yükleme noktaları olarak kullanılabilir.

Sitenizin ne sıklıkla değiştiğine göre bir zamanlama seçin.

- Günlük: Sık güncelleme, yorum veya sipariş alan aktif siteler için.

- Haftalık: Değişikliklerin az olduğu pazarlama siteleri için.

- Aylık:** **İçerik nadiren değişiyorsa.

Tam bir yedekleme, veritabanınızı, wp-content klasörünüzü (özellikle yüklemeler) ve kurulumunuz bunları otomatik olarak yeniden oluşturmuyorsa yapılandırma dosyalarınızı içerir.

En iyi uygulamalar:

- Yedeklemeleri şirket dışındaki bir yerde saklayın. Sunucu arızası durumunda bunlar da silinmez.

- Sadece en son anlık görüntüyü değil, birden fazla geri yükleme noktası tutun.

- Geri yüklemeleri düzenli olarak test edin. Test edilmemiş yedeklemelerin güvenilirliği kanıtlanmamıştır. Önemli anlarda işe yarayacağını umarsınız.

Geri yüklemeler yavaşlarsa veya başarısız olursa, yedek genellikle şişmiştir. Genellikle wp-content içindeki günlük dosyaları veya önbellek dizinleri nedeniyle artan yedek boyutunu kontrol edin. Platformunuz önbellek dizinlerini güvenli bir şekilde yeniden oluşturabiliyorsa, bunları yedeklemelerden hariç tutun.

Sitenizi İzleyin {#monitor-your-site}

Güvenlik önlemleri yardımcı olur, ancak izleme, gözden kaçanları yakalar. Sorunları erken tespit edin. Ne olduğunu takip etmek için günlükleri hazır bulundurun.

Çalışma Süresi İzleme

Çalışma süresi kontrolleri, sitenin ne zaman çöktüğünü veya ana sayfanın hacklenmesi, PHP'yi bozan bir güncelleme ya da sunucuyu aşırı yükleyen bir saldırı gibi olumsuz değişiklikleri tespit etmenize yardımcı olur.

UptimeRobot (cömert ücretsiz plan) veya Pingdom gibi çalışma süresi araçları, ana sayfanızda ve önemli sayfalarda HTTP ve anahtar kelime kontrollerini gerçekleştirir.

Pratik kurulum:

- Ana sayfanızı ve fiyatlandırma, ödeme veya ana açılış sayfası gibi oturum açmadan çalışan önemli bir sayfayı izleyin.

- Hem HTTP durum kontrollerini hem de anahtar kelime kontrollerini kullanın, böylece normal 200 yanıtı veren bir hacklenmiş sayfa gözden kaçmaz.

Güvenlik Uyarıları

Hesap ele geçirme, tahrifat veya sapma gibi olaylar için uyarılar ayarlayın.

Wordfence veya Sucuri gibi güvenlik eklentileri, oturum açma artışları, dosya değişiklikleri ve yeni yönetici kullanıcıları konusunda uyarı verir.

WordPress'te uyarıları ayarlamak için şu adımları izleyin:

- Eklentiler → Yeni Ekle'ye gidin.

- Uyarıları destekleyen bir güvenlik eklentisi yükleyin ve etkinleştirin.

- Sol kenar çubuğundan eklentiyi açın.

- Eklenti ayarlarında Uyarılar veya Bildirimler'i bulun.

- Aşağıdakiler için uyarıları etkinleştirin:

- Yeni yönetici kullanıcısı oluşturma

- Eklenti veya tema dosyalarında yapılan değişiklikler

- Giriş yoğunluğu veya tekrarlanan hatalar

- Kritik eklenti güncellemeleri mevcut

- DNS veya SSL sertifikası sorunları

- Kritik uyarıları Slack veya PagerDuty'ye yönlendirin. Düşük öncelikli bildirimler için e-postayı kullanmaya devam edin.

Etkinlik günlükleri

Bir olay sırasında, günlükler önemli olan tek soruları yanıtlar: ne değişti, ne zaman değişti, kim değiştirdi ve nereden.

Pratik kurulum:

- Kullanıcı oluşturma, eklenti yüklemeleri ve ayar değişiklikleri gibi yönetici eylemlerini günlüğe kaydedin.

- Yavaş ilerleyen güvenlik ihlallerini araştırmak için günlükleri yeterince uzun süre saklayın.

- IP adresleri ve kullanıcı aracıları arasında ilişki kurabilmeniz için etkinlik günlüklerini sunucu erişim günlükleriyle eşleştirin.

WordPress'te etkinlik günlüklerini etkinleştirmek için şu adımları izleyin:

- Eklentiler → Yeni Ekle'ye gidin.

- Bir etkinlik günlüğü eklentisi yükleyin ve etkinleştirin.

- Sol kenar çubuğundan eklentiyi açın.

- Kullanıcı oluşturma, eklenti yükleme ve ayar değişiklikleri gibi yönetici eylemleri için günlüğü etkinleştirin.

- Günlüklerin ne kadar süreyle saklanacağını ayarlayın, ardından kaydedin.

- Varsa, günlüğü dış depolamaya aktarmayı veya dış depolamaya iletmeyi etkinleştirin.

Günlükler çok hızlı büyürse, daha sonra ihtiyaç duyacağınız sinyalleri kaybetmeden hacmini azaltın.

- Kritik olmayan olaylar için ayrıntı düzeyini düşürün.

- Günlükleri sık sık değiştirin.

- Mümkünse harici günlük depolama alanına aktarın.

Son düşünceler {#final-thoughts}

WordPress güvenliği genellikle basit nedenlerle bozulur. Küçük açıklar çok uzun süre açık kalır: kaçırılan güncellemeler, zayıf şifreler veya çok fazla yönetici erişimi.

Tek bir şey yapacaksanız, bu tutarlılık olsun. WordPress çekirdeğini, temaları ve eklentileri düzenli olarak güncelleyin. Yönetici düzeyindeki hesaplarda 2FA'yı zorunlu kılın. Uzun, benzersiz şifreler kullanın ve bariz kullanıcı adlarından kaçının. Her sayfada HTTPS'yi etkin tutun, böylece oturum açma, oturumlar ve form verileri şifreli kalır.

Temel önlemler alındıktan sonra, ek koruma ekleyin. Sitenize ulaşmadan önce kötü trafiği engellemek için bir güvenlik duvarı kullanın. Sorunları erken tespit edebilmek için kötü amaçlı yazılım taramaları ve dosya değişiklik izlemeyi çalıştırın. Yedeklemeleri site dışında tutun, birden fazla geri yükleme noktası saklayın ve geri yüklemeleri test edin, böylece kurtarma işlemi öngörülebilir olur.

Bunlar uygulandığında, WordPress sitenizin güvenliği daha zor ihlal edilir, izlenmesi daha kolay olur ve bir sorun olduğunda geri y�ükleme işlemi hızlı bir şekilde gerçekleştirilebilir.

Sık Sorulan Sorular {#frequently-asked-questions}

1. WordPress güvenli midir?

Evet, temel uygulamaları takip ettiğinizde WordPress güvenlidir: çekirdek, temalar ve eklentileri güncel tutun; yöneticiler için güçlü ve benzersiz şifreler ve 2FA kullanın; izolasyon ve güvenlik duvarlarına sahip barındırma hizmeti seçin; düzenli yedeklemeler yapın.

2. WordPress'in yerleşik bir güvenlik sistemi var mı?

Evet. WordPress çekirdeği, roller ve izinler, yönetici eylemleri etrafında koruma, güvenli parola karma ve düzenli güvenlik sürümleri gibi sağlam temel özelliklerle birlikte gelir. Gerçek dünyada yaşanan güvenlik ihlallerinin çoğu, güncellenen varsayılan çekirdek kurulumundan değil, güncel olmayan eklentiler ve temalardan, zayıf kimlik bilgilerinden veya yanlış yapılandırılmış sunuculardan kaynaklanır.

Etkili SEO için Hepsi Bir Arada Platform

Her başarılı işletmenin arkasında güçlü bir SEO kampanyası vardır. Ancak sayısız optimizasyon aracı ve tekniği arasından seçim yapmak, nereden başlayacağınızı bilmek zor olabilir. Artık korkmayın, çünkü size yardımcı olacak bir şeyim var. Etkili SEO için Ranktracker hepsi bir arada platformunu sunuyoruz

Sonunda Ranktracker'a kaydı tamamen ücretsiz olarak açtık!

Ücretsiz bir hesap oluşturunVeya kimlik bilgilerinizi kullanarak oturum açın

3. WordPress sitem hacklendi mi?

Beklenmedik yönlendirmeler, sizin oluşturmadığınız yeni yönetici kullanıcıları, dağıtım yapılmadan değişen tema veya eklenti dosyaları, garip zamanlanmış görevler ve ani oturum açma artışları gibi bariz uyarı işaretlerine dikkat edin. Güvenlik eklentisi günlüklerinizi ve sunucu erişim günlüklerinizi kontrol edin. Google Search Console kullanıyorsanız, uyarıları ve tanıdık olmayan indekslenmiş URL'leri arayın.

4. WordPress sitemi nasıl HTTPS yapabilirim?

Barındırma panonuzda SSL sertifikasını yükleyin. Ardından WordPress Ana Sayfa URL'sini ve Site URL'sini HTTPS olarak güncelleyin ve yönetici alanı ile ön uç için HTTPS'yi zorunlu kılın. Karışık içerik uyarıları görürseniz, veritabanındaki ve tema varlıklarındaki sabit kodlanmış HTTP bağlantılarını değiştirin. Proxy veya yük dengeleyici kullanıyorsanız, yönlendirme döngülerini önlemek için WordPress'in orijinal isteği HTTPS olarak tanıdığından emin olun.