Bevezető

A legtöbb WordPress-támadás nem azt jelenti, hogy valaki a webhelyedre pályázik. Általában automatizált botokról van szó, amelyek az internetet pásztázzák a gyakori gyenge pontok, például elavult bővítmények, gyenge bejelentkezés vagy nyitva hagyott beállítások után kutatva. Ha a webhelyed könnyen feltörhetőnek tűnik, a botok perceken belül megkezdhetik a kísérleteket.

A védelemhez nem kell biztonsági mérnöknek lenned. Csak néhány alapvető védelmi intézked�ésre van szükséged, amelyek jól működnek együtt. Zárd le a legfontosabb WordPress-beállításokat. Állíts be szerver szabályokat. Tarts mindent naprakészen. A biztonsági mentések és a figyelemmel kísérés legyenek kötelezőek. Így korán észleled a problémákat és gyorsan helyreállíthatod a rendszert, nem pedig hetekkel később fedezed fel a károkat.

Ez az útmutató gyakorlatias marad. A nagy hatással bíró alapokkal kezdjük, majd áttérünk a mélyebb biztonsági megerősítésre.

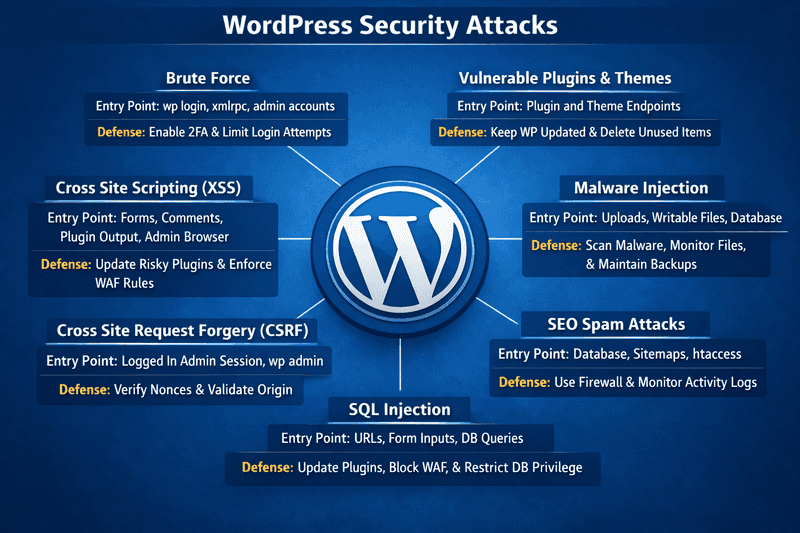

Gyakori biztonsági támadások WordPress-webhelyek ellen {#common-security-attacks-on-wordpress-sites}

A legtöbb WordPress-támadás egy ismerős mintát követ. A botok először a gyakori behatolási pontokat vizsgálják, majd továbblépnek arra, amit a legkönnyebb kihasználni.

Íme a leggyakoribb kockázatok, amelyekkel valódi WordPress-webhelyeken találkozhat.

Brute Force {#brute-force}

A brute force azért működik, mert könnyen automatizálható, és még mindig kifizetődő. Ahelyett, hogy egyetlen jelszót találgatnának, a botok percenként több ezer felhasználónevet és jelszót próbálnak ki a bejelentkezési oldalakon. A hitelesítőadatokkal való feltörés még hatékonyabb, mert más biztonsági incidensekből kiszivárgott hitelesítőadatokat használ. Ha a kiszivárgott hitelesítőadatok egyeznek, azonnali rendszergazdai hozzáférést biztosít.

Amikor ez történik, forgalomcsúcsokat, ismételt átirányításokat és sok sikertelen bejelentkezést fogsz látni a plugin vagy a szerver hitelesítési naplóiban. Még támadás nélkül is terheli a CPU-t, lelassítja a webhelyedet és elárasztja a naplóidat.

Sebezhető bővítmények és témák {#vulnerable-plugins-and-themes}

A WordPress magjában is előfordulnak problémák, de általában a bővítmények és a témák jelentik az igazi problémát. A támadók ezeket veszik célba, mert a verzió felismerése egyszerű, és a kihasználható kód gyorsan terjed.

Az All-in-One platform a hatékony SEO-hoz

Minden sikeres vállalkozás mögött egy erős SEO kampány áll. De a számtalan optimalizálási eszköz és technika közül lehet választani, ezért nehéz lehet tudni, hol kezdjük. Nos, ne félj tovább, mert van egy ötletem, ami segíthet. Bemutatom a Ranktracker all-in-one platformot a hatékony SEO-ért.

Végre megnyitottuk a Ranktracker regisztrációt teljesen ingyenesen!

Ingyenes fiók létrehozásaVagy Jelentkezzen be a hitelesítő adatokkal

A figyelmeztető jelek közé tartoznak az elhagyott bővítmények, a prémium eszközök ingyenes másolatai és a késleltetett frissítések. A hatások a távoli kódvégrehajtástól az adatbázis-lopásig és a SEO-spam-befecskendezésekig terjednek.

Kártevő-beépítés {#malware-injection}

A rosszindulatú programok gyakran olyan helyeken rejtőznek, amelyek írhatóak vagy könnyen figyelmen kívül maradnak. Ez lehet egy rosszindulatú szkript a wp-content/uploads/ mappában, egy plugin fájl, amelyet csendben módosítottak hibás PHP-kóddal, vagy az adatbázisba bejuttatott kód, amely a sablonokon vagy bejegyzéseken keresztül terjed.

A tipikus jelek közé tartoznak a kizárólag mobil eszközökre irányuló átirányítások, rejtélyes adminisztrátori felhasználók, furcsa cron-feladatok, szokatlan ütemezett feladatok, kimenő kérések hirtelen megugrásai, valamint a Search Console vagy a tárhelyszolgáltató által küldött visszaélésekre figyelmeztető figyelmeztetések. Ez gyakran ismételt fertőzésekhez, spamhez és feketelistára kerülés kockázatához vezet.

SEO-spam-támadások {#seo-spam-attacks}

A SEO-spam nem mindig látható az emberek számára. A támadók rejtett linkeket, spam oldalakat vagy olyan tartalmakat adnak hozzá, amelyeket csak a keresőrobotok látnak. Befecskendezhetnek spamet az adatbázisba, jogosulatlan webhelytérképeket adhatnak hozzá, vagy módosíthatják a .htaccess fájlt, hogy más tartalmat szolgáltassanak a botoknak.

Az első jelek általában a keresési eredményekben jelennek meg: furcsa indexelt URL-ek és hirtelen forgalomcsökkenés. A domainje a spam miatt kezd el rangsorolódni, és a valódi oldalak láthatósága csökken. A tisztítás hosszabb ideig tart, mert a spam gyakran szétszóródik az adatbázisban.

SQL-befecskendezés {#sql-injection}

SQL-injekció akkor történik, amikor egy plugin vagy egyéni kód nem biztonságos adatokat küld az adatbázisba. A gyakori jelek közé tartoznak a furcsa URL-lekérdezési karakterláncok, az SQLi-riasztások a tűzfal-naplókban és a hirtelen adatbázis-terhelés-csúcsok. Adatlopáshoz, tartalommódosításokhoz és tartós hozzáféréshez vezethet, ha a támadók módosítják a felhasználókat vagy a beállításokat.

Cross-Site Request Forgery {#cross-site-request-forgery}

A webhelyek közötti kérelemhamisítás (CSRF) akkor fordul elő, amikor be van jelentkezve a WordPressbe, és egy plugin nem futtatja le a megfelelő biztonsági ellenőrzéseket. A támadó ráveheti Önt, hogy rákattintson egy linkre, amely olyan műveleteket indít el, mint felhasználók létrehozása, e-mailek módosítása vagy beállítások frissítése.

Vészjelzésnek számít minden olyan adminisztrátori változás, amely közvetlenül egy kattintás után történik, és amelyet Ön nem szándékozott végrehajtani. A naplófájlok továbbra is normálisnak tűnhetnek, mivel a művelet a saját munkamenetén keresztül fut, de ez csendben megváltoztathatja a jogosultságokat, és a rendszer átvételéhez vezethet.

Cross-Site Scripting {#cross-site-scripting}

A Cross-Site Scripting (XSS) akkor fordul elő, amikor egy plugin vagy téma a felhasználói tartalmat előzetes tisztítás nélkül jeleníti meg. A tárolt XSS még veszélyesebb, mert a rosszindulatú kód elmentésre kerül, és később futtatható, akár az adminisztrációs felületen is, lehetővé téve a támadók számára a beállítások módosítását, felhasználók hozzáadását vagy pluginok telepítését.

Lehet, hogy furcsa szkripteket lát a bejegyzésekben vagy a beállításokban, csak bejelentkezéssel elérhető átirányításokat, vagy olyan változásokat, amelyeket nem Ön hajtott végre. Ez a munkamenetek eltérítéséhez és az adatbázisban tárolt tartós fertőzéshez vezethet.

Alapvető biztonsági elemek {#baseline-security-essentials}

Kezdje az alapokkal, amelyek eltávolítják a könnyű behatolási pontokat, és alapértelmezés szerint nehezebbé teszik a rendszer feltörését.

Válasszon biztonságos WordPress-tárhelyet {#choose-a-secure-wordpress-hosting}

Még ha megerősíti is a WordPress-t, a gyenge tárhely miatt mégis bajba kerülhet. A tárhely szabályozza a webhely működési környezetét, és ez a környezet nagyban befolyásolja a biztonságot.

Íme, mit kell tartalmaznia egy biztonságközpontú tárhelynek.

- Elszigetelés és biztonságos alapbeállítások

Ha webhelye egy zsúfolt szerveren található, ahol a fiókok egymásra hatással lehetnek, akkor már eleve nagyobb kockázatnak van kitéve. Keressen olyan szolgáltatót, amely erős fiókizolációt, ésszerű fájlhozzáférési jogosultságokat és olyan beállítást kínál, amely alapértelmezés szerint nem hagy nyitva kockázatos szolgáltatásokat.

- Szerver szintű védelem

Egy megbízható tárhelyszolgáltató kezeli a tűzfal szabályait, a botok szűrését, a biztonsági javításokat és a megerősített konfigurációkat. Nem kellene bejelentkezned a szerverre és módosítanod a beállításokat csak azért, hogy elég biztonságos legyen.

- Biztonsági mentések és gyors visszaállítás

Ha valami baj történik, a sebesség számít. Az automatikus biztonsági mentések és a gyors helyreállítások megmentik a vállalkozását.

- Láthatóság

A hozzáférési naplók, a hibanaplók és a teljesítménymutatók segítenek felismerni a brute force támadásokat, a PHP-problémákat és az erőforrás-csúcsokat, mielőtt azok leálláshoz vezetnének.

- SSL

Az SSL-tanúsítványok titkosítják a bejelentkezéseket és a munkameneteket, így az adatok átvitel közben is bizalmasak maradnak. A biztonságos tárhely megkönnyíti a tanúsítványok beállítását és automatikus cseréjét, hogy elkerülje a lejárati problémákat.

Az All-in-One platform a hatékony SEO-hoz

Minden sikeres vállalkozás mögött egy erős SEO kampány áll. De a számtalan optimalizálási eszköz és technika közül lehet választani, ezért nehéz lehet tudni, hol kezdjük. Nos, ne félj tovább, mert van egy ötletem, ami segíthet. Bemutatom a Ranktracker all-in-one platformot a hatékony SEO-ért.

Végre megnyitottuk a Ranktracker regisztrációt teljesen ingyenesen!

Ingyenes fiók létrehozásaVagy Jelentkezzen be a hitelesítő adatokkal

A felügyelt WordPress-platformokon már számos védelmi intézkedés van érvényben, amelyek megakadályozzák a gyakori fenyegetéseket, mielőtt azok eljutnának a WordPress-hez. Például a Cloudways felügyelt tárhelye olyan platformszintű biztonsági funkciókat tartalmaz, mint a tűzfalak, az automatikus biztonsági mentések, az opcionális WAF-kiegészítők és a SafeUpdates. Még így is Ön felelős a frissítésekért és a hozzáférés-vezérlésért, de egy biztonságosabb alapokról indulhat.

A Cloudways szakértői segítséget is nyújt a weboldalak áttelepítéséhez, és az első áttelepítés ingyenes.

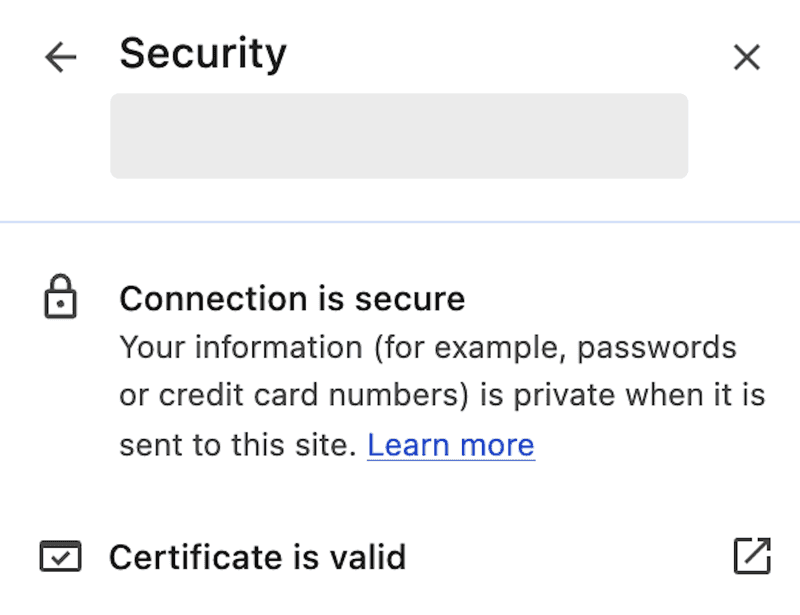

Telepítsen SSL-tanúsítványt {#install-an-ssl-certificate}

Észrevette már a webhely URL-je mellett található kis lakat ikont? Ez azt jelenti, hogy a webhelye HTTPS-t használ. Ez jelzi a látogatóknak, hogy a webhelye kapcsolata biztonságos, és adataik biztonságban vannak. Enélkül a hackerek elfoghatnák az érzékeny adatokat, például a bejelentkezési vagy fizetési adatokat.

Az SSL (Secure Sockets Layer) titkosítja az adatokat a webhelyed és a látogatói között. Védi a forgalmat, így a jelszavak és az ügyféladatok nem kerülnek továbbításra egyszerű szöveg formájában. Akár blogot, boltot vagy portfóliót üzemeltetsz, az SSL-tanúsítvány telepítése már nem opcionális, hanem elengedhetetlen.

Válassza ki az SSL-opcióját

A legtöbb tárhelyszolgáltató ingyenes SSL-opciót kínál, amelyet pár kattintással engedélyezhet. A Cloudways-en közvetlenül a platformról engedélyezhet egy ingyenes Let’s Encrypt tanúsítványt.

Ha üzleti célú tanúsítványra vagy speciális érvényesítésre van szüksége, vásárolhat egyet olyan szolgáltatóktól, mint a DigiCert vagy a Sectigo.

CSR generálása

A tanúsítványaláírási kérelem (CSR) az a kérelem, amelyet a szerver küld a tanúsítvány-szolgáltatónak. Általában a tárhely-vezérlőpulton található a CSR generálása opció.

Adja meg az alapadatokat, mint például a domain nevét, a szervezet nevét és a helyszínt, majd generálja a CSR-t. A szolgáltató ezt használja a tanúsítvány kiállításához.

Ellenőrizze a domain tulajdonjogát

A tanúsítvány kiállítása előtt igazolnia kell, hogy Ön a domain tulajdonosa. A szolgáltatótól függően ez általában az alábbiak egyikét jelenti: egy ellenőrző e-mail megerősítése, egy DNS-bejegyzés hozzáadása vagy egy kis ellenőrző fájl feltöltése. Miután az ellenőrzés sikeres, a tanúsítványt kiállítják.

Telepítse a tanúsítványt

Telepítse vagy töltse fel a tanúsítványt a tárhely-vezérlőpultján. Keresse meg az SSL-kezelés vagy a Biztonsági beállítások nevű részt, majd kövesse az utasításokat, hogy a megfelelő domainhez csatolja.

HTTPS kényszerítése

Az SSL telepítése után győződjön meg arról, hogy az összes forgalom alapértelmezés szerint HTTPS-en keresztül történik. Ez biztosítja, hogy a látogatók mindig a webhely biztonságos verzióját érjék el.

Ezt megteheti egy olyan bővítmény segítségével, mint a Really Simple SSL, vagy a wp-config.php fájlban található alábbi beállítással kényszerítheti a HTTPS használatát a WordPress adminisztrációs felületén:

Frissítse a belső linkeket

Ha webhelye beállításaiban vagy adatbázisában még mindig régi HTTP-URL-ekre hivatkozik, a böngészők vegyes tartalomra vonatkozó figyelmeztetéseket jelezhetnek. Frissítse ezeket a belső linkeket, hogy minden HTTPS-en keresztül töltődjön be.

A biztonságon túl az SSL bizalmat épít és segíthet a SEO-ban is. Ez egy gyors frissítés, amely jelzi a látogatóknak, hogy komolyan veszi az adatvédelmet.

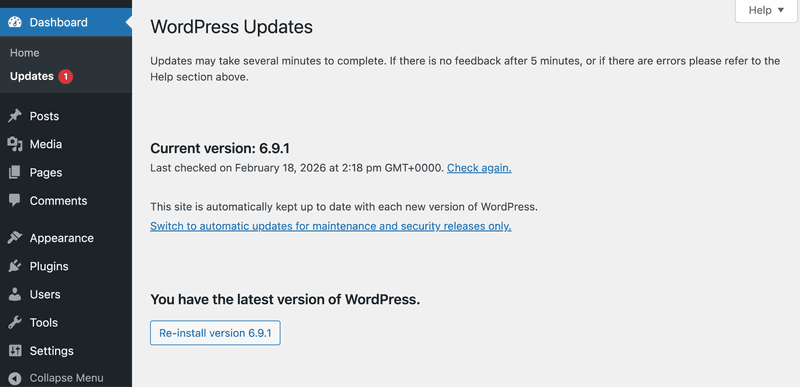

Tartsa naprakészen a WordPress-t, a témákat és a bővítményeket {#keep-wordpress-themes-and-plugins-updated}

A frissítések a biztonságot szolgálják. A legtöbb kiadás kijavítja az ismert réseket. Amint egy sebezhetőség nyilvánosságra kerül, a botok átvizsgálják a még régi verziót futtató webhelyeket, és ez az az ablak, ahol a fertőzések történnek.

Frissítse a WordPress magot

A mag frissítései gyakran tartalmaznak biztonsági javításokat, még akkor is, ha a kiadás kicsinek tűnik.

Kövesse az alábbi lépéseket a WordPress mag frissítéséhez:

- Lépjen a WordPress adminisztrációs felületére → Frissítések.

- A WordPress alatt kattintson a Frissítés most gombra, ha frissítés érhető el.

- A frissítés befejezése után nyissa meg a webhelyét, és ellenőrizze, hogy betöltődik-e, és be tud-e jelentkezni.

Gyakorlati frissítési rutin

- Legalább a kisebb verziók esetében engedélyezze az automatikus frissítéseket.

- A nagyobb frissítésekhez használjon staging környezetet.

- Foglaljon le egy havi karbantartási időtartamot a javítások és a regressziós ellenőrzések elvégzésére.

Ha olyan tárhelyplatformot választ, mint a Cloudways, a SafeUpdates funkció a WordPress mag, a bővítmények és a témák frissítéseit egy biztonsági mentési és tesztelési munkafolyamaton keresztül ütemezi, mielőtt a változtatásokat a termelésre alkalmazná.

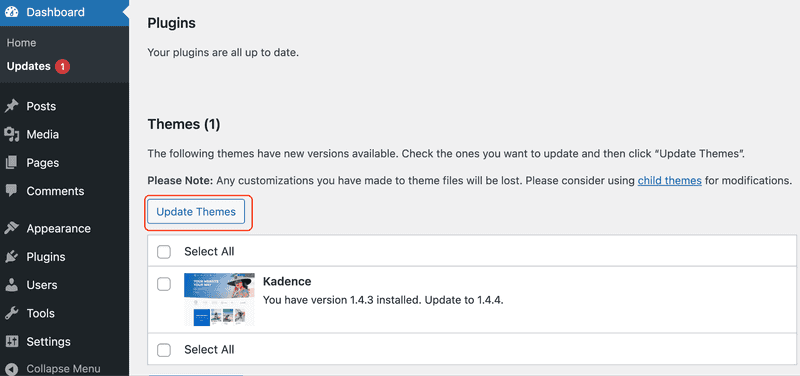

Témák frissítése

Kövesse az alábbi lépéseket a WordPress-téma frissítéséhez:

- Lépjen a WordPress adminisztrációs felületére → Frissítések.

- Ha a témák frissítései ott szerepelnek, jelölje be a jelölőnégyzeteket, majd kattintson a Témák frissítése gombra.

- A folyamat befejezése után ellenőrizze, hogy a kezdőlap, a menük és a legfontosabb oldalak megfelelően töltődnek-e be.

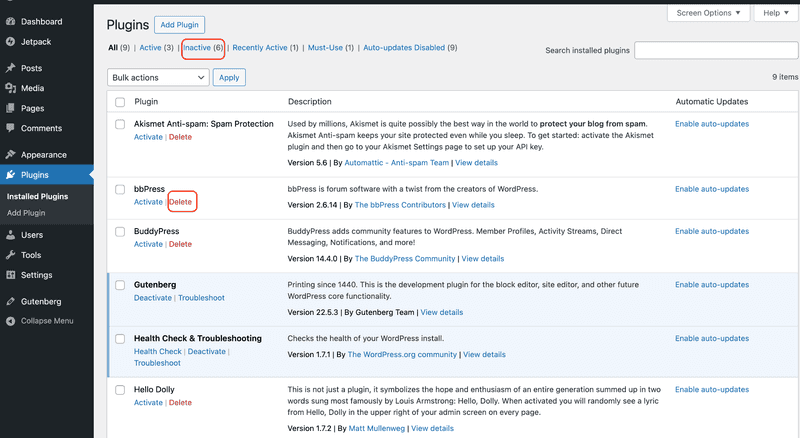

Távolítsa el a nem használt bővítményeket és témákat

Az inaktív bővítmények és témák a szerveren maradnak. Töröld őket, hogy csökkentsd a biztonsági kockázatokat és szűkítsd a támadási felületet.

Tisztítási ellenőrzőlista:

- Törölje a felesleges bővítményeket és témákat. A deaktiválás után a fájlok megmaradnak.

- Először tesztelje a eltávolításokat a staging környezetben, ha a bővítmények űrlapokhoz, gyorsítótárhoz, SEO-hoz vagy e-kereskedelemhez kapcsolódnak.

- Csak az aktív témát és egy biztonsági másolatot tartson meg.

- A tisztítás után ellenőrizze, hogy a bejelentkezés, az űrlapok, a fizetés és a keresés működik-e.

- Havonta ellenőrizze a telepített bővítményeket és témákat.

Kövesse az alábbi lépéseket a nem használt WordPress-bővítmények törléséhez:

- A WordPress adminisztrációs felületén lépjen a Plugins → Installed Plugins menüpontra.

- Keresse meg a felesleges bővítményt.

- Kattintson a Deaktiválás g ombra. Ezután megjelenik a Törlés opció.

- Kattintson a Törlés gombra, és erősítse meg a műveletet, ha a rendszer kéri.

Ezután kövesse az alábbi lépéseket a nem használt téma törléséhez:

- A WordPress adminisztrációs felületén lépjen a Megjelenés → Témák menüpontra.

- Kattintson a felesleges témára.

- Kattintson a Törlés gombra, és erősítse meg, ha a rendszer kéri.

Válasszon megbízható témákat és bővítményeket

Nem minden bővítmény érdemel bizalmat, még akkor sem, ha a funkciói remekül néznek ki. Keressen olyanokat, amelyek rendszeresen frissülnek, világos dokumentációval rendelkeznek, aktív támogatást nyújtanak, és kompatibilisek a jelenlegi WordPress-verziókkal.

Gyors ellenőrzések a telepítés előtt:

- Kerülje az elhagyott bővítményeket és témákat.

- Kerülje a nullázott bővítményeket és témákat.

- Legyen óvatos a piactéren kívüli letöltésekkel, hacsak nem bízik a forgalmazóban.

- Hagyjon ki mindent, ami nem frissült a közelmúltban, vagy nem támogatja egyértelműen a jelenlegi WordPress-verzióját.

Gyakorlati biztonsági műveletek {#practical-security-operations}

Ezek azok a rendszeres lépések, amelyek csökkentik a mindennapi kockázatokat, visszaszorítják a botok tevékenységét, és segítenek a problémák korai felismerésében.

A támadók a bejelentkezési oldalt veszik célba, mert az kiszámítható és mindig elérhető. Zárja le az adminisztrátori belépési pontokat, hogy a botok falba ütközzön, és a lopott jelszavak ne eredményezzenek azonnali hozzáférést.

Használjon kétfaktoros hitelesítést {#use-two-factor-authentication}

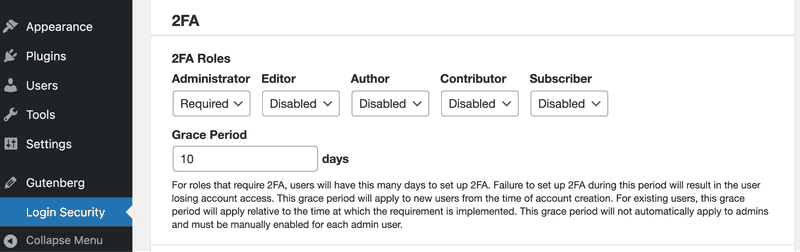

A kétfaktoros hitelesítés megakadályozza a legtöbb hiteles�ítőadatokkal való visszaélést és a hitelesítőadatok újrafelhasználásával történő átvételt. Ha ezt engedélyezi az adminisztrátori fiókoknál, akkor a bejelentkezés akkor is blokkolva lesz, ha a jelszót ellopták.

A 2FA engedélyezéséhez a WordPress-oldalán válasszon egy megbízható 2FA-bővítményt és egy hitelesítő alkalmazást a telefonjára. Gyakori 2FA-bővítmények közé tartozik a miniOrange 2FA, a WP 2FA, a Wordfence Login Security és a Two Factor.

A kétfaktoros hitelesítés engedélyezése:

- A WordPress irányítópultján lépjen a Plugins (Bővítmények) → Add New(Új hozzáadása) menüpontra.

- Keressen egy 2FA bővítményt, majd telepítse és aktiválja azt.

- Nyissa meg a bővítmény menüjét a bal oldali sávon, általában a Biztonság alatt vagy önálló elemként.

- Keresse meg a Kétfaktoros hitelesítés vagy 2FA menüpontot, majd válassza az Authenticator app lehetőséget.

- Olvassa be a QR-kódot az Authenticator alkalmazásban, vagy írja be a beállítási kulcsot.

- Írja be az egyszeri kódot a megerősítéshez, majd kattintson az Engedélyezés vagy Aktiválás gombra.

- Töltse le a helyreállítási kódokat, és tárolja őket a jelszókezelőjében.

A 2FA érvényesítése rendszergazdai szerepkörök esetében:

- Nyissa meg a bővítmény beállításait, általában a Beállítások vagy a Biztonság → 2FA menüpont alatt.

- Kapcsolja be a 2FA megkövetelése opciót.

- Alkalmazzák ezt a rendszergazda és a szerkesztő szerepkörökre, és ha e-kereskedelmi áruházat üzemeltet, adja hozzá a boltvezető szerepkört is.

- Mentse el a módosításokat, miután legalább két rendszergazdai fiókot regisztrált különálló eszközökön.

Az alapértelmezett bejelentkezési URL módosítása {#change-the-default-login-url}

A legtöbb WordPress-webhely ugyanazokat az alapértelmezett URL-eket használja: /wp-login.php a bejelentkezéshez és /wp-admin/ az adminisztrátori irányítópanelhez. A botok ismerik ezeket az URL-eket, ezért újra és újra megpróbálják őket.

A bejelentkezési URL megváltoztatása nem fogja megállítani az elszánt támadókat, de csökkentheti az automatizált bejelentkezési spameket és a brute force támadásokat.

Kövesse az alábbi lépéseket a WordPress alapértelmezett bejelentkezési URL-jének megváltoztatásához:

- Lépjen a Plugins → Add New menüpontra.

- Telepítsen egy bejelentkezési URL-módosító bővítményt, majd aktiválja azt.

- Nyissa meg a bővítmény beállításait a Beállítások vagy a Biztonság menüpont alatt.

- Állítson be egy új bejelentkezési URL-t, majd mentse a módosításokat.

- Jelentkezzen ki, és tesztelje az új URL-t inkognitó ablakban.

Használjon egyedi rendszergazdai felhasználónevet {#use-a-unique-admin-username}

** **Az „admin” az első tipp minden brute force listán. Használata a támadóknak a szükséges információk felét adja meg.

Kövesse az alábbi lépéseket, ha egyedi admin felhasználónevet szeretne használni a WordPressben:

- Lépjen a Felhasználók → Új hozzáadása menüpontra.

- Hozzon létre egy új felhasználót egyedi felhasználónévvel. Ne használja a domain nevét, márkanevét vagy e-mail előtagját.

- Állítsa be a szerepkört Rendszergazda-ra, majd hozza létre a fiókot.

- Jelentkezzen ki, majd jelentkezzen be újra az új rendszergazda felhasználóval.

- Lépjen a Felhasználók → Minden felhasználó menüpontra.

- Keresse meg a régi rendszergazdai fiókot, és vagy állítsa be alacsonyabb szerepkörre, vagy törölje. Ha törli, a WordPress kérésére rendelje hozzá a tartalmát az új rendszergazdához.

Korlátozza a bejelentkezési kísérletek számát {#limit-login-attempts}

Ne engedje, hogy a botok korlátlanul próbálkozzanak a jelszavakkal. Néhány sikertelen kísérlet után blokkolja az IP-címet egy időre.

Először az egyszerű beállítások

- Telepítsen egy olyan bővítményt, amely kezeli a sebességkorlátozást, például a Wordfence, a Limit Login Attempts Reloaded vagy a Loginizer.

- Ha lehetséges, engedélyezze a sebességkorlátozást a tárhelyszolgáltató tűzfalának vezérlőpultján.

Haladó szerverkonfiguráció

Nginx sebességkorlátozási példa (ajánlott, ha Ön irányítja az Nginx konfigurációját):

Adja hozzá ezt az Nginx HTTP kontextusához:

Ezután adjon hozzá egy korlátozást a bejelentkezési végponthoz a szerverblokkján belül:

Tipp: Növelje a „rate” vagy a „burst” értéket, ha jogos felhasználók kerülnek blokkolásra. Alaposan tesztelje.

Használjon erős rendszergazdai jelszavakat {#use-strong-admin-passwords}

Az admin jelszavaknak nem kell könnyen megjegyezhetőnek lenniük. Nehéznek kell lenniük a kitaláláshoz. Használjon jelszókezelőt hosszú, véletlenszerű jelszavak generálásához, és győződjön meg arról, hogy minden admin fióknak megvan a saját, egyedi jelszava. Így, ha egy szolgáltatás biztonságát megsértik, a WordPress admin hozzáférése nem kerül veszélybe.

Beállítási tippek:** **

- Ha lehetséges, tiltsa le a jelszavak újrafelhasználását a szervezeti irányelvekben.

- Azonnal változtassa meg az admin jelszavakat, ha egy csapattag távozik.

Kövesse az alábbi lépéseket a WordPress rendszergazdai jelszavának megváltoztatásához:

- Lépjen a Felhasználók → Minden felhasználó menüpontra.

- Szerkessze az admin felhasználót.

- Kattintson az Új jelszó beállítása, majd a Felhasználó frissítése gombra.

Használjon ajánlott WordPress biztonsági bővítményeket {#use-recommended-wordpress-security-plugins}

A biztonsági bővítmények nem oldanak meg mindent, de gyors védelmet és sokkal jobb áttekinthetőséget nyújtanak. Olyan naplófájlokat keres, amelyeket ténylegesen felhasználhat, ha valami nem stimmel.

Egy jó biztonsági bővítmény a következőket tartalmazza:

- Fájlintegritás-ellenőrzés a váratlan változások észleléséhez

- Bejelentkezés védelem és 2FA érvényesítés

- Kártevőprogram-ellenőrzés egyértelmű tisztítási és helyreállítási útvonalakkal

- Riasztások és ellenőrzési naplófájlok, amelyeket ténylegesen áttekinthet

- Alapvető tűzfalszabályok

Miután tudja, mit keres, telepítsen egy megbízható bővítményt, például a Wordfence-t, a Sucuri-t vagy az All In One WP Security-t. Ezek az eszközök bejelentkezési védelmet, fájlváltozás-érzékelést és naplófájlokat biztosítanak, és képesek blokkolni a gyakori támadási kísérleteket, beleértve a brute force támadásokat is.

Kövesse az alábbi lépéseket a WordPress biztonsági bővítmény telepítéséhez:

- Lépjen a Plugins → Add New menüpontra.

- Keresse meg a biztonsági bővítményt.

- Kattintson a Most telepítés, majd az Aktiválás gombra.

- Nyissa meg a bővítményt a bal oldali sávról, és futtassa a telepítő varázslót, ha van ilyen.

Beállítási tippek:

- Használjon egy fő biztonsági bővítményt az ütközések és az ismétlődések elkerülése érdekében.

- Kapcsolja ki azokat a funkciókat, amelyeket nem fog használni, különösen a forgalmas webhelyeken végzett erőforrás-igényes vizsgálatokat.

- Ha a tárhelyszolgáltatója sebességkorlátozást vagy blokkolást kínál, akkor lehetőség szerint használja ezt a brute force támadások elleni védelemre.

Hibaelhárítás:

- Ha letiltják a WordPress admin felületéről, ellenőrizze a tűzfal szabályait, és először csökkentse a szigorú módot.

- Vegye fel IP-címét a fehérlistára, hogy ne zárja ki saját csapatát.

- A védelem letiltása előtt nézd át a naplófájlokat, hogy lássad, mi váltotta ki a blokkolást.

Használjon tűzfalat és rosszindulatú programok elleni szkennelést {#use-a-firewall-and-malware-scanning}

A tűzfalak megakadályozzák a támadásokat, mielőtt azok eljutnának a WordPresshez. A rosszindulatú programok elleni vizsgálatok pedig ellenőrizik a fájlokat és az adatbázist, hogy nem manipulálták-e őket.

Ha nem Ön irányítja a szerver konfigurációját, használja a tárhelyszolgáltató tűzfal-vezérlőpultját vagy egy biztonsági bővítményt, például a Wordfence-t vagy a Sucuri-t, hogy korlátozza a bejelentkezések számát, valamint lassítsa vagy blokkolja az XML-RPC-t.**

Tűzfal beállítása

Használjon rétegeket. WAF a peremen, szerver szabályok a visszaélésszerű forgalomra, és rosszindulatú programok elleni vizsgálatok a tisztításhoz.

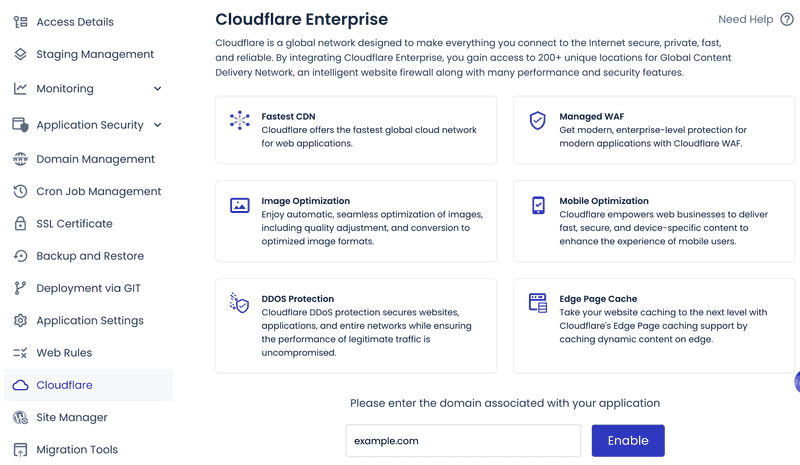

A felügyelt platformokon engedélyezheti a beépített webalkalmazás-tűzfalat IP- vagy országblokkolással. Például a Cloudways opcionális Cloudflare Enterprise kiegészítőt kínál a peremszűréshez és a botok elleni védelemhez.

Rosszindulatú programok ellenőrzése

Vizsgálja meg a váratlan fájlváltozásokat és az adatbázis-behatolásokat (spam linkek, rejtett szkriptek).

Rendszeres ellenőrzéseket ütemezzen a következőkre:

- Fájlmódosítások és ismeretlen PHP a wp-content/uploads mappában

- Adatbázis-spam vagy beillesztett kód

- Gyanús cron-feladatok és kimenő kapcsolatok

A Cloudways az Imunify360 által működtetett Malware Protection kiegészítőt biztosít szerver szintű vizsgálathoz és automatikus tisztításhoz.

Kövesse az alábbi lépéseket a rosszindulatú programok eltávolításához a WordPressből:

- Kapcsolja be a karbantartási módot.

- Azonosítsa a behatolási pontot (sebezhető plugin, gyenge hitelesítő adatok).

- Cserélje ki az összes titkos adatot (admin/DB jelszavak, sók, SSH kulcsok).

- Állítsa vissza a rendszert egy tiszta biztonsági másolatból.

- Javítsa ki a kiváltó okot, mielőtt élesítené a rendszert.

Fejlett technikai megerősítés {#advanced-technical-hardening}

A fejlett technikai megerősítés során a WordPress beállításait az alapvető szintnél tovább szigorítja. Ezek a lépések a konfigurációra, a szervervezérlésre és a hozzáférési szabályokra összpontosítanak, amelyek csökkentik a kockázatot és korlátozzák a károkat, ha egy bejelentkezés vagy plugin kompromittálódik.

A wp-config.php fájl biztonságossá tétele {#secure-the-wp-config-php-file}

A wp-config.php fájl tartalmazza az adatbázis hitelesítő adatait és a titkos kulcsokat. Kezelje úgy, mint egy kulcstárat.

Állítson be szigorú jogosultságokat a következő paranccsal:

chmod 400 wp-config.php.

Ez megakadályozza, hogy más felhasználók és folyamatok elolvassák vagy módosítsák a fájlt. Használja a 440-es értéket, ha a webszerverének csoportos olvasási hozzáférésre van szüksége.

Ha a webhely 400-as beállítás mellett nem működik, váltson 440-re, és győződjön meg arról, hogy a csoport tulajdonjoga megegyezik a webszerver futtatási jogával.

További védelem érdekében, ha a beállítások lehetővé teszik, helyezze át a wp-config.php fájlt egy szinttel a webgyökér fölé. A WordPress továbbra is automatikusan betölti majd.

Korlátozza a felhasználói szerepköröket és jogosultságokat {#limit-user-roles-and-permissions}

Csak a szükséges jogosultságokat adja meg a felhasználóknak (a legkisebb jogosultság elve). Ez megakadályozza, hogy egy feltört fiók átvegye az irányítást az egész webhely felett.

Kövesse az alábbi lépéseket a felhasználói szerepkörök és jogosultságok korlátozásához a WordPressben:

- Lépjen a Felhasználók → Minden felhasználó menüpontra.

- Kattintson a felhasználóra, akit ellenőrizni szeretne.

- A Szerepkör legördülő menüben válassza ki a felhasználó számára szükséges legalacsonyabb szerepkört, például Előfizető, Közreműködő, Szerző vagy Szerkesztő.

- Kattintson a Felhasználó frissítése gombra.

Ismételje meg ezt minden rendszergazdai fiók esetében, és vonja vissza a jogosultságokat azoktól, akiknek nincs rájuk szükségük. Távolítsa el vagy tiltsa le azokat a fiókokat, amelyeket már senki sem használ.

Ha speciális hozzáférésre van szüksége, használjon egyéni szerepköröket, és ellenőrizze a jogosultságokat, mielőtt azokat kiosztaná. Negyedévente ellenőrizze a szerepköröket, és távolítsa el a felesleges rendszergazdai hozzáféréseket. Ez korlátozza, hogy mit tehet egy támadó egy ellopott bejelentkezési adattal.

Tiltsa le a fájlok szerkesztését a vezérlőpultról {#disable-file-editing-from-the-dashboard}

Tiltsa le a beépített téma- és bővítmény-szerkesztőt. Így egy feltört rendszergazdai fiók nem tud gyorsan rosszindulatú kódot elhelyezni a webhely fájljaiban.

Kövesse az alábbi lépéseket a fájlszerkesztés letiltásához a WordPress irányítópultjáról:

- Csatlakozzon a webhelyéhez SFTP-n vagy a tárhelyszolgáltató fájlkezelőjén keresztül.

- Szerkessze a wp-config.php fájlt a WordPress gyökérkönyvtárában, és adja hozzá a következőket:

- Mentse el a fájlt.

- Ellenőrizze a Megjelenés menüpontot a WordPress admin felületén. A Téma szerkesztő eltűnik. A Bővítmény szerkesztő is eltűnik.

Ha csapata a vezérlőpulton történő szerkesztésre támaszkodik, helyezze át azt a munkafolyamatot Git-alapú telepítésekre vagy korlátozott fiókokkal rendelkező SFTP-re.

Tiltsa le az XML-RPC-t {#disable-xml-rpc}

Az XML-RPC a brute force támadások és a pingback-visszaélések gyakori behatolási pontja. Blokkolja azt WordPress- vagy szerver szinten.

A. lehetőség: Letiltás a WordPressben

- Adja hozzá a következőket a functions.php fájlhoz vagy egy egyéni bővítményhez:

- Mentse el a fájlt.

- Nyissa meg az xmlrpc.php végpontot a böngészőjében a https://yourdomain.com/xmlrpc.php címen. Egy általános XML-RPC üzenet jelenik meg, de az XML-RPC kérések már nem fognak működni.

Ez letiltja az XML-RPC-t a WordPress rétegén. Az xmlrpc.php végpont továbbra is elérhető, ezért a teljes védelem és a terhelés csökkentése érdekében blokkolja azt a webszerveren vagy a WAF-on.

B lehetőség: Blokkolás a webszerver rétegén**

Az XML-RPC szerveren történő blokkolása a leghatékonyabb megoldás, mert még a PHP futása előtt megállítja a kéréseket.

Nginx:

- Nyissa meg webhelye Nginx konfigurációs fájlját a domainhez.

- Adjon hozzá egy szabályt az xmlrpc.php-hez a szerverblokkban.

- Töltse be újra az Nginx-et.

Apache:

- Szerkessze webhelye Apache-konfigurációját vagy .htaccess fájlját, ha ez megengedett.

- Adja hozzá az xmlrpc.php blokk szabályt.

- Töltse be újra az Apache-t.

Ez megakadályozza, hogy a kérések eljussanak a WordPresshez, ami csökkenti a terhelést és elvágja a gyakori XML-RPC támadási útvonalakat.

Megjegyzés: Ha a Jetpack bővítménynek vagy a WordPress mobilalkalmazásnak szüksége van az XML-RPC-re, ne blokkolja azt teljesen. Ehelyett korlátozza a kérések számát, és ha lehetséges, csak megbízható IP-címekről engedélyezze a hozzáférést.

Biztonsági mentések és felügyelet {#backups-and-monitoring}

Készülj fel a meghibásodásokra. A biztonsági mentések segítségével gyorsan helyreállíthatod az adatokat. A felügyelet megmutatja, mi változott.

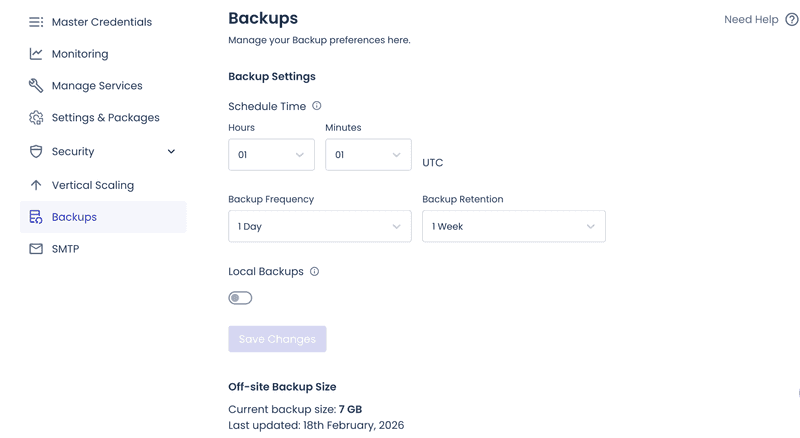

Készítsen rendszeresen biztonsági másolatot a webhelyéről {#back-up-your-website-regularly}

A biztonsági mentések nem opcionálisak. Ezek jelentik a vészkijáratot, ha egy frissítés megszakítja a termelést, egy bővítmény kompromittálódik, vagy egy rossz telep�ítés tönkreteszi az adatbázist.

Az a cél, hogy a webhelyéről egy tiszta másolatot tartson, amelyet gyorsan visszaállíthat, anélkül, hogy találgatnia kellene, mi hiányzik.

Kézi biztonsági mentés

Kövesse az alábbi lépéseket a WordPress-webhely biztonsági mentéséhez:

- Telepítsen és aktiváljon egy biztonsági mentési bővítményt a Bővítmények → Új hozzáadása menüpontból.

- Nyissa meg a bővítményt, és futtassa a Back up now (Biztonsági mentés most) parancsot a kiválasztott fájlokkal és adatbázissal.

- Ha lehetséges, mentse el egy külső tárolóba.

Automatikus biztonsági mentés

A legtöbb felügyelt WordPress-tárhely alapértelmezés szerint tartalmaz automatikus biztonsági mentéseket, amelyeket általában naponta készítenek, egy bizonyos ideig tárolnak, és a tárhely vezérlőpultjáról egy kattintással visszaállítható pontokként érhetők el.

Válasszon egy ütemezést a webhely változásainak gyakorisága alapján.

- Naponta: Aktív webhelyek esetében, ahol gyakoriak a frissítések, hozzászólások vagy megrendelések.

- Heti: Kevés változással járó marketing webhelyek esetében.

- Havonta:** **Ha a tartalom ritkán változik.

A teljes biztonsági mentés tartalmazza az adatbázist, a wp-content mappát (különösen a feltöltéseket) és a konfigurációs fájlokat, ha a beállítások nem hozzák létre azokat automatikusan.

Bevált gyakorlatok:

- Tárolja a biztonsági másolatokat külső helyen. Így egy szerver meghibásodása sem törli őket.

- Tartson fenn több visszaállítási pontot, ne csak a legutóbbi pillanatképet.

- Rendszeresen tesztelje a visszaállításokat. A teszteletlen biztonsági másolatok nem bizonyítottak. Csak remélni lehet, hogy működnek, amikor szükség van rájuk.

Ha a visszaállítások lassúak vagy sikertelenek, az általában azt jelenti, hogy a biztonsági másolat túlterhelt. Ellenőrizze a biztonsági másolat méretének növekedését, amelyet gyakran a wp-content mappában található naplófájlok vagy gyorsítótár-könyvtárak okoznak. Zárja ki a gyorsítótár-könyvtárakat a biztonsági másolatokból, ha a platformja biztonságosan újra tudja őket létrehozni.

Figyelje webhelyét {#monitor-your-site}

A biztonsági intézkedések segítenek, de a figyelemmel kísérés észleli azokat a problémákat, amelyek átcsúsznak a rostán. Fedezze fel a problémákat korán. Készítse elő a naplófájlokat, hogy nyomon követhesse, mi történt.

Üzemidő-figyelés

Az elérhetőségi ellenőrzések segítségével könnyen észreveheted, ha a webhely leáll, vagy valami nem várt változás történik, például feltörik a kezdőlapot, egy frissítés megzavarja a PHP működését, vagy egy támadás túlterheli a szervert.

Az UptimeRobot (bőkezű ingyenes csomaggal) vagy a Pingdomhoz hasonló rendelkezésre állási eszközök HTTP- és kulcsszó-ellenőrzéseket végeznek a honlapon és a legfontosabb oldalakon.

Gyakorlati beállítás:

- Figyelje a honlapját és egy olyan fontos oldalt, amely bejelentkezés nélkül is működik, például az árak, a pénztár vagy a fő céloldal.

- Használjon HTTP-állapotellenőrzéseket és kulcsszóellenőrzéseket is, hogy ne csússzon át egy olyan feltört oldal, amely továbbra is normális 200-as választ ad vissza.

Biztonsági riasztások

Állítson be riasztásokat olyan eseményekre, amelyek fiókátvételt, manipulációt vagy eltérést jeleznek.

Az olyan biztonsági bővítmények, mint a Wordfence vagy a Sucuri, figyelmeztetnek a bejelentkezések hirtelen megnövekedésére, a fájlváltozásokra és az új rendszergazdai felhasználókra.

Kövesse az alábbi lépéseket a riasztások beállításához a WordPressben:

- Lépjen a Plugins → Add New menüpontra.

- Telepítsen és aktiváljon egy olyan biztonsági bővítményt, amely támogatja a riasztásokat.

- Nyissa meg a bővítményt a bal oldali sávról.

- Keresse meg az Értesítések vagy Értesítések menüpontot a bővítmény beállításaiban.

- Kapcsolja be a riasztásokat a következőkre:

- Új rendszergazda felhasználó létrehozása

- Bővítmény- vagy témafájlok módosításai

- Bejelentkezési csúcsok vagy ismételt hibák

- Kritikus plugin-frissítések elérhetősége

- DNS- vagy SSL-tanúsítvány problémák

- A kritikus riasztásokat irányítsa át a Slackbe vagy a PagerDutyba. Az alacsony prioritású értesítéseket tartsa meg e-mailben.

Tevékenységi naplófájlok

Egy incidens során a naplók adnak választ az egyetlen fontos kérdésekre: mi változott, mikor változott, ki változtatta meg és honnan.

Gyakorlati beállítás:

- Naplózza az adminisztrátori műveleteket, például a felhasználók létrehozását, a bővítmények telepítését és a beállítások módosításait.

- A naplókat elég hosszú ideig őrizze meg, hogy a lassan kialakuló biztonsági incidenseket is kivizsgálhassa.

- Párosítsa a tevékenységi naplókat a szerver-hozzáférési naplókkal, hogy összefüggésbe hozhassa az IP-címeket és a felhasználói ügynököket.

Kövesse az alábbi lépéseket a tevékenységi naplók engedélyezéséhez a WordPressben:

- Lépjen a Plugins → Add New menüpontra.

- Telepítsen és aktiváljon egy tevékenységi napló plugin-t.

- Nyissa meg a bővítményt a bal oldali sávról.

- Kapcsolja be a naplózást az adminisztrátori műveletekhez, például a felhasználók létrehozásához, a bővítmények telepítéséhez és a beállítások módosításához.

- Állítsa be, hogy mennyi ideig tárolja a naplókat, majd mentse el.

- Ha elérhető, engedélyezze a naplók exportálását vagy továbbítását külső tárolóra.

Ha a naplófájlok túl gyorsan növekednek, csökkentse a mennyiséget anélkül, hogy elveszítené a később szükséges jelzéseket.

- Csökkentse a nem kritikus események részletességét.

- A naplófájlokat rendszeresen cserélje ki.

- Ha lehetséges, helyezze át a naplókat külső tárolóra.

Záró gondolatok {#final-thoughts}

A WordPress biztonsága általában egyszerű okok miatt romlik meg. A kis rések túl sokáig maradnak nyitva: elmulasztott frissítések, gyenge jelszavak vagy túl nagy rendszergazdai hozzáférés.

Ha csak egy dolgot tesz, az legyen a következetesség. Rendszeresen frissítse a WordPress magját, témáit és bővítményeit. Végrehajtja a kétfaktoros hitelesítést az adminisztrátori szintű fiókokon. Használjon hosszú, egyedi jelszavakat, és kerülje a nyilvánvaló felhasználóneveket. Tartsa fenn a HTTPS-t minden oldalon, hogy a bejelentkezések, munkamenetek és űrlapadatok titkosítva maradjanak.

Miután az alapok megvannak, vegyen fel további védelmet. Használjon tűzfalat, hogy blokkolja a rosszindulatú forgalmat, mielőtt az eléri a webhelyét. Futtasson rosszindulatú programok elleni vizsgálatokat és fájlváltozás-figyelést, hogy korán felismerhesse a problémákat. Tárolja a biztonsági másolatokat külső helyen, tartson fenn több visszaállítási pontot, és tesztelje a visszaállításokat, hogy a helyreállítás kiszámítható legyen.

Ezekkel a lépésekkel WordPress-webhelye nehezebben támadható meg, könnyebben felügyelhető, és gyorsan helyreállítható, ha valami baj történik.

Gyakran ismételt kérdések {#frequently-asked-questions}

1. Biztonságos a WordPress?

Igen, a WordPress biztonságos, ha betartja az alapvető gyakorlatokat: tartsa naprakészen a magot, a témákat és a bővítményeket; használjon erős, egyedi jelszavakat és kétfaktoros hitelesítést az adminisztrátorok számára; válasszon olyan tárhelyet, amely elszigeteltséget és tűzfalakat biztosít; készítsen rendszeres biztonsági másolatokat.

2. Van-e beépített biztonsági funkciója a WordPressnek?

Igen. A WordPress magja olyan szilárd alapokkal rendelkezik, mint a szerepkörök és jogosultságok, az adminisztrátori műveletek védelme, a biztonságos jelszó-hasholás és a rendszeres biztonsági kiadások. A legtöbb valós támadás elavult bővítményekből és témákból, gyenge hitelesítő adatokból vagy rosszul konfigurált szerverekből származik, nem pedig a frissített alapértelmezett magtelepítésből.

Az All-in-One platform a hatékony SEO-hoz

Minden sikeres vállalkozás mögött egy erős SEO kampány áll. De a számtalan optimalizálási eszköz és technika közül lehet választani, ezért nehéz lehet tudni, hol kezdjük. Nos, ne félj tovább, mert van egy ötletem, ami segíthet. Bemutatom a Ranktracker all-in-one platformot a hatékony SEO-ért.

Végre megnyitottuk a Ranktracker regisztrációt teljesen ingyenesen!

Ingyenes fiók létrehozásaVagy Jelentkezzen be a hitelesítő adatokkal

3. Meghackelték a WordPress-oldalamat?

Figyeljen az olyan nyilvánvaló figyelmeztető jelekre, mint a váratlan átirányítások, az Ön által nem létrehozott új rendszergazdai felhasználók, a telepítés nélkül megváltozó téma- vagy bővítményfájlok, a furcsa ütemezett feladatok és a hirtelen bejelentkezési csúcsok. Ellenőrizze a biztonsági bővítmény naplóit és a szerver hozzáférési naplóit. Ha a Google Search Console-t használja, keressen figyelmeztetéseket és ismeretlen indexelt URL-eket.

4. Hogyan állíthatom be a WordPress-oldalamat HTTPS-re?

Telepítse az SSL-tanúsítványt a tárhely vezérlőpultján. Ezután frissítse a WordPress kezdőlapjának URL-jét és a webhely URL-jét HTTPS-re, és kényszerítse a HTTPS használatát az adminisztrációs felületen és a frontenden. Ha vegyes tartalomra vonatkozó figyelmeztetéseket lát, cserélje ki a adatbázisban és a téma-erőforrásokban található, merev kódolású HTTP-linkeket. Ha proxyt vagy terheléselosztót használ, győződjön meg arról, hogy a WordPress az eredeti kérést HTTPS-ként ismeri fel, hogy elkerülje az átirányítási hurkokat.