Wprowadzenie

W dzisiejszym połączonym cyfrowym krajobrazie nie można przecenić ogromnego znaczenia bezpieczeństwa stron internetowych. Nigdzie nie jest to bardziej widoczne niż w przypadku witryn WordPress.

Ze względu na ich powszechną popularność, witryny WordPress stały się głównymi celami dla złośliwych podmiotów próbujących wykorzystać luki w zabezpieczeniach.

Ten kompleksowy przewodnik ma na celu wyposażenie Cię w wiedzę i narzędzia niezbędne do wzmocnienia Twojej witryny WordPress przed potencjalnymi zagrożeniami i naruszeniami. Zanurzmy się głębiej.

Zrozumienie ryzyka

Przed zagłębieniem się w szczegóły dotyczące środków bezpieczeństwa, konieczne jest zrozumienie różnorodnych zagrożeń, na jakie codziennie narażone są strony internetowe, w tym witryny WordPress.

Zagrożenia te obejmują szeroki wachlarz luk w zabezpieczeniach, takich jak ataki phishingowe wymierzone w użytkowników w celu uzyskania poufnych informacji, wstrzyknięcia złośliwego oprogramowania prowadzące do naruszenia bezpieczeństwa witryny oraz typowe exploity, takie jak wstrzyknięcie kodu SQL i cross-site scripting (XSS).

Nie można wystarczająco podkreślić znaczenia bycia na bieżąco. Regularne aktualizacje stanowią kluczową linię obrony przed potencjalnymi naruszeniami bezpieczeństwa. Poprawki bezpieczeństwa dla wtyczek, motywów i rdzenia WordPress mają na celu wyeliminowanie znanych luk w zabezpieczeniach, uniemożliwiając atakującym ich wykorzystanie.

Aby podkreślić znaczenie priorytetowego traktowania bezpieczeństwa stron internetowych, rzeczywiste przypadki naruszeń dostarczają jasnych ilustracji potencjalnych reperkusji.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Godne uwagi przykłady obejmują naruszenie danych Equifax, przypisywane niezaktualizowanemu oprogramowaniu, oraz wiele przypadków, w których zainfekowane wtyczki WordPress spowodowały uszkodzenie stron internetowych.

Przypadki te stanowią ostrzeżenie przypominające o możliwych skutkach, gdy środki bezpieczeństwa są nieodpowiednie.

Jak zabezpieczyć witrynę WordPress

Co więc należy zrobić, aby chronić swoją witrynę i zapewnić bezpieczeństwo danych? Sprawdźmy podstawowe środki.

1. Silny dostęp użytkownika

Podstawą solidnego poziomu bezpieczeństwa jest kontrolowanie dostępu użytkowników do witryny WordPress. Zapewnienie wdrożenia dobrych zasad dotyczących haseł jest kluczowym krokiem.

Zachęcaj użytkowników do tworzenia silnych haseł, które zawierają kombinację znaków alfanumerycznych, symboli oraz wielkich i małych liter. Zaleca się również regularne zmiany haseł, aby zmniejszyć ryzyko naruszenia danych uwierzytelniających.

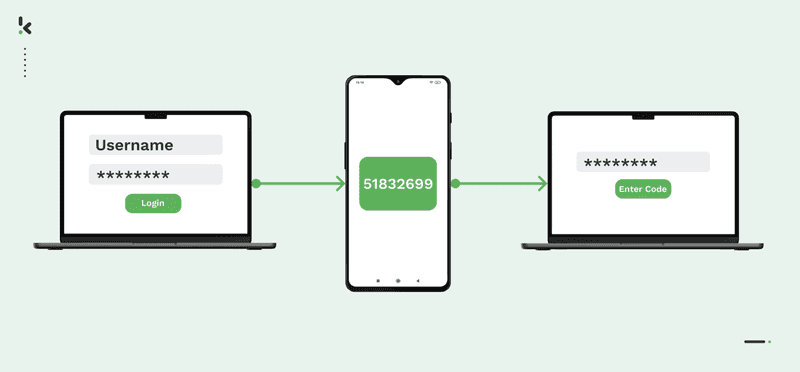

Aby zwiększyć bezpieczeństwo dostępu użytkowników, zaleca się stosowanie uwierzytelniania dwuskładnikowego (2FA). Ta metoda uwierzytelniania dodaje dodatkową warstwę zabezpieczeń poza hasłami. Po włączeniu 2FA użytkownicy są zobowiązani do podania drugiej formy weryfikacji, takiej jak kod wysłany na ich urządzenie mobilne.

Źródło: Klippa.com

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Ograniczenie liczby prób logowania może być kolejnym sposobem na udaremnienie ataków brute force. Wdrażając ograniczenia dotyczące liczby nieudanych prób logowania, można skutecznie uniemożliwić automatycznym botom uzyskanie nieautoryzowanego dostępu do witryny.

2. Regularne kopie zapasowe i aktualizacje

Proaktywne podejście do bezpieczeństwa obejmuje regularne tworzenie kopii zapasowych i aktualizacje. Automatyczne kopie zapasowe powinny być zaplanowane, aby zapewnić odzyskanie danych w przypadku naruszenia. Te kopie zapasowe powinny być przechowywane poza siedzibą firmy, aby zagwarantować redundancję i dostępność krytycznych danych.

Równie ważne jest regularne testowanie tych kopii zapasowych. Dzięki rutynowemu przywracaniu kopii zapasowych można zweryfikować ich funkcjonalność i zapewnić możliwość szybkiego odzyskania danych w obliczu incydentu bezpieczeństwa. Sprawdzanie integralności kopii zapasowych minimalizuje ryzyko utraty danych.

W dynamicznym świecie bezpieczeństwa sieciowego utrzymywanie aktualnej instalacji WordPress, motywów i wtyczek nie podlega negocjacjom. Regularne aktualizacje są niezbędne, ponieważ łatają znane luki w zabezpieczeniach i poprawiają ogólny stan bezpieczeństwa witryny.

Pro-tip: Jeśli jesteś nowy w temacie regularnych kopii zapasowych i aktualizacji, przeczytaj przewodnik po hostingu dla początkujących.

3. Wybór bezpiecznego hostingu

Wybór dostawcy hostingu odgrywa kluczową rolę w ogólnym bezpieczeństwie witryny. Wybór niezawodnego i bezpiecznego hostingu w chmurze jest podstawowym krokiem. Dokładnie zbadaj dostawców hostingu, biorąc pod uwagę ich środki bezpieczeństwa i reputację w branży. Priorytetowo traktuj dostawców, którzy utrzymują aktualne oprogramowanie serwerowe i mają doświadczenie w ochronie danych swoich klientów.

Wdrożenie protokołu HTTPS i certyfikatów SSL jest istotnym środkiem bezpieczeństwa. Szyfrowanie HTTPS zapewnia, że dane przesyłane między użytkownikami a witryną pozostają poufne i chronione. Obecność certyfikatów SSL jest symbolizowana przez ikonę kłódki w przeglądarkach internetowych, wzbudzając zaufanie użytkowników do bezpieczeństwa ich interakcji z Twoją witryną.

Co więcej, zaangażowanie dostawcy hostingu w bezpieczeństwo rozciąga się na standardy zgodności. Na przykład, jeśli witryna obs�ługuje wrażliwe dane, takie jak osobiste informacje zdrowotne, wybór dostawcy usług hostingowych, który przestrzega standardów zgodności z HIPAA, jest niezbędny do zachowania bezpieczeństwa i poufności tych informacji.

4. Wtyczki bezpieczeństwa

Wyposażenie witryny WordPress we wtyczki zabezpieczające to proaktywne podejście do ochrony swojej obecności w Internecie. Wtyczki te wykraczają poza domyślne środki bezpieczeństwa zapewniane przez WordPress i oferują dodatkową warstwę ochrony przed potencjalnymi zagrożeniami.

Wtyczki bezpieczeństwa są wyposażone w szereg funkcji, w tym zapory ogniowe, skanowanie złośliwego oprogramowania i ochronę logowania. Instalując renomowane wtyczki bezpieczeństwa z oficjalnego repozytorium WordPress, możesz rozszerzyć możliwości bezpieczeństwa swojej witryny.

Konfiguracja tych wtyczek w celu dostosowania do konkretnych potrzeb w zakresie bezpieczeństwa ma kluczowe znaczenie. Prawidłowe ustawienie zapór ogniowych, skonfigurowanie skanowania złośliwego oprogramowania i wdrożenie mechanizmów ochrony logowania może pomóc wzmocnić witrynę przed różnymi rodzajami ataków.

5. Monitorowanie

Czujne monitorowanie jest istotnym aspektem utrzymania bezpieczeństwa witryny. Regularne sprawdzanie dzienników aktywności witryny pozwala zidentyfikować wszelkie próby nieautoryzowanego dostępu lub podejrzane zachowania. Takie proaktywne podejście pozwala szybko reagować na potencjalne zagrożenia i ograniczać ryzyko przed jego eskalacją.

Wdrożenie systemów wykrywania włamań (IDS) to kolejna warstwa obrony. Systemy te są zaprojektowane do identyfikowania nietypowych wzorców zachowań i wysyłania alertów w przypadku wykrycia podejrzanych działań. Proaktywne monitorowanie zapewnia terminowe działania przeciwko potencjalnym zagrożeniom.

Regularne kontrole bezpieczeństwa i skanowanie luk w zabezpieczeniach powinny być również częścią rutyny bezpieczeństwa. Okresowe oceny bezpieczeństwa, w tym testy penetracyjne, umożliwiają identyfikację i eliminację potencjalnych luk w zabezpieczeniach, zmniejszając ryzyko ich wykorzystania.

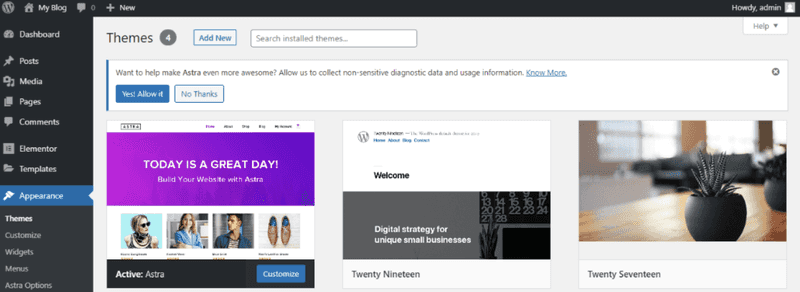

6. Bezpieczne motywy i wtyczki

Wybór motywów i wtyczek dla witryny WordPress odgrywa kluczową rolę w jej bezpieczeństwie. Wybór renomowanych motywów i wtyczek z ugruntowanych źródeł zmniejsza ryzyko wprowadzenia luk w zabezpieczeniach witryny.

Wybierając motywy i wtyczki, priorytetowo traktuj te z pozytywnymi recenzjami i historią regularnych aktualizacji. Regularne aktualizacje wskazują, że deweloperzy aktywnie zajmują się lukami w zabezpieczeniach i błędami. Minimalizując poleganie na zewnętrznych lub mniej znanych źródłach, można znacznie zmniejszyć narażenie witryny na potencjalne luki w zabezpieczeniach.

Usuwanie nieużywanych motywów i wtyczek to kolejna najlepsza praktyka w utrzymywaniu bezpiecznej strony internetowej. Nieużywane komponenty mogą stać się potencjalnymi wektorami ataków, jeśli pozostaną bez nadzoru. Regularnie sprawdzaj swoją witrynę pod kątem niepotrzebnych motywów i wtyczek, a następnie usuwaj je, aby zminimalizować potencjalną powierzchnię ataku.

7. Uprawnienia do plików

Prawidłowe skonfigurowanie uprawnień do plików ma fundamentalne znaczenie dla zapobiegania nieautoryzowanemu dostępowi do krytycznych plików i katalogów na serwerze. Przestrzeganie zasady najmniejszych uprawnień zapewnia, że tylko autoryzowani użytkownicy mają dostęp do określonych plików i funkcji.

Konfigurowanie plików z odpowiednimi uprawnieniami obejmuje definiowanie odpowiednich uprawnień do odczytu, zapisu i wykonywania dla różnych użytkowników i grup. Kluczowe jest ograniczenie dostępu do zapisu do najważniejszych plików, aby zapobiec nieautoryzowanym modyfikacjom. W ten sposób można zminimalizować ryzyko uzyskania przez atakujących dostępu do poufnych danych lub wstrzyknięcia złośliwego kodu.

Oprócz ochrony ważnych plików, ochrona plików konfiguracyjnych ma ogromne znaczenie. Pliki te często zawierają poufne informacje, takie jak poświadczenia bazy danych i klucze API. Przechowywanie plików konfiguracyjnych poza katalogiem publicznym i wdrożenie odpowiedniej kontroli dostępu zapobiega nieautoryzowanemu dostępowi i potencjalnym naruszeniom danych.

8. Ochrona przed atakami

Wraz z ewolucją krajobrazu zagrożeń, przyjęcie zaawansowanych środków bezpieczeństwa staje się niezbędne do ochrony przed różnymi wektorami ataków.

Sieci dostarczania treści (CDN) oferują zarówno korzyści w zakresie wydajności, jak i bezpieczeństwa. Sieci CDN dystrybuują zawartość witryny w sieci serwerów, zwiększając czas ładowania i łagodząc ataki DDoS (Distributed Denial-of-Service). Przeładowując ruch na rozproszone serwery, sieci CDN zapewniają, że witryna pozostaje dostępna i responsywna, nawet podczas zdarzeń o dużym natężeniu ruchu.

Aby jeszcze bardziej wzmocnić bezpieczeństwo, kluczowymi strategiami są wdrażanie limitów szybkości i analizowanie wzorców ruchu. Ustawienie limitów szybkości żądań zapobiega nadużyciom, takim jak ataki brute force lub skrobanie danych. Analiza wzorców ruchu umożliwia identyfikację anomalii i szybkie reagowanie na potencjalne zagrożenia.

9. Edukacja administratorów

Wykształcony i świadomy bezpieczeństwa zespół to pierwsza linia obrony przed potencjalnymi zagrożeniami. Ustrukturyzowany program szkoleniowy dla administratorów w zakresie najlepszych praktyk bezpieczeństwa umożliwia im podejmowanie świadomych decyzji i odpowiednich działań w celu ochrony witryny WordPress.

Administratorzy powinni być dobrze zorientowani w identyfikowaniu i łagodzeniu różnych form ataków socjotechnicznych. Znajomość phishingu, spear phishingu i oszustw CEO pomaga administratorom rozpoznawać potencjalne zagrożenia i skutecznie na nie reagować. Edukacja zespołu na temat ryzyka związanego z tymi atakami jest kluczowym krokiem w zmniejszaniu prawdopodobieństwa udanych naruszeń.

Co więcej, promowanie kultury świadomości bezpieczeństwa wymaga posiadania kompleksowego planu rozwiązywania kwestii bezpieczeństwa. Opracowanie planu reagowania na incydenty określa kroki, które należy podjąć w przypadku naruszenia bezpieczeństwa. Administratorzy powinni być świadomi protokołu, którego należy przestrzegać, zapewniając szybką i skoordynowaną reakcję w celu zminimalizowania wpływu naruszenia.

10. Odzyskiwanie

Pomimo najlepszych starań może dojść do naruszenia bezpieczeństwa. Posiadanie dobrze zdefiniowanego planu odzyskiwania danych ma kluczowe znaczenie dla szybkiego reagowania i łagodzenia skutków naruszenia.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

W następstwie ataku priorytetem jest izolacja zagrożonych systemów. Zapobiega to dalszemu nieautoryzowanemu dostępowi i ogranicza zakres naruszenia. Identyfikacja punktu wejścia i ocena zakresu naruszenia są niezbędnymi krokami w formułowaniu skutecznej strategii odzyskiwania danych.

Naprawianie problemów spowodowanych naruszeniem wymaga systematycznego podejścia. Usuwanie złośliwego kodu i backdoorów, a także łatanie luk w zabezpieczeniach, które zostały wykorzystane, to kluczowe kroki w przywracaniu integralności witryny. Podjęcie działań w odpowiednim czasie gwarantuje, że witryna będzie ponownie bezpieczna dla odwiedzających i użytkowników.

Komunikacja ma kluczowe znaczenie w przypadku naruszeń. Przejrzyste komunikowanie się z poszkodowanymi użytkownikami na temat naruszenia, działań podjętych w celu zaradzenia mu oraz środków wdrożonych w celu zapobiegania przyszłym incydentom pomaga odbudować zaufanie do bezpieczeństwa witryny.

Wnioski

Ponieważ cyfrowy krajobraz wciąż ewoluuje, Twoje zaangażowanie w bezpieczeństwo witryny musi pozostać niezachwiane. Postępując zgodnie z kompleksowymi krokami opisanymi w tym przewodniku, robisz znaczące kroki w kierunku utrzymania bezpiecznej witryny WordPress.

Podejmij wyzwania związane z bezpieczeństwem witryny i pamiętaj o tych podstawowych krokach. Pamiętaj, że bezpieczeństwo to ciągła podróż. Bądź na bieżąco, dostosowuj się do nowych zagrożeń i priorytetowo traktuj bezpieczeństwo swojej witryny i jej użytkowników. Tak jak ewoluuje technologia, tak ewoluują metody ataków, co sprawia, że ciągła czujność i adaptacja są niezbędne w stale zmieniającym się krajobrazie bezpieczeństwa sieci.