Introducere

Majoritatea atacurilor asupra site-urilor WordPress nu sunt opera unor persoane care vizează site-ul dvs. De obicei, sunt roboți automatizați care scanează internetul în căutarea unor puncte vulnerabile comune, cum ar fi un plugin învechit, o autentificare slabă sau o setare lăsată deschisă. Dacă site-ul dvs. pare ușor de spart, roboții pot începe să încerce în câteva minute.

Nu aveți nevoie de cunoștințe de inginerie de securitate pentru a-l proteja. Aveți nevoie de câteva măsuri de protecție de bază care funcționează bine împreună. Blocați setările cheie ale WordPress. Adăugați reguli de server. Mențineți totul actualizat. Faceți din backup-uri și monitorizare o prioritate absolută. Veți depista problemele din timp și vă veți recupera rapid, în loc să descoperiți daunele abia după câteva săptămâni.

Acest ghid este practic. Începem cu noțiuni de bază cu impact mare, apoi trecem la consolidarea mai aprofundată.

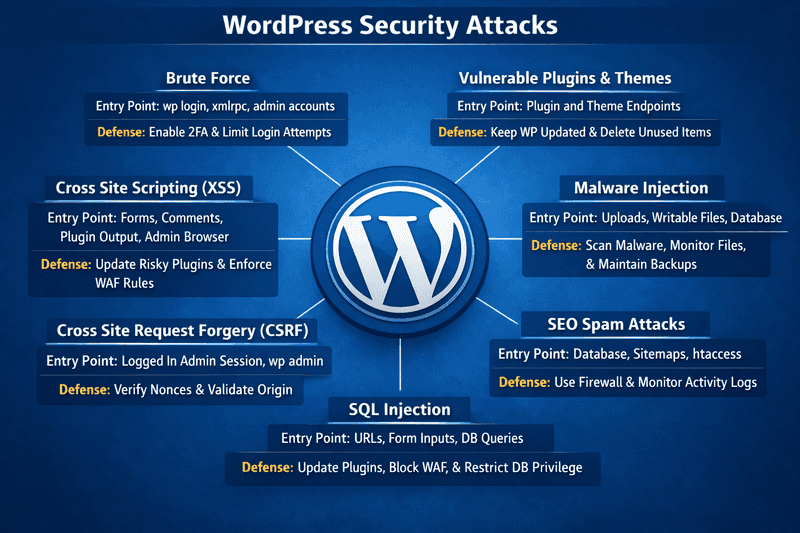

Atacuri de securitate comune asupra site-urilor WordPress {#common-security-attacks-on-wordpress-sites}

Majoritatea atacurilor asupra WordPress urmează un model familiar. Bot-urile testează mai întâi punctele de intrare comune, apoi trec la ceea ce este cel mai ușor de exploatat.

Iată cele mai frecvente riscuri cu care vă veți confrunta pe site-urile WordPress reale.

Forța brută {#brute-force}

Brute force funcționează deoarece este ușor de automatizat și încă dă roade. În loc să ghicească o singură parolă, roboții încearcă mii de nume de utilizator și parole pe minut pe paginile de autentificare. Credential stuffing este și mai eficient deoarece folosește datele de autentificare scurse din alte breșe de securitate. Dacă datele de autentificare scurse se potrivesc, se obține acces instantaneu de administrator.

Când se întâmplă acest lucru, veți observa vârfuri de trafic, redirecționări repetate și multe încercări de autentificare eșuate în jurnalele de autentificare ale pluginurilor sau serverului. Chiar și fără o breșă de securitate, aceasta consumă resurse CPU, încetinește site-ul și inundă jurnalele.

Pluginuri și teme vulnerabile {#vulnerable-plugins-and-themes}

Se întâmplă să apară probleme la nivelul nucleului WordPress, dar pluginurile și temele sunt de obicei adevărata problemă. Atacatorii le vizează deoarece detectarea versiunii este ușoară, iar codul de exploatare se răspândește rapid.

Platforma All-in-One pentru un SEO eficient

În spatele fiecărei afaceri de succes se află o campanie SEO puternică. Dar, având în vedere că există nenumărate instrumente și tehnici de optimizare din care puteți alege, poate fi greu să știți de unde să începeți. Ei bine, nu vă mai temeți, pentru că am exact ceea ce vă poate ajuta. Vă prezentăm platforma Ranktracker all-in-one pentru un SEO eficient

Am deschis în sfârșit înregistrarea la Ranktracker absolut gratuit!

Creați un cont gratuitSau Conectați-vă folosind acreditările dvs.

Semnalele de alarmă includ pluginuri abandonate, copii gratuite ale instrumentelor premium și actualizări întârziate. Impactul variază de la executarea de cod de la distanță la furtul bazelor de date și injectarea de spam SEO.

Injectarea de malware {#malware-injection}

Malware-ul se ascunde adesea în locuri care pot fi modificate sau care sunt trecute cu vederea. Poate fi un script rău intenționat plasat în wp-content/uploads/, un fișier de plugin modificat în secret cu cod PHP dezordonat sau cod injectat în baza de date, astfel încât să se răspândească prin șabloane sau postări.

Semnele tipice includ redirecționări numai către dispozitive mobile, utilizatori admin misterioși, sarcini cron ciudate, sarcini programate neobișnuite, vârfuri de cereri de ieșire și avertismente de abuz din partea Search Console sau a gazdei. Adesea duce la infecții repetate, spam și riscul de a fi inclus pe lista neagră.

Atacuri de spam SEO {#seo-spam-attacks}

Spamul SEO nu este întotdeauna vizibil pentru oameni. Atacatorii adaugă linkuri ascunse, pagini de spam sau conținut pe care doar crawlerele îl văd. Aceștia pot injecta spam în baza de date, adăuga sitemap-uri neautorizate sau modifica fișierul .htaccess pentru a servi conținut diferit bot-urilor.

Primele indicii apar de obicei în rezultatele căutării: URL-uri indexate ciudate și scăderi bruște de trafic. Domeniul dvs. începe să fie clasificat ca spam, iar paginile reale își pierd vizibilitatea. Curățarea durează mai mult, deoarece spamul este adesea împrăștiat în baza de date.

Injecție SQL {#sql-injection}

Injecția SQL are loc atunci când un plugin sau un cod personalizat trimite date nesigure către baza de date. Semnele comune includ șiruri de interogare URL ciudate, alerte SQLi în jurnalele firewall-ului și creșteri bruște ale încărcării bazei de date. Aceasta poate duce la furtul de date, modificări de conținut și acces persistent dacă atacatorii modifică utilizatorii sau setările.

Falsificarea cererilor între site-uri {#cross-site-request-forgery}

Falsificarea cererilor între site-uri (CSRF) are loc atunci când sunteți conectat la WordPress și un plugin nu efectuează verificările de securitate corespunzătoare. Un atacator vă poate păcăli să faceți clic pe un link care declanșează acțiuni precum crearea de utilizatori, modificarea adreselor de e-mail sau actualizarea setărilor.

Un semnal de alarmă este orice modificare administrativă care are loc imediat după un clic pe care nu ați intenționat să-l faceți. Jurnalele pot părea în continuare normale, deoarece acțiunea se desfășoară în cadrul sesiunii dvs., dar poate modifica în tăcere permisiunile și duce la preluarea controlului.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) are loc atunci când un plugin sau o temă afișează conținutul utilizatorului fără a-l curăța mai întâi. XSS stocat este mai grav, deoarece codul rău intenționat este salvat și poate rula mai târziu, chiar și în zona de administrare, permițând atacatorilor să modifice setările, să adauge utilizatori sau să instaleze pluginuri.

Este posibil să observați scripturi ciudate în postări sau setări, redirecționări accesibile doar după autentificare sau modificări pe care nu le-ați făcut. Acest lucru poate duce la sesiuni deturnate și la o infecție persistentă stocată în baza de date.

Elementele esențiale de securitate de bază {#baseline-security-essentials}

Începeți cu elementele de bază care elimină punctele de intrare ușoare și fac ca configurația dvs. să fie mai greu de spart în mod implicit.

Alegeți o găzduire WordPress sigură {#choose-a-secure-wordpress-hosting}

Puteți consolida WordPress și totuși să aveți de suferit din cauza unei găzduiri slabe. Găzduirea controlează mediul în care rulează site-ul dvs., iar acel mediu afectează securitatea într-un mod semnificativ.

Iată ce ar trebui să includă o găzduire axată pe securitate.

- Izolare și setări implicite sigure

Dacă site-ul dvs. se află pe un server aglomerat, unde conturile se pot influența reciproc, porniți cu un risc suplimentar. Căutați o izolare puternică a conturilor, permisiuni de fișiere sensibile și o configurare care nu lasă servicii riscante deschise în mod implicit.

- Protecție la nivel de server

Un gazdă solidă se ocupă de regulile firewall-ului, filtrarea bot-urilor, aplicarea patch-urilor de securitate și configurații consolidate. Nu ar trebui să fie necesar să vă conectați la un server și să modificați setările doar pentru a-l face suficient de sigur.

- Backupuri și restaurări rapide

Când ceva nu merge bine, viteza contează. Backup-urile automate și restaurările rapide vă salvează afacerea.

- Vizibilitate

Jurnalele de acces, jurnalele de erori și indicatorii de performanță vă ajută să detectați atacurile de tip „brute force”, problemele PHP și vârfurile de resurse înainte ca acestea să devină întreruperi.

- SSL

Certificatele SSL criptează datele de conectare și sesiunile, astfel încât datele să rămână confidențiale în timpul transferului. Gazduirea securizată facilitează configurarea certificatelor și rotirea automată a acestora pentru a evita problemele legate de expirare.

Platforma All-in-One pentru un SEO eficient

În spatele fiecărei afaceri de succes se află o campanie SEO puternică. Dar, având în vedere că există nenumărate instrumente și tehnici de optimizare din care puteți alege, poate fi greu să știți de unde să începeți. Ei bine, nu vă mai temeți, pentru că am exact ceea ce vă poate ajuta. Vă prezentăm platforma Ranktracker all-in-one pentru un SEO eficient

Am deschis în sfârșit înregistrarea la Ranktracker absolut gratuit!

Creați un cont gratuitSau Conectați-vă folosind acreditările dvs.

Pe platformele WordPress gestionate, există deja multe protecții pentru a opri amenințările comune înainte ca acestea să ajungă la WordPress. De exemplu, găzduirea gestionată de Cloudways include funcții de securitate la nivel de platformă, cum ar fi firewall-uri, backup-uri automate, suplimente WAF opționale și SafeUpdates. Chiar și așa, sunteți în continuare responsabil pentru actualizări și controlul accesului, dar porniți de la o bază mai sigură.

Cloudways oferă, de asemenea, migrarea site-ului web asistată de experți, iar prima migrare este inclusă gratuit.

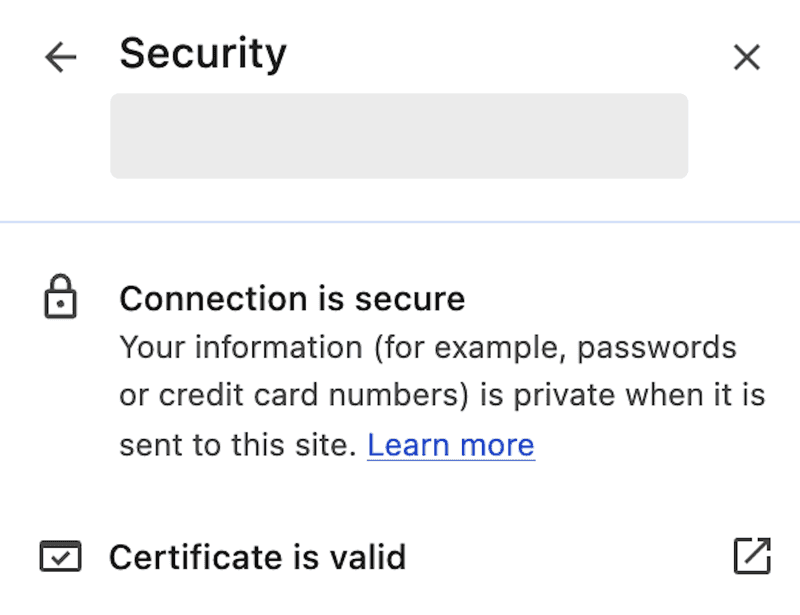

Instalați un certificat SSL {#install-an-ssl-certificate}

Ați observat vreodată pictograma mică în formă de lacăt de lângă adresa URL a unui site web? Aceasta înseamnă că site-ul dvs. utilizează HTTPS. Ea le indică vizitatorilor că conexiunea site-ului dvs. este securizată și că datele lor sunt în siguranță. Fără aceasta, hackerii ar putea intercepta detalii sensibile, cum ar fi informațiile de autentificare sau datele de plată.

SSL (Secure Sockets Layer) criptează datele dintre site-ul dvs. și vizitatorii acestuia. Protejează traficul astfel încât parolele și datele clienților să nu fie transmise în format text simplu. Indiferent dacă dețineți un blog, un magazin sau un portofoliu, instalarea unui certificat SSL nu mai este opțională; este esențială.

Alegeți opțiunea SSL

Majoritatea furnizorilor de găzduire oferă o opțiune SSL gratuită pe care o puteți activa cu doar câteva clicuri. Pe Cloudways, puteți activa un certificat Let’s Encrypt gratuit direct de pe platformă.

Dacă aveți nevoie de un certificat destinat mediului de afaceri sau de o validare specifică, puteți achiziționa unul de la furnizori precum DigiCert sau Sectigo.

Generați un CSR

O cerere de semnare a certificatului (CSR) este cererea pe care serverul dvs. o trimite furnizorului de certificate. De obicei, veți vedea o opțiune Generați CSR în panoul de control al găzduirii.

Adăugați informațiile de bază, cum ar fi domeniul, numele organizației și locația, apoi generați CSR-ul. Furnizorul dvs. îl utilizează pentru a emite certificatul.

Verificați proprietatea domeniului

Înainte de emiterea unui certificat, va trebui să dovediți că sunteți proprietarul domeniului. În funcție de furnizor, acest lucru înseamnă, de obicei, una dintre următoarele acțiuni: confirmarea unui e-mail de verificare, adăugarea unei înregistrări DNS sau încărcarea unui mic fișier de verificare. Odată ce verificarea este trecută, certificatul este emis.

Instalați certificatul

Instalați sau încărcați certificatul în panoul de control al găzduirii. Căutați o secțiune precum „Gestionare SSL” sau „Setări de securitate”, apoi urmați instrucțiunile pentru a-l atașa la domeniul corect.

Forțați HTTPS

După instalarea SSL, asigurați-vă că tot traficul este redirecționat către HTTPS în mod implicit. Astfel, vizitatorii vor accesa întotdeauna versiunea securizată a site-ului dvs.

Puteți face acest lucru cu un plugin precum Really Simple SSL sau puteți impune HTTPS pentru panoul de administrare WordPress cu această setare în wp-config.php:

Actualizați linkurile interne

Dacă site-ul dvs. încă face referire la URL-uri HTTP vechi în setări sau în baza de date, browserele pot afișa avertismente privind conținutul mixt. Actualizați acele linkuri interne, astfel încât totul să se încarce prin HTTPS.

Pe lângă securitate, SSL creează încredere și poate ajuta la SEO. Este o actualizare rapidă care le arată vizitatorilor că luați în serios confidențialitatea.

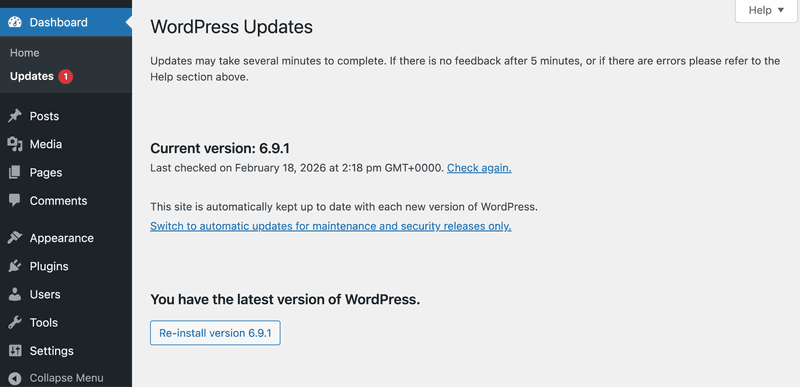

Mențineți WordPress, temele și pluginurile actualizate {#keep-wordpress-themes-and-plugins-updated}

Actualizările înseamnă securitate. Majoritatea versiunilor remediază vulnerabilitățile cunoscute. Odată ce o vulnerabilitate devine publică, roboții scanează site-urile care încă utilizează versiunea veche, iar acea fereastră este locul în care au loc infecțiile.

Actualizați nucleul WordPress

Actualizările nucleului includ adesea remedieri de securitate, chiar și atunci când versiunea pare minoră.

Urmați acești pași pentru a actualiza nucleul WordPress:

- Accesați panoul de administrare WordPress → Actualizări.

- În WordPress, faceți clic pe Actualizează acum dacă este disponibilă o actualizare.

- După finalizare, deschideți site-ul și verificați dacă se încarcă și dacă vă puteți autentifica.

O rutină practică de actualizare

- Activați actualizările automate cel puțin pentru versiunile minore.

- Utilizați mediul de testare pentru actualizările majore.

- Rezervați o fereastră de întreținere lunară pentru aplicarea patch-urilor și verificările de regresie.

Dacă alegeți o platformă de găzduire precum Cloudways, funcția SafeUpdates programează actualizările nucleului WordPress, ale pluginurilor și ale temelor printr-un flux de lucru de backup și testare înainte de a aplica modificările în producție.

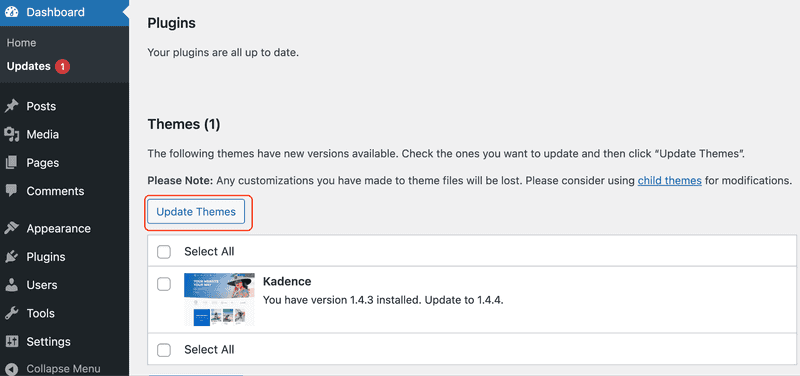

Actualizați temele

Urmați acești pași pentru a actualiza o temă WordPress:

- Accesați panoul de administrare WordPress → Actualizări.

- Dacă actualizările temelor sunt listate acolo, bifați casetele de selectare, apoi faceți clic pe Actualizare teme.

- După finalizare, verificați dacă pagina de start, meniurile și paginile cheie se încarcă corect.

Eliminați pluginurile și temele neutilizate

Pluginurile și temele inactive rămân pe serverul dvs. Ștergeți-le pentru a reduce riscurile de securitate și a micșora suprafața de atac.

Lista de verificare pentru curățare:

- Ștergeți pluginurile și temele neutilizate. Dezactivarea lasă fișiere în urmă.

- Testați mai întâi eliminările pe un mediu de testare, în cazul pluginurilor legate de formulare, cache, SEO sau comerț electronic.

- Păstrați doar tema activă și o copie de rezervă.

- După curățare, verificați dacă funcționează autentificarea, formularele, finalizarea comenzii și căutarea.

- Verificați lunar pluginurile și temele instalate.

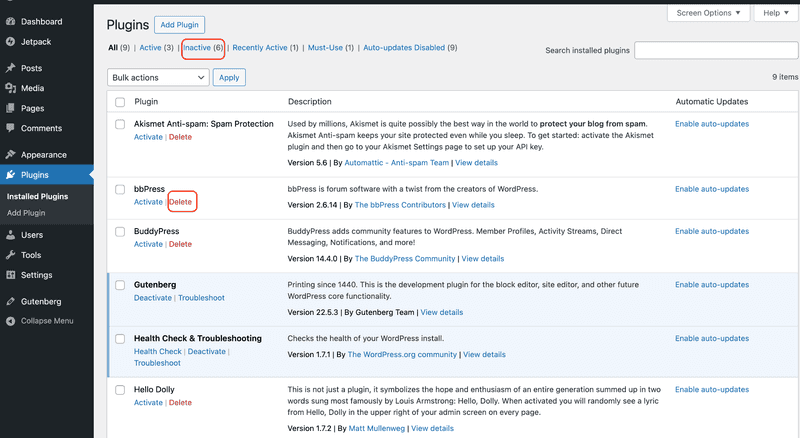

Urmați acești pași pentru a șterge un plugin WordPress neutilizat:

- În panoul de administrare WordPress, accesați Pluginuri → Pluginuri instalate.

- Găsiți pluginul de care nu aveți nevoie.

- Faceți clic pe Dezactivare. Opțiunea Ștergere apare după aceasta.

- Faceți clic pe Ștergere și confirmați dacă vi se solicită.

Apoi, urmați acești pași pentru a șterge o temă nefolosită:

- În panoul de administrare WordPress, accesați Aspect → Teme.

- Faceți clic pe tema de care nu aveți nevoie.

- Faceți clic pe Ștergere și confirmați dacă vi se solicită.

Alegeți teme și pluginuri de încredere

Nu toate pluginurile sunt de încredere, chiar dacă funcțiile lor par excelente. Căutați actualizări recente constante, documentație clară, asistență activă și compatibilitate cu versiunile actuale de WordPress.

Verificări rapide înainte de instalare:

- Evitați pluginurile și temele abandonate.

- Evitați pluginurile și temele piratate.

- Fiți precauți cu descărcările din afara magazinului, cu excepția cazului în care aveți încredere în furnizor.

- Ignorați orice nu a fost actualizat recent sau nu este compatibil în mod clar cu versiunea dvs. actuală de WordPress.

Operațiuni practice de securitate {#practical-security-operations}

Aceștia sunt pașii obișnuiți care reduc riscul zilnic, diminuează zgomotul generat de boți și vă ajută să depistați problemele din timp.

Atacatorii vizează pagina de autentificare deoarece este previzibilă și întotdeauna accesibilă. Blocați punctele de acces ale administratorului, astfel încât bot-urile să se lovească de un zid, iar parolele furate să nu se transforme în acces instantaneu.

Utilizați autentificarea în doi pași {#use-two-factor-authentication}

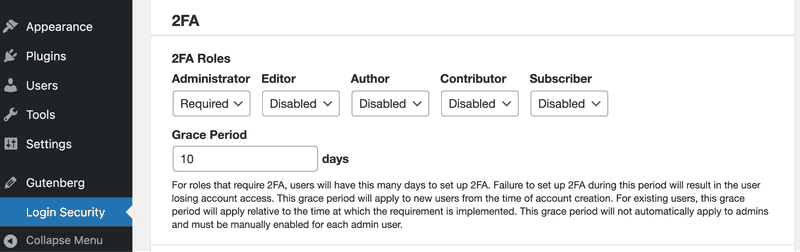

Autentificarea în doi pași blochează majoritatea atacurilor de tip credential stuffing și preluări prin reutilizarea datelor de autentificare. Activarea acesteia pentru conturile de administrator blochează autentificările chiar și atunci când o parolă este furată.

Pentru a activa 2FA pe site-ul dvs. WordPress, alegeți un plugin 2FA de încredere și o aplicație de autentificare pe telefonul dvs. Opțiunile comune de pluginuri 2FA includ miniOrange 2FA, WP 2FA, Wordfence Login Security și Two Factor.

Activați autentificarea în doi pași:

- În panoul de control WordPress, accesați Pluginuri → Adăugați unul nou.

- Căutați un plugin 2FA, apoi instalați-l și activați-l.

- Deschideți meniul pluginului din bara laterală din stânga, de obicei sub Securitate sau ca element separat.

- Găsiți Autentificare cu doi factori sau 2FA, apoi alegeți Aplicație de autentificare.

- Scanați codul QR din aplicația de autentificare sau introduceți cheia de configurare.

- Introduceți codul unic pentru confirmare, apoi faceți clic pe Activare sau Activare.

- Descărcați codurile de recuperare și stocați-le în managerul de parole.

Aplicați 2FA pentru rolurile de administrator:

- Deschideți setările pluginului, de obicei sub Setări sau Securitate → 2FA.

- Activați opțiunea „Solicită 2FA”.

- Aplicați această opțiune pentru rolurile de Administrator și Editor și adăugați Manager magazin dacă dețineți un magazin de comerț electronic.

- Salvați modificările după ce ați înregistrat cel puțin două conturi de administrator pe dispozitive separate.

Modificați adresa URL implicită de conectare {#change-the-default-login-url}

Majoritatea site-urilor WordPress utilizează aceleași URL-uri implicite: /wp-login.php pentru autentificare și /wp-admin/ pentru panoul de administrare. Roboții cunosc aceste URL-uri, așa că le încearcă în mod repetat.

Modificarea URL-ului de autentificare nu va opri un atacator hotărât, dar poate reduce spamul automat de autentificare și încercările de forță brută.

Urmați acești pași pentru a modifica adresa URL implicită de conectare în WordPress:

- Accesați Pluginuri → Adăugați unul nou.

- Instalați un plugin de modificare a URL-ului de conectare, apoi activați-l.

- Deschideți setările pluginului din secțiunea Setări sau Securitate.

- Setați o nouă adresă URL de conectare și salvați modificările.

- Deconectați-vă și testați noua adresă URL într-o fereastră incognito.

Utilizați un nume de utilizator de administrator unic {#use-a-unique-admin-username}

** **„admin” este prima încercare din fiecare listă de atacuri de tip forță brută. Utilizarea acestuia le oferă atacatorilor jumătate din ceea ce au nevoie.

Urmați acești pași pentru a utiliza un nume de utilizator de administrator unic în WordPress:

- Accesați Utilizatori → Adăugați unul nou.

- Creați un utilizator nou cu un nume de utilizator unic. Nu folosiți numele domeniului, numele mărcii sau prefixul adresei de e-mail.

- Setați rolul la Administrator, apoi creați contul.

- Deconectați-vă și conectați-vă din nou cu noul utilizator administrator.

- Accesați Utilizatori → Toți utilizatorii.

- Găsiți vechiul cont de administrator și fie îi schimbați rolul într-unul inferior, fie îl ștergeți. Dacă îl ștergeți, atribuiți conținutul acestuia noului administrator când WordPress vă solicită acest lucru.

Limitați încercările de autentificare {#limit-login-attempts}

Nu permiteți bot-urilor să încerce parole nelimitate. După câteva încercări eșuate, blocați adresa IP pentru o perioadă.

Opțiuni simple mai întâi

- Instalați un plugin care gestionează limitarea ratei, cum ar fi Wordfence, Limit Login Attempts Reloaded sau Loginizer.

- Activați limitarea ratei în panoul de control al firewall-ului gazdei dvs., dacă este disponibil.

Configurație avansată a serverului

Exemplu de limitare a ratei Nginx (recomandat dacă controlați configurația Nginx):

Adăugați acest lucru în contextul HTTP Nginx:

Apoi adăugați o limită pentru punctul final de autentificare în blocul serverului:

Sfat: Măriți „rate” sau „burst” dacă utilizatorii legitimi sunt blocați. Testați temeinic.

Utilizați parole puternice pentru administratori {#use-strong-admin-passwords}

Parolele de administrator nu trebuie să fie ușor de reținut. Ele trebuie să fie greu de ghicit. Utilizați un manager de parole pentru a genera parole lungi și aleatorii și asigurați-vă că fiecare cont de administrator are propria parolă unică. În acest fel, dacă un serviciu este compromis, accesul dvs. de administrator la WordPress nu va fi afectat.

Sfaturi de configurare:** **

- Dacă este posibil, dezactivați reutilizarea parolelor în politica organizației dvs.

- Schimbați parolele de administrator imediat ce un membru al echipei părăsește organizația.

Urmați acești pași pentru a schimba o parolă de administrator în WordPress:

- Accesați Utilizatori → Toți utilizatorii.

- Editați utilizatorul administrator.

- Faceți clic pe „Setați o parolă nouă”, apoi pe „Actualizați utilizatorul”.

Utilizați pluginurile de securitate recomandate pentru WordPress {#use-recommended-wordpress-security-plugins}

Pluginurile de securitate nu vor rezolva totul, dar vă pot oferi protecție rapidă și o vizibilitate mult mai bună. Căutați jurnale pe care le puteți folosi efectiv atunci când ceva pare în neregulă.

Un plugin de securitate bun include:

- Monitorizarea integrității fișierelor pentru a detecta modificări neașteptate

- Protecția autentificării și aplicarea autentificării în doi pași (2FA)

- Scanarea malware-ului cu o cale clară de curățare și recuperare

- Alertele și jurnalele de audit pe care le puteți verifica efectiv

- Reguli de bază pentru firewall

Odată ce știți ce căutați, instalați un plugin de încredere, cum ar fi Wordfence, Sucuri sau All In One WP Security. Aceste instrumente adaugă protecție la autentificare, detectarea modificărilor de fișiere și jurnale, și pot bloca multe atacuri comune, inclusiv încercările de forță brută.

Urmați acești pași pentru a instala un plugin de securitate WordPress:

- Accesați Plugins → Add New.

- Căutați pluginul de securitate.

- Faceți clic pe Instalați acum, apoi pe Activați.

- Deschideți pluginul din bara laterală din stânga și rulați expertul de configurare, dacă acesta există.

Sfaturi de configurare:

- Folosiți un singur plugin principal de securitate pentru a evita conflictele și duplicatele.

- Dezactivează funcțiile pe care nu le vei folosi, în special scanările grele pe site-urile aglomerate.

- Dacă furnizorul tău de găzduire oferă funcții de limitare a traficului sau de blocare, folosește-le pentru protecție împotriva atacurilor de tip „brute force” ori de câte ori este posibil.

Depanare:

- Dacă sunteți blocat din panoul de administrare WordPress, verificați regulile firewall-ului și reduceți mai întâi modul strict.

- Adăugați-vă adresa IP pe lista albă, pentru a nu bloca accesul propriului echipă.

- Verificați jurnalele înainte de a dezactiva protecția, astfel încât să puteți vedea ce a declanșat blocarea.

Utilizați un firewall și scanarea malware {#use-a-firewall-and-malware-scanning}

Firewall-urile opresc atacurile înainte ca acestea să ajungă la WordPress. Scanările de malware verifică apoi fișierele și baza de date pentru a detecta eventualele modificări neautorizate.

Dacă nu controlați configurația serverului, utilizați panoul de control al firewall-ului furnizorului de găzduire sau un plugin de securitate precum Wordfence sau Sucuri pentru a limita frecvența autentificărilor și a restricționa sau bloca XML-RPC.**

Configurarea firewall-ului

Utilizați mai multe straturi. WAF la margine, reguli de server pentru traficul abuziv și scanări de malware pentru curățare.

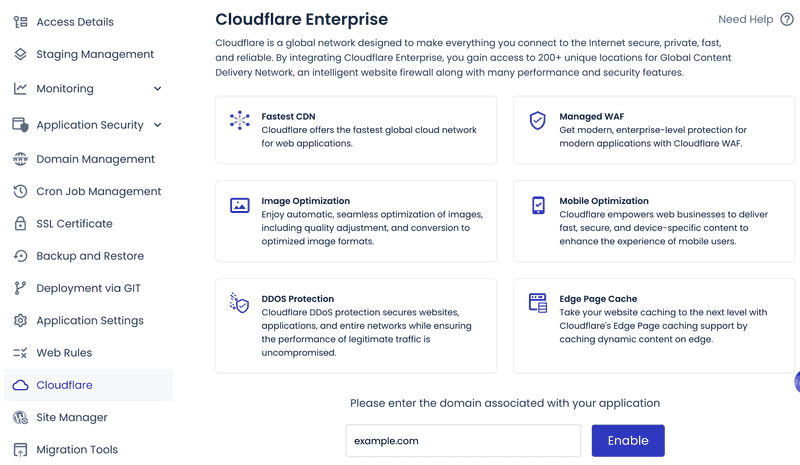

Pe platformele gestionate, puteți activa firewall-ul pentru aplicații web încorporat cu blocarea IP-urilor sau a țărilor. De exemplu, Cloudways oferă un add-on opțional Cloudflare Enterprise pentru filtrarea la margine și protecția împotriva bot-urilor.

Scanarea malware

Scanați pentru modificări neașteptate ale fișierelor și injecții în baze de date (linkuri de spam, scripturi ascunse).

Programați verificări periodice pentru:

- Modificări de fișiere și cod PHP necunoscut în wp-content/uploads

- Spam în baza de date sau cod injectat

- Sarcini cron suspecte și conexiuni de ieșire

Cloudways oferă un add-on de protecție împotriva malware-ului, bazat pe Imunify360, pentru scanare la nivel de server și curățare automată.

Urmați acești pași pentru a elimina malware-ul din WordPress:

- Activați modul de întreținere.

- Identificați punctul de intrare (plugin vulnerabil, date de autentificare slabe).

- Schimbați toate datele secrete (parole de administrator/bază de date, salturi, chei SSH).

- Restaurați dintr-o copie de rezervă curată.

- Remediați cauza principală înainte de a trece la operațiuni live.

Consolidare tehnică avansată {#advanced-technical-hardening}

Consolidarea tehnică avansată înseamnă să vă îmbunătățiți configurarea WordPress dincolo de elementele de bază. Acești pași se concentrează pe configurare, controale de server și politici de acces care reduc expunerea și limitează daunele în cazul în care o autentificare sau un plugin este compromis.

Securizați fișierul wp-config.php {#secure-the-wp-config-php-file}

Fișierul wp-config.php conține datele de autentificare ale bazei de date și cheile secrete. Tratați-l ca pe un seif pentru chei.

Setați permisiuni stricte folosind următoarea comandă:

chmod 400 wp-config.php.

Aceasta împiedică alți utilizatori și procese să citească sau să modifice fișierul. Utilizați 440 dacă serverul dvs. web are nevoie de acces de citire pentru grup.

Dacă site-ul nu mai funcționează cu 400, treceți la 440 și asigurați-vă că proprietatea grupului corespunde cu cea sub care rulează serverul dvs. web.

Pentru protecție suplimentară, dacă configurația dvs. permite acest lucru, mutați wp-config.php cu un nivel mai sus de rădăcina web. WordPress îl va încărca în continuare automat.

Limitați rolurile și permisiunile utilizatorilor {#limit-user-roles-and-permissions}

Atribuiți utilizatorilor doar permisiunile de care au nevoie (principiul privilegiului minim). Acest lucru împiedică un cont piratat să preia controlul asupra întregului site.

Urmați acești pași pentru a limita rolurile și permisiunile utilizatorilor în WordPress:

- Accesați Utilizatori → Toți utilizatorii.

- Faceți clic pe utilizatorul pe care doriți să îl verificați.

- În meniul derulant Rol, alegeți cel mai mic rol de care au nevoie, de exemplu, Abonat, Colaborator, Autor sau Editor.

- Faceți clic pe Actualizare utilizator.

Repetați procedura pentru fiecare cont cu rol de administrator și retrageți acest rol celor care nu au nevoie de el. Eliminați sau dezactivați conturile inactive pe care nimeni nu le mai folosește.

Dacă aveți nevoie de acces special, utilizați roluri personalizate și verificați capacitățile înainte de a le atribui. Verificați rolurile în fiecare trimestru și eliminați accesul de administrator inutil. Acest lucru limitează ceea ce poate face un atacator cu datele de conectare furate.

Dezactivați editarea fișierelor din panoul de control {#disable-file-editing-from-the-dashboard}

Dezactivați editorul de teme și pluginuri încorporat. În acest fel, un cont de administrator compromis nu poate introduce rapid coduri rău intenționate în fișierele site-ului dvs.

Urmați acești pași pentru a dezactiva editarea fișierelor din panoul de control WordPress:

- Conectați-vă la site-ul dvs. folosind SFTP sau managerul de fișiere al gazdei.

- Editați fișierul wp-config.php din directorul rădăcină WordPress și adăugați:

- Salvați fișierul.

- Verificați secțiunea Aspect din panoul de administrare WordPress. Editorul de teme dispare. Editorul de pluginuri dispare și el.

Dacă echipa dvs. se bazează pe editări din panoul de control, mutați acel flux de lucru către implementări bazate pe Git sau SFTP cu conturi restricționate.

Dezactivați XML-RPC {#disable-xml-rpc}

XML-RPC este un punct de intrare comun pentru atacurile de tip brute force și abuzul de pingback. Blocați-l la nivel de WordPress sau de server.

Opțiunea A: Dezactivați în WordPress

- Adăugați următoarele în functions.php sau în pluginul personalizat:

- Salvați fișierul.

- Deschideți punctul final xmlrpc.php în browserul dvs. accesând https://yourdomain.com/xmlrpc.php Veți vedea un mesaj XML-RPC generic, dar cererile XML-RPC nu vor mai funcționa.

Aceasta dezactivează XML-RPC la nivelul WordPress. Punctul final xmlrpc.php poate fi încă accesat, așa că, pentru o protecție completă și pentru a reduce încărcarea, blocați-l la nivelul serverului web sau al WAF.

Opțiunea B: Blocare la nivelul serverului web**

Blocarea XML-RPC la nivel de server este cea mai puternică opțiune, deoarece oprește cererile înainte ca PHP să ruleze.

Nginx:

- Deschideți fișierul de configurare Nginx al site-ului dvs. pentru domeniu.

- Adăugați o regulă pentru xmlrpc.php în blocul server.

- Reîncărcați Nginx.

Apache:

- Editați configurația Apache a site-ului dvs. sau fișierul .htaccess, dacă este permis.

- Adăugați regula de blocare xmlrpc.php.

- Reîncărcați Apache.

Acest lucru împiedică cererile să ajungă vreodată la WordPress, ceea ce reduce încărcarea și blochează căile comune de atac XML-RPC.

Notă: Dacă pluginul Jetpack sau aplicația mobilă WordPress au nevoie de XML-RPC, nu-l blocați complet. În schimb, limitați frecvența cererilor și, atunci când este posibil, permiteți accesul numai de la adrese IP de încredere.

Backupuri și monitorizare {#backups-and-monitoring}

Pregătiți-vă pentru eșecuri. Copiile de rezervă vă permit să vă recuperați rapid. Monitorizarea arată ce s-a schimbat.

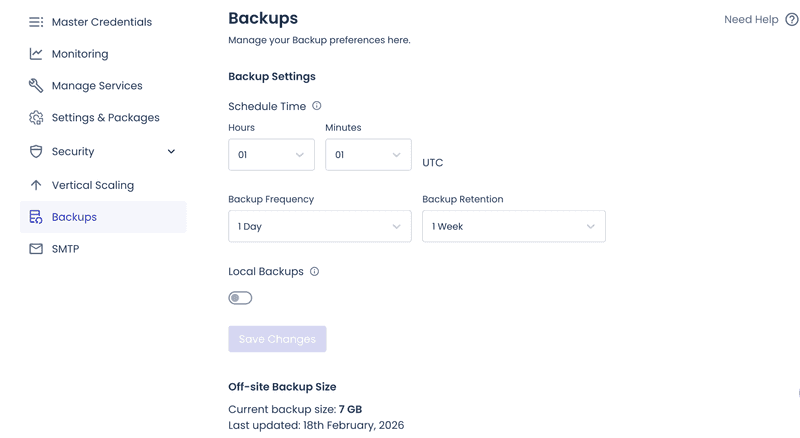

Faceți copii de rezervă ale site-ului dvs. în mod regulat {#back-up-your-website-regularly}

Copiile de rezervă nu sunt opționale. Ele reprezintă ieșirea de urgență atunci când o actualizare afectează producția, un plugin este compromis sau o implementare defectuoasă distruge baza de date.

Ceea ce doriți aici este să păstrați o copie curată a site-ului dvs. pe care o puteți restaura rapid, fără a ghici ce lipsește.

Backup manual

Urmați acești pași pentru a face o copie de rezervă a site-ului dvs. WordPress:

- Instalați și activați un plugin de backup din Plugins → Add New.

- Deschideți pluginul și rulați „Back up now” cu fișierele și baza de date selectate.

- Salvați-l într-un spațiu de stocare extern, dacă este disponibil.

Backup automat

Majoritatea gazdelor WordPress gestionate includ copii de rezervă automate în mod implicit, de obicei realizate zilnic, stocate pentru o perioadă de păstrare continuă și disponibile ca puncte de restaurare cu un singur clic din panoul de control al gazdei.

Alegeți un program în funcție de frecvența cu care se modifică site-ul dvs.

- Zilnic: Pentru site-uri active cu actualizări, comentarii sau comenzi frecvente.

- Săptămânal: Pentru site-uri de marketing cu modificări reduse.

- Lunar:** **Când conținutul se modifică rar.

O copie de rezervă completă include baza de date, folderul wp-content (în special fișierele încărcate) și fișierele de configurare, dacă configurația dvs. nu le recreează automat.

Cele mai bune practici:

- Stocați copiile de rezervă în afara locației. O defecțiune a serverului nu le va șterge și pe acestea.

- Păstrați mai multe puncte de restaurare, nu doar cea mai recentă imagine.

- Testați restaurările în mod regulat. Copiile de rezervă netestate nu sunt verificate. Sperăm că vor funcționa atunci când este nevoie.

Dacă restaurările durează mult sau eșuează, de obicei înseamnă că backupul este prea mare. Verificați creșterea dimensiunii backupului, adesea cauzată de fișierele jurnal sau de directoarele cache din wp-content. Excludeți directoarele cache din backupuri atunci când platforma dvs. le poate regenera în siguranță.

Monitorizați-vă site-ul {#monitor-your-site}

Consolidarea ajută, dar monitorizarea detectează ceea ce scapă. Identificați problemele din timp. Aveți jurnalele pregătite pentru a urmări ce s-a întâmplat.

Monitorizarea timpului de funcționare

Verificările de disponibilitate te ajută să observi când site-ul nu mai funcționează sau când apare o problemă, cum ar fi o pagină de start piratată, o actualizare care afectează funcționarea PHP sau un atac care suprasolicită serverul.

Instrumentele de monitorizare a disponibilității, precum UptimeRobot (cu un plan gratuit generos) sau Pingdom, efectuează verificări HTTP și ale cuvintelor cheie pe pagina de start și pe paginile principale.

Configurare practică:

- Monitorizați pagina de start și o pagină importantă care funcționează fără autentificare, cum ar fi pagina de prețuri, de finalizare a comenzii sau pagina principală de destinație.

- Utilizați atât verificări de stare HTTP, cât și verificări de cuvinte cheie, astfel încât o pagină piratată care încă returnează un răspuns normal 200 să nu treacă neobservată.

Alerte de securitate

Setați alerte pentru evenimente care semnalează preluarea contului, modificarea neautorizată sau abateri.

Pluginurile de securitate precum Wordfence sau Sucuri vă alertează în cazul creșterilor bruște ale numărului de conectări, modificărilor de fișiere și apariției de noi utilizatori administratori.

Urmați acești pași pentru a configura alerte în WordPress:

- Accesați Plugins → Add New.

- Instalați și activați un plugin de securitate care acceptă alerte.

- Deschideți pluginul din bara laterală din stânga.

- Găsiți Alerte sau Notificări în setările pluginului.

- Activați alertele pentru:

- Crearea unui nou utilizator administrator

- Modificări ale fișierelor pluginului sau temei

- Vârfuri de conectare sau eșecuri repetate

- Actualizări critice disponibile pentru plugin

- Probleme cu DNS sau certificatele SSL

- Redirecționați alertele critice către Slack sau PagerDuty. Păstrați e-mailul pentru notificările cu prioritate redusă.

Jurnale de activitate

În timpul unui incident, jurnalele răspund la singurele întreb�ări care contează: ce s-a modificat, când s-a modificat, cine a modificat și de unde.

Configurare practică:

- Înregistrați acțiunile administratorului, cum ar fi crearea de utilizatori, instalarea de pluginuri și modificările setărilor.

- Păstrați jurnalele suficient de mult timp pentru a investiga compromiterile cu evoluție lentă.

- Corelați jurnalele de activitate cu jurnalele de acces la server, astfel încât să puteți corela adresele IP și agenții utilizatorilor.

Urmați acești pași pentru a activa jurnalele de activitate în WordPress:

- Accesați Pluginuri → Adăugați unul nou.

- Instalați și activați un plugin de jurnal de activitate.

- Deschideți pluginul din bara laterală din stânga.

- Activați înregistrarea acțiunilor de administrator, cum ar fi crearea de utilizatori, instalarea de pluginuri și modificările setărilor.

- Setați durata de păstrare a jurnalelor, apoi salvați.

- Dacă este disponibilă, activați exportul jurnalului sau redirecționarea către un spațiu de stocare extern.

Dacă jurnalele cresc prea repede, reduceți volumul fără a pierde semnalele de care veți avea nevoie mai târziu.

- Reduceți nivelul de detaliere pentru evenimentele necritice.

- Rotiți jurnalele în mod agresiv.

- Descărcați către un spațiu de stocare extern pentru jurnale, atunci când este disponibil.

Concluzii {#final-thoughts}

Securitatea WordPress se compromite de obicei din motive simple. Mici breșe rămân deschise prea mult timp: actualizări ratate, parole slabe sau acces administrativ prea extins.

Dacă faceți un singur lucru, faceți-l cu consecvență. Actualizați nucleul WordPress, temele și pluginurile în mod regulat. Aplicați autentificarea în doi pași (2FA) pentru conturile de nivel administrativ. Folosiți parole lungi și unice și evitați numele de utilizator evidente. Mențineți HTTPS pe fiecare pagină, astfel încât datele de conectare, sesiunile și datele din formulare să rămână criptate.

Odată ce elementele de bază sunt în vigoare, adăugați protecție suplimentară. Folosiți un firewall pentru a bloca traficul dăunător înainte ca acesta să ajungă la site-ul dvs. Rulați scanări de malware și monitorizarea modificărilor de fișiere, astfel încât să puteți identifica problemele din timp. Păstrați copiile de rezervă în afara site-ului, păstrați mai multe puncte de restaurare și testați restaurările, astfel încât recuperarea să fie previzibilă.

Cu aceste măsuri în vigoare, site-ul dvs. WordPress este mai greu de compromis, mai ușor de monitorizat și rapid de restaurat dacă ceva nu merge bine.

Întrebări frecvente {#frequently-asked-questions}

1. WordPress este sigur?

Da, WordPress este sigur dacă respectați practicile de bază: mențineți actualizate nucleul, temele și pluginurile; utilizați parole puternice și unice și autentificare în doi pași (2FA) pentru administratori; alegeți găzduire cu izolare și firewall-uri; efectuați copii de rezervă regulate.

2. WordPress are securitate încorporată?

Da. Nucleul WordPress vine cu elemente de bază solide, cum ar fi roluri și permisiuni, protecție în jurul acțiunilor de administrare, hash-uri sigure pentru parole și lansări regulate de securitate. Majoritatea compromiterilor din lumea reală provin de la pluginuri și teme învechite, credențiale slabe sau servere configurate greșit, nu de la o instalare implicită a nucleului care este menținută la zi.

Platforma All-in-One pentru un SEO eficient

În spatele fiecărei afaceri de succes se află o campanie SEO puternică. Dar, având în vedere că există nenumărate instrumente și tehnici de optimizare din care puteți alege, poate fi greu să știți de unde să începeți. Ei bine, nu vă mai temeți, pentru că am exact ceea ce vă poate ajuta. Vă prezentăm platforma Ranktracker all-in-one pentru un SEO eficient

Am deschis în sfârșit înregistrarea la Ranktracker absolut gratuit!

Creați un cont gratuitSau Conectați-vă folosind acreditările dvs.

3. Site-ul meu WordPress a fost piratat?

Fii atent la semnale de alarmă evidente, cum ar fi redirecționări neașteptate, utilizatori administratori noi pe care nu i-ai creat, fișiere de temă sau plugin care se modifică fără o implementare, sarcini programate ciudate și creșteri bruște ale numărului de conectări. Verifică jurnalele pluginului de securitate și jurnalele de acces la server. Dacă utilizezi Google Search Console, caută avertismente și URL-uri indexate necunoscute.

4. Cum pot face ca site-ul meu WordPress să fie HTTPS?

Instalați certificatul SSL în panoul de control al găzduirii. Apoi actualizați URL-ul paginii de start WordPress și URL-ul site-ului la HTTPS și forțați HTTPS pentru zona de administrare și interfața publică. Dacă vedeți avertismente privind conținutul mixt, înlocuiți linkurile HTTP hardcodate din baza de date și resursele temei. Dacă utilizați un proxy sau un echilibrator de sarcină, asigurați-vă că WordPress recunoaște cererea originală ca HTTPS pentru a evita buclele de redirecționare.