Introduksjon

Er du opptatt av å beskytte nettinformasjonen din mot nettangrep? Da er du heldig! Ta en titt på de beste pentesting-verktøyene for å øke cybersikkerheten. Disse verktøyene kan finne sårbarheter og forbedre sikkerheten til dine digitale ressurser. Vær proaktiv mot trusler og beskytt dataene dine ved å bruke de riktige verktøyene. La oss se nærmere på de beste alternativene for å sikre din tilstedeværelse på nettet.

Oversikt over pentesting-verktøy innen cybersikkerhet

Penetrasjonstesting innen cybersikkerhet innebærer bruk av ulike verktøy for å finne sårbarheter.

Noen vanlige verktøy er nmap, Wireshark, Nessus, Metasploit, hashcat og John the Ripper.

Plattformer som pentest-tools.com og G2 2023 tilbyr et bredt spekter av verktøy for effektiv testing.

Disse verktøyene kan kartlegge angrepsflater, utnytte sårbarheter som SQL-injeksjon, knekke passord og generere rapporter til sikkerhetsteamene.

Aircrack-ng og Nessus hjelper deg med å skanne åpne porter, finne sårbarheter og vurdere sikkerheten i skybaserte og lokale systemer.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

Etiske hackingteknikker, kreative hackingmetoder og analyse av nettverksprotokoller er også avgjørende for å identifisere trusler i trådløse nettverk.

Populære verktøy for penetrasjonstesting

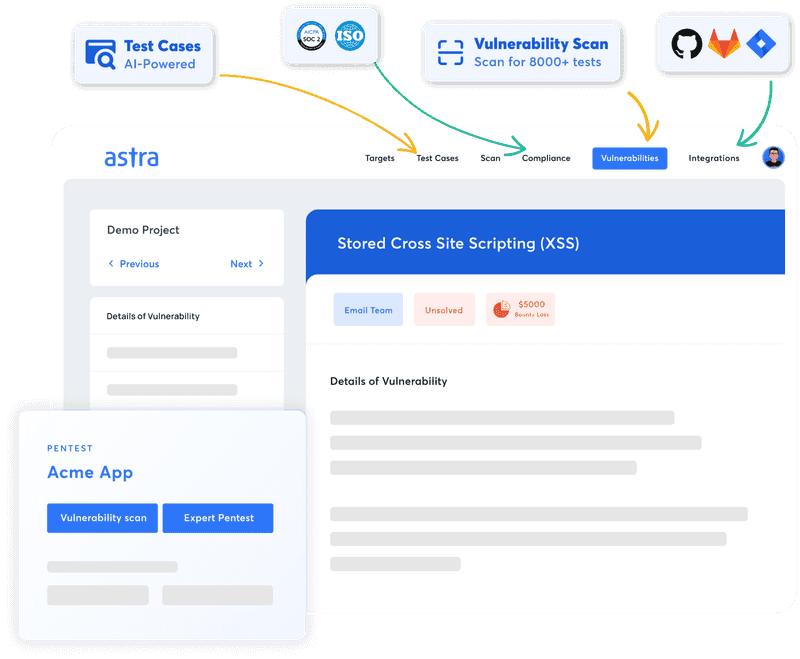

Astra Pentest: Din ultimate pentest-løsning

Viktige egenskaper:

- Plattform: Nettbasert

- Effektiv pentesting: Kombinerer kontinuerlig automatisert skanning med målrettede manuelle vurderinger.

- Nøyaktighet: Garanterer ingen falske positiver.

- Overholdelse av standarder: Overholder PCI-DSS, HIPAA, ISO27001 og SOC2.

- Ekspertveiledning for reparasjoner: Tilgjengelig.

- Sømløs integrering: Inkluderer Slack, Jira, GitHub, GitLab, Jenkins og mer.

- Priser: Fra $1999 per år.

Astra Pentest Platform er et altomfattende pentest-verktøy som kombinerer automatisert skanningsteknologi forbedret med kunstig intelligens med grundig manuell pentesting for å oppfylle en rekke bransjereferanser, inkludert OWASP TOP 10 og SANS 25.

Takket være våre nøye utvalgte skanninger er det ingen falske positiver, og våre omfattende manuelle tester avdekker alvorlige trusler som brudd på betalingsportaler og logiske feil.

Denne SaaS-løsningen, som er enkel å implementere, har en praktisk Chrome-utvidelse for registrering av pålogginger, noe som gjør det enklere å utføre autentiserte skanninger bak påloggingsmurer uten å måtte godkjenne på nytt.

Hvorfor velge Astra for dine behov for pentesting?

Med den samlede ekspertisen til våre sikkerhetsingeniører, som strekker seg over 50 år, og en samling på mer enn 9 300 automatiserte tester og samsvarskontroller, gir Astra bedrifter og sikkerhetseksperter de verktøyene de trenger for å nå sine sikkerhetsmål på en effektiv måte.

Fordeler:

- Passer enkelt inn i CI/CD-pipelinen din.

- Konsekvent sårbarhetsskanning med jevnlig oppdaterte skannekriterier.

- Jobb sammen med sertifiserte sikkerhetseksperter (OSCP, CEH) som har bidratt til CVE-er.

- Sorter og reparer sårbarheter raskt.

- Produsere skreddersydde rapporter som er både leder- og utviklervennlige.

Begrensninger:

- Tilbyr kun en ukes gratis prøveperiode.

Kali Linux

Kali Linux er et populært operativsystem som brukes til penetrasjonstesting innen cybersikkerhet. Det har mange verktøy for å finne sårbarheter i nettverk, webapper, databaser og Wi-Fi. Verktøy som Nmap, Wireshark, Nessus, Metasploit, John the Ripper og Aircrack-ng brukes ofte i Kali Linux. De kan analysere nettverksprotokoller, lage rapporter om sårbarheter og knekke passord.

Kali Linux er kjent for sitt brede utvalg av utnyttelsesverktøy, inkludert SQL-injeksjon, sikkerhetstesting i nettskyen og sårbarhetsskannere. Etiske hackere, penetrasjonstestere og sikkerhetsteam velger ofte Kali Linux på grunn av de sterke funksjonene og arbeidsflytene som er skreddersydd for testmiljøer.

Burp Suite

Burp Suite er et verktøy som brukes av pentestere. Det hjelper deg med å finne sårbarheter i webapplikasjoner. Noen av de viktigste funksjonene er

- Avskjæring av nettrafikk

- Skanning etter vanlige sårbarheter

- Utnytte feil for å kontrollere sikkerhetsnivåer

Ved skanning av webapplikasjoner analyserer Burp Suite forespørsler og svar. Dette hjelper pentestere med å oppdage sikkerhetsproblemer som SQL-injeksjon eller skripting på tvers av nettsteder.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

Hvis du vil bruke Burp Suite effektivt i penetrasjonstesting, bør du kombinere det med andre verktøy som Nmap for nettverksskanning, Wireshark for analyse av nettverksprotokoller og Metasploit for automatisert utnyttelse.

Pentestere kan lage detaljerte rapporter om funnene sine med Burp Suite. Dette hjelper sikkerhetsteam og nettverksadministratorer med å rette opp kritiske sårbarheter.

Wireshark

Wireshark er et kraftig verktøy for analyse av nettverkssikkerhet. Det fanger opp og analyserer nettverkstrafikk i sanntid. Dette verktøyet hjelper deg med å oppdage og analysere nettverkssårbarheter. Pentestere bruker det til å inspisere pakker for å finne sårbarheter som SQL-injeksjoner. De kan også identifisere åpne porter, nettverksprotokoller og sikkerhetshull som angripere kan utnytte.

Wireshark brukes ofte til penetrasjonstesting. Det overvåker nettverksaktivitet, analyserer datapakker og genererer detaljerte rapporter. Det integreres i automatiserte skannearbeidsflyter med verktøy som Nmap, Nessus og Metasploit for å oppdage sårbarheter.

Nettverksadministratorer og sikkerhetsteam bruker Wireshark til å sikre ressurser, spesielt i skybaserte og trådløse nettverk. Den identifiserer og reduserer sikkerhetsrisikoer i nettapplikasjoner og databaser.

Plattformer for pentestingverktøy

pentest-tools.com

Pentest-tools.com tilbyr en rekke verktøy for effektiv pentesting. Disse verktøyene dekker nettverksskanning og sårbarhetsvurdering.

Plattformen omfatter automatiserte skannere, verktøy for testing av webapplikasjoner og rammeverk for utnyttelse. Disse verktøyene hjelper pentestere med å finne sårbarheter i nettverk og webapplikasjoner.

Populære verktøy som Kali Linux, Burp Suite og Wireshark brukes til grundig penetrasjonstesting på pentest-tools.com. De hjelper deg med analyse av nettverksprotokoller, testing av webapper og pakkesniffing.

Nmap brukes til å oppdage nettverk, Nessus til sårbarhetsskanning og Metasploit til utvikling av angrep. Disse verktøyene simulerer angrep fra den virkelige verden.

Pentest-tools.com kan oppdage åpne porter, vanlige sårbarheter og kritiske sårbarheter i skymiljøer. Det gjør det mulig for sikkerhetsteam og penetrasjonstestere å gjennomføre grundige vurderinger.

Plattformen støtter også rapportskriving, kreative hacking-arbeidsflyter og teknikker for etisk utnyttelse. Disse forbedrer sikkerheten til nettsteder og ressurser i ulike miljøer.

g2 2023

G2 2023 er en plattform for verktøy for penetrasjonstesting. Den hjelper deg med å finne sårbarheter i nettverk og webapplikasjoner. Plattformen inneholder verktøy som Nmap for skanning av nettverk, Nessus for vurdering av sårbarheter og Metasploit for utnyttelse av sårbarheter.

G2 2023 tilbyr også Wireshark for analyse av nettverksprotokoller, Hashcat for knekking av passord og John the Ripper for testing av passord. Disse verktøyene bidrar til å avdekke kritiske sårbarheter i databaser og på nettsteder.

Plattformen gjør det mulig for testere å identifisere vanlige sårbarheter som SQL-injeksjon i webapper og åpne porter i skymiljøer. Den gjør det også enklere å finne sårbarheter i trådløse nettverk. G2 2023 støtter automatisert skanning og utnyttelse av ressurser, noe som gjør det enklere for sikkerhetsteam og nettverksadministratorer. I tillegg fokuserer det på rapportskriving og innovative hackingteknikker, noe som gjør det til et ledende valg innen verktøy for penetrasjonstesting våren 2023.

SC Awards 2022

De vinnende pentesting-verktøyene fra SC Awards 2022 dekker ulike kategorier som nettverkssikkerhet, sårbarhetsskanning, testing av webapplikasjoner og utnyttelse. Disse verktøyene bidrar til å identifisere og rette kritiske sårbarheter i nettsteder, databaser og nettverksprotokoller.

Automatiserte skannere som Nessus og Metasploit, samt manuelle verktøy som Wireshark og Hashcat, bidrar til detaljert analyse, finner åpne porter, vanlige sårbarheter og potensielle punkter for utnyttelse.

SC Awards 2022 er en anerkjennelse av disse verktøyene og viser viktigheten av kreativ hacking, rapportskriving og etisk praksis innen cybersikkerhet. Disse verktøyene setter en standard for nettverksadministratorer, penetrasjonstestere og sikkerhetsteam, og hjelper dem med å styrke forsvaret mot stadig nye trusler og avanserte angrep våren 2023.

Viktige funksjoner i Pentesting-verktøy

Kartlegging av angrepsflater

Når pentestere kartlegger angrepsflater, bruker de ulike verktøy og teknikker for å finne og analysere mulige inngangspunkter for cyberangrep. Disse verktøyene kan omfatte nettverksskannere som nmap, sårbarhetsskannere som Nessus og utnyttelsesrammeverk som Metasploit.

Ved å undersøke vanlige sårbarheter i webapplikasjoner, databaser, nettverksprotokoller og annet, kan pentestere identifisere viktige sårbarheter som kan utnyttes. Denne forståelsen av organisasjonens angrepsflate gjør det lettere å vurdere sikkerhetsrisikoen i IT-infrastrukturen.

Kartlegging av angrepsflaten er viktig fordi det hjelper sikkerhetsteamene med å prioritere sikkerhetstiltak for å forbedre de overordnede cyberforsvarsstrategiene. Ved for eksempel å oppdage åpne porter, vanlige sårbarheter og svakheter som kan utnyttes, kan penetrasjonstestere gi nettverksadministratorer og IT-sikkerhetsteam praktisk innsikt.

Ved å ta tak i disse kritiske sårbarhetene kan organisasjoner etablere nødvendige sikkerhetstiltak for å beskytte eiendeler og data mot potensielle trusler.

Skanning av sårbarheter

Sårbarhetsskanning er viktig for cybersikkerheten. Den bidrar til å identifisere svakheter i systemer og nettverk som kan utnyttes av ondsinnede aktører.

Pentesting-verktøy som nmap, nessus og metasploit brukes ofte til dette formålet. Disse verktøyene skanner nettverk, databaser, webapplikasjoner og trådløse nettverk for å avdekke sårbarheter. Eksempler er SQL-injeksjon eller svake passord.

Pentestere og sikkerhetsteam bruker automatiserte skannere til å vurdere sårbarheter i nettverksprotokoller, åpne porter og sikkerhetshull på en effektiv måte. De bruker også verktøy som hashcat eller john the ripper til å knekke passord og wireshark til å analysere nettverkstrafikk for potensielle trusler.

Ved å gjennomføre sårbarhetsskanninger og bruke kreative hackingteknikker genererer pentestere detaljerte rapporter om risikoer, kritiske sårbarheter og strategier for å redusere disse, slik at organisasjoner kan sikre sine eiendeler og skymiljøer.

Denne tilnærmingen bidrar til å forbedre sikkerhetsarbeidsflyten, gir innsikt i sikkerhetshull i nettverket og proaktive risikostyringsstrategier.

Skanning av webapplikasjoner

Skanneverktøy for webapplikasjoner bidrar til å identifisere sårbarheter og trusler i webapplikasjoner.

Ved å utføre regelmessige skanninger kan pentestere oppdage problemer som SQL-injeksjon, vanlige sårbarheter og kritiske sårbarheter.

Verktøy som Nessus og Metasploit skanner nettsteder etter åpne porter, nettverksprotokoller og svakheter som kan utnyttes.

Denne prosessen identifiserer ikke bare svakheter, men forbedrer også den generelle sikkerheten.

Bruk av verktøy som Wireshark, Hashcat eller John the Ripper forbedrer sikkerhetsarbeidsflyten.

Ved å analysere sårbarheter og lage rapporter kan testere styrke sikkerheten mot kreativ hacking.

Regelmessig skanning er avgjørende for å opprettholde sikkerheten i skybaserte systemer, trådløse nettverk og databaser.

Nettverksskanning

Nettverksskanning i forbindelse med penetrasjonstesting innebærer bruk av verktøy for å vurdere nettverkssikkerheten. Verktøy som Nmap, Nessus og Wireshark er vanlige i denne prosessen.

Det brukes metoder som portskanning, sårbarhetsskanning og nettverkskartlegging. Ved å analysere åpne porter og sårbarheter kan pentestere finne kritiske svakheter som angripere kan utnytte.

Nettverksskanning bidrar til å identifisere svakheter i ressurser som databaser og webservere. Dette gjør det mulig for sikkerhetsteamene å løse problemer før de blir utnyttet.

Data fra skanneaktivitetene bidrar til å skape detaljerte rapporter for nettverksadministratorer. Disse rapportene beskriver risikoer og foreslår tiltak for å forbedre sikkerheten.

Utnyttelse

Teknikker for utnyttelse av cybersikkerhet går ut på å utnytte sårbarheter i nettverk og webapplikasjoner for å kompromittere sikkerheten. Verktøy som Nmap, Nessus og Metasploit hjelper pentestere med å finne og utnytte sårbarheter, for eksempel SQL-injeksjon eller svake passord.

Pentestere bruker automatisert skanning og manuell testing for å avdekke kritiske systemsårbarheter. Når de er identifisert, kan de bruke utnyttelsesverktøy for å skaffe seg uautorisert tilgang til sensitive data eller systemer.

Organisasjoner kan beskytte seg mot utnyttelse ved regelmessig å teste nettverk og webapplikasjoner med verktøy som Wireshark. Det er også viktig å analysere åpne porter og nettverksprotokoller.

Ved å lappe vanlige sårbarheter kan organisasjoner styrke sikkerheten og forhindre uautorisert tilgang til sine ressurser. Penetrasjonstestere spiller en nøkkelrolle når det gjelder å simulere reelle angrepsscenarier og rapportere om oppdagede sårbarheter.

Utnyttelsesverktøy er avgjørende i det stadig skiftende cybersikkerhetslandskapet for å identifisere og utbedre svakheter og styrke nettverksmiljøer mot potensielle trusler.

Betydningen av pentesting-verktøy for cybersikkerhet

Pentesting-verktøy bidrar til å styrke cybersikkerhetsforsvaret.

De identifiserer sårbarheter i nettverksressurser og webapplikasjoner.

Verktøy som Nmap, Nessus og Metasploit simulerer angrep fra den virkelige verden.

Dette bidrar til å avdekke kritiske sårbarheter som kan utnyttes.

De analyserer nettverksprotokoller, åpne porter, sårbarheter og utnyttelsesmuligheter.

Dette gjør det lettere å prioritere utbedringsarbeidet på en effektiv måte.

Automatiserte skannere som Wireshark og hashcat effektiviserer testingen.

De genererer omfattende rapporter om sikkerhetsstatus.

Pentesting-verktøy forbedrer samarbeidet mellom offensive og defensive team.

Innsikt og funn kan deles for å forbedre sikkerhetsarbeidsflyten.

Teamene kan samarbeide om å implementere robuste sikkerhetstiltak.

Ved å bruke verktøy som Aircrack-ng og John the Ripper kan sikkerhetsteamene styrke forsvaret.

Grundige analyser, passordknekking og fingeravtrykk av webapplikasjoner styrker forsvaret.

Effektiv rapportskriving og kontinuerlig testing bidrar til at sikkerhetsbrister kan håndteres proaktivt.

Dette sikrer den digitale infrastrukturen mot potensielle sikkerhetsbrudd.

Samarbeid mellom offensive og defensive sikkerhetsteam

Under penetrasjonstesting bruker offensive sikkerhetsteam verktøy som Nmap, Wireshark, Nessus og Metasploit. Disse verktøyene hjelper dem med å finne sårbarheter i nettverk, databaser, webapplikasjoner og andre ressurser.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

Ved å hacke seg inn i systemer på en kreativ måte avdekker de kritiske sårbarheter som SQL-injeksjoner, åpne porter og vanlige svakheter som angripere kan utnytte.

Når disse sårbarhetene er funnet, må offensive sikkerhetsteam informere defensive sikkerhetsteam om dem. Dette samarbeidet innebærer å dele detaljerte rapporter om utnyttelsesteknikker, sårbarheter og anbefalte arbeidsflyter for å forbedre sikkerhetsforsvaret.

Strategier som regelmessige møter, felles analyse av angrepsdata og opplæring i nye pentesting-verktøy som Parrot OS eller Aircrack-ng kan hjelpe begge teamene til å samarbeide. Dette samarbeidet kan styrke sikkerhetsforsvaret og beskytte mot cybertrusler, spesielt i komplekse miljøer som skybaserte eller trådløse nettverk.

Det viktigste å ta med seg

Oppdag de beste pentesting-verktøyene som er viktige for cybersikkerhetstiltak. Disse verktøyene hjelper deg med å finne sårbarheter i systemer og nettverk for å styrke sikkerheten.

Det finnes ulike alternativer, slik at organisasjoner kan velge verktøy som passer deres behov og øker sikkerheten. Målet er å forbedre den generelle sikkerheten.