Innledning

De fleste WordPress-hackingforsøkene er ikke noen som er ute etter nettstedet ditt. Det er vanligvis automatiserte roboter som skanner internett etter vanlige svake punkter, for eksempel en utdatert plugin, en svak pålogging eller en innstilling som er åpen. Hvis nettstedet ditt ser ut til å være lett å bryte seg inn i, kan robotene begynne å prøve seg i løpet av få minutter.

Du trenger ikke å være sikkerhetsingeniør for å beskytte det. Du trenger noen få grunnleggende beskyttelsestiltak som fungerer godt sammen. Lås viktige WordPress-innstillinger. Legg til serverregler. Hold alt oppdatert. Gjør sikkerhetskopiering og overvåking til en ufravikelig regel. Da oppdager du problemer tidlig og kommer deg raskt på beina igjen, i stedet for å oppdage skaden flere uker senere.

Denne guiden er praktisk. Vi starter med grunnleggende tiltak med stor effekt, og går deretter videre til mer omfattende sikring.

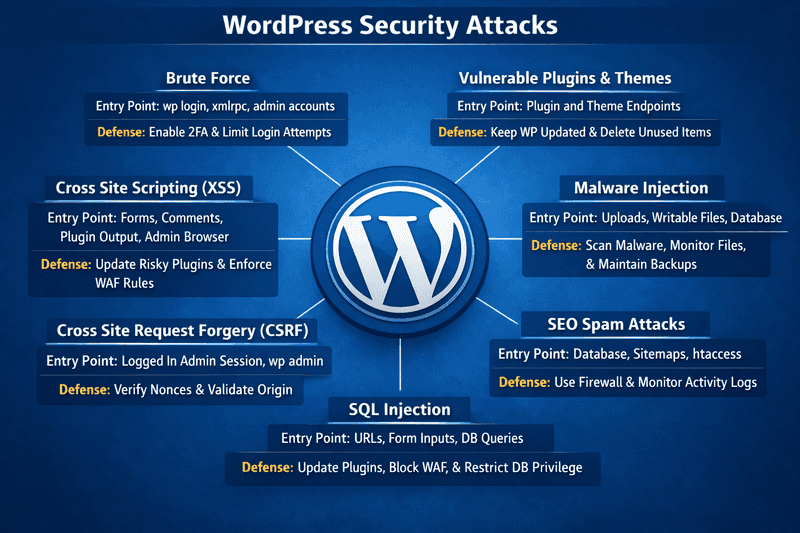

Vanlige sikkerhetsangrep på WordPress-nettsteder {#common-security-attacks-on-wordpress-sites}

De fleste WordPress-angrep følger et kjent mønster. Bots undersøker først vanlige inngangspunkter, og går deretter videre til det som er enklest å utnytte.

Her er de vanligste risikoene du vil støte på på ekte WordPress-nettsteder.

Brute Force {#brute-force}

Brute force fungerer fordi det er enkelt å automatisere og det lønner seg fortsatt. I stedet for å gjette ett passord, prøver boter tusenvis av brukernavn og passord per minutt på innloggingssidene. Credential stuffing er enda mer effektivt fordi det bruker lekkede påloggingsopplysninger fra andre brudd. Hvis de lekkede opplysningene stemmer, får de umiddelbar administratoradgang.

Når det skjer, vil du se trafikkøkninger, gjentatte viderekoblinger og mange mislykkede pålogginger i plugin- eller serverautentiseringsloggene. Selv uten et brudd sliter det på CPU-en, bremser nettstedet ditt og oversvømmer loggene dine.

Sårbare plugins og temaer {#vulnerable-plugins-and-themes}

Det oppstår problemer med WordPress-kjernen, men plugins og temaer er vanligvis det virkelige problemet. Angripere retter seg mot dem fordi det er enkelt å oppdage versjonen, og utnyttelseskoden sprer seg raskt.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

Røde flagg inkluderer forlatte plugins, gratis kopier av premiumverktøy og forsinkede oppdateringer. Konsekvensene spenner fra ekstern kjøring av kode til databasetyveri og injeksjon av SEO-spam.

Injeksjon av skadelig programvare {#malware-injection}

Skadelig programvare gjemmer seg ofte på steder som er skrivbare eller oversett. Det kan være et ondsinnet skript som er plassert i wp-content/uploads/, en plugin-fil som er endret i det skjulte med rotete PHP, eller kode som er injisert i databasen slik at den sprer seg gjennom maler eller innlegg.

Typiske tegn inkluderer omdirigeringer kun til mobil, mystiske admin-brukere, merkelige cron-jobber, uvanlige planlagte oppgaver, topper i utgående forespørsler og advarsler om misbruk fra Search Console eller verten. Det fører ofte til gjentatte infeksjoner, spam og risiko for svartelisting.

SEO-spamangrep {#seo-spam-attacks}

SEO-spam er ikke alltid synlig for mennesker. Angripere legger til skjulte lenker, spam-sider eller innhold som bare crawlere ser. De kan injisere spam i databasen, legge til uautoriserte sitemaps eller justere .htaccess for å servere annet innhold til bots.

De første tegnene vises vanligvis i søkeresultatene: merkelige indekserte URL-er og plutselige trafikkfall. Domenet ditt begynner å rangere for spam, og ekte sider mister synlighet. Rydding tar lengre tid fordi spammen ofte er spredt over hele databasen.

SQL-injeksjon {#sql-injection}

SQL-injeksjon skjer når et plugin eller tilpasset kode sender usikre data til databasen. Vanlige tegn inkluderer merkelige URL-spørringsstrenger, SQLi-varsler i brannmurlogger og plutselige topper i databasebelastningen. Det kan føre til datatyveri, innholdsendringer og vedvarende tilgang hvis angripere endrer brukere eller innstillinger.

Cross-Site Request Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) skjer når du er logget inn på WordPress og et plugin ikke utfører de riktige sikkerhetskontrollene. En angriper kan lure deg til å klikke på en lenke som utløser handlinger som å opprette brukere, endre e-postadresser eller oppdatere innstillinger.

Et rødt flagg er enhver administrasjonsendring som skjer rett etter et klikk, og som du ikke hadde tenkt å gjøre. Loggene kan fremdeles se normale ut fordi det kjører gjennom økten din, men det kan i det stille endre tillatelser og føre til en overtakelse.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) skjer når et plugin eller tema viser brukerinnhold uten å rense det først. Lagret XSS er verre fordi den skadelige koden lagres og kan kjøres senere, selv i adminområdet, slik at angripere kan endre innstillinger, legge til brukere eller installere plugins.

Du kan se merkelige skript i innlegg eller innstillinger, omdirigeringer som krever pålogging, eller endringer du ikke har gjort. Det kan føre til kaprede økter og en vedvarende infeksjon lagret i databasen.

Grunnleggende sikkerhetselementer {#baseline-security-essentials}

Begynn med det grunnleggende som fjerner enkle inngangspunkter og gjør oppsettet ditt vanskeligere å bryte som standard.

Velg en sikker WordPress-hosting {#choose-a-secure-wordpress-hosting}

Du kan sikre WordPress og likevel bli rammet av svak hosting. Hosting styrer miljøet nettstedet ditt kjører i, og det miljøet påvirker sikkerheten i stor grad.

Her er hva sikkerhetsfokusert hosting bør inneholde.

- Isolering og sikre standardinnstillinger

Hvis nettstedet ditt ligger på en overfylt server der kontoer kan påvirke hverandre, starter du med ekstra risiko. Se etter sterk kontoisolering, fornuftige filrettigheter og et oppsett som ikke lar risikable tjenester stå åpne som standard.

- Beskyttelse på servernivå

En solid vert håndterer brannmurregler, botfiltrering, sikkerhetsoppdateringer og sikrede konfigurasjoner. Du bør ikke måtte logge inn på en server og justere innstillingene bare for å gjøre den trygg nok.

- Sikkerhetskopier og rask gjenoppretting

Når noe går galt, er hastighet viktig. Automatiske sikkerhetskopier og rask gjenoppretting redder virksomheten din.

- Synlighet

Tilgangslogger, feillogger og ytelsesmålinger hjelper deg med å oppdage brute force-angrep, PHP-problemer og ressursspikre før de fører til driftsavbrudd.

- SSL

SSL-sertifikater krypterer pålogginger og økter, slik at data forblir private under overføring. Sikker hosting gjør det enkelt å konfigurere sertifikater og rotere dem automatisk for å unngå utløpsproblemer.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

På administrerte WordPress-plattformer er mange beskyttelsestiltak allerede på plass for å stoppe vanlige trusler før de når WordPress. For eksempel inkluderer Cloudways administrert hosting sikkerhetsfunksjoner på plattformnivå som brannmurer, automatiske sikkerhetskopier, valgfrie WAF-tillegg og SafeUpdates. Selv da er du fortsatt ansvarlig for oppdateringer og tilgangskontroll, men du starter fra et tryggere grunnlag.

Cloudways tilbyr også ekspertassistert migrering av nettsteder, og den første migreringen er inkludert uten ekstra kostnad.

Installer et SSL-sertifikat {#install-an-ssl-certificate}

Har du noen gang lagt merke til det lille hengelåsikonet ved siden av nettadressen til et nettsted? Det betyr at nettstedet ditt bruker HTTPS. Det forteller besøkende at nettstedets tilkobling er sikker og at dataene deres er trygge. Uten det kan hackere fange opp sensitive opplysninger som påloggingsinformasjon eller betalingsdata.

SSL (Secure Sockets Layer) krypterer data mellom nettstedet ditt og besøkende. Det beskytter trafikken slik at passord og kundedata ikke sendes i klartekst. Uansett om du driver en blogg, en nettbutikk eller en portefølje, er det ikke lenger valgfritt å installere et SSL-sertifikat; det er avgjørende.

Velg ditt SSL-alternativ

De fleste hostingleverandører tilbyr et gratis SSL-alternativ som du kan aktivere med et par klikk. På Cloudways kan du aktivere et gratis Let’s Encrypt-sertifikat direkte fra plattformen.

Hvis du trenger et sertifikat rettet mot bedrifter eller spesifikk validering, kan du også kjøpe et fra leverandører som DigiCert eller Sectigo.

Generer en CSR

En Certificate Signing Request (CSR) er forespørselen serveren din sender til sertifikatleverandøren. Du vil vanligvis se et Generer CSR-alternativ inne i hosting-dashbordet ditt.

Legg til grunnleggende opplysninger som domenet ditt, organisasjonsnavnet og stedet, og generer deretter CSR-en. Leverandøren din bruker den til å utstede sertifikatet.

Bekreft eierskap til domenet

Før et sertifikat utstedes, må du bevise at du eier domenet. Avhengig av leverandøren innebærer dette vanligvis ett av følgende: bekrefte en verifiserings-e-post, legge til en DNS-oppføring eller laste opp en liten verifiseringsfil. Når denne kontrollen er bestått, utstedes sertifikatet.

Installer sertifikatet

Installer eller last opp sertifikatet i hosting-dashbordet. Se etter et område som SSL-administrasjon eller sikkerhetsinnstillinger, og følg deretter instruksjonene for å knytte det til riktig domene.

Tving HTTPS

Når SSL er installert, må du sørge for at all trafikk går til HTTPS som standard. Dette sikrer at besøkende alltid kommer til den sikre versjonen av nettstedet ditt.

Du kan gjøre dette med et plugin som Really Simple SSL, eller du kan tvinge HTTPS for WordPress-administrasjonspanelet med denne innstillingen i wp-config.php:

Oppdater interne lenker

Hvis nettstedet ditt fremdeles refererer til gamle HTTP-URL-er i innstillingene eller databasen, kan nettlesere vise advarsler om blandet innhold. Oppdater disse interne lenkene slik at alt lastes inn via HTTPS.

I tillegg til sikkerhet bygger SSL tillit og kan bidra til SEO. Det er en rask oppgradering som viser besøkende at du tar personvern på alvor.

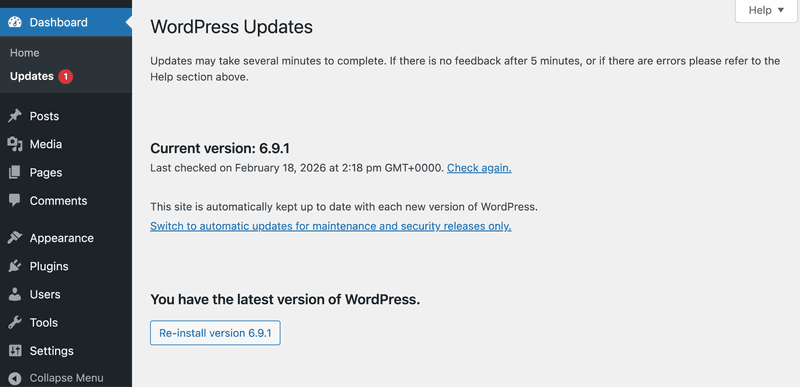

Hold WordPress, temaer og plugins oppdatert {#keep-wordpress-themes-and-plugins-updated}

Oppdateringer er sikkerhet. De fleste utgivelser fikser kjente sikkerhetshull. Når en sårbarhet blir offentlig, skanner bots etter nettsteder som fortsatt bruker den gamle versjonen, og det er der infeksjoner skjer.

Oppdater WordPress-kjernen

Kjerneoppdateringer inneholder ofte sikkerhetsrettelser, selv når utgivelsen ser liten ut.

Følg disse trinnene for å oppdatere WordPress-kjernen:

- Gå til WordPress-administrasjonspanelet → Oppdateringer.

- Under WordPress klikker du på Oppdater nå hvis en oppdatering er tilgjengelig.

- Når den er ferdig, åpner du nettstedet ditt og bekrefter at det lastes inn og at du kan logge inn.

En praktisk oppdateringsrutine

- Aktiver automatiske oppdateringer for mindre versjoner som et minimum.

- Bruk staging for større oppdateringer.

- Reserver et månedlig vedlikeholdsvindu for oppdateringer og regresjonskontroller.

Hvis du velger en hostingplattform som Cloudways, planlegger SafeUpdates-funksjonen oppdateringer av WordPress-kjernen, plugins og temaer gjennom en sikkerhetskopierings- og staging-prosess før endringene implementeres i produksjonsmiljøet.

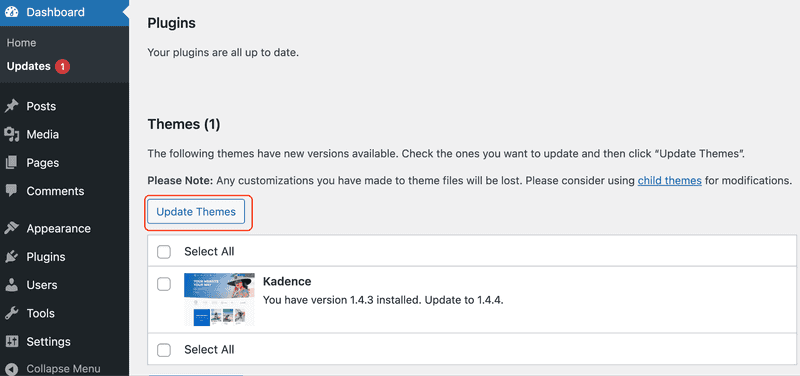

Oppdater temaer

Følg disse trinnene for å oppdatere et WordPress-tema:

- Gå til WordPress-administrasjonspanelet → Oppdateringer.

- Hvis temauppdateringer er oppført der, merk av i boksene og klikk deretter på Oppdater temaer.

- Når det er ferdig, sjekk at hjemmesiden, menyene og viktige sider lastes inn riktig.

Fjern ubrukte plugins og temaer

Inaktive plugins og temaer forblir på serveren din. Slett dem for å redusere sikkerhetsrisikoen og begrense angrepsflaten.

Sjekkliste for opprydding:

- Slett ubrukte plugins og temaer. Deaktivering etterlater filer.

- Test først fjerningene på staging-miljøet for plugins knyttet til skjemaer, caching, SEO eller e-handel.

- Behold kun det aktive temaet og én sikkerhetskopi.

- Etter oppryddingen må du kontrollere at pålogging, skjemaer, kassen og søkefunksjonen fungerer.

- Gjennomgå installerte plugins og temaer hver måned.

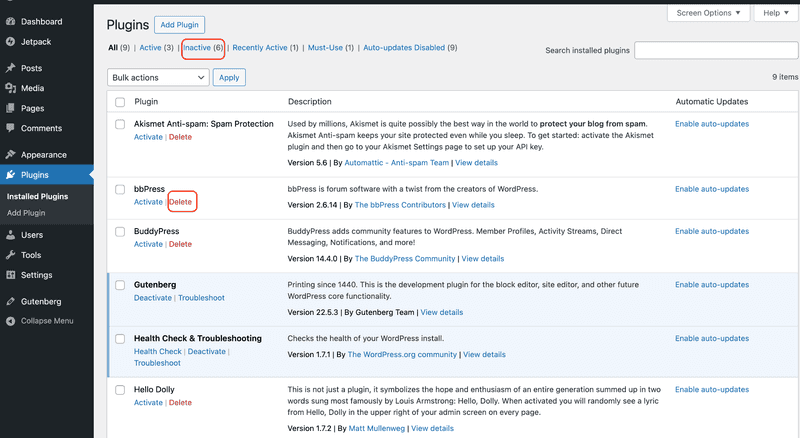

Følg disse trinnene for å slette et ubrukt WordPress-plugin:

- I WordPress-administrasjonspanelet går du til Plugins → Installed Plugins.

- Finn plugin-modulen du ikke trenger.

- Klikk på Deaktiver. Alternativet Slett vises etter dette.

- Klikk på Slett og bekreft hvis du blir bedt om det.

Følg deretter disse trinnene for å slette et ubrukt tema:

- I WordPress-administrasjonspanelet går du til Utseende → Temaer.

- Klikk på temaet du ikke trenger.

- Klikk på Slett og bekreft hvis du blir bedt om det.

Velg anerkjente temaer og plugins

Ikke alle plugins er til å stole på, selv om funksjonene ser bra ut. Se etter jevnlige oppdateringer, tydelig dokumentasjon, aktiv support og kompatibilitet med gjeldende WordPress-versjoner.

Kort sjekkliste før installasjon:

- Unngå forlatte plugins og temaer.

- Unngå ugyldige plugins og temaer.

- Vær forsiktig med nedlastinger utenfor markedsplassen, med mindre du stoler på leverandøren.

- Hopp over alt som ikke har blitt oppdatert nylig eller som ikke tydelig støtter din nåværende WordPress-versjon.

Praktiske sikkerhetstiltak {#practical-security-operations}

Dette er de vanlige trinnene som reduserer den daglige risikoen, demper bot-støy og hjelper deg med å oppdage problemer tidlig.

Angripere går etter påloggingssiden fordi den er forutsigbar og alltid tilgjengelig. Lås administratorinngangene slik at boter støter på en mur og stjålne passord ikke gir umiddelbar tilgang.

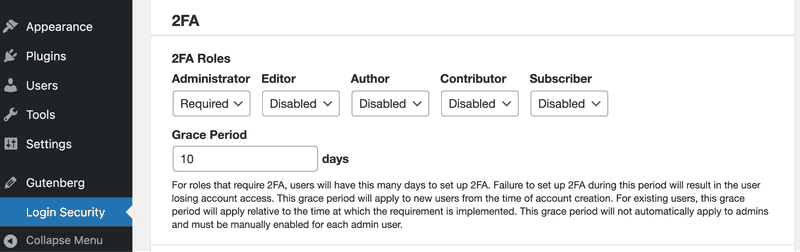

Bruk tofaktorautentisering {#use-two-factor-authentication}

Tofaktorautentisering stopper de fleste angrep med credential stuffing og gjenbruk av påloggingsinformasjon. Å aktivere det for administratorkontoer blokkerer pålogginger selv når et passord blir stjålet.

For å aktivere 2FA på WordPress-siden din, velg et anerkjent 2FA-plugin og en autentiseringsapp på telefonen din. Vanlige 2FA-plugin-alternativer inkluderer miniOrange 2FA, WP 2FA, Wordfence Login Security og Two Factor.

Aktiver tofaktorautentisering:

- I WordPress-dashbordet går du til Plugins → Legg til nytt.

- Søk etter et 2FA-plugin, og installer og aktiver det.

- Åpne plugin-menyen fra venstre sidefelt, vanligvis under Sikkerhet eller som et eget element.

- Finn tofaktorautentisering eller 2FA, og velg deretter Authenticator-appen.

- Skann QR-koden i autentiseringsappen din, eller skriv inn konfigurasjonsnøkkelen.

- Skriv inn engangskoden for å bekrefte, og klikk deretter på Aktiver.

- Last ned gjenopprettingskodene og lagre dem i passordbehandleren din.

Pålegg 2FA for administratorroller:

- Åpne plugin-innstillingene, vanligvis under Innstillinger eller Sikkerhet → 2FA.

- Slå på Krev 2FA.

- Påfør dette for rollene Administrator og Redaktør, og legg til Butikksjef hvis du driver en nettbutikk.

- Lagre endringene etter at du har registrert minst to administratorkontoer på separate enheter.

Endre standard påloggings-URL {#change-the-default-login-url}

De fleste WordPress-nettsteder bruker de samme standard-URL-ene: /wp-login.php for pålogging og /wp-admin/ for admin-dashbordet. Bots kjenner disse URL-ene, så de prøver dem om og om igjen.

Å endre påloggings-URL-en vil ikke stoppe en fast bestemt angriper, men det kan redusere automatisert påloggingsspam og brute force-forsøk.

Følg disse trinnene for å endre standard påloggings-URL i WordPress:

- Gå til Plugins → Legg til ny.

- Installer et plugin for endring av påloggings-URL, og aktiver det deretter.

- Åpne plugin-innstillingene under Innstillinger eller Sikkerhet.

- Angi en ny påloggings-URL og lagre endringene.

- Logg ut og test den nye URL-en i et inkognitovindu.

Bruk et unikt administratorbrukernavn {#use-a-unique-admin-username}

** **«admin» er det første forsøket i alle brute force-lister. Å bruke det gir angripere halvparten av det de trenger.

Følg disse trinnene for å bruke et unikt administratorbrukernavn i WordPress:

- Gå til Brukere → Legg til ny.

- Opprett en ny bruker med et unikt brukernavn. Ikke bruk domenenavnet, merkenavnet eller e-postprefikset ditt.

- Sett rollen til Administrator, og opprett deretter kontoen.

- Logg ut og logg inn igjen med den nye administratorbrukeren.

- Gå til Brukere → Alle brukere.

- Finn den gamle administratorkontoen og endre enten rollen til en lavere rolle eller slett den. Hvis du sletter den, må du tilordne innholdet til den nye administratoren når WordPress ber deg om det.

Begrens innloggingsforsøk {#limit-login-attempts}

Ikke la roboter prøve ubegrenset antall passord. Etter noen få mislykkede forsøk, blokker IP-adressen en stund.

Enkle alternativer først

- Installer et plugin som håndterer hastighetsbegrensning, for eksempel Wordfence, Limit Login Attempts Reloaded eller Loginizer.

- Aktiver hastighetsbegrensning i brannmurpanelet til verten din, hvis dette er tilgjengelig.

Avansert serverkonfigurasjon

Eksempel på hastighetsbegrensning i Nginx (anbefales hvis du kontrollerer Nginx-konfigurasjonen):

Legg til dette i Nginx HTTP-konteksten:

Legg deretter til en begrensning for påloggingsendepunktet inne i serverblokken din:

Tips: Øk «rate» eller «burst» hvis legitime brukere blir blokkert. Test grundig.

Bruk sterke administratorpassord {#use-strong-admin-passwords}

Administratorpassord trenger ikke å være enkle å huske. De må være vanskelige å gjette. Bruk en passordbehandler til å generere lange, tilfeldige passord, og sørg for at hver administratorkonto har sitt eget unike passord. På den måten vil ikke din WordPress-administratortilgang gå tapt hvis en tjeneste blir kompromittert.

Konfigurasjonstips:** **

- Deaktiver gjenbruk av passord i organisasjonens retningslinjer hvis mulig.

- Endre administratorpassord umiddelbart når et teammedlem slutter.

Følg disse trinnene for å endre et administratorpassord i WordPress:

- Gå til Brukere → Alle brukere.

- Rediger administratorbrukeren.

- Klikk på Angi nytt passord, og deretter Oppdater bruker.

Bruk anbefalte WordPress-sikkerhetsplugins {#use-recommended-wordpress-security-plugins}

Sikkerhetsplugins løser ikke alt, men de kan gi deg rask beskyttelse og mye bedre oversikt. Du er på jakt etter logger du faktisk kan bruke når noe ser rart ut.

Et godt sikkerhetsplugin inneholder:

- Overvåking av filintegritet for å oppdage uventede endringer

- Påloggingsbeskyttelse og tvungen 2FA

- Skanning etter skadelig programvare med en tydelig ryddings- og gjenopprettingsvei

- Varsler og revisjonslogger du faktisk kan gjennomgå

- Grunnleggende brannmurregler

Når du vet hva du leter etter, kan du installere et anerkjent plugin som Wordfence, Sucuri eller All In One WP Security. Disse verktøyene gir påloggingsbeskyttelse, deteksjon av filendringer og logger, og de kan blokkere mye vanlig eksploateringsstøy, inkludert brute force-forsøk.

Følg disse trinnene for å installere et WordPress-sikkerhetsplugin:

- Gå til Plugins → Legg til ny.

- Søk etter sikkerhetspluginen.

- Klikk på Installer nå, og deretter på Aktiver.

- Åpne pluginen fra venstre sidefelt og kjør installasjonsveiviseren, hvis den har en.

Tips for oppsett:

- Bruk én hoved-sikkerhetsplugin for å unngå konflikter og duplikater.

- Slå av funksjoner du ikke vil bruke, spesielt ressurskrevende skanninger på travle nettsteder.

- Hvis webhotellet ditt tilbyr hastighetsbegrensning eller blokkering, bør du bruke dette som beskyttelse mot brute force-angrep når det er mulig.

Feilsøking:

- Hvis du blir blokkert fra WordPress-administrasjonen, sjekk brannmurreglene og reduser først streng modus.

- Sett IP-adressen din på hvitelisten, slik at du ikke låser ute ditt eget team.

- Gå gjennom loggene før du deaktiverer beskyttelsen, slik at du kan se hva som utløste blokkeringen.

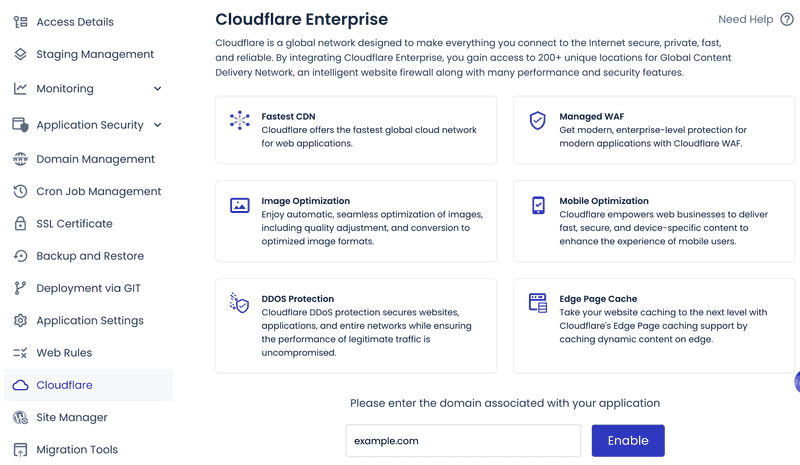

Bruk brannmur og skanning etter skadelig programvare {#use-a-firewall-and-malware-scanning}

Brannmurer stopper angrep før de når WordPress. Skanning etter skadelig programvare sjekker deretter filene og databasen din for manipulering.

Hvis du ikke har kontroll over serverkonfigurasjonen, kan du bruke brannmurpanelet til webhotellet ditt eller et sikkerhetsplugin som Wordfence eller Sucuri for å begrense antall pålogginger og redusere eller blokkere XML-RPC.**

Brannmurkonfigurasjon

Bruk flere lag. WAF i utkanten, serverregler for misbruk av trafikk og skanning etter skadelig programvare for opprydding.

På administrerte plattformer kan du aktivere den innebygde Web Application Firewall med IP- eller landblokkering. Cloudways tilbyr for eksempel et valgfritt Cloudflare Enterprise -tillegg for kantfiltrering og botbeskyttelse.

Skanning etter skadelig programvare

Skann etter uventede filendringer og databaseinjeksjoner (spamlenker, skjulte skript).

Planlegg regelmessige kontroller for:

- Filendringer og ukjent PHP i wp-content/uploads

- Databasespam eller injisert kode

- Mistenkelige cron-jobber og utgående tilkoblinger

Cloudways tilbyr et tillegg for beskyttelse mot skadelig programvare drevet av Imunify360 for skanning på servernivå og automatisk rydding.

Følg disse trinnene for å fjerne skadelig programvare fra WordPress:

- Aktiver vedlikeholdsmodus.

- Identifiser inngangspunktet (sårbar plugin, svake påloggingsopplysninger).

- Bytt ut alle hemmeligheter (admin-/DB-passord, salts, SSH-nøkler).

- Gjenopprett fra ren sikkerhetskopi.

- Løs grunnårsaken før du går live.

Avansert teknisk sikring {#advanced-technical-hardening}

Avansert teknisk sikring innebærer at du strammer inn WordPress-oppsettet ditt utover det grunnleggende. Disse trinnene fokuserer på konfigurasjon, serverkontroller og tilgangsregler som reduserer eksponering og begrenser skaden hvis en pålogging eller et plugin blir kompromittert.

Sikre wp-config.php-filen {#secure-the-wp-config-php-file}

Filen wp-config.php inneholder påloggingsinformasjon for databasen og hemmelige nøkler. Behandle den som et nøkkelhvelv.

Angi strenge tillatelser ved hjelp av følgende kommando:

chmod 400 wp-config.php.

Dette hindrer andre brukere og prosesser i å lese eller endre filen. Bruk 440 hvis webserveren din trenger lesetilgang for grupper.

Hvis nettstedet slutter å fungere med 400, bytt til 440 og sørg for at gruppeeierskapet samsvarer med det webserveren din kjører som.

For ekstra beskyttelse, hvis oppsettet ditt tillater det, flytt wp-config.php ett nivå over webroten. WordPress vil fortsatt laste den inn automatisk.

Begrens brukerroller og tillatelser {#limit-user-roles-and-permissions}

Tildel brukerne bare de tillatelsene de trenger (prinsippet om minst mulig privilegier). Dette hindrer en hacket konto i å ta over hele nettstedet ditt.

Følg disse trinnene for å begrense brukerroller og tillatelser i WordPress:

- Gå til Brukere → Alle brukere.

- Klikk på brukeren du vil gjennomgå.

- I rullegardinmenyen Rolle velger du den laveste rollen de trenger, for eksempel Abonnent, Bidragsyter, Forfatter eller Redaktør.

- Klikk på Oppdater bruker.

Gjenta dette for hver konto med administratorrettigheter, og fjern disse rettighetene fra alle som ikke trenger dem. Fjern eller deaktiver inaktive kontoer som ingen bruker lenger.

Hvis du trenger spesiell tilgang, bruk tilpassede roller og gjennomgå funksjonene før du tildeler dem. Gjennomgå rollene hvert kvartal og fjern unødvendig administratoradgang. Dette begrenser hva en angriper kan gjøre med en stjålet pålogging.

Deaktiver filredigering fra dashbordet {#disable-file-editing-from-the-dashboard}

Deaktiver den innebygde tema- og plugin-redigereren. På denne måten kan en kompromittert administratorkonto ikke raskt legge inn skadelig kode i nettstedets filer.

Følg disse trinnene for å deaktivere filredigering fra WordPress-dashbordet:

- Koble til nettstedet ditt ved hjelp av SFTP eller filbehandleren til verten din.

- Rediger wp-config.php i WordPress-roten og legg til:

- Lagre filen.

- Sjekk Utseende i WordPress-administrasjonen. Temaeditoren forsvinner. Plugin-editoren forsvinner også.

Hvis teamet ditt er avhengig av redigeringer i dashbordet, flytt den arbeidsflyten til Git-baserte distribusjoner eller SFTP med begrensede kontoer.

Deaktiver XML-RPC {#disable-xml-rpc}

XML-RPC er et vanlig inngangspunkt for brute force-angrep og misbruk av pingback. Blokker det på WordPress- eller servernivå.

Alternativ A: Deaktiver i WordPress

- Legg til følgende i functions.php eller et tilpasset plugin:

- Lagre filen.

- Åpne xmlrpc.php-endepunktet i nettleseren din ved å gå til https://yourdomain.com/xmlrpc.php Du vil se en generisk XML-RPC-melding, men XML-RPC-forespørsler vil ikke fungere lenger.

Dette deaktiverer XML-RPC på WordPress-nivå. Endepunktet xmlrpc.php kan fortsatt nås, så for full beskyttelse og for å redusere belastningen, blokker det på webserveren eller WAF.

Alternativ B: Blokker på webserverlaget**

Å blokkere XML-RPC på serveren er det sterkeste alternativet, fordi det stopper forespørsler før PHP kjører.

Nginx:

- Åpne nettstedets Nginx-konfigurasjonsfil for domenet.

- Legg til en regel for xmlrpc.php i serverblokken.

- Last inn Nginx på nytt.

Apache:

- Rediger nettstedets Apache-konfigurasjon eller .htaccess hvis det er tillatt.

- Legg til xmlrpc.php-blokkeringsregelen.

- Last inn Apache på nytt.

Dette hindrer forespørsler i å nå WordPress, noe som reduserer belastningen og avskjærer vanlige XML-RPC-angrepsveier.

Merk: Hvis Jetpack-pluginen eller WordPress-mobilappen trenger XML-RPC, må du ikke blokkere det helt. Begrens i stedet antall forespørsler, og tillat om mulig kun tilgang fra pålitelige IP-adresser.

Sikkerhetskopiering og overvåking {#backups-and-monitoring}

Vær forberedt på feil. Sikkerhetskopier gjør at du kan gjenopprette raskt. Overvåking viser hva som har endret seg.

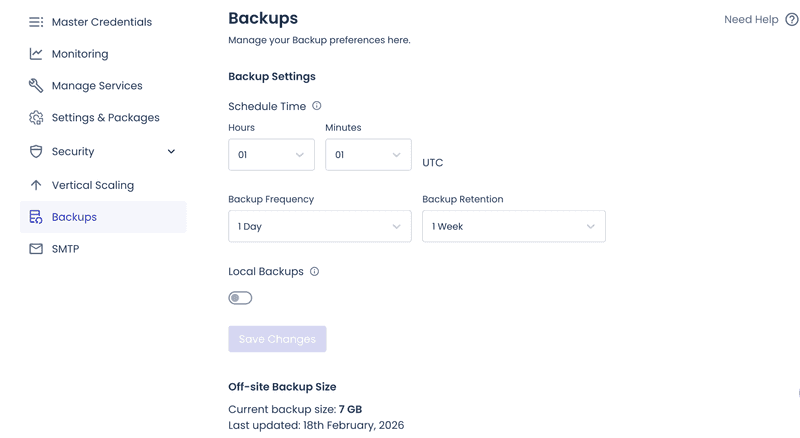

Sikkerhetskopier nettstedet ditt regelmessig {#back-up-your-website-regularly}

Sikkerhetskopier er ikke valgfritt. De er din nødutgang når en oppdatering ødelegger produksjonen, et plugin blir kompromittert eller en feilaktig distribusjon ødelegger databasen.

Det du ønsker her, er å ha en ren kopi av nettstedet ditt som du kan gjenopprette raskt, uten å måtte gjette hva som mangler.

Manuell sikkerhetskopiering

Følg disse trinnene for å ta sikkerhetskopi av WordPress-nettstedet ditt:

- Installer og aktiver et sikkerhetskopieringsplugin fra Plugins → Legg til nytt.

- Åpne pluginen og kjør Sikkerhetskopier nå med filer og database valgt.

- Lagre den på ekstern lagring hvis tilgjengelig.

Automatisk sikkerhetskopiering

De fleste administrerte WordPress-hostingleverandører inkluderer automatiske sikkerhetskopier som standard, vanligvis tatt daglig, lagret i en rullerende oppbevaringsperiode og tilgjengelig som gjenopprettingspunkter med ett klikk fra hosting-dashbordet.

Velg en tidsplan basert på hvor ofte nettstedet ditt endres.

- Daglig: For aktive nettsteder med hyppige oppdateringer, kommentarer eller bestillinger.

- Ukentlig: For markedsføringssider med få endringer.

- Månedlig:** **Når innholdet sjelden endres.

En full sikkerhetskopi inkluderer databasen, wp-content-mappen (spesielt opplastinger) og konfigurasjonsfiler hvis oppsettet ditt ikke gjenoppretter dem automatisk.

Anbefalte fremgangsmåter:

- Lagre sikkerhetskopier eksternt. En serverfeil vil ikke slette dem også.

- Oppbevar flere gjenopprettingspunkter, ikke bare det siste øyeblikksbildet.

- Test gjenopprettingene regelmessig. Uprøvde sikkerhetskopier er ikke pålitelige. Du håper de fungerer når det gjelder.

Hvis gjenoppretting tar lang tid eller mislykkes, er sikkerhetskopien vanligvis oppblåst. Sjekk veksten i sikkerhetskopiens størrelse, ofte forårsaket av loggfiler eller cache-kataloger inne i wp-content. Ekskluder cache-kataloger fra sikkerhetskopier når plattformen din kan gjenopprette dem på en sikker måte.

Overvåk nettstedet ditt {#monitor-your-site}

Sikkerhetstiltak hjelper, men overvåking fanger opp det som slipper gjennom. Oppdag problemer tidlig. Ha logger klare for å spore hva som skjedde.

Overvåking av oppetid

Oppetidskontroller hjelper deg med å oppdage når nettstedet går ned eller endres på en uheldig måte, for eksempel hvis hjemmesiden blir hacket, en oppdatering ødelegger PHP-funksjonaliteten eller et angrep overbelaster serveren.

Oppetidsverktøy som UptimeRobot (generøs gratisversjon) eller Pingdom håndterer HTTP- og nøkkelordskontroller på hjemmesiden din og viktige sider.

Praktisk oppsett:

- Overvåk hjemmesiden din og en viktig side som fungerer uten innlogging, for eksempel prissiden, kassen eller en hovedlandingsside.

- Bruk både HTTP-statuskontroller og søkeordkontroller, slik at en hacket side som fremdeles returnerer et normalt 200-svar ikke slipper gjennom.

Sikkerhetsvarsler

Sett opp varsler for hendelser som indikerer kontoovertakelse, manipulering eller avvik.

Sikkerhetsplugins som Wordfence eller Sucuri varsler om økt innlogging, filendringer og nye administratorbrukere.

Følg disse trinnene for å sette opp varsler i WordPress:

- Gå til Plugins → Legg til ny.

- Installer og aktiver et sikkerhetsplugin som støtter varsler.

- Åpne pluginet fra venstre sidefelt.

- Finn Varsler eller Meldinger i plugin-innstillingene.

- Slå på varsler for:

- Opprettelse av nye administratorbrukere

- Endringer i plugin- eller temafiler

- Toppbelastninger ved innlogging eller gjentatte feil

- Tilgjengelige kritiske plugin-oppdateringer

- Problemer med DNS eller SSL-sertifikater

- Videresend kritiske varsler til Slack eller PagerDuty. Bruk e-post til varsler med lav prioritet.

Aktivitetslogger

Under en hendelse gir loggene svar på de eneste spørsmålene som betyr noe: hva som endret seg, når det endret seg, hvem som endret det og hvorfra.

Praktisk oppsett:

- Logg administratorhandlinger som opprettelse av brukere, installasjon av plugins og endringer i innstillinger.

- Oppbevar loggene lenge nok til å undersøke langsomt utviklende sikkerhetsbrudd.

- Kombiner aktivitetslogger med servertilgangslogger, slik at du kan korrelere IP-adresser og brukeragenter.

Følg disse trinnene for å aktivere aktivitetslogger i WordPress:

- Gå til Plugins → Legg til nytt.

- Installer og aktiver et plugin for aktivitetslogg.

- Åpne plugin-modulen fra venstre sidefelt.

- Slå på loggføring for administratorhandlinger, som opprettelse av brukere, installasjon av plugins og endringer i innstillinger.

- Angi hvor lenge loggene skal beholdes, og lagre deretter.

- Hvis tilgjengelig, aktiver loggeksport eller videresending til ekstern lagring.

Hvis loggene vokser for fort, reduser volumet uten å miste signalene du trenger senere.

- Reduser detaljnivået for ikke-kritiske hendelser.

- Roter loggene aggressivt.

- Overfør til ekstern logglagring når dette er tilgjengelig.

Avsluttende tanker {#final-thoughts}

WordPress-sikkerheten svikter vanligvis av enkle årsaker. Små hull forblir åpne for lenge: manglende oppdateringer, svake passord eller for mye administratoradgang.

Hvis du bare gjør én ting, sørg for at det er konsistens. Oppdater WordPress-kjernen, temaer og plugins regelmessig. Påfør 2FA på kontoer på administratornivå. Bruk lange, unike passord og unngå åpenbare brukernavn. Hold HTTPS på hver side slik at pålogginger, økter og skjemaopplysninger forblir kryptert.

Når grunnleggende tiltak er på plass, kan du legge til ekstra beskyttelse. Bruk en brannmur for å blokkere skadelig trafikk før den når nettstedet ditt. Kjør skanninger etter skadelig programvare og overvåk filendringer, slik at du kan oppdage problemer tidlig. Oppbevar sikkerhetskopier utenfor nettstedet, behold flere gjenopprettingspunkter og test gjenopprettinger, slik at gjenoppretting blir forutsigbar.

Med disse tiltakene på plass er WordPress-nettstedet ditt vanskeligere å kompromittere, enklere å overvåke og raskt å gjenopprette hvis noe går galt.

Ofte stilte spørsmål {#frequently-asked-questions}

1. Er WordPress sikkert?

Ja, WordPress er sikkert når du følger grunnleggende retningslinjer: hold kjernen, temaene og pluginene oppdatert; bruk sterke, unike passord og 2FA for administratorer; velg hosting med isolasjon og brannmurer; kjør regelmessige sikkerhetskopieringer.

2. Har WordPress innebygd sikkerhet?

Ja. WordPress-kjernen leveres med solide grunnleggende funksjoner som roller og tillatelser, beskyttelse rundt administratorhandlinger, sikker passordhashing og regelmessige sikkerhetsutgivelser. De fleste sikkerhetsbrudd i virkeligheten skyldes utdaterte plugins og temaer, svake påloggingsopplysninger eller feilkonfigurerte servere, ikke en standardkjerneinstallasjon som holdes oppdatert.

Alt-i-ett-plattformen for effektiv søkemotoroptimalisering

Bak enhver vellykket bedrift ligger en sterk SEO-kampanje. Men med utallige optimaliseringsverktøy og teknikker der ute å velge mellom, kan det være vanskelig å vite hvor du skal begynne. Vel, frykt ikke mer, for jeg har akkurat det som kan hjelpe deg. Vi presenterer Ranktracker alt-i-ett-plattformen for effektiv SEO.

Vi har endelig åpnet registreringen til Ranktracker helt gratis!

Opprett en gratis kontoEller logg inn med påloggingsinformasjonen din

3. Har WordPress-siden min blitt hacket?

Vær på utkikk etter åpenbare faresignaler som uventede viderekoblinger, nye administratorbrukere du ikke har opprettet, tema- eller plugin-filer som endres uten distribusjon, merkelige planlagte oppgaver og plutselige økninger i antall pålogginger. Sjekk loggene til sikkerhetspluginen og serverens tilgangslogger. Hvis du bruker Google Search Console, se etter advarsler og ukjente indekserte URL-er.

4. Hvordan gjør jeg WordPress-siden min HTTPS?

Installer SSL-sertifikatet i hosting-dashbordet. Oppdater deretter WordPress-hjemme-URL og nettsteds-URL til HTTPS og tving HTTPS for admin-området og frontend. Hvis du ser advarsler om blandet innhold, erstatt hardkodede HTTP-lenker i databasen og temaressursene. Hvis du bruker en proxy eller lastbalanser, sørg for at WordPress gjenkjenner den opprinnelige forespørselen som HTTPS for å unngå omdirigeringssløyfer.