Intro

Maak jij je zorgen over het beschermen van je online informatie tegen cyberaanvallen? Dan heb je geluk! Bekijk de beste pentesting-tools voor het verbeteren van de cyberbeveiliging. Deze tools kunnen kwetsbaarheden vinden en de beveiliging van je digitale activa verbeteren. Blijf proactief tegen bedreigingen en bescherm je gegevens door de juiste tools te gebruiken. Laten we eens kijken naar de beste opties om je online aanwezigheid te beveiligen.

Overzicht van pentestinghulpmiddelen in cyberbeveiliging

Bij pentests in cyberbeveiliging worden verschillende tools gebruikt om kwetsbaarheden te vinden.

Enkele veelgebruikte tools zijn nmap, Wireshark, Nessus, Metasploit, hashcat en John the Ripper.

Platformen zoals pentest-tools.com en G2 2023 bieden een breed scala aan tools voor efficiënt testen.

Deze tools kunnen aanvalsoppervlakken in kaart brengen, kwetsbaarheden zoals SQL-injectie misbruiken, wachtwoorden kraken en rapporten genereren voor beveiligingsteams.

Aircrack-ng en Nessus helpen bij het scannen van open poorten, het vinden van kwetsbaarheden en het beoordelen van de beveiliging van cloud- en lokale systemen.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Ethische hacktechnieken, creatieve hackmethodologieën en het analyseren van netwerkprotocollen zijn ook cruciaal voor het identificeren van bedreigingen in draadloze netwerken.

Populaire tools voor penetratietesten

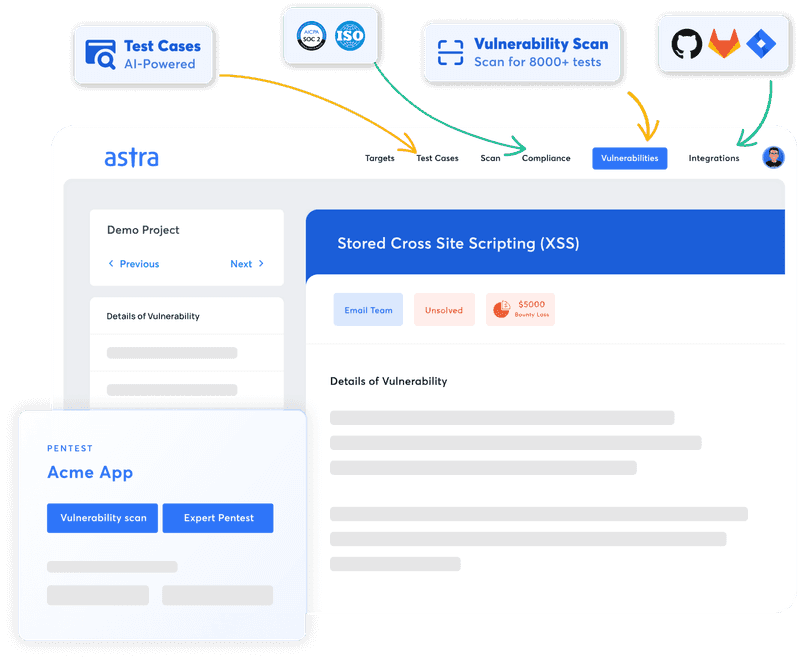

Astra Pentest: Uw ultieme Pentest oplossing

Belangrijkste kenmerken:

- Platform: Webgebaseerd

- Pentesting Efficiëntie: Combineert continu geautomatiseerd scannen met gerichte handmatige beoordelingen.

- Nauwkeurigheid: Gegarandeerd geen valse positieven.

- Naleving van standaarden: Voldoet aan PCI-DSS, HIPAA, ISO27001 en SOC2.

- Deskundige richtlijnen voor oplossingen: Beschikbaar.

- Naadloze integratie: Inclusief Slack, Jira, GitHub, GitLab, Jenkins en meer.

- Prijzen: Begint bij $1999 per jaar.

Het Astra Pentest Platform is een allesomvattende pentesting tool die geautomatiseerde scantechnologie, versterkt door AI, samenvoegt met grondige handmatige pentesting om te voldoen aan verschillende benchmarks in de branche, waaronder OWASP TOP 10 en SANS 25.

Dankzij onze zorgvuldig gecureerde scans bieden we met vertrouwen nul fout-positieven, terwijl onze uitgebreide handmatige tests ernstige bedreigingen aan het licht brengen, zoals inbreuken op betalingsgateways en logische fouten.

Deze eenvoudig te implementeren SaaS-oplossing beschikt over een handige Chrome-extensie voor het opnemen van logins, waardoor geauthenticeerde scans achter inlogmuren mogelijk worden zonder het gedoe van herhaaldelijk opnieuw authenticeren.

Waarom Astra kiezen voor uw Pentesting-behoeften?

Met de collectieve expertise van onze beveiligingsengineers van meer dan 50 jaar en een verzameling van meer dan 9.300 geautomatiseerde tests en nalevingscontroles, rust Astra bedrijven en beveiligingsprofessionals uit met de tools die ze nodig hebben om hun beveiligingsdoelstellingen efficiënt te behalen.

Voordelen:

- Past moeiteloos in je CI/CD-pijplijn.

- Consistent scannen op kwetsbaarheden met regelmatig vernieuwde scancriteria.

- Samenwerken met gecertificeerde beveiligingsexperts (OSCP, CEH) die hebben bijgedragen aan CVE's.

- Snel kwetsbaarheden sorteren en verhelpen.

- Rapporten op maat produceren die zowel voor leidinggevenden als ontwikkelaars geschikt zijn.

Beperkingen:

- Biedt slechts een gratis proefperiode van één week aan.

Kali Linux

Kali Linux is een populair besturingssysteem dat in de cyberbeveiliging wordt gebruikt voor penetratietests. Het heeft veel tools om kwetsbaarheden te vinden in netwerken, webapps, databases en Wi-Fi. Gereedschappen als Nmap, Wireshark, Nessus, Metasploit, John the Ripper en Aircrack-ng worden veel gebruikt in Kali Linux. Het kan netwerkprotocollen analyseren, rapporten over kwetsbaarheden maken en wachtwoorden kraken.

Kali Linux staat bekend om zijn brede scala aan exploitatietools, waaronder SQL-injectie, cloudbeveiligingstests en kwetsbaarheidsscanners. Ethische hackers, penetratietesters en beveiligingsteams kiezen vaak voor Kali Linux vanwege de krachtige functies en hacking workflows die op maat gemaakt zijn voor testomgevingen.

Burp Suite

Burp Suite is een tool die wordt gebruikt door pentesters. Het helpt bij het vinden van kwetsbaarheden in webapplicaties. Enkele van de belangrijkste functies zijn:

- Onderscheppen van webverkeer

- Scannen op veelvoorkomende kwetsbaarheden

- Gebreken misbruiken om beveiligingsniveaus te controleren

Bij het scannen van webtoepassingen analyseert Burp Suite verzoeken en reacties. Dit helpt pentesters bij het detecteren van beveiligingsproblemen zoals SQL-injectie of cross-site scripting.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-é�én platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Om Burp Suite effectief te gebruiken bij penetratietesten, moet je het combineren met andere tools zoals Nmap voor netwerkscannen, Wireshark voor netwerkprotocolanalyse en Metasploit voor geautomatiseerde exploitatie.

Pentesters kunnen gedetailleerde rapporten maken van hun bevindingen met Burp Suite. Dit helpt beveiligingsteams of netwerkbeheerders om kritieke kwetsbaarheden te verhelpen.

Wireshark

Wireshark is een krachtig hulpmiddel voor netwerkbeveiligingsanalyse. Het vangt en analyseert netwerkverkeer in real-time. Dit hulpmiddel helpt bij het opsporen en analyseren van zwakke plekken in het netwerk. Pentesters gebruiken het om pakketten te inspecteren op exploits zoals SQL-injecties. Ze kunnen ook open poorten, netwerkprotocollen en beveiligingslekken identificeren die aanvallers kunnen misbruiken.

Wireshark wordt vaak gebruikt bij penetratietesten. Het controleert netwerkactiviteit, analyseert gegevenspakketten en genereert gedetailleerde rapporten. Het wordt geïntegreerd in geautomatiseerde scanworkflows met tools als Nmap, Nessus en Metasploit om kwetsbaarheden op te sporen.

Netwerkbeheerders en beveiligingsteams gebruiken Wireshark om bedrijfsmiddelen te beveiligen, vooral in cloud- of draadloze netwerken. Het identificeert en beperkt beveiligingsrisico's in webapplicaties en databases.

Platforms voor Pentesting Tools

pentest-tools.com

Pentest-tools.com biedt een verscheidenheid aan tools voor effectieve pentesting. Deze tools omvatten het scannen van netwerken en het beoordelen van kwetsbaarheden.

Het platform omvat geautomatiseerde scanners, tools voor het testen van webapplicaties en exploitatieframeworks. Deze tools helpen pentesters bij het vinden van kwetsbaarheden in netwerken en webapplicaties.

Populaire tools zoals Kali Linux, Burp Suite en Wireshark worden gebruikt voor diepgaande penetratietests op pentest-tools.com. Ze helpen bij netwerkprotocolanalyse, het testen van webapps en pakketsnuffelen.

Nmap wordt gebruikt voor het ontdekken van netwerken, Nessus voor het scannen op kwetsbaarheden en Metasploit voor het ontwikkelen van exploits. Deze tools simuleren echte aanvallen.

Pentest-tools.com kan open poorten, veelvoorkomende kwetsbaarheden en kritieke kwetsbaarheden in cloudomgevingen detecteren. Het stelt beveiligingsteams en penetratietesters in staat om grondige beoordelingen uit te voeren.

Het platform ondersteunt ook het schrijven van rapporten, creatieve hacking workflows en ethische exploitatietechnieken. Deze verbeteren de beveiliging van websites en bedrijfsmiddelen in verschillende omgevingen.

g2 2023

G2 2023 is een platform voor tools voor penetratietesten. Het helpt bij het vinden van kwetsbaarheden in netwerken en webapplicaties. Het platform bevat tools zoals Nmap voor het scannen van netwerken, Nessus voor het beoordelen van kwetsbaarheden en Metasploit voor het uitbuiten van kwetsbaarheden.

G2 2023 biedt ook Wireshark voor het analyseren van netwerkprotocollen, Hashcat voor het kraken van wachtwoorden en John the Ripper voor het testen van wachtwoorden. Deze tools helpen bij het ontdekken van kritieke kwetsbaarheden in databases en websites.

Met het platform kunnen testers veelvoorkomende kwetsbaarheden identificeren, zoals SQL-injectie in webapps en open poorten in cloudomgevingen. Het helpt ook bij het vinden van kwetsbare plekken in draadloze netwerken. G2 2023 ondersteunt geautomatiseerd scannen en exploiteren van bedrijfsmiddelen, wat het eenvoudiger maakt voor beveiligingsteams en netwerkbeheerders. Daarnaast richt het zich op het schrijven van rapporten en innovatieve hacktechnieken, waardoor het een toonaangevende keuze is op het gebied van tools voor penetratietesten in het voorjaar van 2023.

SC Awards 2022

De winnende pentesting tools van SC Awards 2022 hebben betrekking op verschillende categorieën zoals netwerkbeveiliging, scannen op kwetsbaarheden, testen van webtoepassingen en exploitatie. Deze tools helpen bij het identificeren en verhelpen van kritieke kwetsbaarheden in websites, databases en netwerkprotocollen.

Geautomatiseerde scanners zoals Nessus en Metasploit, samen met handmatige tools zoals Wireshark en Hashcat, helpen bij een gedetailleerde analyse, het vinden van open poorten, veelvoorkomende kwetsbaarheden en potentiële punten voor uitbuiting.

SC Awards 2022 erkennen de uitmuntendheid van deze tools en laten het belang zien van creatief hacken, het schrijven van rapporten en ethische praktijken in cyberbeveiliging. Deze tools stellen een norm voor netwerkbeheerders, penetratietesters en beveiligingsteams en helpen hen hun verdediging te versterken tegen evoluerende bedreigingen en geavanceerde aanvallen in het voorjaar van 2023.

Belangrijkste functies in Pentesting Tools

Aanvaloppervlak in kaart brengen

Bij het in kaart brengen van aanvalsoppervlakken gebruiken pentesters verschillende tools en technieken om mogelijke toegangspunten voor cyberaanvallen te vinden en te analyseren. Deze tools kunnen bestaan uit netwerkscanners zoals nmap, kwetsbaarhedenscanners zoals Nessus en exploitatieframeworks zoals Metasploit.

Door te kijken naar veelvoorkomende kwetsbaarheden in webapplicaties, databases, netwerkprotocollen en meer, kunnen pentesters cruciale kwetsbaarheden identificeren die uitgebuit zouden kunnen worden. Dit inzicht in het aanvalsoppervlak van een organisatie helpt bij het evalueren van beveiligingsrisico's in de IT-infrastructuur.

Het in kaart brengen van het aanvalsoppervlak is belangrijk omdat het beveiligingsteams helpt bij het prioriteren van beveiligingsmaatregelen om algemene strategieën voor cyberdefensie te verbeteren. Door bijvoorbeeld open poorten, veelvoorkomende kwetsbaarheden en uitbuitbare zwakke plekken op te sporen, kunnen penetratietesters praktische inzichten bieden voor netwerkbeheerders en IT-beveiligingsteams.

Door deze kritieke kwetsbaarheden aan te pakken, kunnen organisaties de nodige voorzorgsmaatregelen treffen om hun bedrijfsmiddelen en gegevens te beschermen tegen mogelijke bedreigingen.

Scannen op kwetsbaarheden

Het scannen van kwetsbaarheden is belangrijk in cyberbeveiliging. Het helpt bij het identificeren van zwakke plekken in systemen en netwerken waar kwaadwillenden misbruik van kunnen maken.

Pentesting tools zoals nmap, nessus en metasploit worden hiervoor vaak gebruikt. Deze tools scannen netwerken, databases, webapplicaties en draadloze netwerken om kwetsbaarheden aan het licht te brengen. Voorbeelden zijn SQL-injectie of zwakke wachtwoorden.

Pentesters en beveiligingsteams gebruiken geautomatiseerde scanners om kwetsbaarheden in netwerkprotocollen, open poorten en beveiligingslekken efficiënt te beoordelen. Ze gebruiken ook tools zoals hashcat of john the ripper om wachtwoorden te kraken en wireshark om netwerkverkeer te analyseren op potentiële bedreigingen.

Door het uitvoeren van kwetsbaarhedenscans en het gebruik van creatieve hacktechnieken genereren pentesters gedetailleerde rapporten over risico's, kritieke kwetsbaarheden en strategieën om deze te beperken, zodat organisaties hun bedrijfsmiddelen en cloudomgevingen kunnen beveiligen.

Deze aanpak helpt de beveiligingsworkflows te verbeteren, biedt inzicht in gaten in de netwerkbeveiliging en proactieve strategieën voor risicobeheer.

Scannen van webtoepassingen

Scantools voor webtoepassingen helpen kwetsbaarheden en bedreigingen in webtoepassingen te identificeren.

Door regelmatig scans uit te voeren, kunnen pentesters problemen detecteren zoals SQL-injectie, veelvoorkomende kwetsbaarheden en kritieke kwetsbaarheden.

Tools zoals Nessus en Metasploit scannen websites op open poorten, netwerkprotocollen en uitbuitbare zwakke plekken.

Dit proces identificeert niet alleen zwakke plekken, maar verbetert ook de algehele beveiliging.

Het gebruik van tools als Wireshark, Hashcat of John the Ripper verbetert de beveiligingsworkflows.

Door kwetsbaarheden te analyseren en rapporten op te stellen, kunnen testers de beveiliging tegen creatief hacken versterken.

Regelmatig scannen is essentieel voor het handhaven van de beveiliging van cloudgebaseerde systemen, draadloze netwerken en databases.

Netwerk scannen

Bij het scannen van netwerken bij penetratietesten worden tools gebruikt om de netwerkbeveiliging te beoordelen. Gereedschappen zoals Nmap, Nessus en Wireshark worden vaak gebruikt in dit proces.

Er worden methoden gebruikt zoals het scannen van poorten, het scannen op kwetsbaarheden en het in kaart brengen van het netwerk. Door open poorten en kwetsbaarheden te analyseren, kunnen pentesters kritieke zwakke plekken vinden die aanvallers kunnen uitbuiten.

Het scannen van netwerken helpt bij het identificeren van zwakke plekken in bedrijfsmiddelen zoals databases en webservers. Hierdoor kunnen beveiligingsteams problemen aanpakken voordat er misbruik van wordt gemaakt.

Gegevens van scanactiviteiten helpen bij het maken van gedetailleerde rapporten voor netwerkbeheerders. In deze rapporten worden risico's geschetst en acties voorgesteld om de beveiliging te verbeteren.

Uitbuiting

Exploitatietechnieken voor cyberbeveiliging maken gebruik van kwetsbaarheden in netwerken en webtoepassingen om de beveiliging te compromitteren. Tools zoals Nmap, Nessus en Metasploit helpen pentesters bij het vinden en uitbuiten van kwetsbaarheden, zoals SQL-injectie of zwakke wachtwoorden.

Pentesters gebruiken geautomatiseerde scans en handmatige tests om kritieke kwetsbaarheden in systemen bloot te leggen. Eenmaal geïdentificeerd, helpen exploitatietools om ongeautoriseerde toegang te krijgen tot gevoelige gegevens of systemen.

Organisaties kunnen zich verdedigen tegen uitbuiting door netwerken en webapplicaties regelmatig te testen met tools als Wireshark. Het analyseren van open poorten en netwerkprotocollen is ook belangrijk.

Door veelvoorkomende kwetsbaarheden te patchen, kunnen organisaties de beveiliging versterken om onbevoegde toegang tot hun bedrijfsmiddelen te voorkomen. Penetratietesters spelen een belangrijke rol bij het simuleren van echte aanvalsscenario's en het rapporteren over ontdekte kwetsbaarheden.

Exploitatietools zijn cruciaal in het steeds veranderende cyberbeveiligingslandschap om zwakke plekken te identificeren en aan te pakken en netwerkomgevingen te versterken tegen potentiële bedreigingen.

Het belang van pentesting-tools in cyberbeveiliging

Pentesting tools helpen de verdediging van cyberbeveiliging te versterken.

Ze identificeren kwetsbaarheden in netwerkmiddelen en webtoepassingen.

Tools zoals Nmap, Nessus en Metasploit simuleren echte aanvallen.

Dit helpt bij het ontdekken van kritieke kwetsbaarheden die kunnen worden uitgebuit.

Ze analyseren netwerkprotocollen, open poorten, kwetsbaarheden en exploits.

Dit helpt bij het effectief prioriteren van herstelwerkzaamheden.

Geautomatiseerde scanners zoals Wireshark en hashcat stroomlijnen het testen.

Ze genereren uitgebreide rapporten over de beveiligingsstatus.

Pentesting tools verbeteren de samenwerking tussen offensieve en defensieve teams.

Inzichten en bevindingen kunnen worden gedeeld om beveiligingsworkflows te verbeteren.

Teams kunnen samenwerken om robuuste beveiligingsmaatregelen te implementeren.

Door tools als Aircrack-ng en John the Ripper te gebruiken, kunnen beveiligingsteams hun verdediging versterken.

Grondige analyse, het kraken van wachtwoorden en fingerprinting van webtoepassingen versterken de verdediging.

Met het schrijven van effectieve rapporten en continu testen kunnen beveiligingslekken proactief worden aangepakt.

Dit beschermt de digitale infrastructuur tegen mogelijke inbreuken.

Samenwerking tussen offensieve en defensieve beveiligingsteams

Tijdens penetratietests gebruiken offensieve beveiligingsteams tools zoals Nmap, Wireshark, Nessus en Metasploit. Deze tools helpen hen kwetsbaarheden te vinden in netwerken, databases, webapplicaties en andere bedrijfsmiddelen.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Door op creatieve wijze systemen te hacken, ontdekken ze kritieke kwetsbaarheden zoals SQL-injecties, open poorten en veelvoorkomende zwakke plekken die aanvallers kunnen uitbuiten.

Zodra deze kwetsbaarheden zijn gevonden, moeten offensieve beveiligingsteams de defensieve beveiligingsteams hierover informeren. Deze samenwerking omvat het delen van gedetailleerde rapporten over exploitatietechnieken, kwetsbaarheden en aanbevolen workflows om de beveiliging te verbeteren.

Strategieën zoals regelmatige vergaderingen, gezamenlijke analyse van aanvalsgegevens en trainingssessies over nieuwe pentesting tools zoals Parrot OS of Aircrack-ng kunnen beide teams helpen om samen te werken. Deze samenwerking kan de beveiliging versterken en beschermen tegen cyberbedreigingen, vooral in complexe omgevingen zoals cloud- of draadloze netwerken.

Belangrijkste opmerkingen

Ontdek de top pentesting tools die belangrijk zijn voor cyberbeveiligingsmaatregelen. Deze tools helpen kwetsbaarheden te vinden in systemen en netwerken voor een sterke beveiliging.

Er bestaan verschillende opties, dus organisaties kunnen tools kiezen die bij hun behoeften passen en hun beveiliging verbeteren. Het doel is om de algehele beveiliging te verbeteren.