Inleiding

De meeste WordPress-hacks zijn niet het werk van iemand die het op uw site gemunt heeft. Meestal gaat het om geautomatiseerde bots die het internet afspeuren naar veelvoorkomende zwakke plekken, zoals een verouderde plug-in, een zwakke login of een instelling die open is gelaten. Als uw site eruitziet alsof hij gemakkelijk te kraken is, kunnen bots binnen enkele minuten al pogingen ondernemen.

U hoeft geen vaardigheden van een beveiligingsingenieur te hebben om uw site te beschermen. U hebt een paar basisbeveiligingen nodig die goed samenwerken. Vergrendel belangrijke WordPress-instellingen. Voeg serverregels toe. Houd alles up-to-date. Maak back-ups en monitoring tot een must. Zo ontdekt u problemen in een vroeg stadium en kunt u snel herstellen, in plaats van weken later schade te ontdekken.

Deze gids blijft praktisch. We beginnen met basisprincipes met een grote impact en gaan vervolgens over op diepgaandere beveiliging.

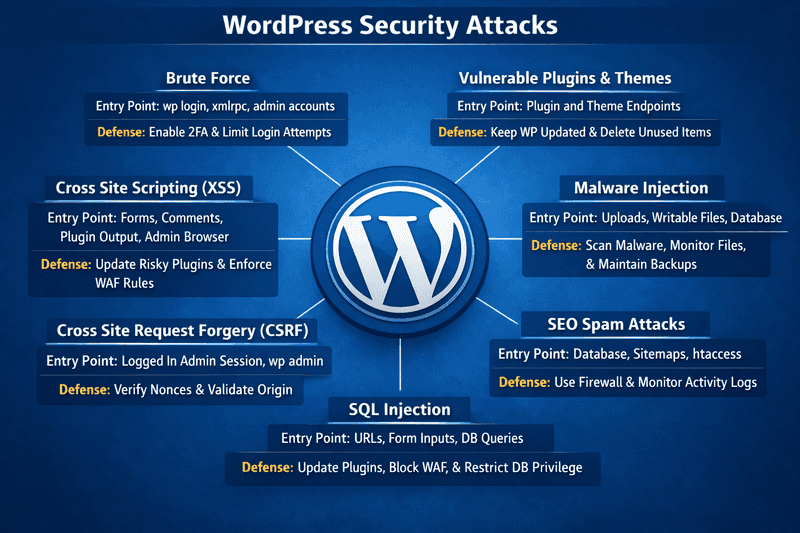

Veelvoorkomende beveiligingsaanvallen op WordPress-sites {#common-security-attacks-on-wordpress-sites}

De meeste WordPress-aanvallen volgen een bekend patroon. Bots onderzoeken eerst veelvoorkomende toegangspunten en gaan vervolgens over op wat het gemakkelijkst te exploiteren is.

Dit zijn de meest voorkomende risico's die je tegenkomt op echte WordPress-sites.

Brute Force {#brute-force}

Brute force werkt omdat het eenvoudig te automatiseren is en nog steeds loont. In plaats van één wachtwoord te raden, proberen bots duizenden gebruikersnamen en wachtwoorden per minuut op de inlogpagina's. Credential stuffing is nog effectiever omdat het gebruikmaakt van gelekte inloggegevens uit andere inbreuken. Als gelekte inloggegevens overeenkomen, is er direct toegang tot de beheerdersaccount.

Wanneer dat gebeurt, ziet u pieken in het verkeer, herhaalde omleidingen en veel mislukte inlogpogingen in de authenticatielogboeken van plug-ins of servers. Zelfs zonder dat er sprake is van een inbreuk, belast het de CPU, vertraagt het uw site en overspoelt het uw logboeken.

Kwetsbare plug-ins en thema's {#vulnerable-plugins-and-themes}

Er doen zich wel eens problemen voor in de kern van WordPress, maar plug-ins en thema's zijn meestal het echte probleem. Aanvallers richten zich hierop omdat het eenvoudig is om de versie te detecteren en exploitcode zich snel verspreidt.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Rode vlaggen zijn onder meer verlaten plug-ins, gratis kopieën van premiumtools en vertraagde updates. De gevolgen variëren van het op afstand uitvoeren van code tot diefstal van databases en het injecteren van SEO-spam.

Malware-injectie {#malware-injection}

Malware verstopt zich vaak op plekken die beschrijfbaar zijn of over het hoofd worden gezien. Dat kan een kwaadaardig script zijn dat in wp-content/uploads/ is geplaatst, een plug-inbestand dat stilletjes is aangepast met rommelige PHP, of code die in de database is geïnjecteerd zodat deze zich via sjablonen of berichten verspreidt.

Typische tekenen zijn onder meer omleidingen die alleen voor mobiele apparaten gelden, mysterieuze beheerdersgebruikers, vreemde cron-taken, ongebruikelijke geplande taken, pieken in uitgaande verzoeken en waarschuwingen van Search Console of over misbruik van de host. Dit leidt vaak tot herhaalde infecties, spam en het risico op plaatsing op een zwarte lijst.

SEO-spamaanvallen {#seo-spam-attacks}

SEO-spam is niet altijd zichtbaar voor mensen. Aanvallers voegen verborgen links, spampagina's of inhoud toe die alleen crawlers zien. Ze kunnen spam in de database injecteren, ongeautoriseerde sitemaps toevoegen of .htaccess aanpassen om andere inhoud aan bots te tonen.

De eerste aanwijzingen zijn meestal te zien in de zoekresultaten: vreemde geïndexeerde URL's en plotselinge dalingen in het verkeer. Uw domein begint te scoren op spam en echte pagina's verliezen hun zichtbaarheid. Het opruimen duurt langer omdat de spam vaak verspreid is over de database.

SQL-injectie {#sql-injection}

SQL-injectie vindt plaats wanneer een plug-in of aangepaste code onveilige gegevens naar de database stuurt. Veelvoorkomende tekenen zijn onder meer vreemde URL-query-strings, SQLi-waarschuwingen in firewalllogboeken en plotselinge pieken in de databasebelasting. Dit kan leiden tot gegevensdiefstal, inhoudswijzigingen en blijvende toegang als aanvallers gebruikers of instellingen wijzigen.

Cross-Site Request Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) vindt plaats wanneer u bent ingelogd op WordPress en een plug-in niet de juiste beveiligingscontroles uitvoert. Een aanvaller kan u misleiden om op een link te klikken die acties activeert, zoals het aanmaken van gebruikers, het wijzigen van e-mailadressen of het bijwerken van instellingen.

Een rode vlag is elke wijziging in de beheerdersrechten die direct na een klik plaatsvindt en die u niet bewust hebt uitgevoerd. Logbestanden kunnen er nog steeds normaal uitzien omdat het via uw sessie verloopt, maar het kan stilletjes de rechten wijzigen en leiden tot een overname.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) vindt plaats wanneer een plug-in of thema gebruikerscontent weergeeft zonder deze eerst te zuiveren. Opgeslagen XSS is erger omdat de schadelijke code wordt opgeslagen en later kan worden uitgevoerd, zelfs in het beheerdersgedeelte, waardoor aanvallers instellingen kunnen wijzigen, gebruikers kunnen toevoegen of plug-ins kunnen installeren.

U kunt vreemde scripts in berichten of instellingen zien, omleidingen die alleen bij het inloggen plaatsvinden, of wijzigingen die u niet hebt aangebracht. Dit kan leiden tot gekaapte sessies en een aanhoudende infectie die in de database is opgeslagen.

Basisbeveiliging {#baseline-security-essentials}

Begin met de basisprincipes die gemakkelijke toegangspunten verwijderen en uw installatie standaard moeilijker te kraken maken.

Kies een veilige WordPress-hosting {#choose-a-secure-wordpress-hosting}

U kunt WordPress beveiligen en toch de dupe worden van zwakke hosting. Hosting bepaalt de omgeving waarin uw site draait, en die omgeving heeft een grote invloed op de beveiliging.

Dit is wat beveiligingsgerichte hosting zou moeten omvatten.

- Isolatie en veilige standaardinstellingen

Als uw site op een overvolle server staat waar accounts elkaar kunnen beïnvloeden, begint u met een extra risico. Zoek naar sterke accountisolatie, verstandige bestandsrechten en een configuratie die risicovolle services niet standaard open laat staan.

- Bescherming op serverniveau

Een solide host zorgt voor firewallregels, botfiltering, beveiligingspatches en versterkte configuraties. U zou niet op een server moeten inloggen en instellingen moeten aanpassen alleen maar om deze veilig genoeg te maken.

- Back-ups en snel herstel

Als er iets misgaat, is snelheid van belang. Automatische back-ups en snelle herstelprocedures redden uw bedrijf.

- Zichtbaarheid

Toegangslogboeken, foutenlogboeken en prestatiestatistieken helpen u brute-force-aanvallen, PHP-problemen en pieken in het gebruik van bronnen op te sporen voordat ze tot uitval leiden.

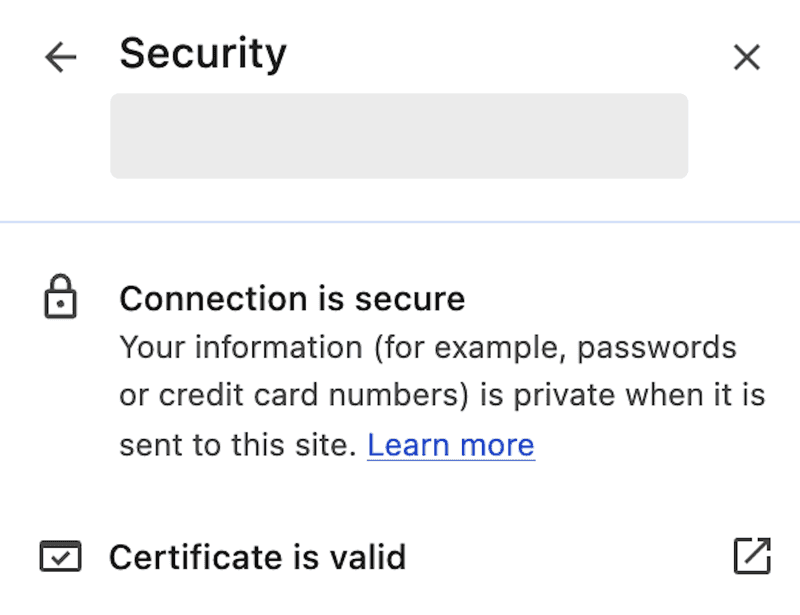

- SSL

SSL-certificaten versleutelen aanmeldingen en sessies, zodat gegevens tijdens het transport privé blijven. Bij beveiligde hosting zijn certificaten eenvoudig in te stellen en worden ze automatisch vernieuwd om problemen met het verlopen van de geldigheidsduur te voorkomen.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Op beheerde WordPress-platforms zijn al veel beveiligingsmaatregelen aanwezig om veelvoorkomende bedreigingen te stoppen voordat ze WordPress bereiken. Cloudways managed hosting bevat bijvoorbeeld beveiligingsfuncties op platformniveau, zoals firewalls, geautomatiseerde back-ups, optionele WAF-add-ons en SafeUpdates. Zelfs dan bent u nog steeds verantwoordelijk voor updates en toegangscontrole, maar u begint vanaf een veiliger basis.

Cloudways biedt ook website-migratie met hulp van experts, en de eerste migratie is gratis inbegrepen.

Installeer een SSL-certificaat {#install-an-ssl-certificate}

Heb je ooit het kleine hangslotje naast de URL van een website opgemerkt? Dat betekent dat je site HTTPS gebruikt. Het laat bezoekers weten dat de verbinding met je site veilig is en dat hun gegevens veilig zijn. Zonder dit kunnen hackers gevoelige gegevens zoals inloggegevens of betalingsgegevens onderscheppen.

SSL (Secure Sockets Layer) versleutelt gegevens tussen uw website en de bezoekers ervan. Het beschermt dat verkeer, zodat wachtwoorden en klantgegevens niet in leesbare tekst worden verzonden. Of u nu een blog, winkel of portfolio beheert, het installeren van een SSL-certificaat is niet langer optioneel; het is essentieel.

Kies uw SSL-optie

De meeste hostingproviders bieden een gratis SSL-optie aan die u met een paar klikken kunt inschakelen. Op Cloudways kunt u rechtstreeks vanaf het platform een gratis Let’s Encrypt-certificaat inschakelen.

Als u een zakelijk gericht certificaat of specifieke validatie nodig hebt, kunt u er ook een kopen bij aanbieders zoals DigiCert of Sectigo.

Genereer een CSR

Een Certificate Signing Request (CSR) is het verzoek dat je server naar de certificaatprovider stuurt. Meestal zie je een optie 'CSR genereren' in je hostingdashboard.

Voeg de basisgegevens toe, zoals uw domein, de naam van uw organisatie en de locatie, en genereer vervolgens de CSR. Uw aanbieder gebruikt deze om het certificaat uit te geven.

Controleer het domeineigendom

Voordat een certificaat wordt uitgegeven, moet u aantonen dat u de eigenaar bent van het domein. Afhankelijk van de aanbieder betekent dit meestal een van de volgende stappen: een verificatie-e-mail bevestigen, een DNS-record toevoegen of een klein verificatiebestand uploaden. Zodra die controle is doorlopen, wordt het certificaat uitgegeven.

Installeer het certificaat

Installeer of upload het certificaat in uw hostingdashboard. Zoek naar een gedeelte zoals SSL-beheer of Beveiligingsinstellingen en volg de instructies om het aan het juiste domein te koppelen.

HTTPS afdwingen

Zorg er na de installatie van SSL voor dat al het verkeer standaard via HTTPS verloopt. Dit zorgt ervoor dat bezoekers altijd de beveiligde versie van uw site bereiken.

U kunt dit doen met een plug-in zoals Really Simple SSL, of u kunt HTTPS afdwingen voor het WordPress-beheerdersdashboard met deze instelling in wp-config.php:

Interne links bijwerken

Als uw site nog steeds verwijst naar oude HTTP-URL's in de instellingen of de database, kunnen browsers waarschuwingen voor gemengde inhoud weergeven. Werk die interne links bij, zodat alles via HTTPS wordt geladen.

Naast beveiliging bouwt SSL vertrouwen op en kan het helpen bij SEO. Het is een snelle upgrade die bezoekers laat zien dat u privacy serieus neemt.

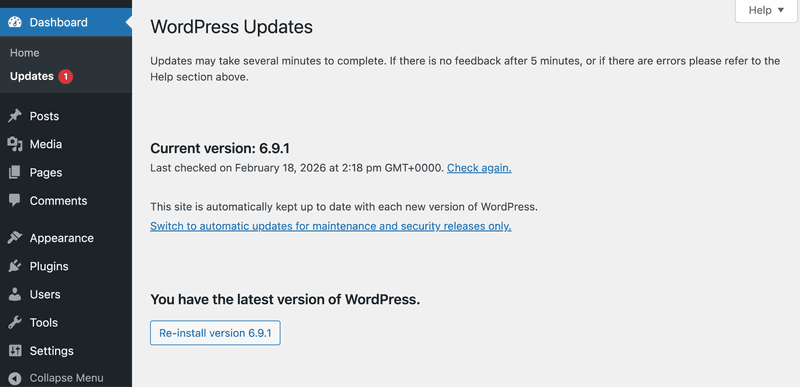

Houd WordPress, thema's en plug-ins up-to-date {#keep-wordpress-themes-and-plugins-updated}

Updates zorgen voor veiligheid. De meeste releases verhelpen bekende kwetsbaarheden. Zodra een kwetsbaarheid bekend is, scannen bots naar sites die nog op de oude versie draaien, en dat is het moment waarop infecties plaatsvinden.

Update de WordPress-kern

Core-updates bevatten vaak beveiligingsfixes, zelfs als de release klein lijkt.

Volg deze stappen om de WordPress-kern te updaten:

- Ga naar het WordPress-beheerdersdashboard → Updates.

- Klik in WordPress op Nu bijwerken als er een update beschikbaar is.

- Nadat het is voltooid, opent u uw site en controleert u of deze laadt en of u kunt inloggen.

Een praktische updateroutine

- Schakel automatische updates in voor ten minste kleine versies.

- Gebruik een staging-omgeving voor grote updates.

- Reserveer een maandelijks onderhoudsvenster voor het installeren van patches en het uitvoeren van regressietests.

Als u kiest voor een hostingplatform zoals Cloudways, plant de SafeUpdates-functie updates van de WordPress-kern, plug-ins en thema's via een back-up- en staging-workflow voordat wijzigingen worden toegepast op de productieomgeving.

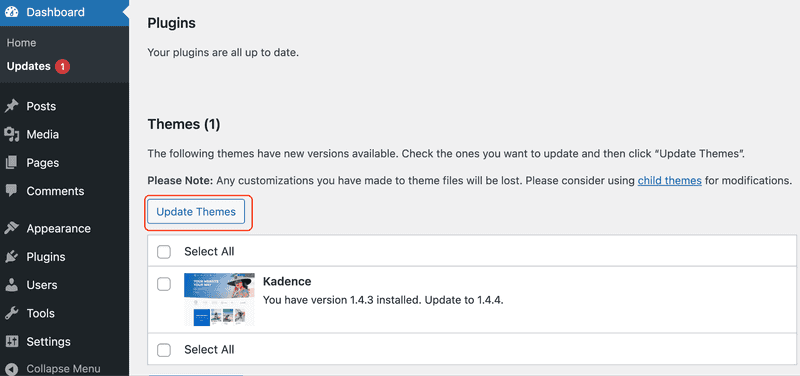

Thema's bijwerken

Volg deze stappen om een WordPress-thema bij te werken:

- Ga naar het WordPress-beheerdersdashboard → Updates.

- Als er daar thema-updates worden weergegeven, vink dan de selectievakjes aan en klik vervolgens op Thema's bijwerken.

- Controleer na voltooiing of de startpagina, menu's en belangrijke pagina's correct laden.

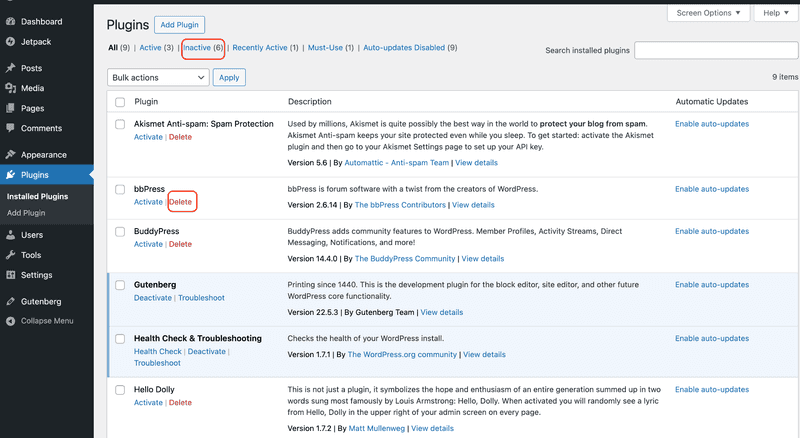

Verwijder ongebruikte plug-ins en thema's

Inactieve plug-ins en thema's blijven op uw server staan. Verwijder ze om veiligheidsrisico's te verminderen en uw aanvalsoppervlak te verkleinen.

Checklist voor opschonen:

- Verwijder ongebruikte plug-ins en thema's. Deactivering laat bestanden achter.

- Test verwijderingen eerst op de testomgeving, voor plug-ins die verband houden met formulieren, caching, SEO of e-commerce.

- Bewaar alleen het actieve thema en één back-up.

- Controleer na het opschonen of inloggen, formulieren, afrekenen en zoeken werken.

- Controleer maandelijks je geïnstalleerde plug-ins en thema's.

Volg deze stappen om een ongebruikte WordPress-plug-in te verwijderen:

- Ga in het WordPress-beheerdersdashboard naar Plug-ins → Geïnstalleerde plug-ins.

- Zoek de plug-in die je niet nodig hebt.

- Klik op Deactiveren. De optie Verwijderen verschijnt hierna.

- Klik op Verwijderen en bevestig indien gevraagd.

Volg vervolgens deze stappen om een ongebruikt thema te verwijderen:

- Ga in het WordPress-beheerdersdashboard naar Weergave → Thema's.

- Klik op het thema dat je niet nodig hebt.

- Klik op Verwijderen en bevestig indien gevraagd.

Kies betrouwbare thema's en plug-ins

Niet alle plug-ins zijn betrouwbaar, ook al zien de functies er geweldig uit. Let op regelmatige recente updates, duidelijke documentatie, actieve ondersteuning en compatibiliteit met de huidige WordPress-versies.

Korte controles vóór de installatie:

- Vermijd verlaten plug-ins en thema's.

- Vermijd illegale plug-ins en thema's.

- Wees voorzichtig met downloads buiten de marktplaats, tenzij je de verkoper vertrouwt.

- Sla alles over wat niet recent is bijgewerkt of wat je huidige WordPress-versie niet duidelijk ondersteunt.

Praktische beveiligingsmaatregelen {#practical-security-operations}

Dit zijn de standaardstappen die het dagelijkse risico verlagen, botruis verminderen en u helpen problemen vroegtijdig op te sporen.

Aanvallers richten zich op de inlogpagina omdat deze voorspelbaar en altijd bereikbaar is. Beveilig de toegangswegen voor beheerders, zodat bots op een muur stuiten en gestolen wachtwoorden niet direct toegang opleveren.

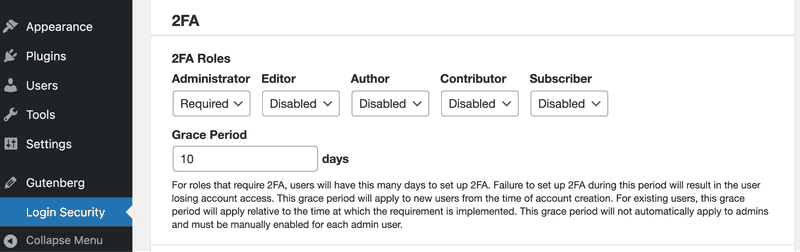

Gebruik tweefactorauthenticatie {#use-two-factor-authentication}

Tweefactorauthenticatie voorkomt de meeste aanvallen waarbij inloggegevens worden gerecycled of hergebruikt. Door dit in te schakelen voor beheerdersaccounts worden inlogpogingen geblokkeerd, zelfs als een wachtwoord is gestolen.

Om 2FA op je WordPress-site in te schakelen, kies je een gerenommeerde 2FA-plugin en een authenticator-app op je telefoon. Veelgebruikte 2FA-plugins zijn onder andere miniOrange 2FA, WP 2FA, Wordfence Login Security en Two Factor.

Tweefactorauthenticatie inschakelen:

- Ga in je WordPress-dashboard naar Plug-ins → Nieuw toevoegen.

- Zoek naar een 2FA-plug-in, installeer deze en activeer hem.

- Open het menu van de plug-in in de linkerzijbalk, meestal onder Beveiliging of als een apart item.

- Zoek Tweefactorauthenticatie of 2FA en kies vervolgens Authenticator-app.

- Scan de QR-code in je authenticator-app of voer de installatiesleutel in.

- Voer de eenmalige code in om te bevestigen en klik vervolgens op Inschakelen of Activeren.

- Download de herstelcodes en sla ze op in je wachtwoordbeheerder.

2FA afdwingen voor beheerdersrollen:

- Open de instellingen van de plug-in, meestal onder Instellingen of Beveiliging → 2FA.

- Schakel '2FA vereisen' in.

- Pas dit toe op de rollen 'Beheerder' en 'Redacteur' en voeg 'Winkelmanager' toe als u een e-commercewinkel beheert.

- Sla de wijzigingen op nadat u ten minste twee beheerdersaccounts op afzonderlijke apparaten hebt geregistreerd.

Wijzig de standaard inlog-URL {#change-the-default-login-url}

De meeste WordPress-sites gebruiken dezelfde standaard-URL's: /wp-login.php voor inloggen en /wp-admin/ voor het beheerdersdashboard. Bots kennen deze URL's, dus blijven ze deze keer op keer proberen.

Het wijzigen van de inlog-URL zal een vastberaden aanvaller niet tegenhouden, maar het kan geautomatiseerde inlogspam en brute force-pogingen verminderen.

Volg deze stappen om de standaard inlog-URL in WordPress te wijzigen:

- Ga naar Plug-ins → Nieuw toevoegen.

- Installeer een plug-in voor het wijzigen van de inlog-URL en activeer deze vervolgens.

- Open de instellingen van de plug-in onder Instellingen of Beveiliging.

- Stel een nieuwe inlog-URL in en sla de wijzigingen op.

- Log uit en test de nieuwe URL in een incognitovenster.

Gebruik een unieke beheerdersgebruikersnaam {#use-a-unique-admin-username}

** **“admin” is de eerste gok in elke brute-force-lijst. Als u deze gebruikt, geeft u aanvallers de helft van wat ze nodig hebben.

Volg deze stappen om een unieke beheerdersgebruikersnaam in WordPress te gebruiken:

- Ga naar Gebruikers → Nieuw toevoegen.

- Maak een nieuwe gebruiker aan met een unieke gebruikersnaam. Gebruik niet uw domeinnaam, merknaam of e-mailvoorvoegsel.

- Stel de rol in op Beheerder en maak vervolgens het account aan.

- Log uit en log opnieuw in met de nieuwe beheerdersgebruiker.

- Ga naar Gebruikers → Alle gebruikers.

- Zoek het oude beheerdersaccount en wijzig de rol ervan in een lagere rol of verwijder het. Als u het verwijdert, wijs dan de inhoud ervan toe aan de nieuwe beheerder wanneer WordPress u hierom vraagt.

Beperk het aantal inlogpogingen {#limit-login-attempts}

Laat bots niet onbeperkt wachtwoorden proberen. Blokkeer het IP-adres na een paar mislukte pogingen voor een tijdje.

Eerst de eenvoudige opties

- Installeer een plug-in die rate limiting afhandelt, zoals Wordfence, Limit Login Attempts Reloaded of Loginizer.

- Schakel rate limiting in via het firewall-dashboard van uw host, indien beschikbaar.

Geavanceerde serverconfiguratie

Voorbeeld van Nginx-snelheidsbeperking (aanbevolen als u de Nginx-configuratie beheert):

Voeg dit toe aan je Nginx HTTP-context:

Voeg vervolgens een limiet toe voor het inlog-eindpunt binnen uw serverblok:

Tip: Verhoog de "rate" of "burst" als legitieme gebruikers worden geblokkeerd. Test grondig.

Gebruik sterke beheerderswachtwoorden {#use-strong-admin-passwords}

Beheerderswachtwoorden hoeven niet makkelijk te onthouden te zijn. Ze moeten wel moeilijk te raden zijn. Gebruik een wachtwoordbeheerder om lange, willekeurige wachtwoorden te genereren en zorg ervoor dat elk beheerdersaccount een uniek wachtwoord heeft. Op die manier gaat je WordPress-beheerderstoegang niet verloren als er bij één dienst wordt ingebroken.

Configuratietips:** **

- Schakel het hergebruik van wachtwoorden uit in het beleid van uw organisatie, indien mogelijk.

- Wijzig beheerderswachtwoorden onmiddellijk wanneer een teamlid vertrekt.

Volg deze stappen om een beheerderswachtwoord in WordPress te wijzigen:

- Ga naar Gebruikers → Alle gebruikers.

- Bewerk de beheerdersgebruiker.

- Klik op Nieuw wachtwoord instellen en vervolgens op Gebruiker bijwerken.

Gebruik aanbevolen WordPress-beveiligingsplugins {#use-recommended-wordpress-security-plugins}

Beveiligingsplugins lossen niet alles op, maar ze kunnen je snelle bescherming en veel beter inzicht bieden. Je bent op zoek naar logbestanden die je daadwerkelijk kunt gebruiken als er iets niet klopt.

Een goede beveiligingsplug-in bevat:

- Controle op bestandsintegriteit om onverwachte wijzigingen op te sporen

- Inlogbeveiliging en afdwinging van 2FA

- Malwarescan met een duidelijk opschoon- en herstelproces

- Waarschuwingen en auditlogs die u daadwerkelijk kunt bekijken

- Basisregels voor de firewall

Zodra u weet waar u naar op zoek bent, installeert u een gerenommeerde plug-in zoals Wordfence, Sucuri of All In One WP Security. Deze tools voegen inlogbeveiliging, detectie van bestandswijzigingen en logbestanden toe, en ze kunnen veel veelvoorkomende exploit-ruis blokkeren, waaronder brute force-pogingen.

Volg deze stappen om een WordPress-beveiligingsplug-in te installeren:

- Ga naar Plug-ins → Nieuw toevoegen.

- Zoek naar de beveiligingsplugin.

- Klik op Nu installeren en vervolgens op Activeren.

- Open de plug-in via de linkerzijbalk en voer de installatiewizard uit, indien aanwezig.

Tips voor de installatie:

- Gebruik één hoofdbeveiligingsplugin om conflicten en dubbele instellingen te voorkomen.

- Schakel functies uit die u niet gaat gebruiken, met name intensieve scans op drukbezochte sites.

- Als uw hostingprovider tariefbeperking of blokkering aanbiedt, maak daar dan waar mogelijk gebruik van ter bescherming tegen brute-force-aanvallen.

Problemen oplossen:

- Als je wordt geblokkeerd voor de WordPress-beheerdersomgeving, controleer dan de firewallregels en verlaag eerst de strikte modus.

- Zet uw IP-adres op de witte lijst, zodat u uw eigen team niet buitensluit.

- Bekijk de logbestanden voordat u de beveiliging uitschakelt, zodat u kunt zien wat de blokkering heeft veroorzaakt.

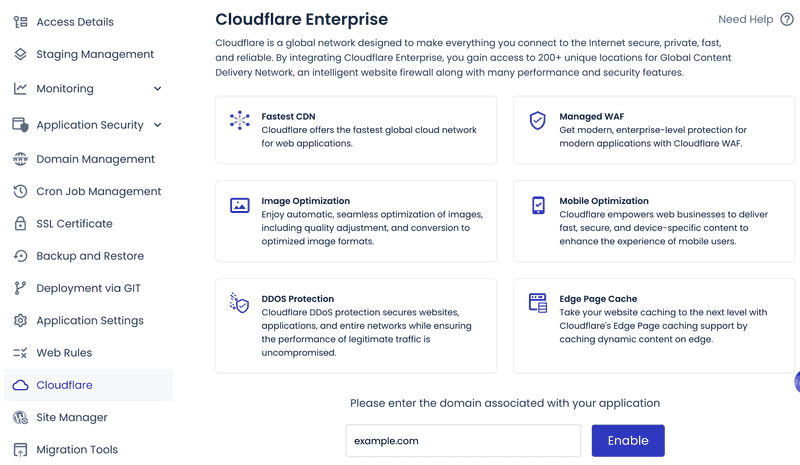

Gebruik een firewall en malwarescans {#use-a-firewall-and-malware-scanning}

Firewalls stoppen aanvallen voordat ze WordPress bereiken. Malwarescans controleren vervolgens uw bestanden en database op manipulatie.

Als u geen controle hebt over de serverconfiguratie, gebruik dan het firewall-dashboard van uw host of een beveiligingsplug-in zoals Wordfence of Sucuri om het aantal aanmeldingen te beperken en XML-RPC te vertragen of te blokkeren.**

Firewall instellen

Gebruik meerdere lagen. WAF aan de rand, serverregels voor misbruik van verkeer en malwarescans voor opschoning.

Op beheerde platforms kunt u de ingebouwde Web Application Firewall inschakelen met IP- of landblokkering. Cloudways biedt bijvoorbeeld een optionele Cloudflare Enterprise-add-on voor filtering aan de rand en bescherming tegen bots.

Malwarescans

Scan op onverwachte bestandswijzigingen en database-injecties (spamlinks, verborgen scripts).

Plan regelmatige controles in voor:

- Bestandswijzigingen en onbekende PHP in wp-content/uploads

- Databasespam of geïnjecteerde code

- Verdachte cron-taken en uitgaande verbindingen

Cloudways biedt een Malware Protection -add-on aan, aangedreven door Imunify360, voor scans op serverniveau en geautomatiseerde opschoning.

Volg deze stappen om malware uit WordPress te verwijderen:

- Schakel de onderhoudsmodus in.

- Identificeer het toegangspunt (kwetsbare plug-in, zwakke inloggegevens).

- Wissel alle geheimen af (beheerder/DB-wachtwoorden, salts, SSH-sleutels).

- Herstel vanaf een schone back-up.

- Los de hoofdoorzaak op voordat je live gaat.

Geavanceerde technische beveiliging {#advanced-technical-hardening}

Geavanceerde technische beveiliging houdt in dat u uw WordPress-installatie verder beveiligt dan alleen de basis. Deze stappen richten zich op configuratie, servercontroles en toegangsbeleid die de blootstelling verminderen en de schade beperken als een login of plug-in gecompromitteerd raakt.

Beveilig het wp-config.php-bestand {#secure-the-wp-config-php-file}

Het wp-config.php -bestand bevat databasegegevens en geheime sleutels. Behandel het als een sleutelkluis.

Stel strikte machtigingen in met de volgende opdracht:

chmod 400 wp-config.php.

Dit voorkomt dat andere gebruikers en processen het bestand kunnen lezen of wijzigen. Gebruik 440 als je webserver leestoegang voor groepen nodig heeft.

Als de site niet meer werkt met 400, schakel dan over naar 440 en zorg ervoor dat het groepseigendom overeenkomt met de gebruiker waaronder uw webserver draait.

Voor extra bescherming, als uw configuratie dit toestaat, verplaats wp-config.php dan één niveau boven de webroot. WordPress laadt het nog steeds automatisch.

Beperk gebruikersrollen en rechten {#limit-user-roles-and-permissions}

Geef gebruikers alleen de rechten die ze nodig hebben (principe van minimale rechten). Dit voorkomt dat een gehackt account uw hele site overneemt.

Volg deze stappen om gebruikersrollen en rechten in WordPress te beperken:

- Ga naar Gebruikers → Alle gebruikers.

- Klik op de gebruiker die u wilt bekijken.

- Kies in de vervolgkeuzelijst Rol de laagste rol die ze nodig hebben, bijvoorbeeld Abonnee, Bijdrager, Auteur of Redacteur.

- Klik op Gebruiker bijwerken.

Herhaal dit voor elk account met beheerdersrechten en verlaag de rechten van iedereen die deze niet nodig heeft. Verwijder of deactiveer inactieve accounts die niemand meer gebruikt.

Als u speciale toegang nodig hebt, gebruik dan aangepaste rollen en controleer de mogelijkheden voordat u deze toewijst. Controleer de rollen elk kwartaal en verwijder onnodige beheerdersrechten. Dit beperkt wat een aanvaller kan doen met een gestolen login.

Schakel het bewerken van bestanden vanuit het dashboard uit {#disable-file-editing-from-the-dashboard}

Schakel de ingebouwde thema- en plug-in-editor uit. Op deze manier kan een gecompromitteerd beheerdersaccount niet snel kwaadaardige code in uw sitebestanden plaatsen.

Volg deze stappen om het bewerken van bestanden vanuit het WordPress-dashboard uit te schakelen:

- Maak verbinding met uw site via SFTP of de bestandsbeheerder van uw host.

- Bewerk wp-config.php in de WordPress-root en voeg toe:

- Sla het bestand op.

- Ga naar Weergave in het WordPress-beheerdersgedeelte. De thema-editor verdwijnt. De plug-in-editor verdwijnt ook.

Als uw team afhankelijk is van bewerkingen via het dashboard, verplaats die workflow dan naar Git-gebaseerde implementaties of SFTP met beperkte accounts.

Schakel XML-RPC uit {#disable-xml-rpc}

XML-RPC is een veelvoorkomend toegangspunt voor brute-force-aanvallen en misbruik van pingbacks. Blokkeer het op WordPress- of serverniveau.

Optie A: Uitschakelen in WordPress

- Voeg het volgende toe aan functions.php of een aangepaste plug-in:

- Sla het bestand op.

- Open het xmlrpc.php-eindpunt in je browser door naar https://yourdomain.com/xmlrpc.php te gaan Je ziet een algemeen XML-RPC-bericht, maar XML-RPC-verzoeken werken niet meer.

Hiermee wordt XML-RPC op WordPress-niveau uitgeschakeld. Het xmlrpc.php-eindpunt kan nog steeds worden geraakt, dus voor volledige bescherming en om de belasting te verminderen, blokkeer je het op de webserver of WAF.

Optie B: Blokkeren op webserverlaag**

Het blokkeren van XML-RPC op de server is de sterkste optie, omdat het verzoeken tegenhoudt voordat PHP wordt uitgevoerd.

Nginx:

- Open het Nginx-configuratiebestand van je site voor het domein.

- Voeg een regel toe voor xmlrpc.php in het serverblok.

- Laad Nginx opnieuw.

Apache:

- Bewerk de Apache-configuratie of het .htaccess-bestand van uw site, indien toegestaan.

- Voeg de xmlrpc.php-blokregel toe.

- Laad Apache opnieuw.

Hierdoor bereiken verzoeken WordPress nooit, wat de belasting vermindert en veelvoorkomende XML-RPC-aanvalsroutes afsnijdt.

Opmerking: Als de Jetpack-plug-in of de mobiele WordPress-app XML-RPC nodig heeft, blokkeer dit dan niet volledig. Beperk in plaats daarvan het aantal verzoeken en sta, indien mogelijk, alleen toegang toe vanaf vertrouwde IP-adressen.

Back-ups en monitoring {#backups-and-monitoring}

Wees voorbereid op storingen. Met back-ups kunt u snel herstellen. Monitoring laat zien wat er is veranderd.

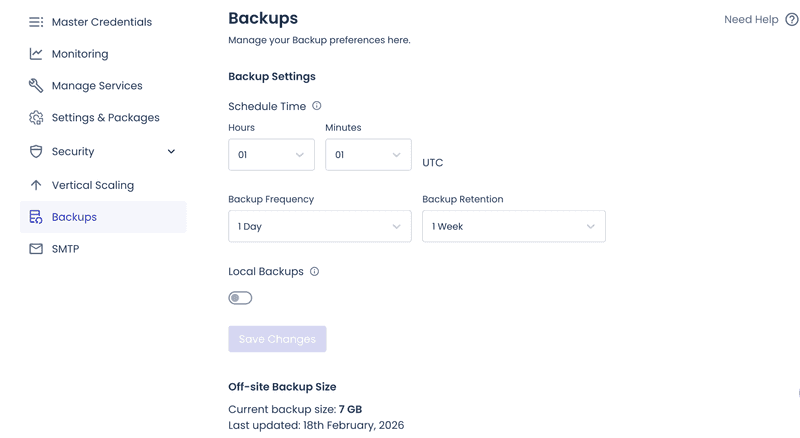

Maak regelmatig een back-up van uw website {#back-up-your-website-regularly}

Back-ups zijn geen optie. Ze zijn je nooduitgang wanneer een update de productie verstoort, een plug-in wordt gehackt of een mislukte implementatie de database vernietigt.

Wat u hier wilt, is een schone kopie van uw site bewaren die u snel kunt herstellen, zonder te hoeven raden wat er ontbreekt.

Handmatige back-up

Volg deze stappen om een back-up van je WordPress-site te maken:

- Installeer en activeer een back-upplugin via Plugins → Nieuw toevoegen.

- Open de plug-in en voer 'Nu back-up maken' uit met de geselecteerde bestanden en database.

- Sla het op in externe opslag indien beschikbaar.

Geautomatiseerde back-up

De meeste managed WordPress-hosts bieden standaard automatische back-ups, die meestal dagelijks worden gemaakt, gedurende een bepaalde periode worden bewaard en via het hostingdashboard met één klik kunnen worden hersteld.

Kies een schema op basis van hoe vaak uw site verandert.

- Dagelijks: voor actieve sites met frequente updates, reacties of bestellingen.

- Wekelijks: voor marketingsites die weinig veranderen.

- Maandelijks:** **Wanneer de inhoud zelden verandert.

Een volledige back-up omvat uw database, de map wp-content (met name uploads) en configuratiebestanden, als uw installatie deze niet automatisch opnieuw aanmaakt.

Aanbevolen werkwijzen:

- Sla back-ups extern op. Een serverstoring zal ze dan niet ook wissen.

- Zorg voor meerdere herstelpunten, niet alleen de laatste snapshot.

- Test het terugzetten regelmatig. Niet-geteste back-ups zijn niet bewezen. U hoopt dat ze werken wanneer het erop aankomt.

Als het herstellen traag verloopt of mislukt, is de back-up meestal te groot. Controleer de groei van de back-upgrootte, vaak veroorzaakt door logbestanden of cachemappen in wp-content. Sluit cachemappen uit van back-ups wanneer uw platform deze veilig opnieuw kan genereren.

Houd uw site in de gaten {#monitor-your-site}

Beveiliging helpt, maar monitoring vangt op wat er toch doorheen glipt. Signaleer problemen in een vroeg stadium. Zorg dat u logbestanden bij de hand hebt om na te gaan wat er is gebeurd.

Uptime-monitoring

Met uptime-controles kun je vaststellen wanneer de website niet bereikbaar is of ongewenste veranderingen vertoont, zoals een gehackte startpagina, een update die PHP onbruikbaar maakt of een aanval die de server overbelast.

Uptime-tools zoals UptimeRobot (met een ruimhartig gratis pakket) of Pingdom voeren HTTP- en trefwoordcontroles uit op uw homepage en belangrijke pagina's.

Praktische installatie:

- Houd uw startpagina en één belangrijke pagina in de gaten die werkt zonder in te loggen, zoals de prijspagina, de afrekenpagina of een belangrijke landingspagina.

- Gebruik zowel HTTP-statuscontroles als trefwoordcontroles, zodat een gehackte pagina die nog steeds een normaal 200-antwoord retourneert, niet onopgemerkt blijft.

Beveiligingswaarschuwingen

Stel waarschuwingen in voor gebeurtenissen die wijzen op account-overname, manipulatie of afwijkingen.

Beveiligingsplugins zoals Wordfence of Sucuri waarschuwen bij pieken in het aantal aanmeldingen, bestandswijzigingen en nieuwe beheerders.

Volg deze stappen om waarschuwingen in WordPress in te stellen:

- Ga naar Plug-ins → Nieuw toevoegen.

- Installeer en activeer een beveiligingsplugin die waarschuwingen ondersteunt.

- Open de plug-in via de linkerzijbalk.

- Zoek naar Waarschuwingen of Meldingen in de instellingen van de plug-in.

- Schakel waarschuwingen in voor:

- Het aanmaken van nieuwe beheerders

- Wijzigingen in plug-in- of themabestanden

- Pieken in het aantal aanmeldingen of herhaalde mislukkingen

- Beschikbare kritieke plug-in-updates

- Problemen met DNS of SSL-certificaten

- Stuur kritieke waarschuwingen door naar Slack of PagerDuty. Gebruik e-mail voor meldingen met lage prioriteit.

Activiteitenlogboeken

Tijdens een incident geven logboeken antwoord op de enige vragen die ertoe doen: wat is er veranderd, wanneer is het veranderd, wie heeft het veranderd en vanaf waar.

Praktische instellingen:

- Log beheerdersacties zoals het aanmaken van gebruikers, het installeren van plug-ins en wijzigingen in instellingen.

- Bewaar logs lang genoeg om langzaam voortschrijdende inbreuken te onderzoeken.

- Koppel activiteitslogboeken aan servertoegangslogboeken, zodat u IP-adressen en user agents kunt correleren.

Volg deze stappen om activiteitenlogboeken in WordPress in te schakelen:

- Ga naar Plug-ins → Nieuw toevoegen.

- Installeer en activeer een plug-in voor activiteitenlogboeken.

- Open de plug-in via de linkerzijbalk.

- Schakel logboekregistratie in voor beheerdersacties, zoals het aanmaken van gebruikers, het installeren van plug-ins en het wijzigen van instellingen.

- Stel in hoe lang de logboeken bewaard moeten blijven en sla vervolgens op.

- Schakel, indien beschikbaar, het exporteren van logbestanden of het doorsturen naar externe opslag in.

Als de logbestanden te snel groeien, verklein dan het volume zonder de signalen te verliezen die u later nodig hebt.

- Verlaag de gedetailleerdheid voor niet-kritieke gebeurtenissen.

- Wissel logbestanden regelmatig.

- Zet logbestanden over naar externe opslag indien beschikbaar.

Laatste gedachten {#final-thoughts}

De beveiliging van WordPress faalt meestal om eenvoudige redenen. Kleine hiaten blijven te lang openstaan: gemiste updates, zwakke wachtwoorden of te veel beheerdersrechten.

Als u maar één ding doet, zorg dan dat het consistent is. Werk de WordPress-kern, thema's en plug-ins regelmatig bij. Pas 2FA toe op accounts op beheerdersniveau. Gebruik lange, unieke wachtwoorden en vermijd voor de hand liggende gebruikersnamen. Houd HTTPS op elke pagina in stand, zodat aanmeldingen, sessies en formuliergegevens versleuteld blijven.

Zodra de basis op orde is, voeg je extra bescherming toe. Gebruik een firewall om schadelijk verkeer te blokkeren voordat het je site bereikt. Voer malwarescans en bestandswijzigingsmonitoring uit, zodat je problemen vroegtijdig kunt opsporen. Bewaar back-ups offsite, houd meerdere herstelpunten bij en test herstelprocedures, zodat het herstel voorspelbaar is.

Als deze maatregelen zijn getroffen, is uw WordPress-site moeilijker te compromitteren, gemakkelijker te monitoren en snel te herstellen als er iets misgaat.

Veelgestelde vragen {#frequently-asked-questions}

1. Is WordPress veilig?

Ja, WordPress is veilig als u de basisregels volgt: houd de kern, thema's en plug-ins up-to-date; gebruik sterke, unieke wachtwoorden en 2FA voor beheerders; kies voor hosting met isolatie en firewalls; maak regelmatig back-ups.

2. Heeft WordPress ingebouwde beveiliging?

Ja. De WordPress-kern wordt geleverd met solide basisvoorzieningen zoals rollen en machtigingen, bescherming rond beheerdersacties, veilige wachtwoordhashing en regelmatige beveiligingsupdates. De meeste inbreuken in de praktijk zijn het gevolg van verouderde plug-ins en thema's, zwakke inloggegevens of verkeerd geconfigureerde servers, niet van een standaard kerninstallatie die up-to-date wordt gehouden.

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

3. Is mijn WordPress-site gehackt?

Let op duidelijke alarmsignalen zoals onverwachte omleidingen, nieuwe beheerdersgebruikers die u niet hebt aangemaakt, thema- of plug-inbestanden die veranderen zonder dat er een update is uitgevoerd, vreemde geplande taken en plotselinge pieken in het aantal aanmeldingen. Controleer de logboeken van uw beveiligingsplug-in en de toegangslogboeken van de server. Als u Google Search Console gebruikt, let dan op waarschuwingen en onbekende geïndexeerde URL's.

4. Hoe maak ik mijn WordPress-site HTTPS?

Installeer het SSL-certificaat in uw hostingdashboard. Werk vervolgens uw WordPress-startpagina-URL en site-URL bij naar HTTPS en forceer HTTPS voor het beheerdersgedeelte en de front-end. Als u waarschuwingen voor gemengde inhoud ziet, vervang dan hardgecodeerde HTTP-links in de database en thema-assets. Als u een proxy of load balancer gebruikt, zorg er dan voor dat WordPress het oorspronkelijke verzoek als HTTPS herkent om omleidingslussen te voorkomen.