Inledning

De flesta WordPress-hackningar sker inte genom att någon riktar in sig på just din webbplats. Det är oftast automatiserade botar som skannar internet efter vanliga svagheter, såsom ett föråldrat plugin, en svag inloggning eller en inställning som lämnats öppen. Om din webbplats ser ut att vara lätt att bryta sig in i kan botarna börja försöka inom några minuter.

Du behöver inte vara säkerhetsingenjör för att skydda den. Du behöver några grundläggande skyddsåtgärder som fungerar bra tillsammans. Lås viktiga WordPress-inställningar. Lägg till serverregler. Håll allt uppdaterat. Gör säkerhetskopiering och övervakning till en självklarhet. Du kommer att upptäcka problem tidigt och återhämta dig snabbt, istället för att upptäcka skador flera veckor senare.

Den här guiden är praktiskt inriktad. Vi börjar med grundläggande åtgärder med stor effekt och går sedan vidare till mer avancerade säkerhetsåtgärder.

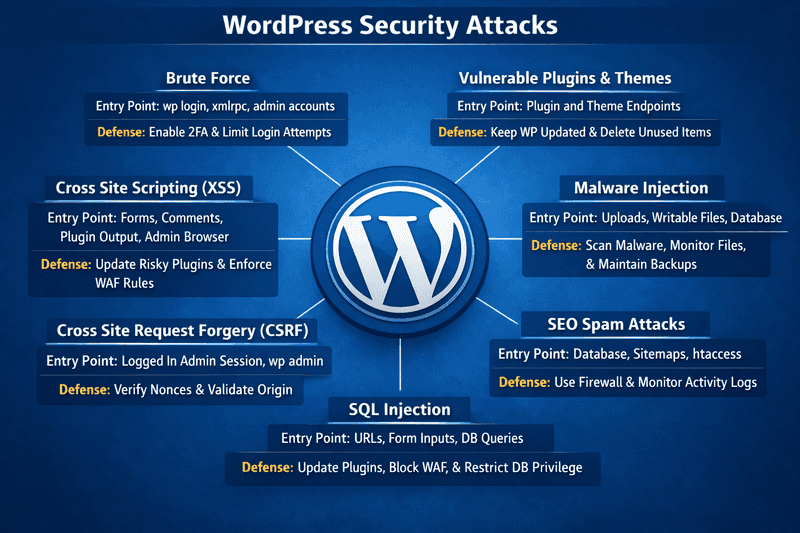

Vanliga säkerhetsattacker mot WordPress-webbplatser {#common-security-attacks-on-wordpress-sites}

De flesta WordPress-attacker följer ett välbekant mönster. Bots undersöker först vanliga ingångspunkter och går sedan vidare till det som är lättast att utnyttja.

Här är de vanligaste riskerna du kommer att stöta på på riktiga WordPress-webbplatser.

Brute Force {#brute-force}

Brute force fungerar eftersom det är enkelt att automatisera och det lönar sig fortfarande. Istället för att gissa ett lösenord provar botar tusentals användarnamn och lösenord per minut på inloggningssidorna. Credential stuffing är ännu effektivare eftersom det använder läckta inloggningsuppgifter från andra intrång. Om de läckta inloggningsuppgifterna stämmer överens får man omedelbar administratörsåtkomst.

När det händer ser du trafiktoppar, upprepade omdirigeringar och massor av misslyckade inloggningar i plugin- eller serverautentiseringsloggarna. Även utan ett dataintrång sliter det på processorn, saktar ner din webbplats och översvämmar dina loggar.

Sårbara plugins och teman {#vulnerable-plugins-and-themes}

Problem med WordPress-kärnan förekommer, men plugins och teman är oftast det verkliga problemet. Angripare riktar in sig på dem eftersom det är lätt att upptäcka vilken version som används och exploateringskoden sprids snabbt.

Allt-i-ett-plattformen för effektiv SEO

Bakom varje framgångsrikt företag finns en stark SEO-kampanj. Men med otaliga optimeringsverktyg och tekniker att välja mellan kan det vara svårt att veta var man ska börja. Nåväl, frukta inte längre, för jag har precis det som kan hjälpa dig. Jag presenterar Ranktracker, en allt-i-ett-plattform för effektiv SEO.

Vi har äntligen öppnat registreringen av Ranktracker helt gratis!

Skapa ett kostnadsfritt kontoEller logga in med dina autentiseringsuppgifter

Varningssignaler inkluderar övergivna plugins, gratis kopior av premiumverktyg och försenade uppdateringar. Konsekvenserna sträcker sig från fjärrkörning av kod till databasstöld och SEO-spaminjektioner.

Injektion av skadlig kod {#malware-injection}

Skadlig kod gömmer sig ofta på platser som är skrivbara eller förbises. Det kan vara ett skadligt skript som placerats i wp-content/uploads/, en plugin-fil som i smyg modifierats med rörig PHP-kod eller kod som injicerats i databasen så att den sprids via mallar eller inlägg.

Typiska tecken är omdirigeringar endast till mobila enheter, mystiska administratörsanvändare, konstiga cron-jobb, ovanliga schemalagda uppgifter, toppar i utgående förfrågningar samt varningar om missbruk från Search Console eller värden. Det leder ofta till upprepade infektioner, spam och risk för svartlistning.

SEO-spamattacker {#seo-spam-attacks}

SEO-spam är inte alltid synligt för människor. Angripare lägger till dolda länkar, spamsidor eller innehåll som endast sökrobotar ser. De kan injicera spam i databasen, lägga till obehöriga webbplatskartor eller justera .htaccess för att visa annat innehåll för botar.

De första ledtrådarna dyker vanligtvis upp i sökresultaten: konstiga indexerade URL:er och plötsliga trafikminskningar. Din domän börjar rankas för spam, och riktiga sidor tappar synlighet. Rensningen tar längre tid eftersom spammen ofta är utspridd över databasen.

SQL-injektion {#sql-injection}

SQL-injektion inträffar när ett plugin eller anpassad kod skickar osäkra data till databasen. Vanliga tecken är konstiga URL-frågesträngar, SQLi-varningar i brandväggsloggar och plötsliga toppar i databasbelastningen. Det kan leda till datastöld, innehållsändringar och ihållande åtkomst om angripare ändrar användare eller inställningar.

Cross-Site Request Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) inträffar när du är inloggad på WordPress och ett plugin inte utför rätt säkerhetskontroller. En angripare kan lura dig att klicka på en länk som utlöser åtgärder som att skapa användare, ändra e-postadresser eller uppdatera inställningar.

En varningssignal är alla administratörsändringar som sker direkt efter ett klick som du inte hade för avsikt att göra. Loggarna kan fortfarande se normala ut eftersom det sker under din session, men det kan i smyg ändra behörigheter och leda till en övertagande.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) inträffar när ett plugin eller tema visar användarinnehåll utan att först rensa det. Lagrad XSS är värre eftersom den skadliga koden sparas och kan köras senare, även i adminområdet, vilket låter angripare ändra inställningar, lägga till användare eller installera plugins.

Du kan se konstiga skript i inlägg eller inställningar, omdirigeringar som endast gäller inloggning eller ändringar som du inte har gjort. Det kan leda till kapade sessioner och en bestående infektion som lagras i databasen.

Grundläggande säkerhetsåtgärder {#baseline-security-essentials}

Börja med grunderna som tar bort enkla ingångspunkter och gör din installation svårare att bryta sig in i som standard.

Välj en säker WordPress-hosting {#choose-a-secure-wordpress-hosting}

Du kan säkra WordPress och ändå drabbas av svag hosting. Hosting styr den miljö som din webbplats körs i, och den miljön påverkar säkerheten i hög grad.

Här är vad en säkerhetsfokuserad hosting bör innehålla.

- Isolering och säkra standardinställningar

Om din webbplats ligger på en överbelastad server där konton kan påverka varandra, utsätter du dig för en extra risk. Leta efter stark kontoisolering, rimliga filbehörigheter och en konfiguration som inte lämnar riskfyllda tjänster öppna som standard.

- Skydd på servernivå

En pålitlig värd hanterar brandväggsregler, botfiltrering, säkerhetsuppdateringar och förstärkta konfigurationer. Du ska inte behöva logga in på en server och justera inställningarna bara för att göra den tillräckligt säker.

- Säkerhetskopior och snabb återställning

När något går fel är hastigheten viktig. Automatiska säkerhetskopior och snabba återställningar räddar ditt företag.

- Synlighet

Åtkomstloggar, felloggar och prestandamätvärden hjälper dig att upptäcka brute force-attacker, PHP-problem och resursspikar innan de leder till driftstopp.

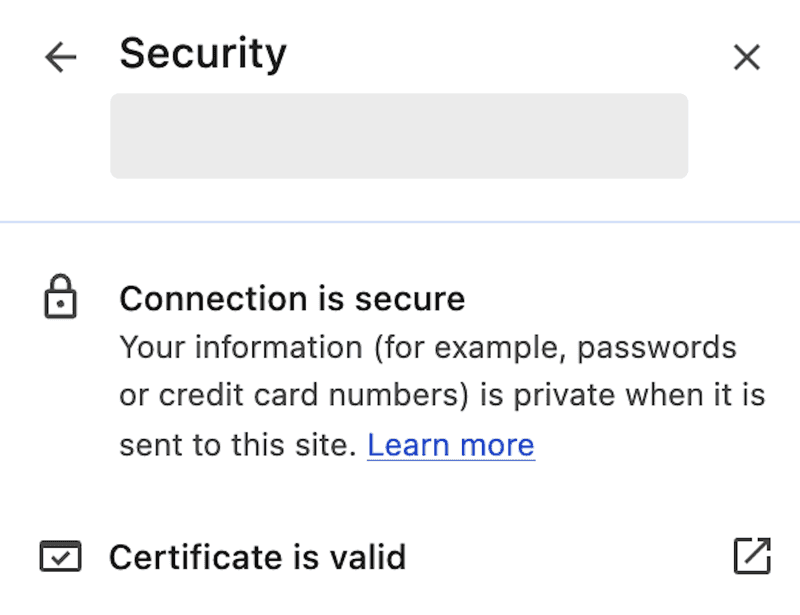

- SSL

SSL-certifikat krypterar inloggningar och sessioner så att data förblir privata under överföringen. Säker hosting gör det enkelt att konfigurera certifikat och rotera dem automatiskt för att undvika problem med utgångsdatum.

Allt-i-ett-plattformen för effektiv SEO

Bakom varje framgångsrikt företag finns en stark SEO-kampanj. Men med otaliga optimeringsverktyg och tekniker att välja mellan kan det vara svårt att veta var man ska börja. Nåväl, frukta inte längre, för jag har precis det som kan hjälpa dig. Jag presenterar Ranktracker, en allt-i-ett-plattform för effektiv SEO.

Vi har äntligen öppnat registreringen av Ranktracker helt gratis!

Skapa ett kostnadsfritt kontoEller logga in med dina autentiseringsuppgifter

På hanterade WordPress-plattformar finns redan många skyddsåtgärder på plats för att stoppa vanliga hot innan de når WordPress. Till exempel inkluderar Cloudways hanterade hosting säkerhetsfunktioner på plattformsnivå som brandväggar, automatiska säkerhetskopior, valfria WAF-tillägg och SafeUpdates. Även då är du fortfarande ansvarig för uppdateringar och åtkomstkontroll, men du utgår från en säkrare grund.

Cloudways erbjuder också webbplatsmigrering med hjälp av experter, och den första migreringen ingår utan extra kostnad.

Installera ett SSL-certifikat {#install-an-ssl-certificate}

Har du någonsin lagt märke till den lilla hänglåsikonen bredvid en webbplats URL? Den betyder att din webbplats använder HTTPS. Den visar besökarna att din webbplatsanslutning är säker och att deras data är skyddade. Utan den skulle hackare kunna fånga upp känslig information som inloggningsuppgifter eller betalningsdata.

SSL (Secure Sockets Layer) krypterar data mellan din webbplats och dess besökare. Det skyddar trafiken så att lösenord och kunddata inte skickas i klartext. Oavsett om du driver en blogg, en butik eller en portfölj är det inte längre valfritt att installera ett SSL-certifikat – det är nödvändigt.

Välj ditt SSL-alternativ

De flesta webbhotell erbjuder ett gratis SSL-alternativ som du kan aktivera med några få klick. På Cloudways kan du aktivera ett gratis Let’s Encrypt-certifikat direkt från plattformen.

Om du behöver ett certifikat för företag eller specifik validering kan du också köpa ett från leverantörer som DigiCert eller Sectigo.

Skapa en CSR

En Certificate Signing Request (CSR) är den begäran som din server skickar till certifikatleverantören. Du hittar vanligtvis ett alternativ för att generera CSR i din webbhotellskontrollpanel.

Lägg till grundläggande uppgifter som din domän, organisationsnamn och plats, och generera sedan CSR:en. Din leverantör använder den för att utfärda certifikatet.

Verifiera domänägarskap

Innan ett certifikat utfärdas måste du bevisa att du äger domänen. Beroende på leverantör innebär det vanligtvis något av följande: bekräfta ett verifieringsmejl, lägga till en DNS-post eller ladda upp en liten verifieringsfil. När den kontrollen är godkänd utfärdas certifikatet.

Installera certifikatet

Installera eller ladda upp certifikatet i din webbhotellskontrollpanel. Leta efter ett område som SSL-hantering eller säkerhetsinställningar och följ sedan anvisningarna för att koppla det till rätt domän.

Tvinga HTTPS

När SSL har installerats ska du se till att all trafik går till HTTPS som standard. Detta säkerställer att besökare alltid når den säkra versionen av din webbplats.

Du kan göra detta med ett plugin som Really Simple SSL, eller så kan du tvinga HTTPS för WordPress-adminpanelen med denna inställning i wp-config.php:

Uppdatera interna länkar

Om din webbplats fortfarande hänvisar till gamla HTTP-URL:er i inställningarna eller databasen kan webbläsare visa varningar om blandat innehåll. Uppdatera dessa interna länkar så att allt laddas via HTTPS.

Utöver säkerhet skapar SSL förtroende och kan hjälpa till med SEO. Det är en snabb uppgradering som visar besökarna att du tar integritet på allvar.

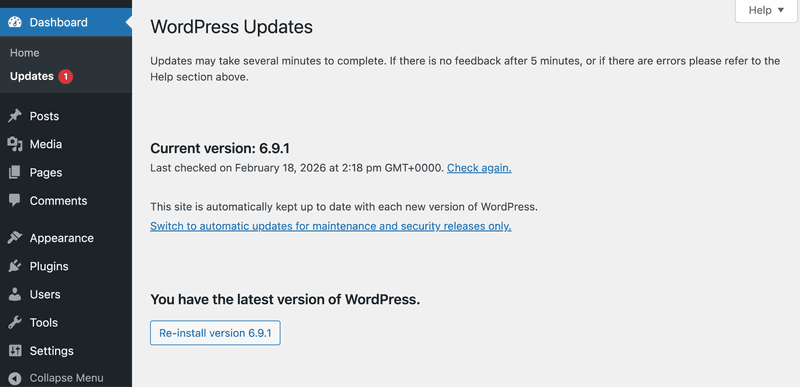

Håll WordPress, teman och plugins uppdaterade {#keep-wordpress-themes-and-plugins-updated}

Uppdateringar är säkerhet. De flesta utgåvor åtgärdar kända säkerhetshål. När en sårbarhet blir känd söker botar efter webbplatser som fortfarande använder den gamla versionen, och det är där infektioner sker.

Uppdatera WordPress-kärnan

Kärnuppdateringar innehåller ofta säkerhetskorrigeringar, även när releasen ser liten ut.

Följ dessa steg för att uppdatera WordPress-kärnan:

- Gå till WordPress-adminpanelen → Uppdateringar.

- Under WordPress klickar du på Uppdatera nu om en uppdatering finns tillgänglig.

- När det är klart öppnar du din webbplats och kontrollerar att den laddas och att du kan logga in.

En praktisk uppdateringsrutin

- Aktivera automatiska uppdateringar åtminstone för mindre versioner.

- Använd en testmiljö för större uppdateringar.

- Reservera en månatlig underhållsperiod för patchning och regressionstester.

Om du väljer en hostingplattform som Cloudways schemalägger funktionen SafeUpdates uppdateringar av WordPress-kärnan, plugins och teman genom en säkerhetskopierings- och testprocess innan ändringarna tillämpas i produktionsmiljön.

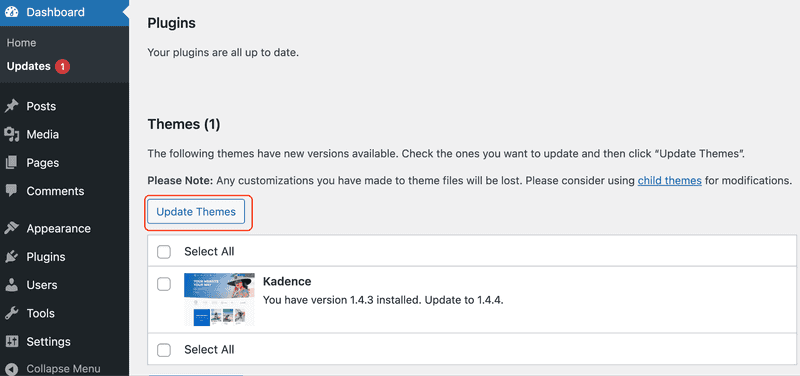

Uppdatera teman

Följ dessa steg för att uppdatera ett WordPress-tema:

- Gå till WordPress-adminpanelen → Uppdateringar.

- Om temauppdateringar finns listade där, markera kryssrutorna och klicka sedan på Uppdatera teman.

- När det är klart, kontrollera att startsidan, menyerna och viktiga sidor laddas korrekt.

Ta bort oanvända plugins och teman

Inaktiva plugins och teman finns kvar på din server. Ta bort dem för att minska säkerhetsriskerna och minska din attackyta.

Checklista för rensning:

- Ta bort oanvända plugins och teman. Avaktivering lämnar kvar filer.

- Testa först borttagningar på en testmiljö för plugins som är kopplade till formulär, caching, SEO eller e-handel.

- Behåll endast det aktiva temat och en säkerhetskopia.

- Efter rensningen, kontrollera att inloggning, formulär, kassa och sökfunktion fungerar.

- Gå igenom dina installerade plugins och teman varje månad.

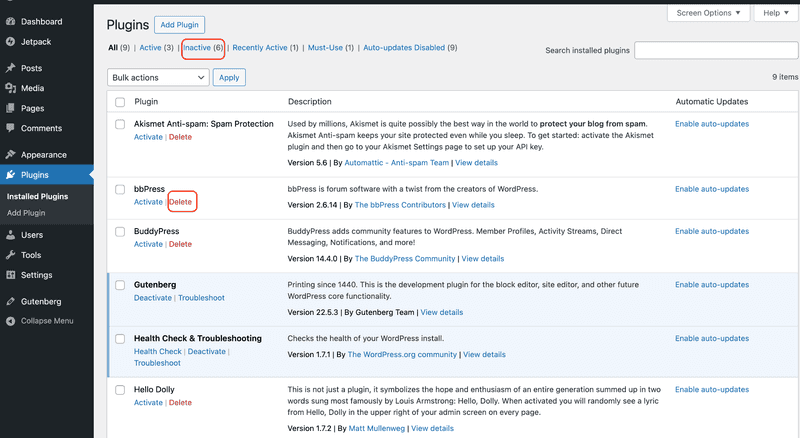

Följ dessa steg för att ta bort ett oanvänt WordPress-plugin:

- I WordPress-adminpanelen går du till Plugins → Installed Plugins.

- Hitta det plugin du inte behöver.

- Klicka på Inaktivera. Alternativet Ta bort visas därefter.

- Klicka på Ta bort och bekräfta om du blir ombedd att göra det.

Följ sedan dessa steg för att ta bort ett oanvänt tema:

- I WordPress-adminpanelen går du till Utseende → Teman.

- Klicka på det tema du inte behöver.

- Klicka på Ta bort och bekräfta om du blir ombedd.

Välj välrenommerade teman och plugins

Alla plugins är inte värda att lita på, även om funktionerna ser bra ut. Se efter regelbundna uppdateringar, tydlig dokumentation, aktiv support och kompatibilitet med aktuella WordPress-versioner.

Kortfattad genomgång före installationen:

- Undvik övergivna plugins och teman.

- Undvik piratkopierade plugins och teman.

- Var försiktig med nedladdningar utanför marknadsplatsen om du inte litar på leverantören.

- Hoppa över allt som inte har uppdaterats nyligen eller som inte tydligt stöder din nuvarande WordPress-version.

Praktiska säkerhetsåtgärder {#practical-security-operations}

Det här är de vanliga stegen som minskar den dagliga risken, minskar bot-störningar och hjälper dig att upptäcka problem tidigt.

Angripare riktar in sig på inloggningssidan eftersom den är förutsägbar och alltid tillgänglig. Lås in administratörsinloggningarna så att botar stöter på en mur och stulna lösenord inte ger omedelbar åtkomst.

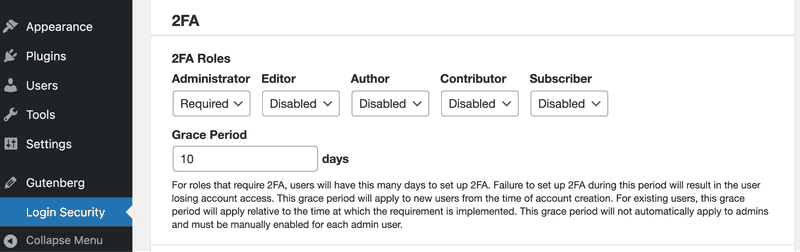

Använd tvåfaktorsautentisering {#use-two-factor-authentication}

Tvåfaktorsautentisering förhindrar de flesta övertaganden genom credential stuffing och återanvändning av inloggningsuppgifter. Om du aktiverar det för administratörskonton blockeras inloggningar även om ett lösenord stjäls.

För att aktivera 2FA på din WordPress-webbplats väljer du ett välrenommerat 2FA-plugin och en autentiseringsapp på din telefon. Vanliga alternativ för 2FA-plugins är miniOrange 2FA, WP 2FA, Wordfence Login Security och Two Factor.

Aktivera tvåfaktorsautentisering:

- Gå till Plugins → Lägg till nytt i din WordPress-instrumentpanel.

- Sök efter ett 2FA-plugin, installera och aktivera det.

- Öppna pluginets meny från vänster sidomeny, vanligtvis under Säkerhet eller som en egen post.

- Leta reda på Tvåfaktorsautentisering eller 2FA och välj sedan Authenticator-appen.

- Skanna QR-koden i din autentiseringsapp eller ange installationsnyckeln.

- Ange engångskoden för att bekräfta och klicka sedan på Aktivera.

- Ladda ner återställningskoderna och spara dem i din lösenordshanterare.

Tvinga 2FA för administratörsroller:

- Öppna pluginets inställningar, vanligtvis under Inställningar eller Säkerhet → 2FA.

- Aktivera Kräv 2FA.

- Tillämpa det för rollerna Administratör och Redaktör, och lägg till Butikschef om du driver en e-handelsbutik.

- Spara ändringarna efter att du har registrerat minst två administratörskonton på separata enheter.

Ändra standard-inloggningsadressen {#change-the-default-login-url}

De flesta WordPress-webbplatser använder samma standard-URL:er: /wp-login.php för inloggning och /wp-admin/ för administratörspanelen. Bots känner till dessa URL:er, så de fortsätter att prova dem om och om igen.

Att ändra inloggnings-URL:en kommer inte att stoppa en beslutsam angripare, men det kan minska automatiserad inloggningsspam och brute force-försök.

Följ dessa steg för att ändra standard-inloggningsadressen i WordPress:

- Gå till Plugins → Lägg till nytt.

- Installera ett plugin för ändring av inloggnings-URL och aktivera det.

- Öppna pluginets inställningar under Inställningar eller Säkerhet.

- Ange en ny inloggnings-URL och spara ändringarna.

- Logga ut och testa den nya URL:en i ett inkognitofönster.

Använd ett unikt administratörsanvändarnamn {#use-a-unique-admin-username}

** **”admin” är det första gissningen i varje brute force-lista. Att använda det ger angripare hälften av vad de behöver.

Följ dessa steg för att använda ett unikt administratörsanvändarnamn i WordPress:

- Gå till Användare → Lägg till ny.

- Skapa en ny användare med ett unikt användarnamn. Använd inte ditt domännamn, varumärke eller e-postprefix.

- Ställ in rollen till Administratör och skapa sedan kontot.

- Logga ut och logga in igen med den nya administratörsanvändaren.

- Gå till Användare → Alla användare.

- Hitta det gamla administratörskontot och ändra dess roll till en lägre eller ta bort det. Om du tar bort det, tilldela dess innehåll till den nya administratören när WordPress uppmanar dig att göra det.

Begränsa inloggningsförsök {#limit-login-attempts}

Låt inte botar prova obegränsat antal lösenord. Blockera IP-adressen en stund efter några misslyckade försök.

Enkla alternativ först

- Installera ett plugin som hanterar hastighetsbegränsning, till exempel Wordfence, Limit Login Attempts Reloaded eller Loginizer.

- Aktivera hastighetsbegränsning i din värds brandväggspanel om det finns.

Avancerad serverkonfiguration

Exempel på hastighetsbegränsning i Nginx (rekommenderas om du kontrollerar Nginx-konfigurationen):

Lägg till detta i din Nginx HTTP-kontext:

Lägg sedan till en begränsning för inloggningsändpunkten inuti ditt serverblock:

Tips: Öka ”rate” eller ”burst” om legitima användare blockeras. Testa noggrant.

Använd starka administratörslösenord {#use-strong-admin-passwords}

Administratörslösenord behöver inte vara lätta att komma ihåg. De måste vara svåra att gissa. Använd en lösenordshanterare för att generera långa, slumpmässiga lösenord och se till att varje administratörskonto har sitt eget unika lösenord. På så sätt går inte din WordPress-administratörsåtkomst förlorad om en tjänst utsätts för intrång.

Konfigurationstips:** **

- Inaktivera återanvändning av lösenord i din organisationspolicy om du kan.

- Ändra administratörslösenord omedelbart när en teammedlem slutar.

Följ dessa steg för att ändra ett administratörslösenord i WordPress:

- Gå till Användare → Alla användare.

- Redigera administratörsanvändaren.

- Klicka på Ange nytt lösenord och sedan på Uppdatera användare.

Använd rekommenderade säkerhetsplugins för WordPress {#use-recommended-wordpress-security-plugins}

Säkerhetsplugins löser inte allt, men de kan ge dig snabbt skydd och mycket bättre överblick. Du letar efter loggar som du faktiskt kan använda när något verkar fel.

Ett bra säkerhetsplugin innehåller:

- Övervakning av filintegritet för att upptäcka oväntade ändringar

- Inloggningsskydd och tvåfaktorsautentisering

- Skanning efter skadlig programvara med tydlig väg för rengöring och återställning

- Varningar och granskningsloggar som du faktiskt kan granska

- Grundläggande brandväggsregler

När du vet vad du letar efter kan du installera ett välrenommerat plugin som Wordfence, Sucuri eller All In One WP Security. Dessa verktyg lägger till inloggningsskydd, detektering av filändringar och loggar, och de kan blockera många vanliga exploateringsförsök, inklusive brute force-attacker.

Följ dessa steg för att installera ett WordPress-säkerhetsplugin:

- Gå till Plugins → Lägg till nytt.

- Sök efter säkerhetspluginet.

- Klicka på Installera nu och sedan på Aktivera.

- Öppna tillägget från vänster sidomeny och kör installationsguiden, om det finns en sådan.

Tips för installation:

- Använd ett huvudsakligt säkerhetsplugin för att undvika konflikter och dubbletter.

- Stäng av funktioner som du inte kommer att använda, särskilt tunga skanningar på välbesökta webbplatser.

- Om din webbhotellleverantör erbjuder hastighetsbegränsning eller blockering, använd dessa funktioner för att skydda dig mot brute force-attacker när det är möjligt.

Felsökning:

- Om du blir blockerad från WordPress-admin, kontrollera brandväggsreglerna och minska först strikt läge.

- Sätt din IP-adress på vitlistan så att du inte låser ute ditt eget team.

- Granska loggarna innan du inaktiverar skyddet så att du kan se vad som utlöste blockeringen.

Använd en brandvägg och skanning efter skadlig kod {#use-a-firewall-and-malware-scanning}

Brandväggar stoppar attacker innan de når WordPress. Skanning efter skadlig kod kontrollerar sedan dina filer och databaser för att upptäcka eventuella manipulationer.

Om du inte har kontroll över serverkonfigurationen, använd din värds brandväggspanel eller ett säkerhetsplugin som Wordfence eller Sucuri för att begränsa inloggningar och strypa eller blockera XML-RPC.**

Brandväggsinställningar

Använd flera lager. WAF i utkanten, serverregler för skadlig trafik och skadlig kod-skanning för rengöring.

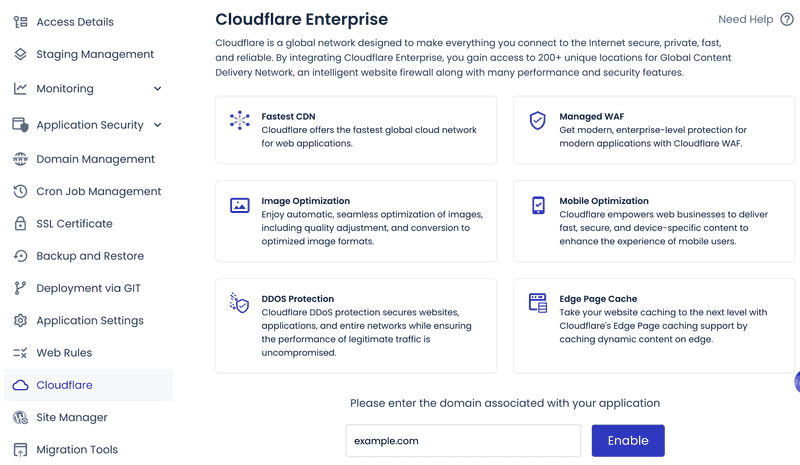

På hanterade plattformar kan du aktivera den inbyggda webbapplikationsbrandväggen med IP- eller landsblockering. Cloudways erbjuder till exempel ett valfritt Cloudflare Enterprise -tillägg för kantfiltrering och botskydd.

Skanning efter skadlig kod

Skanna efter oväntade filändringar och databasinjektioner (spamlänkar, dolda skript).

Schemalägg regelbundna kontroller för:

- Filändringar och okänd PHP i wp-content/uploads

- Databasspam eller injicerad kod

- Misstänkta cron-jobb och utgående anslutningar

Cloudways tillhandahåller ett tillägg för skydd mot skadlig kod som drivs av Imunify360 för skanning på servernivå och automatisk rensning.

Följ dessa steg för att rensa bort skadlig kod från WordPress:

- Aktivera underhållsläge.

- Identifiera ingångspunkten (sårbart plugin, svaga inloggningsuppgifter).

- Byta ut alla hemliga uppgifter (admin-/databaslösenord, salts, SSH-nycklar).

- Återställ från ren säkerhetskopia.

- Åtgärda grundorsaken innan du går live.

Avancerad teknisk säkerhetsförstärkning {#advanced-technical-hardening}

Avancerad teknisk säkerhetsförstärkning innebär att du skärper din WordPress-konfiguration utöver grunderna. Dessa steg fokuserar på konfiguration, serverkontroller och åtkomstpolicyer som minskar exponeringen och begränsar skadorna om en inloggning eller ett plugin komprometteras.

Säkra filen wp-config.php {#secure-the-wp-config-php-file}

Filen wp-config.php innehåller databasuppgifter och hemliga nycklar. Behandla den som ett nyckelvalv.

Ställ in strikta behörigheter med följande kommando:

chmod 400 wp-config.php.

Detta hindrar andra användare och processer från att läsa eller ändra filen. Använd 440 om din webbserver behöver läsbehörighet för gruppen.

Om webbplatsen slutar fungera med 400, byt till 440 och se till att gruppägarskapet stämmer överens med vad din webbserver kör som.

För extra skydd, om din konfiguration tillåter det, flytta wp-config.php en nivå ovanför webbrotkatalogen. WordPress kommer fortfarande att ladda den automatiskt.

Begränsa användarroller och behörigheter {#limit-user-roles-and-permissions}

Tilldela användare endast de behörigheter de behöver (principen om minsta möjliga behörighet). Detta förhindrar att ett hackat konto tar över hela din webbplats.

Följ dessa steg för att begränsa användarroller och behörigheter i WordPress:

- Gå till Användare → Alla användare.

- Klicka på den användare du vill granska.

- I rullgardinsmenyn Roll väljer du den lägsta rollen som användaren behöver, till exempel Prenumerant, Bidragare, Författare eller Redaktör.

- Klicka på Uppdatera användare.

Upprepa för varje konto med administratörsbehörighet och nedgradera alla som inte behöver den. Ta bort eller inaktivera vilande konton som ingen använder längre.

Om du behöver särskild åtkomst, använd anpassade roller och granska behörigheterna innan du tilldelar dem. Granska rollerna varje kvartal och ta bort onödig administratörsåtkomst. Detta begränsar vad en angripare kan göra med en stulen inloggning.

Inaktivera filredigering från instrumentpanelen {#disable-file-editing-from-the-dashboard}

Inaktivera den inbyggda redigeraren för teman och plugins. På så sätt kan ett komprometterat administratörskonto inte snabbt lägga in skadlig kod i dina webbplatsfiler.

Följ dessa steg för att inaktivera filredigering från WordPress-instrumentpanelen:

- Anslut till din webbplats med SFTP eller din värds filhanterare.

- Redigera wp-config.php i WordPress-roten och lägg till:

- Spara filen.

- Kontrollera Utseende i WordPress-admin. Tema-redigeraren försvinner. Plugin-redigeraren försvinner också.

Om ditt team är beroende av redigeringar i instrumentpanelen, flytta det arbetsflödet till Git-baserade distributioner eller SFTP med begränsade konton.

Inaktivera XML-RPC {#disable-xml-rpc}

XML-RPC är en vanlig ingångspunkt för brute force-attacker och missbruk av pingback. Blockera det på WordPress- eller servernivå.

Alternativ A: Inaktivera i WordPress

- Lägg till följande i functions.php eller ett anpassat plugin:

- Spara filen.

- Öppna xmlrpc.php-ändpunkten i din webbläsare genom att besöka https://yourdomain.com/xmlrpc.php Du kommer att se ett generiskt XML-RPC-meddelande, men XML-RPC-förfrågningar fungerar inte längre.

Detta inaktiverar XML-RPC på WordPress-nivå. Endpunkten xmlrpc.php kan fortfarande nås, så för fullständigt skydd och för att minska belastningen bör du blockera den på webbservern eller WAF.

Alternativ B: Blockera på webbservernivå**

Att blockera XML-RPC på servern är det bästa alternativet eftersom det stoppar förfrågningar innan PHP körs.

Nginx:

- Öppna din webbplats Nginx-konfigurationsfil för domänen.

- Lägg till en regel för xmlrpc.php i serverblocket.

- Ladda om Nginx.

Apache:

- Redigera webbplatsens Apache-konfiguration eller .htaccess om det är tillåtet.

- Lägg till blockregeln för xmlrpc.php.

- Ladda om Apache.

Detta förhindrar att förfrågningar någonsin når WordPress, vilket minskar belastningen och stänger av vanliga XML-RPC-attackvägar.

Obs! Om Jetpack-pluginet eller WordPress-appen för mobiler behöver XML-RPC ska du inte blockera det helt. Begränsa istället antalet förfrågningar och tillåt, när det är möjligt, endast åtkomst från betrodda IP-adresser.

Säkerhetskopior och övervakning {#backups-and-monitoring}

Planera för fel. Säkerhetskopior gör att du kan återställa snabbt. Övervakning visar vad som har ändrats.

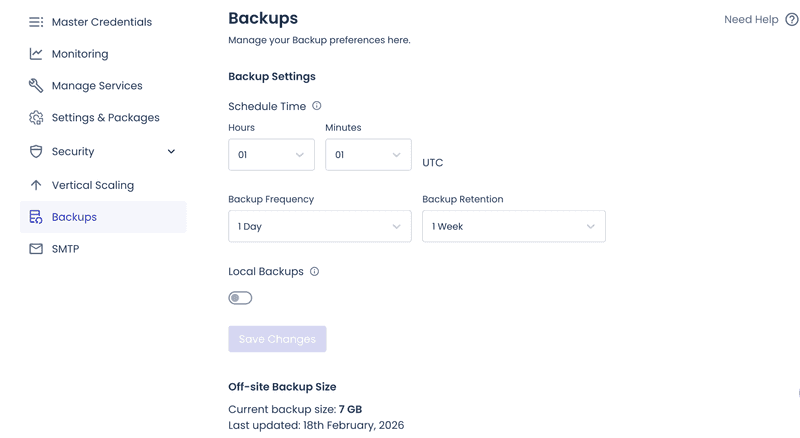

Säkerhetskopiera din webbplats regelbundet {#back-up-your-website-regularly}

Säkerhetskopior är inte valfria. De är din nödutgång när en uppdatering förstör produktionen, ett plugin komprometteras eller en felaktig distribution förstör databasen.

Det du vill ha här är att behålla en ren kopia av din webbplats som du kan återställa snabbt, utan att behöva gissa vad som saknas.

Manuell säkerhetskopiering

Följ dessa steg för att säkerhetskopiera din WordPress-webbplats:

- Installera och aktivera ett säkerhetskopieringsplugin från Plugins → Lägg till nytt.

- Öppna plugin-programmet och kör Säkerhetskopiera nu med valda filer och databas.

- Spara den på en extern lagringsplats om det finns en tillgänglig.

Automatisk säkerhetskopiering

De flesta hanterade WordPress-värdar inkluderar automatiska säkerhetskopior som standard, vanligtvis tagna dagligen, lagrade under en rullande lagringsperiod och tillgängliga som återställningspunkter med ett klick från värdpanelen.

Välj ett schema baserat på hur ofta din webbplats ändras.

- Dagligen: För aktiva webbplatser med frekventa uppdateringar, kommentarer eller beställningar.

- Veckovis: För marknadsföringswebbplatser med få ändringar.

- Månadsvis:** **När innehållet sällan ändras.

En fullständig säkerhetskopia inkluderar din databas, mappen wp-content (särskilt uppladdningar) och konfigurationsfiler om din installation inte återskapar dem automatiskt.

Bästa praxis:

- Lagra säkerhetskopiorna utanför webbplatsen. En serverhaver kommer inte att radera dem heller.

- Behåll flera återställningspunkter, inte bara den senaste ögonblicksbilden.

- Testa återställningarna regelbundet. Otestade säkerhetskopior är inte beprövade. Du hoppas att de fungerar när det verkligen gäller.

Om återställningar drar ut på tiden eller misslyckas är säkerhetskopian oftast uppblåst. Kontrollera ökningen i säkerhetskopians storlek, som ofta orsakas av loggfiler eller cachekataloger inuti wp-content. Uteslut cachekataloger från säkerhetskopior när din plattform kan återskapa dem på ett säkert sätt.

Övervaka din webbplats {#monitor-your-site}

Säkerhetsåtgärder hjälper, men övervakning fångar upp det som slinker igenom. Upptäck problem tidigt. Ha loggar redo för att spåra vad som har hänt.

Övervakning av drifttid

Driftkontroller hjälper dig att upptäcka när webbplatsen går ner eller drabbas av problem, till exempel en hackad startsida, en uppdatering som stör PHP-funktionen eller en attack som överbelastar servern.

Upptidverktyg som UptimeRobot (generös gratisversion) eller Pingdom hanterar HTTP- och nyckelordskontroller på din startsida och viktiga sidor.

Praktisk installation:

- Övervaka din startsida och en viktig sida som fungerar utan inloggning, till exempel prissidan, kassan eller en huvudsaklig landningssida.

- Använd både HTTP-statuskontroller och nyckelordskontroller så att en hackad sida som fortfarande returnerar ett normalt 200-svar inte slinker igenom.

Säkerhetsvarningar

Ställ in varningar för händelser som signalerar kontoövertagande, manipulation eller avvikelser.

Säkerhetsplugins som Wordfence eller Sucuri varnar vid inloggningsspikar, filändringar och nya administratörsanvändare.

Följ dessa steg för att ställa in varningar i WordPress:

- Gå till Plugins → Lägg till nytt.

- Installera och aktivera ett säkerhetsplugin som stöder varningar.

- Öppna pluginet från vänster sidomeny.

- Leta efter Varningar eller Meddelanden i plugin-inställningarna.

- Aktivera varningar för:

- Skapande av nya administratörsanvändare

- Ändringar i plugin- eller temafiler

- Plötsliga ökningar i inloggningar eller upprepade misslyckanden

- Kritiska plugin-uppdateringar tillgängliga

- Problem med DNS eller SSL-certifikat

- Vidarebefordra kritiska varningar till Slack eller PagerDuty. Använd e-post för meddelanden med låg prioritet.

Aktivitetsloggar

Under en incident ger loggarna svar på de enda frågor som spelar någon roll: vad som ändrades, när det ändrades, vem som ändrade det och varifrån.

Praktisk konfiguration:

- Logga administratörsåtgärder som skapande av användare, installation av plugins och ändringar av inställningar.

- Spara loggar tillräckligt länge för att kunna utreda långsamt framskridande intrång.

- Koppla ihop aktivitetsloggar med serveråtkomstloggar så att du kan korrelera IP-adresser och användaragenter.

Följ dessa steg för att aktivera aktivitetsloggar i WordPress:

- Gå till Plugins → Lägg till nytt.

- Installera och aktivera ett plugin för aktivitetslogg.

- Öppna plugin-programmet från vänster sidofält.

- Aktivera loggning för administratörsåtgärder, såsom skapande av användare, installation av plugins och ändringar av inställningar.

- Ange hur länge loggarna ska sparas och spara sedan.

- Om det finns tillgängligt, aktivera loggexport eller vidarebefordran till extern lagring.

Om loggarna växer för snabbt, minska volymen utan att förlora de signaler du behöver senare.

- Minska detaljnivån för icke-kritiska händelser.

- Rotera loggarna aggressivt.

- Flytta till extern logglagring när det är möjligt.

Slutkommentarer {#final-thoughts}

WordPress-säkerheten bryter vanligtvis samman av enkla skäl. Små luckor förblir öppna för länge: missade uppdateringar, svaga lösenord eller för mycket administratörsåtkomst.

Om du bara gör en sak, se till att det är konsekvens. Uppdatera WordPress-kärnan, teman och plugins regelbundet. Tillämpa tvåfaktorsautentisering på administratörskonton. Använd långa, unika lösenord och undvik uppenbara användarnamn. Håll HTTPS på varje sida så att inloggningar, sessioner och formulärdata förblir krypterade.

När grunderna är på plats, lägg till extra skydd. Använd en brandvägg för att blockera skadlig trafik innan den når din webbplats. Kör skanningar efter skadlig kod och övervaka filändringar så att du kan upptäcka problem tidigt. Förvara säkerhetskopior utanför webbplatsen, behåll flera återställningspunkter och testa återställningar så att återhämtningen blir förutsägbar.

Med dessa åtgärder på plats blir din WordPress-webbplats svårare att kompromettera, enklare att övervaka och snabbare att återställa om något går fel.

Vanliga frågor {#frequently-asked-questions}

1. Är WordPress säkert?

Ja, WordPress är säkert om du följer grundläggande rutiner: håll kärnan, teman och plugins uppdaterade; använd starka unika lösenord och tvåfaktorsautentisering för administratörer; välj webbhotell med isolering och brandväggar; kör regelbundna säkerhetskopieringar.

2. Har WordPress inbyggd säkerhet?

Ja. WordPress-kärnan levereras med solida grundfunktioner som roller och behörigheter, skydd kring administratörsåtgärder, säker lösenordshashning och regelbundna säkerhetsuppdateringar. De flesta intrång i verkligheten beror på föråldrade plugins och teman, svaga inloggningsuppgifter eller felkonfigurerade servrar, inte på en standardinstallation av kärnan som hålls uppdaterad.

Allt-i-ett-plattformen för effektiv SEO

Bakom varje framgångsrikt företag finns en stark SEO-kampanj. Men med otaliga optimeringsverktyg och tekniker att välja mellan kan det vara svårt att veta var man ska börja. Nåväl, frukta inte längre, för jag har precis det som kan hjälpa dig. Jag presenterar Ranktracker, en allt-i-ett-plattform för effektiv SEO.

Vi har äntligen öppnat registreringen av Ranktracker helt gratis!

Skapa ett kostnadsfritt kontoEller logga in med dina autentiseringsuppgifter

3. Har min WordPress-webbplats blivit hackad?

Håll utkik efter uppenbara varningssignaler som oväntade omdirigeringar, nya administratörsanvändare som du inte har skapat, tema- eller plugin-filer som ändras utan att de har distribuerats, konstiga schemalagda uppgifter och plötsliga inloggningsspikar. Kontrollera loggarna för dina säkerhetsplugins och serverns åtkomstloggar. Om du använder Google Search Console, leta efter varningar och okända indexerade URL:er.

4. Hur gör jag min WordPress-webbplats HTTPS?

Installera SSL-certifikatet i din webbhotellspanel. Uppdatera sedan din WordPress-startsida och webbplats-URL till HTTPS och tvinga HTTPS för adminområdet och frontenden. Om du ser varningar om blandat innehåll, ersätt hårdkodade HTTP-länkar i databasen och temaresurserna. Om du använder en proxy eller lastbalanserare, se till att WordPress känner igen den ursprungliga begäran som HTTPS för att undvika omdirigeringsloopar.